Filtrování adres MAC umožňuje definovat seznam zařízení a povolit pouze tato zařízení ve vaší síti Wi-Fi. To je každopádně teorie. V praxi je tato ochrana nastavitelná zdlouhavě a snadno se porušuje.

Toto je jeden z funkce Wi-Fi routeru, které vám poskytnou falešný pocit bezpečí . Pouhé použití šifrování WPA2 je dost. Někteří lidé rádi používají filtrování MAC adres, ale nejde o bezpečnostní funkci.

Jak funguje filtrování MAC adres

PŘÍBUZNÝ: Nemáte falešný smysl pro bezpečnost: 5 nejistých způsobů zabezpečení vaší Wi-Fi

Každé zařízení, které vlastníte, má jedinečnou adresu pro řízení přístupu k médiím (MAC adresa), která ji identifikuje v síti. Směrovač obvykle umožňuje připojení libovolného zařízení - pokud zná příslušnou přístupovou frázi. Při filtrování MAC adres router nejprve porovná MAC adresu zařízení se schváleným seznamem MAC adres a povolí zařízení do sítě Wi-Fi pouze v případě, že jeho MAC adresa byla konkrétně schválena.

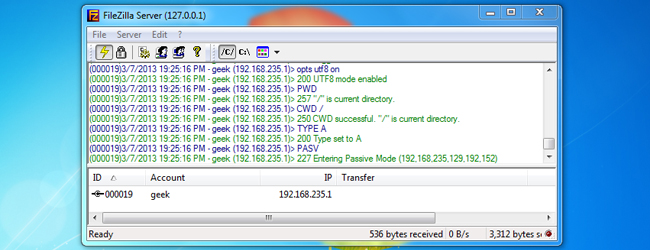

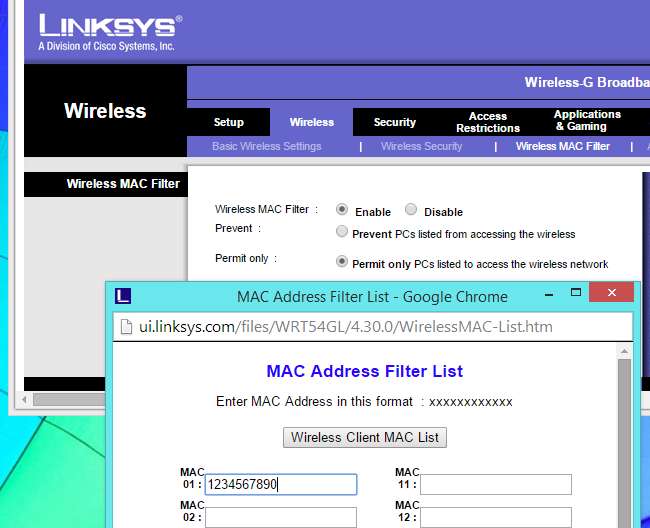

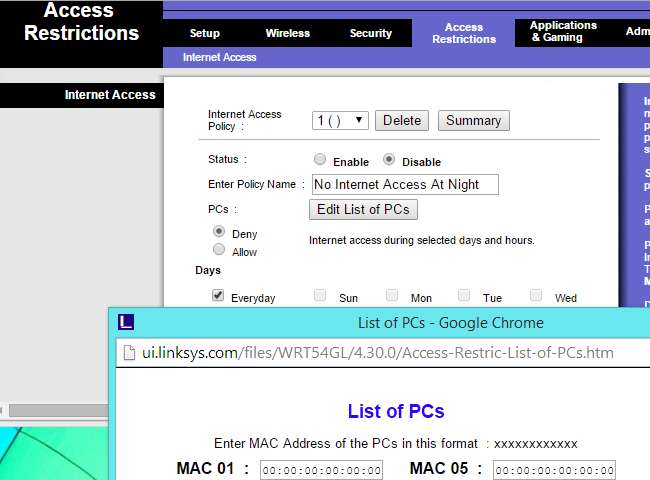

Váš směrovač pravděpodobně umožňuje nakonfigurovat seznam povolených adres MAC ve webovém rozhraní, což vám umožní vybrat, která zařízení se mohou připojit k vaší síti.

Filtrování adres MAC neposkytuje žádné zabezpečení

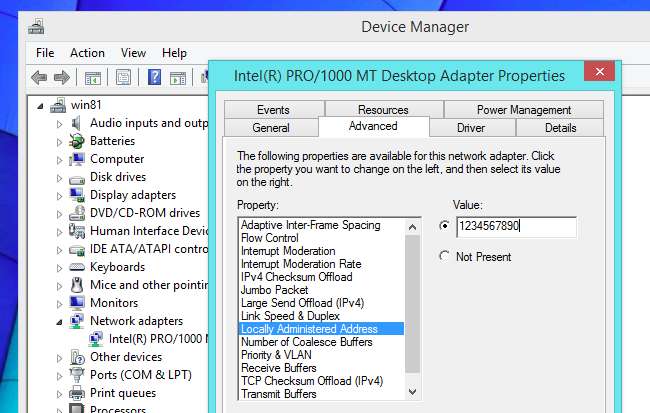

Zatím to zní celkem dobře. Ale MAC adresy lze v mnoha operačních systémech snadno podvádět , takže jakékoli zařízení mohlo předstírat, že má jednu z povolených jedinečných adres MAC.

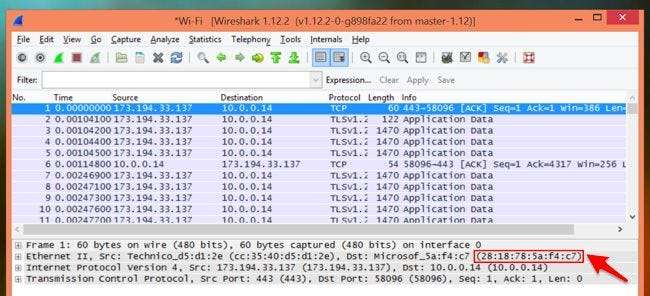

MAC adresy lze také snadno získat. Odesílají se vzduchem s každým paketem směřujícím do a ze zařízení, protože MAC adresa se používá k zajištění toho, aby se každý paket dostal do správného zařízení.

PŘÍBUZNÝ: Jak může útočník rozbít zabezpečení vaší bezdrátové sítě

Útočník musí jen sekundu nebo dvě monitorovat provoz Wi-Fi, prozkoumat paket a vyhledat MAC adresu povoleného zařízení, změnit MAC adresu svého zařízení na tuto povolenou MAC adresu a připojit se na místě daného zařízení. Možná si myslíte, že to nebude možné, protože zařízení je již připojeno, ale útok „deauth“ nebo „deassoc“, který násilně odpojí zařízení od sítě Wi-Fi, umožní útočníkovi znovu se připojit.

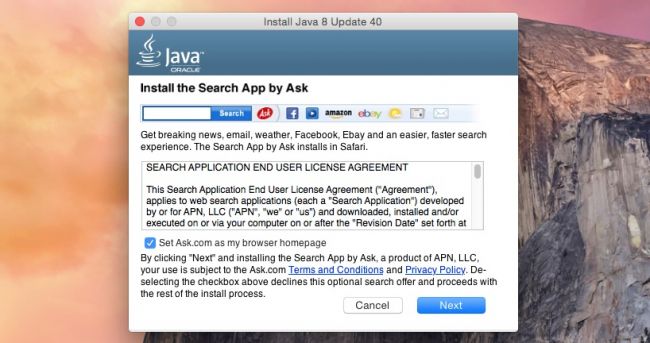

Nepřeháněme to tady. Útočník se sadou nástrojů, jako je Kali Linux může použít Wireshark Chcete-li odposlouchávat pakety, spusťte rychlý příkaz ke změně jejich adresy MAC, použijte aireplay-ng k odeslání deasociačních paketů tomuto klientovi a poté se připojte na jeho místo. Celý tento proces může snadno trvat méně než 30 sekund. A to je jen manuální metoda, která zahrnuje provádění každého kroku ručně - nevadí automatizované nástroje nebo skripty prostředí, které to mohou zrychlit.

Šifrování WPA2 je dost

PŘÍBUZNÝ: Šifrování WPA2 vaší Wi-Fi lze prolomit offline: Zde je návod

V tomto okamžiku si možná myslíte, že filtrování MAC adres není spolehlivé, ale nabízí další ochranu pouze pomocí šifrování. To je pravda, ale ne tak docela.

V zásadě, pokud máte silnou přístupovou frázi se šifrováním WPA2, bude toto šifrování nejtěžší prolomení. Pokud útočník může prolomte šifrování WPA2 , bude pro ně triviální oklamat filtrování MAC adres. Pokud by útočník byl filtrováním adres MAC zablokován, rozhodně nebude schopen prolomit vaše šifrování.

Přemýšlejte o tom, jako byste přidali zámek na kolo ke dveřím trezoru banky. Jakýkoli bankovní lupič, který se může dostat skrz dveře bankovní trezoru, nebude mít problém s vyříznutím zámku kola. Nepřidali jste žádné skutečné dodatečné zabezpečení, ale pokaždé, když zaměstnanec banky potřebuje přístup do trezoru, musí trávit čas vyřizováním zámku kola.

Je to zdlouhavé a časově náročné

PŘÍBUZNÝ: 10 užitečných možností, které můžete konfigurovat ve webovém rozhraní routeru

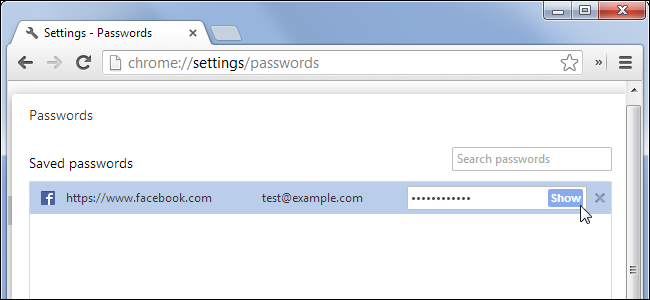

Čas strávený správou je hlavním důvodem, proč byste se neměli obtěžovat. Když nastavíte filtrování MAC adres na prvním místě, budete muset MAC adresu získat ze všech zařízení v domácnosti a povolit ji ve webovém rozhraní routeru. Bude to nějakou dobu trvat, pokud máte spoustu zařízení podporujících Wi-Fi, jako většina lidí.

Kdykoli získáte nové zařízení - nebo přijde host a potřebuje na svých zařízeních použít vaši Wi-Fi - budete muset přejděte do webového rozhraní routeru a přidejte nové adresy MAC. To je nad obvyklý proces nastavení, kdy musíte do každého zařízení připojit přístupovou frázi Wi-Fi.

To jen přidá další práci do vašeho života. Toto úsilí by se mělo vyplatit s lepším zabezpečením, ale díky nepatrnému neexistujícímu zvýšení zabezpečení, které získáte, to nestojí za váš čas.

Toto je funkce správy sítě

Správně používané filtrování adres MAC je spíše funkcí správy sítě než funkcí zabezpečení. Nechrání vás před cizími pokusy aktivně prolomit vaše šifrování a dostat se do vaší sítě. Umožní vám však vybrat, která zařízení jsou povolena online.

Například pokud máte děti, můžete použít filtrování MAC adres a zabránit tak jejich laptopům nebo smartphpone v přístupu k síti Wi-FI, pokud je potřebujete uzemnit a odebrat přístup k internetu. Děti je mohly obejít rodičovská kontrola pomocí několika jednoduchých nástrojů, ale oni o tom nevědí.

Proto mnoho směrovačů má také další funkce, které závisí na MAC adrese zařízení. Mohou vám například umožnit povolit filtrování webu na konkrétních adresách MAC. Nebo můžete zabránit zařízením se specifickými adresami MAC v přístupu na web během školních hodin. Nejedná se o skutečné bezpečnostní funkce, protože nejsou navrženy tak, aby zastavily útočníka, který ví, co dělá.

Pokud opravdu chcete použít filtrování MAC adres k definování seznamu zařízení a jejich MAC adres a ke správě seznamu zařízení, která jsou povolena ve vaší síti, neváhejte. Někteří lidé si tento druh řízení na určité úrovni užívají. Filtrování adres MAC však neposkytuje žádné skutečné zvýšení zabezpečení Wi-Fi, takže byste se neměli cítit nuceni jej používat. Většina lidí by se s filtrováním adres MAC neměla obtěžovat, a pokud ano, měli by vědět, že to ve skutečnosti není bezpečnostní funkce.

Kredit obrázku: nseika na Flickru