Фільтрація MAC-адрес дозволяє визначити список пристроїв і дозволяти лише ці пристрої у вашій мережі Wi-Fi. У будь-якому випадку, це теорія. На практиці цей захист важко встановлювати і легко порушувати.

Це одна з функції маршрутизатора Wi-Fi, які дадуть вам помилкове відчуття безпеки . Досить просто використовувати шифрування WPA2. Деякі люди люблять використовувати фільтрацію MAC-адрес, але це не функція безпеки.

Як працює фільтрація MAC-адрес

ПОВ'ЯЗАНІ: Не майте хибного відчуття безпеки: 5 небезпечних способів захистити свій Wi-Fi

Кожен ваш пристрій постачається з унікальною адресою контролю доступу до носія (MAC-адресою), яка ідентифікує його в мережі. Зазвичай маршрутизатор дозволяє будь-якому пристрою підключатися - до тих пір, поки він знає відповідну парольну фразу. За допомогою фільтрації MAC-адрес маршрутизатор спочатку порівнює MAC-адресу пристрою із затвердженим списком MAC-адрес і допускає пристрій до мережі Wi-Fi лише в тому випадку, якщо його MAC-адреса була спеціально затверджена.

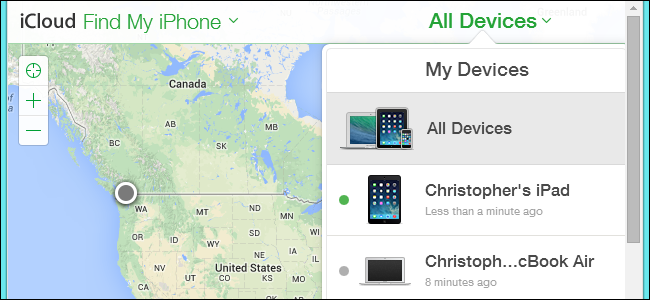

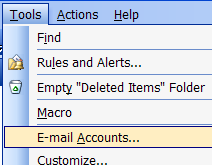

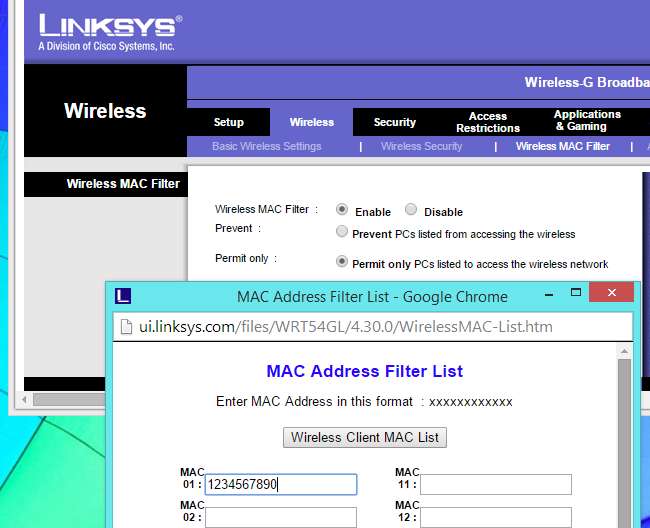

Ваш маршрутизатор, ймовірно, дозволяє вам налаштувати список дозволених MAC-адрес у своєму веб-інтерфейсі, дозволяючи вам вибрати, які пристрої можуть підключатися до вашої мережі.

Фільтрація MAC-адрес не забезпечує захисту

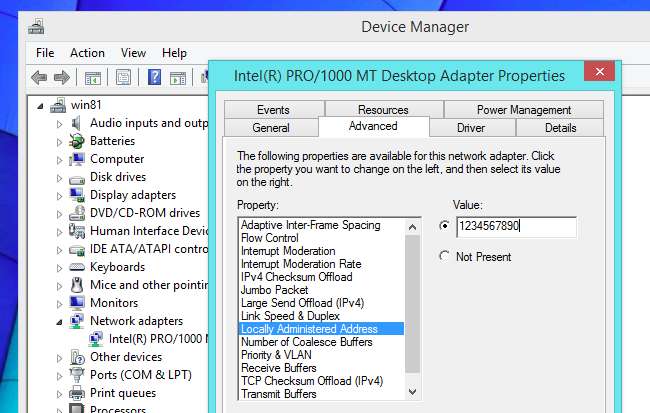

Поки що це звучить досить добре. Але MAC-адреси можна легко підробити у багатьох операційних системах , тому будь-який пристрій може прикинутися, що має одну з дозволених, унікальних MAC-адрес.

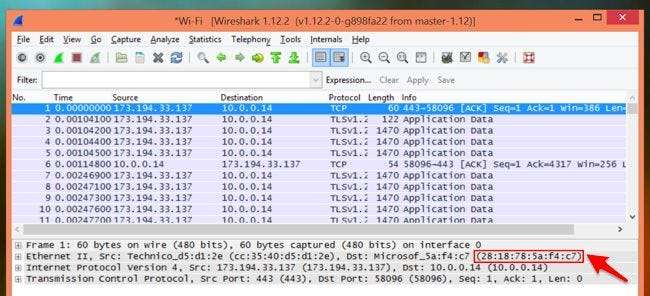

MAC-адреси також легко отримати. Вони надсилаються по повітрю з кожним пакетом, що надходить на пристрій та з нього, оскільки MAC-адреса використовується для забезпечення кожного пакета на потрібний пристрій.

ПОВ'ЯЗАНІ: Як зловмисник міг зламати вашу безпеку бездротової мережі

Все, що зловмиснику потрібно зробити, це відстежувати трафік Wi-Fi протягом секунди-двох, вивчити пакет, щоб знайти MAC-адресу дозволеного пристрою, змінити MAC-адресу свого пристрою на дозволену MAC-адресу та підключитися на місці цього пристрою. Можливо, ви думаєте, що це буде неможливо, оскільки пристрій уже підключено, але атака „deauth” або „deassoc”, яка примусово від’єднує пристрій від мережі Wi-Fi, дозволить зловмиснику відновити зв’язок замість нього.

Ми тут не перебільшуємо. Зловмисник з таким набором інструментів, як Kali Linux можна використовувати Wireshark щоб підслухати пакет, запустіть швидку команду, щоб змінити їх MAC-адресу, використовуйте aireplay-ng для відправки пакетів деасоціації цьому клієнту, а потім підключіться на його місці. Весь цей процес може зайняти менше 30 секунд. І це лише ручний метод, який передбачає виконання кожного кроку вручну - не зважайте на автоматизовані інструменти або сценарії оболонки, які можуть зробити це швидшим.

Шифрування WPA2 достатньо

ПОВ'ЯЗАНІ: Шифрування WPA2 вашого Wi-Fi можна зламати в автономному режимі: ось як

На даний момент ви можете думати, що фільтрація MAC-адрес не є надійною, але пропонує певний додатковий захист від простого використання шифрування. Це правда, але насправді не так.

В основному, якщо у вас є сильна парольна фраза із шифруванням WPA2, це шифрування буде найважчим у злому. Якщо зловмисник може зламати шифрування WPA2 , їм буде тривіально обдурити фільтрацію MAC-адрес. Якщо зловмисник заважає фільтруванню MAC-адрес, він однозначно не зможе зламати ваше шифрування.

Подумайте про це, як про додавання велосипедного замка до дверей банківського сховища. Будь-які грабіжники банків, які можуть пройти через двері банківського сховища, не матимуть проблем з розрізанням велосипедного замка. Ви не додали жодної додаткової безпеки, але щоразу, коли працівникові банку потрібно отримати доступ до сховища, їм доводиться витрачати час, займаючись замком велосипеда.

Це виснажливо та трудомістко

ПОВ'ЯЗАНІ: 10 корисних опцій, які ви можете налаштувати у веб-інтерфейсі маршрутизатора

Час, витрачений на управління цим, є основною причиною того, що вам не слід турбуватися. Коли ви насамперед налаштовуєте фільтрацію MAC-адрес, вам потрібно буде отримати MAC-адресу з кожного пристрою у вашому домі та дозволити її у веб-інтерфейсі маршрутизатора. Це займе деякий час, якщо у вас багато пристроїв із підтримкою Wi-Fi, як це робить більшість людей.

Щоразу, коли ви отримуєте новий пристрій - або коли приходить гість і потрібно використовувати ваш Wi-Fi на своїх пристроях - вам доведеться перейдіть у веб-інтерфейс вашого маршрутизатора і додайте нові MAC-адреси. Це поверх звичайного процесу налаштування, коли вам потрібно підключити парольну фразу Wi-Fi до кожного пристрою.

Це просто додає додаткового праці у ваше життя. Ці зусилля повинні окупитися кращою безпекою, але завдяки мінімальному і неіснуючому підвищенню рівня безпеки це не коштує вашого часу.

Це функція мережевого адміністрування

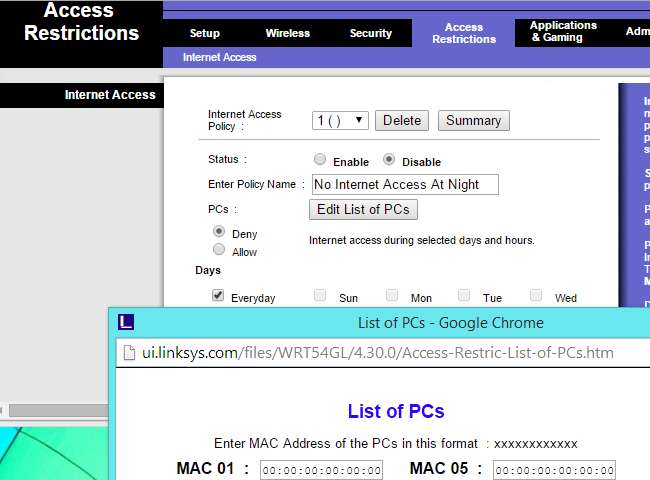

Фільтрація MAC-адрес, яка використовується належним чином, є скоріше функцією мережевого адміністрування, ніж функцією захисту. Це не захистить вас від сторонніх людей, які намагаються активно зламати ваше шифрування та потрапити у вашу мережу. Однак це дозволить вам вибрати, які пристрої дозволяються в Інтернеті.

Наприклад, якщо у вас є діти, ви можете використовувати фільтрацію MAC-адрес, щоб заборонити їхньому ноутбуку або smartphpone отримувати доступ до мережі Wi-Fi, якщо вам потрібно заземлити їх і забрати доступ до Інтернету. Діти могли б їх обійти батьківський контроль за допомогою деяких простих інструментів, але вони цього не знають.

Ось чому багато маршрутизатори також мають інші функції, які залежать від MAC-адреси пристрою. Наприклад, вони можуть дозволити вам увімкнути веб-фільтрацію за певними MAC-адресами. Або ви можете заборонити пристроям із певними MAC-адресами отримувати доступ до Інтернету протягом навчальних годин. Це насправді не є функціями безпеки, оскільки вони не покликані зупинити зловмисника, який знає, що вони роблять.

Якщо ви дійсно хочете використовувати фільтрацію MAC-адрес, щоб визначити список пристроїв та їх MAC-адреси та керувати списком пристроїв, дозволених у вашій мережі, сміливо. Деякі люди насправді користуються таким видом управління на якомусь рівні. Але фільтрація MAC-адрес не забезпечує реального підвищення безпеки вашого Wi-Fi, тому ви не повинні відчувати себе змушеними використовувати його. Більшість людей не повинні турбуватися про фільтрацію MAC-адрес, і - якщо вони це роблять - повинні знати, що це насправді не є функцією безпеки.

Кредит зображення: nseika на Flickr