Äskettäin löydetty haavoittuvuus macOS High Sierrassa antaa kaikille, joilla on pääsy kannettavaan tietokoneeseen, luoda nopeasti pääkäyttäjätili ilman salasanaa, ohittamalla kaikki asettamasi suojausprotokollat.

Turvallisuusongelmia on helppo liioitella. Tämä ei ole yksi niistä hetkistä. Tämä on todella huono.

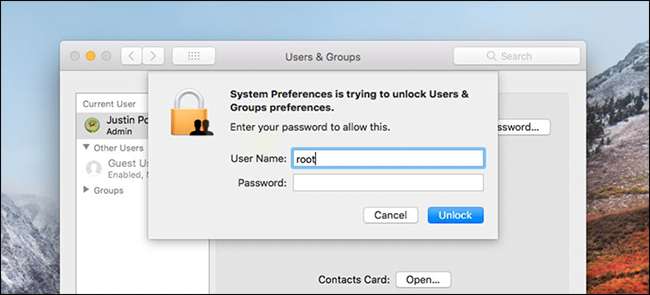

Pääset siihen valitsemalla Järjestelmäasetukset> Käyttäjät ja ryhmät> Tee muutokset napsauttamalla lukkoa. Käytä sitten "root" ilman salasanaa. Ja kokeile sitä useita kertoja. Tulos on uskomaton! pic.twitter.com/m11qrEvECs

— Lemi Orhan Ergin (@lemiorhan) 28. marraskuuta 2017

Kuinka hyödyntäminen toimii

Varoitus: älä tee tätä Mac-tietokoneellasi! Näytämme sinulle nämä vaiheet osoittaaksesi kuinka yksinkertainen tämä hyödyntäminen on, mutta itse asiassa niiden seuraaminen jättää tietokoneesi turvattomaksi. Tehdä. Ei. Tehdä. Tämä.

Hyödyntämistä voidaan käyttää monin tavoin, mutta yksinkertaisin tapa nähdä sen toiminta on Järjestelmäasetuksissa. Hyökkääjän täytyy vain siirtyä Käyttäjät ja ryhmät -kohtaan, napsauttaa vasemmassa alakulmassa olevaa lukkoa ja yrittää kirjautua sisään pääkäyttäjänä ilman salasanaa.

Kun teet tämän ensimmäisen kerran, hämmästyttävällä tavalla luodaan root-tili ilman salasanaa. Toinen kerta, kun kirjaudut sisään pääkäyttäjänä. Testissämme tämä toimii riippumatta siitä, onko nykyinen käyttäjä järjestelmänvalvoja vai ei.

Tämä antaa hyökkääjälle pääsyn kaikkiin Järjestelmäasetusten järjestelmänvalvojan asetuksiin ... mutta se on vasta alkua, koska olet luonut uuden järjestelmänlaajuisen pääkäyttäjän ilman salasanaa.

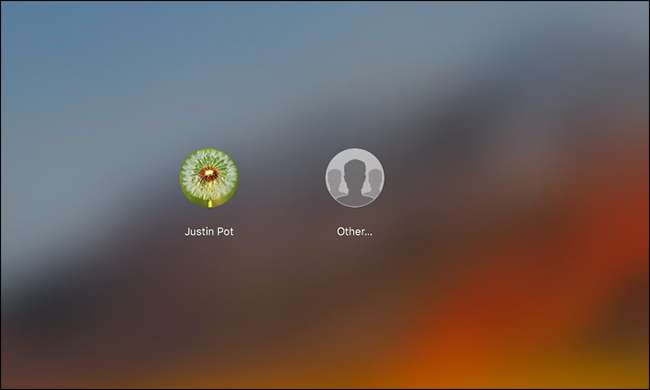

Suoritettuaan yllä olevat vaiheet hyökkääjä voi sitten kirjautua ulos ja valita "Muu" -vaihtoehdon, joka näkyy kirjautumisnäytössä.

Sieltä hyökkääjä voi kirjoittaa käyttäjätunnukseksi "root" ja jättää salasanakentän tyhjäksi. Kun olet painanut Enter, heidät kirjataan sisään kaikilla järjestelmänvalvojan oikeuksilla.

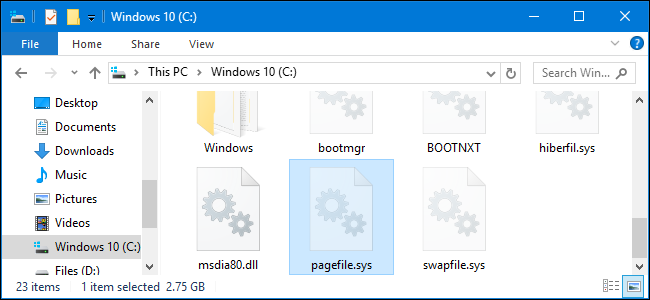

He voivat nyt käyttää mitä tahansa aseman tiedostoja, vaikka se olisi muuten FileVaultin suojaama. He voivat muuttaa minkä tahansa käyttäjän salasanan, jolloin he voivat kirjautua sisään ja käyttää esimerkiksi sähköpostin ja selaimen salasanoja.

Tämä on täysi pääsy. Kaikki mitä voit kuvitella hyökkääjän tekevän, he voivat tehdä tämän hyväksikäytön.

Ja riippuen siitä, mitkä jakamisominaisuudet olet ottanut käyttöön, se voi olla mahdollista, että kaikki tapahtuu etänä. Ainakin yksi käyttäjä laukaisi hyödyntämisen etänä käyttämällä esimerkiksi näytönjakoa.

Jos tietyt jakamispalvelut ovat käytössä kohteessa - tämä hyökkäys näyttää toimivan 💯 kauko 🙈💀☠️ (kirjautumisyritys sallii / luo juuritilin tyhjällä pw: llä) Oh Apple 🍎😷🤒🤕 pic.twitter.com/lbhzWZLk4v

- Patrick Wardle (@patrickwardle) 28. marraskuuta 2017

Jos näytön jakaminen on käytössä, on luultavasti hyvä poistaa se käytöstä, mutta kuka voi sanoa, kuinka monta muuta mahdollista tapaa aiheuttaa tämän ongelman? Twitter-käyttäjät ovat osoittaneet tapoja käynnistää tämä terminaalin avulla , mikä tarkoittaa, että SSH on myös potentiaalinen vektori. Tapausten käynnistämiselle ei todennäköisesti ole loppua, ellet itse määritä juuritiliä ja lukitse sitä.

Kuinka tämä kaikki todella toimii? Mac-tietoturvatutkija Patrick Wardle selittää kaiken täällä paljon yksityiskohtia. Se on melko synkkä.

Macin päivittäminen ei välttämättä korjaa ongelmaa

29. marraskuuta 2017 lähtien on olemassa korjaustiedosto käytettävissä tätä ongelmaa varten .

Mutta Apple jopa sekoitti laastarin. Jos käytit versiota 10.13, asensit korjaustiedoston ja päivitit sitten versioon 10.13.1, ongelma otettiin uudelleen käyttöön . Applen olisi pitänyt korjata muutama viikko aiemmin julkaistu päivitys 10.13.1 yleisen korjaustiedoston julkaisemisen lisäksi. He eivät tehneet, mikä tarkoittaa, että jotkut käyttäjät asentavat "päivityksiä", jotka palauttavat tietoturvakorjauksen ja palauttavat hyödyntämisen.

Joten vaikka suosittelemme edelleen Macin päivittämistä, sinun on todennäköisesti myös noudatettava alla olevia ohjeita sulkeaksesi virheen itse.

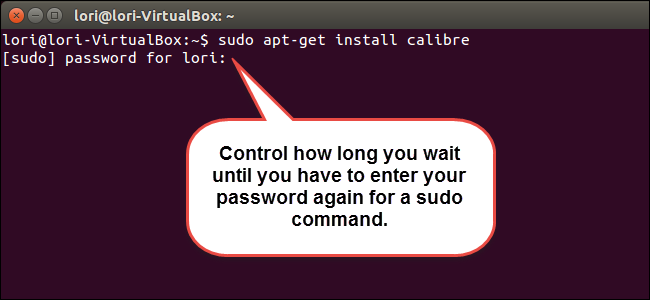

Lisäksi jotkut käyttäjät ilmoittavat, että korjaustiedosto rikkoo paikallista tiedostojen jakamista. Applen mukaan voit ratkaista ongelman avaamalla päätelaitteen ja suorittamalla seuraavan komennon:

sudo / usr / libexec / configureLocalKDC

Tiedostojen jakamisen pitäisi toimia tämän jälkeen. Tämä on turhauttavaa, mutta tällaiset viat ovat hinta, joka maksetaan nopeista korjaustiedostoista.

Suojaa itsesi ottamalla Root käyttöön salasanalla

Vaikka korjaustiedosto on julkaistu, jotkut käyttäjät saattavat silti kokea virheen. On kuitenkin manuaalinen ratkaisu, joka korjaa sen: sinun tarvitsee vain ottaa root-tili käyttöön salasanalla.

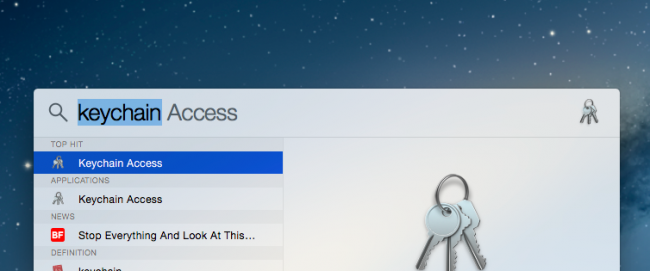

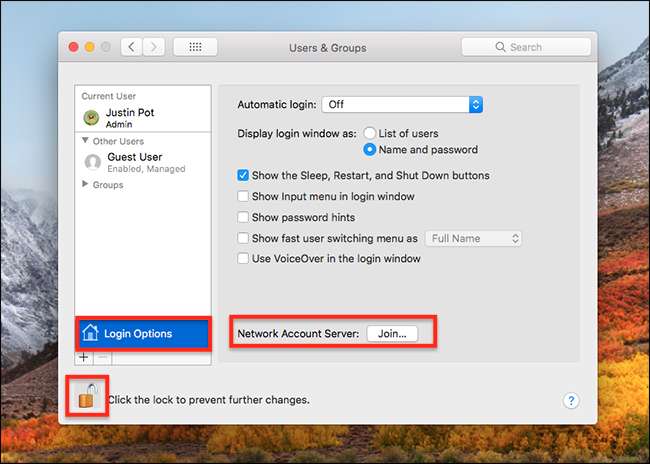

Voit tehdä tämän siirtymällä Järjestelmäasetukset> Käyttäjät ja ryhmät ja napsauttamalla vasemmanpuoleisessa paneelissa olevaa "Kirjaudu sisään" -kohtaa. Napsauta sitten "Liity" -painiketta "Verkkotilipalvelin" -kohdan vieressä ja uusi paneeli avautuu.

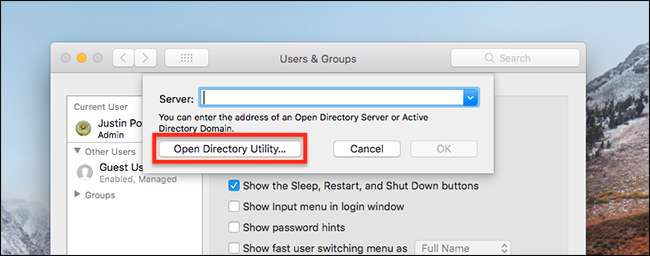

Napsauta “Open Directory Utility” ja uusi ikkuna avautuu.

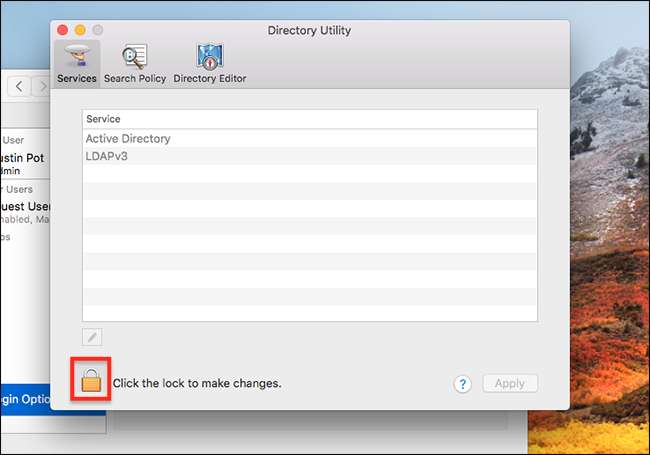

Napsauta lukituspainiketta ja kirjoita sitten käyttäjänimesi ja salasanasi pyydettäessä.

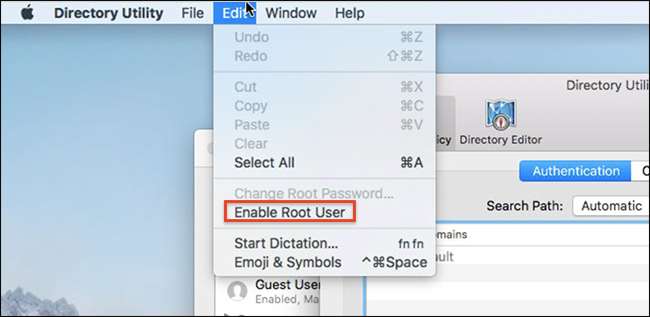

Napsauta nyt valikkorivillä Muokkaa> Ota pääkäyttäjä käyttöön.

Syötä suojattu salasana .

Hyödyntäminen ei enää toimi, koska järjestelmälläsi on jo pääkäyttäjätili, johon on liitetty todellinen salasana.

Jatka päivitysten asentamista

Tehdään tämä selväksi: tämä oli valtava virhe Applelta, ja suojauskorjaus, joka ei toimi (ja rikkoo tiedostojen jakamista), on vielä kiusallisempaa. Tämän sanottuaan hyväksikäyttö oli tarpeeksi huono, että Applen oli siirryttävä nopeasti. Mielestämme sinun on ehdottomasti asennettava korjaustiedosto käytettävissä tätä ongelmaa varten ja ota pääsalasana käyttöön. Toivottavasti pian Apple korjaa nämä ongelmat toisella korjaustiedostolla.

Päivitä Mac: älä ohita näitä kehotteita. He ovat siellä syystä.