Una vulnerabilità scoperta di recente in macOS High Sierra consente a chiunque abbia accesso al tuo laptop di creare rapidamente un account di root senza inserire una password, aggirando i protocolli di sicurezza che hai impostato.

È facile esagerare i problemi di sicurezza. Questa non è una di quelle volte. Questo è davvero brutto.

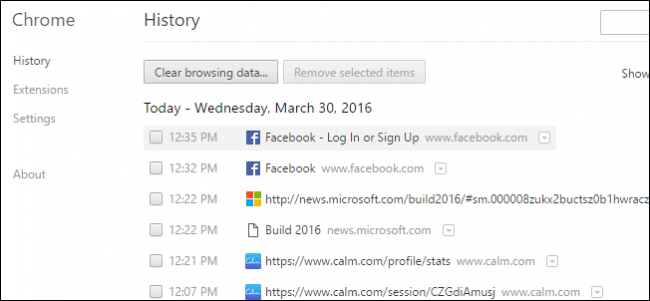

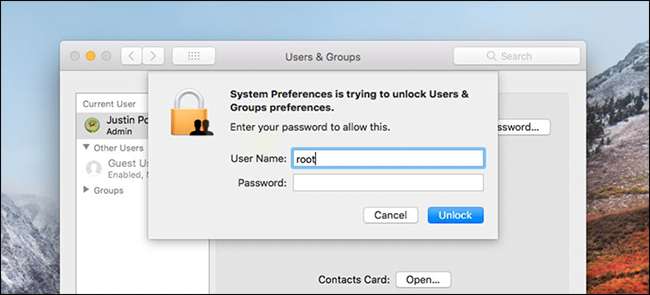

Puoi accedervi tramite Preferenze di Sistema> Utenti e Gruppi> Fai clic sul lucchetto per apportare modifiche. Quindi usa "root" senza password. E provalo più volte. Il risultato è incredibile! pic.twitter.com/m11qrEvECs

- Lemi Orhan Ergin (@lemiorhan) 28 novembre 2017

Come funziona l'exploit

Attenzione: non farlo sul tuo Mac! Ti stiamo mostrando questi passaggi per sottolineare quanto sia semplice questo exploit, ma in realtà seguirli lascerà il tuo computer insicuro. Fare. Non. Fare. Questo.

L'exploit può essere eseguito in molti modi, ma il modo più semplice per vedere come funziona è nelle Preferenze di Sistema. L'aggressore deve solo andare su Utenti e gruppi, fare clic sul lucchetto in basso a sinistra, quindi provare ad accedere come "root" senza password.

La prima volta che lo fai, sorprendentemente, viene creato un account di root senza password. La seconda volta che accedi effettivamente come root. Nei nostri test questo funziona indipendentemente dal fatto che l'utente corrente sia un amministratore o meno.

Ciò consente all'autore dell'attacco di accedere a tutte le preferenze dell'amministratore nelle Preferenze di Sistema ... ma questo è solo l'inizio, perché hai creato un nuovo utente root a livello di sistema senza password.

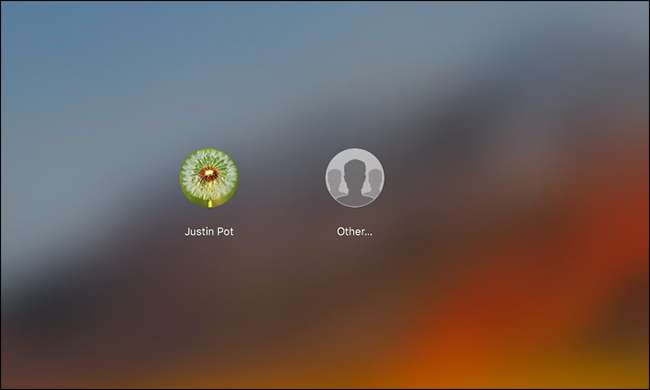

Dopo aver eseguito i passaggi precedenti, l'aggressore può disconnettersi e scegliere l'opzione "Altro" che appare nella schermata di accesso.

Da lì, l'attaccante può inserire "root" come nome utente e lasciare vuoto il campo della password. Dopo aver premuto Invio, accederanno con i privilegi di amministratore di sistema completo.

Ora possono accedere a qualsiasi file sull'unità, anche se è altrimenti protetto da FileVault. Possono modificare la password di qualsiasi utente, consentendo loro di accedere e accedere a cose come email e password del browser.

Questo è l'accesso completo. Tutto ciò che puoi immaginare che un utente malintenzionato possa fare, lo possono fare con questo exploit.

E a seconda delle funzionalità di condivisione abilitate, potrebbe essere possibile che ciò avvenga da remoto. Almeno un utente ha attivato l'exploit da remoto utilizzando Screen Sharing, ad esempio.

Se alcuni servizi di condivisione sono abilitati sul bersaglio, questo attacco sembra funzionare 💯 remoto 🙈💀☠️ (il tentativo di accesso abilita / crea l'account root con pw vuoto) Oh Apple 🍎😷🤒🤕 pic.twitter.com/lbhzWZLk4v

- patrick wardle (@patrickwardle) 28 novembre 2017

Se la condivisione dello schermo è abilitata, probabilmente è una buona idea disabilitarla, ma chi può dire quanti altri potenziali modi ci sono per attivare questo problema? Gli utenti di Twitter hanno dimostrato modi per avviarlo utilizzando il terminale , il che significa che anche SSH è un potenziale vettore. Probabilmente non c'è fine ai modi in cui questo può essere attivato, a meno che tu non abbia effettivamente impostato un account di root e bloccato.

Come funziona effettivamente tutto questo? Patrick Wardle, ricercatore di sicurezza per Mac spiega tutto qui con molti dettagli. È piuttosto triste.

L'aggiornamento del tuo Mac potrebbe non risolvere il problema

A partire dal 29 novembre 2017, è disponibile un file patch disponibile per questo problema .

Ma Apple ha persino incasinato la patch. Se stavi eseguendo 10.13, installato la patch, quindi aggiornato a 10.13.1, il problema è stato reintrodotto . Apple avrebbe dovuto patchare 10.13.1, un aggiornamento uscito poche settimane prima, oltre a rilasciare la patch generale. Non lo hanno fatto, il che significa che alcuni utenti stanno installando "aggiornamenti" che ripristinano la patch di sicurezza, ripristinando l'exploit.

Quindi, sebbene consigliamo ancora di aggiornare il tuo Mac, probabilmente dovresti anche seguire i passaggi seguenti per chiudere il bug da solo.

Inoltre, alcuni utenti segnalano che la patch interrompe la condivisione di file locale. Secondo Apple puoi risolvere il problema aprendo il Terminale ed eseguendo il seguente comando:

sudo / usr / libexec / configureLocalKDC

La condivisione dei file dovrebbe funzionare dopo questo. Questo è frustrante, ma bug come questo sono il prezzo da pagare per patch veloci.

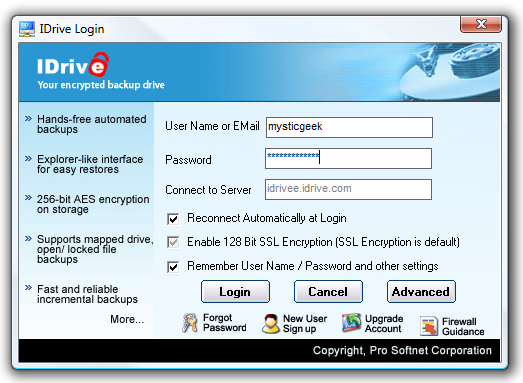

Proteggiti abilitando il root con una password

Anche se è stata rilasciata una patch, alcuni utenti potrebbero ancora riscontrare il bug. Esiste, tuttavia, una soluzione manuale che risolverà il problema: è sufficiente abilitare l'account di root con una password.

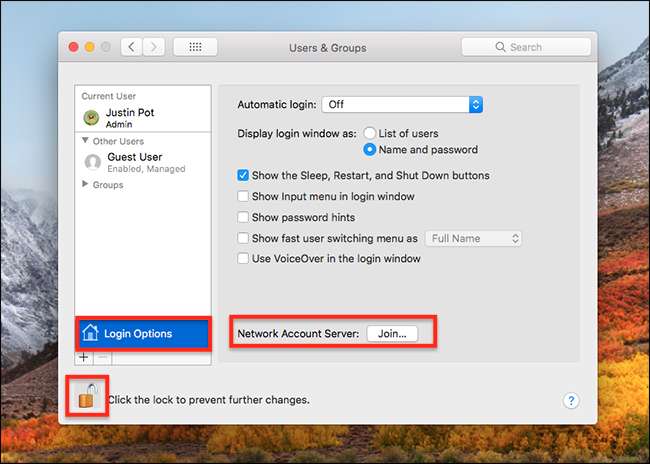

Per fare ciò, vai su Preferenze di Sistema> Utenti e gruppi, quindi fai clic sulla voce "Opzioni di accesso" nel pannello di sinistra. Quindi, fare clic sul pulsante "Partecipa" accanto a "Server account di rete" e verrà visualizzato un nuovo pannello.

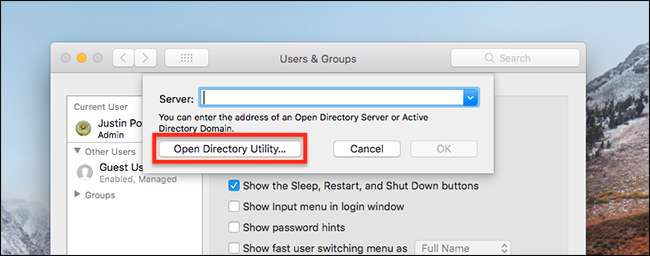

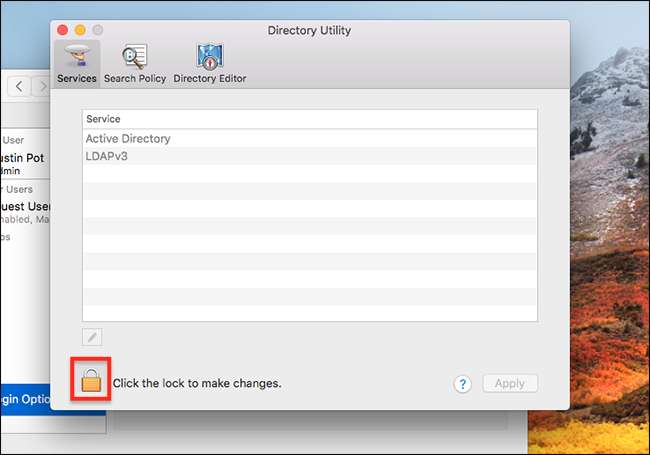

Fare clic su "Open Directory Utility" e si aprirà una nuova finestra.

Fare clic sul pulsante di blocco, quindi immettere il nome utente e la password quando richiesto.

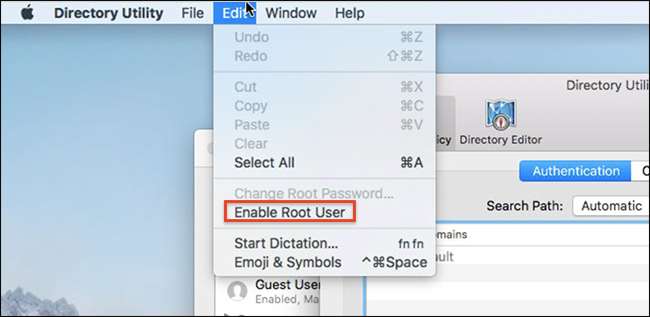

Ora fai clic su Modifica> Abilita utente root nella barra dei menu.

Entrare in un password sicura .

L'exploit non funzionerà più, perché il tuo sistema avrà già un account di root abilitato con una vera password allegata.

Continua a installare gli aggiornamenti

Mettiamolo in chiaro: questo è stato un enorme errore da parte di Apple e la patch di sicurezza non funzionante (e l'interruzione della condivisione dei file) è ancora più imbarazzante. Detto questo, l'exploit è stato così grave che Apple ha dovuto muoversi rapidamente. Pensiamo che dovresti assolutamente installare il file patch disponibile per questo problema e abilitare una password di root. Speriamo che presto Apple risolverà questi problemi con un'altra patch.

Aggiorna il tuo Mac: non ignorare questi messaggi. Sono lì per un motivo.