Unter Linux entspricht der Root-Benutzer dem Administrator-Benutzer unter Windows. Während Windows seit langem eine Kultur von durchschnittlichen Benutzern hat, die sich als Administrator anmelden, sollten Sie sich unter Linux nicht als Root anmelden.

Microsoft hat versucht, die Windows-Sicherheitspraktiken mit der Benutzerkontensteuerung zu verbessern. Sie sollten sich unter Linux nicht als Root anmelden Grund, warum Sie die Benutzerkontensteuerung unter Windows nicht deaktivieren sollten .

Warum Ubuntu Sudo verwendet

Das Verhindern, dass Benutzer als Root ausgeführt werden, ist einer der Gründe dafür Ubuntu verwendet sudo anstelle von su . Standardmäßig ist das Root-Passwort unter Ubuntu gesperrt, sodass sich durchschnittliche Benutzer nicht als root anmelden können, ohne das Root-Konto erneut zu aktivieren.

Bei anderen Linux-Distributionen war es in der Vergangenheit möglich, sich über den grafischen Anmeldebildschirm als Root anzumelden und einen Root-Desktop zu erhalten, obwohl sich viele Anwendungen möglicherweise beschweren (und sich sogar weigern, wie VLC als Root ausgeführt zu werden). Benutzer, die von Windows kommen, haben sich manchmal entschieden, sich als Root anzumelden, genau wie sie das Administratorkonto unter Windows XP verwendet haben.

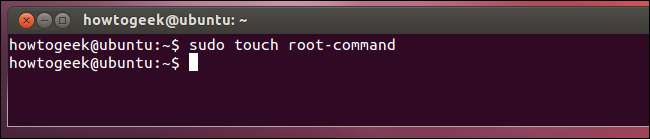

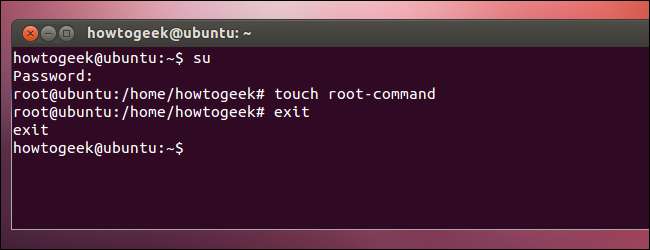

Mit sudo führen Sie einen bestimmten Befehl (mit dem Präfix sudo) aus, der Root-Berechtigungen erhält. Mit su verwenden Sie den Befehl su, um eine Root-Shell zu erhalten, in der Sie den gewünschten Befehl ausführen, bevor Sie (hoffentlich) die Root-Shell verlassen. Sudo hilft bei der Durchsetzung von Best Practices, indem nur Befehle ausgeführt werden, die als Root ausgeführt werden müssen (z. B. Softwareinstallationsbefehle), ohne dass Sie sich in einer Root-Shell befinden, in der Sie möglicherweise angemeldet bleiben oder andere Anwendungen als Root ausführen.

Den Schaden begrenzen

Wenn Sie sich als Ihr eigenes Benutzerkonto anmelden, dürfen Programme, die Sie ausführen, nicht in den Rest des Systems schreiben. Sie können nur in Ihren Basisordner schreiben. Sie können Systemdateien nicht ändern, ohne Root-Berechtigungen zu erhalten. Dies hilft, Ihren Computer sicher zu halten. Wenn der Firefox-Browser beispielsweise eine Sicherheitslücke aufweist und Sie diese als Root ausführen, kann eine schädliche Webseite in alle Dateien auf Ihrem System schreiben, Dateien in den Home-Ordnern anderer Benutzerkonten lesen und Systembefehle durch kompromittierte ersetzen Einsen. Wenn Sie dagegen als eingeschränktes Benutzerkonto angemeldet sind, kann die böswillige Webseite nichts davon tun - sie kann nur Schaden in Ihrem Home-Ordner verursachen. Dies kann zwar immer noch Probleme verursachen, ist jedoch viel besser, als wenn Ihr gesamtes System kompromittiert wird.

Dies schützt Sie auch vor böswilligen oder einfach nur fehlerhaften Anwendungen. Wenn Sie beispielsweise eine Anwendung ausführen, die beschließt, alle Dateien zu löschen, auf die sie Zugriff hat (möglicherweise enthält sie einen bösen Fehler), löscht die Anwendung Ihren Home-Ordner. Das ist schlecht, aber wenn Sie Backups haben (was Sie sollten!), Ist es ziemlich einfach, die Dateien in Ihrem Home-Ordner wiederherzustellen. Wenn die Anwendung jedoch über Root-Zugriff verfügt, kann sie jede einzelne Datei auf Ihrer Festplatte löschen, was eine vollständige Neuinstallation erforderlich macht.

Feinkörnige Berechtigungen

Während ältere Linux-Distributionen ganze Systemverwaltungsprogramme als Root ausführten, verwenden moderne Linux-Desktops PolicyKit, um die Berechtigungen, die eine Anwendung erhält, noch genauer zu steuern.

Beispielsweise kann einer Softwareverwaltungsanwendung nur die Berechtigung erteilt werden, Software über PolicyKit auf Ihrem System zu installieren. Die Programmoberfläche würde mit den Berechtigungen des eingeschränkten Benutzerkontos ausgeführt, nur der Teil des Programms, für den die Software installiert wurde, würde erhöhte Berechtigungen erhalten - und dieser Teil des Programms könnte nur Software installieren.

Das Programm hätte keinen vollständigen Root-Zugriff auf Ihr gesamtes System. Dies könnte Sie schützen, wenn in der Anwendung eine Sicherheitslücke gefunden wird. Mit PolicyKit können eingeschränkte Benutzerkonten auch einige Änderungen an der Systemadministration vornehmen, ohne vollständigen Root-Zugriff zu erhalten. Dies erleichtert die Ausführung als eingeschränktes Benutzerkonto mit weniger Aufwand.

Mit Linux können Sie sich als Root bei einem grafischen Desktop anmelden - genauso wie Sie jede einzelne Datei auf Ihrer Festplatte löschen können, während Ihr System ausgeführt wird, oder zufälliges Rauschen direkt auf Ihre Festplatte schreiben und Ihr Dateisystem auslöschen - aber das ist nicht der Fall Keine gute Idee. Selbst wenn Sie wissen, was Sie tun, ist das System nicht für die Ausführung als Root ausgelegt. Sie umgehen einen Großteil der Sicherheitsarchitektur, die Linux so sicher macht.