บน Linux ผู้ใช้รูทจะเทียบเท่ากับผู้ใช้ผู้ดูแลระบบบน Windows อย่างไรก็ตามในขณะที่ Windows มีวัฒนธรรมของผู้ใช้ทั่วไปที่ลงชื่อเข้าใช้ในฐานะผู้ดูแลระบบมานาน แต่คุณไม่ควรเข้าสู่ระบบในฐานะรูทบน Linux

Microsoft พยายามปรับปรุงแนวทางปฏิบัติด้านความปลอดภัยของ Windows ด้วย UAC - คุณไม่ควรเข้าสู่ระบบในฐานะรูทบน Linux สำหรับสิ่งเดียวกัน เหตุผลที่คุณไม่ควรปิดใช้งาน UAC บน Windows .

ทำไม Ubuntu ถึงใช้ Sudo

การกีดกันผู้ใช้จากการทำงานในฐานะรูทเป็นสาเหตุหนึ่ง Ubuntu ใช้ sudo แทน su . ตามค่าเริ่มต้นรหัสผ่านรูทจะถูกล็อกบน Ubuntu ดังนั้นผู้ใช้ทั่วไปจึงไม่สามารถเข้าสู่ระบบในฐานะรูทได้โดยไม่ต้องเปิดใช้งานบัญชีรูทอีกครั้ง

ใน Linux ดิสทริบิวชันอื่น ๆ ในอดีตเป็นไปได้ที่จะเข้าสู่ระบบในฐานะรูทจากหน้าจอล็อกอินแบบกราฟิกและรับเดสก์ท็อปรูทแม้ว่าแอปพลิเคชันจำนวนมากอาจบ่น (และแม้กระทั่งปฏิเสธที่จะรันในฐานะรูทเช่นเดียวกับ VLC) บางครั้งผู้ใช้ที่มาจาก Windows ก็ตัดสินใจเข้าสู่ระบบในฐานะรูทเช่นเดียวกับที่ใช้บัญชีผู้ดูแลระบบบน Windows XP

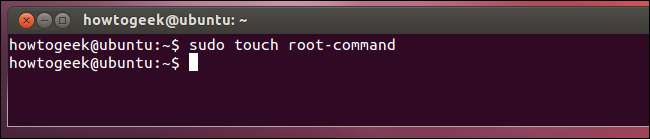

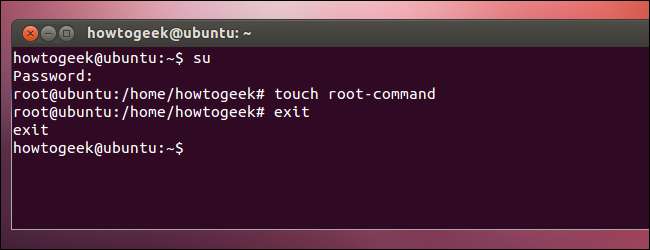

ด้วย sudo คุณเรียกใช้คำสั่งเฉพาะ (นำหน้าโดย sudo) ที่ได้รับสิทธิ์รูท ด้วย su คุณจะต้องใช้คำสั่ง su เพื่อรับรูทเชลล์โดยที่คุณจะเรียกใช้คำสั่งที่คุณต้องการใช้ก่อน (หวังว่า) จะออกจากรูทเชลล์ Sudo ช่วยบังคับใช้แนวทางปฏิบัติที่ดีที่สุดโดยเรียกใช้เฉพาะคำสั่งที่จำเป็นต้องรันในฐานะรูท (เช่นคำสั่งการติดตั้งซอฟต์แวร์) โดยไม่ทิ้งคุณไว้ที่รูทเชลล์ซึ่งคุณสามารถล็อกอินหรือเรียกใช้แอปพลิเคชันอื่นในฐานะรูท

การจำกัดความเสียหาย

เมื่อคุณเข้าสู่ระบบด้วยบัญชีผู้ใช้ของคุณเองโปรแกรมที่คุณเรียกใช้จะถูก จำกัด ไม่ให้เขียนไปยังส่วนที่เหลือของระบบซึ่งจะเขียนลงในโฟลเดอร์หลักได้เท่านั้น คุณไม่สามารถแก้ไขไฟล์ระบบโดยไม่ได้รับสิทธิ์รูท วิธีนี้ช่วยให้คอมพิวเตอร์ของคุณปลอดภัย ตัวอย่างเช่นหากเบราว์เซอร์ Firefox มีช่องโหว่ด้านความปลอดภัยและคุณใช้งานในฐานะรูทหน้าเว็บที่เป็นอันตรายจะสามารถเขียนไปยังไฟล์ทั้งหมดในระบบของคุณอ่านไฟล์ในโฟลเดอร์หลักของบัญชีผู้ใช้อื่นและแทนที่คำสั่งของระบบด้วยการบุกรุก คน ในทางตรงกันข้ามหากคุณลงชื่อเข้าใช้ด้วยบัญชีผู้ใช้ที่ จำกัด หน้าเว็บที่เป็นอันตรายจะไม่สามารถทำสิ่งเหล่านั้นได้ แต่จะสร้างความเสียหายได้เฉพาะในโฟลเดอร์บ้านของคุณเท่านั้น แม้ว่าจะยังคงทำให้เกิดปัญหา แต่ก็ยังดีกว่าการที่ระบบทั้งหมดของคุณถูกบุกรุก

นอกจากนี้ยังช่วยปกป้องคุณจากแอปพลิเคชั่นที่เป็นอันตรายหรือเป็นเพียงแค่บั๊กกี้ธรรมดา ๆ ตัวอย่างเช่นหากคุณเรียกใช้แอปพลิเคชันที่ตัดสินใจที่จะลบไฟล์ทั้งหมดที่เข้าถึงได้ (อาจมีข้อบกพร่องที่น่ารังเกียจ) แอปพลิเคชันจะล้างโฟลเดอร์บ้านของคุณ สิ่งนี้ไม่ดี แต่ถ้าคุณมีการสำรองข้อมูล (ซึ่งคุณควร!) การกู้คืนไฟล์ในโฟลเดอร์บ้านของคุณนั้นค่อนข้างง่าย อย่างไรก็ตามหากแอปพลิเคชันมีการเข้าถึงรูทแอปพลิเคชันสามารถลบไฟล์ทุกไฟล์ในฮาร์ดไดรฟ์ของคุณได้โดยจำเป็นต้องติดตั้งใหม่ทั้งหมด

สิทธิ์แบบละเอียด

แม้ว่าลีนุกซ์รุ่นเก่าจะรันโปรแกรมการดูแลระบบทั้งหมดในฐานะรูท แต่เดสก์ท็อป Linux สมัยใหม่จะใช้ PolicyKit เพื่อควบคุมสิทธิ์ที่แอปพลิเคชันได้รับอย่างละเอียดยิ่งขึ้น

ตัวอย่างเช่นแอปพลิเคชันการจัดการซอฟต์แวร์อาจได้รับอนุญาตให้ติดตั้งซอฟต์แวร์ในระบบของคุณผ่าน PolicyKit เท่านั้น อินเทอร์เฟซของโปรแกรมจะทำงานด้วยสิทธิ์ของบัญชีผู้ใช้ที่ จำกัด เฉพาะส่วนของโปรแกรมที่ติดตั้งซอฟต์แวร์เท่านั้นที่จะได้รับสิทธิ์ที่สูงขึ้นและส่วนนั้นของโปรแกรมจะสามารถติดตั้งซอฟต์แวร์ได้เท่านั้น

โปรแกรมจะไม่สามารถเข้าถึงรูทได้อย่างสมบูรณ์ในระบบทั้งหมดของคุณซึ่งสามารถปกป้องคุณได้หากพบช่องโหว่ด้านความปลอดภัยในแอปพลิเคชัน นอกจากนี้ PolicyKit ยังอนุญาตให้บัญชีผู้ใช้ที่ จำกัด ทำการเปลี่ยนแปลงการดูแลระบบบางอย่างโดยไม่ต้องได้รับการเข้าถึงรูทแบบเต็มทำให้ง่ายต่อการเรียกใช้เป็นบัญชีผู้ใช้ที่ จำกัด และไม่ยุ่งยาก

Linux จะให้คุณล็อกอินเข้าสู่เดสก์ท็อปแบบกราฟิกในฐานะรูท - เช่นเดียวกับที่จะช่วยให้คุณสามารถลบไฟล์ทุกไฟล์ในฮาร์ดไดรฟ์ของคุณในขณะที่ระบบของคุณกำลังทำงานหรือเขียนสัญญาณรบกวนแบบสุ่มโดยตรงไปยังฮาร์ดไดรฟ์ของคุณซึ่งจะลบล้างระบบไฟล์ของคุณ - แต่มันไม่ใช่ เป็นความคิดที่ดี แม้ว่าคุณจะรู้ว่าคุณกำลังทำอะไรอยู่ แต่ระบบไม่ได้ออกแบบมาให้ทำงานในฐานะรูท - คุณกำลังข้ามสถาปัตยกรรมความปลอดภัยส่วนใหญ่ที่ทำให้ Linux มีความปลอดภัย