В Linux пользователь root эквивалентен пользователю-администратору в Windows. Однако, хотя в Windows уже давно существует культура, когда обычные пользователи входят в систему как администратор, вам не следует входить в систему как root в Linux.

Microsoft попыталась улучшить методы обеспечения безопасности Windows с помощью UAC - вам не следует входить в систему с правами root в Linux по той же причине. причина, по которой вам не следует отключать UAC в Windows .

Почему Ubuntu использует Sudo

Отговаривать пользователей работать с правами root - одна из причин, почему Ubuntu использует sudo вместо su . По умолчанию пароль root заблокирован в Ubuntu, поэтому среднестатистические пользователи не могут войти в систему как root, не стараясь повторно активировать учетную запись root.

В других дистрибутивах Linux исторически можно было войти в систему как root с графического экрана входа и получить root-рабочий стол, хотя многие приложения могут жаловаться (и даже отказываться запускаться как root, как это делает VLC). Пользователи Windows иногда решали войти в систему как root, так же как они использовали учетную запись администратора в Windows XP.

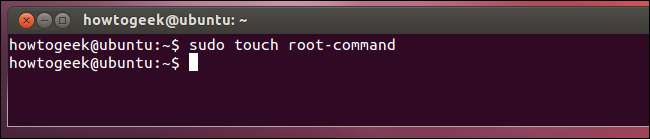

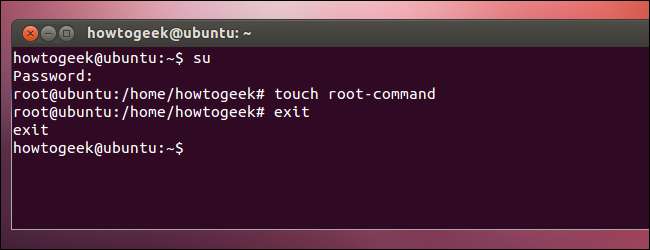

С помощью sudo вы запускаете определенную команду (с префиксом sudo), которая получает привилегии root. С su вы должны использовать команду su, чтобы получить корневую оболочку, где вы запускаете команду, которую хотите использовать, перед (надеюсь) выходом из корневой оболочки. Sudo помогает применять передовые методы, выполняя только команды, которые необходимо запускать с правами root (например, команды установки программного обеспечения), не оставляя вас в корневой оболочке, где вы можете оставаться в системе или запускать другие приложения с правами root.

Ограничение ущерба

Когда вы входите в систему под собственной учетной записью, программам, которые вы запускаете, запрещается писать в остальную часть системы - они могут писать только в вашу домашнюю папку. Вы не можете изменять системные файлы без получения прав root. Это помогает защитить ваш компьютер. Например, если в браузере Firefox есть дыра в безопасности, и вы запускаете его как root, вредоносная веб-страница сможет записывать все файлы в вашей системе, читать файлы в домашних папках других учетных записей и заменять системные команды на скомпрометированные ед. Напротив, если вы вошли в систему как учетную запись с ограниченными правами, вредоносная веб-страница не сможет сделать ничего из этого - она сможет только нанести ущерб вашей домашней папке. Хотя это по-прежнему может вызвать проблемы, это намного лучше, чем компрометация всей вашей системы.

Это также помогает защитить вас от вредоносных или просто ошибочных приложений. Например, если вы запустите приложение, которое решает удалить все файлы, к которым у него есть доступ (возможно, оно содержит неприятную ошибку), оно сотрет нашу домашнюю папку. Это плохо, но если у вас есть резервные копии (а они должны быть!), Довольно легко восстановить файлы в вашей домашней папке. Однако, если у приложения был root-доступ, оно могло удалить все файлы на вашем жестком диске, что потребовало полной переустановки.

Детальные разрешения

В то время как более старые дистрибутивы Linux запускали все программы системного администрирования от имени пользователя root, современные настольные компьютеры Linux используют PolicyKit для еще более точного управления разрешениями, которые получает приложение.

Например, приложению для управления программным обеспечением может быть предоставлено только разрешение на установку программного обеспечения в вашей системе через PolicyKit. Интерфейс программы будет работать с ограниченными разрешениями учетной записи пользователя, только та часть программы, которая устанавливает программное обеспечение, получит повышенные разрешения - и эта часть программы сможет устанавливать только программное обеспечение.

У программы не будет полного корневого доступа ко всей вашей системе, что могло бы защитить вас, если в приложении обнаружится брешь в безопасности. PolicyKit также позволяет ограниченным учетным записям пользователей вносить некоторые изменения в системное администрирование без получения полного корневого доступа, что упрощает работу в качестве учетной записи ограниченного пользователя с меньшими проблемами.

Linux позволит вам войти в графический рабочий стол как root - так же, как он позволит вам удалить каждый файл на жестком диске во время работы вашей системы или записывать случайный шум прямо на ваш жесткий диск, уничтожая вашу файловую систему - но это не так. плохая идея. Даже если вы знаете, что делаете, система не предназначена для работы с правами суперпользователя - вы обойдете большую часть архитектуры безопасности, которая делает Linux настолько защищенным.