Linux'ta Kök kullanıcı, Windows'taki Yönetici kullanıcısına eşdeğerdir. Ancak, Windows uzun zamandır ortalama bir kullanıcı kültürüne Yönetici olarak giriş yapmasına rağmen, Linux'ta kök olarak oturum açmamalısınız.

Microsoft, UAC ile Windows güvenlik uygulamalarını iyileştirmeye çalıştı - aynı şekilde Linux'ta kök olarak oturum açmamalısınız Windows'ta UAC'yi devre dışı bırakmamanızın nedeni .

Ubuntu Neden Sudo Kullanıyor?

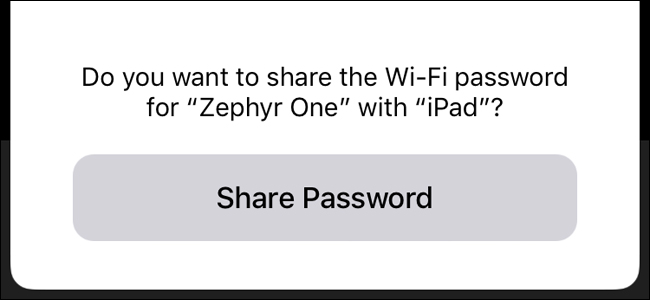

Kullanıcıları root olarak çalıştırmaktan caydırmak, bunun nedenlerinden biridir. Ubuntu, su yerine sudo kullanıyor . Varsayılan olarak, root şifresi Ubuntu'da kilitlidir, bu nedenle ortalama kullanıcılar, root hesabını yeniden etkinleştirmek için kendi yollarından çıkmadan root olarak oturum açamazlar.

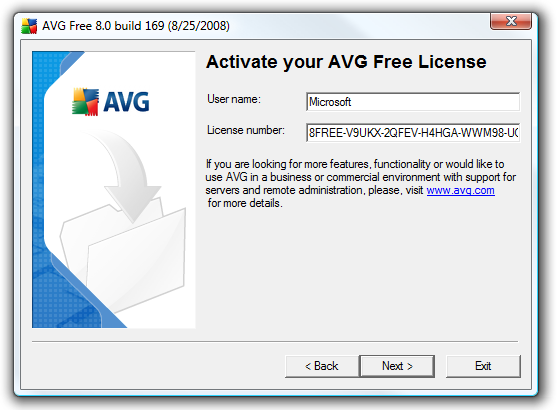

Diğer Linux dağıtımlarında, geçmişte grafiksel oturum açma ekranından kök olarak oturum açmak ve bir kök masaüstü almak mümkündü, ancak birçok uygulama şikayetçi olabilir (ve hatta VLC'nin yaptığı gibi kök olarak çalışmayı reddedebilir). Windows'tan gelen kullanıcılar, Windows XP'de Yönetici hesabını kullandıkları gibi, bazen kök olarak oturum açmaya karar verdiler.

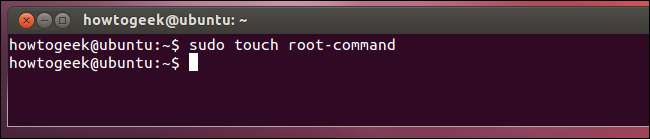

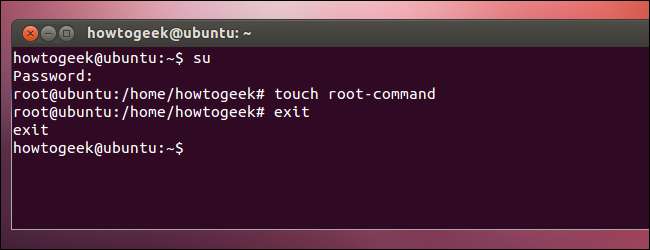

Sudo ile, kök ayrıcalıkları kazanan belirli bir komutu (sudo ile ön eklenmiş) çalıştırırsınız. Su ile, kök kabuktan çıkmadan önce (umarız) kullanmak istediğiniz komutu çalıştıracağınız bir kök kabuğu elde etmek için su komutunu kullanırsınız. Sudo, oturumunuz açık kalabileceğiniz veya diğer uygulamaları kök olarak çalıştırabileceğiniz bir kök kabukta bırakmadan yalnızca kök olarak çalıştırılması gereken komutları (yazılım yükleme komutları gibi) çalıştırarak en iyi uygulamaları uygulamaya yardımcı olur.

Hasarın Sınırlandırılması

Kendi kullanıcı hesabınız olarak oturum açtığınızda, çalıştırdığınız programların sistemin geri kalanına yazması kısıtlanır - yalnızca ana klasörünüze yazabilirler. Kök izinleri almadan sistem dosyalarını değiştiremezsiniz. Bu, bilgisayarınızı güvende tutmanıza yardımcı olur. Örneğin, Firefox tarayıcısında bir güvenlik açığı varsa ve siz onu kök olarak çalıştırıyorsanız, kötü amaçlı bir web sayfası sisteminizdeki tüm dosyalara yazabilir, diğer kullanıcı hesabının ana klasörlerindeki dosyaları okuyabilir ve sistem komutlarını tehlikeye atılan komutlarla değiştirebilir olanlar. Buna karşılık, sınırlı bir kullanıcı hesabı olarak oturum açarsanız, kötü amaçlı web sayfası bunlardan hiçbirini yapamaz - yalnızca ana klasörünüze zarar verebilir. Bu yine de sorunlara neden olabilirken, tüm sisteminizin tehlikeye atılmasından çok daha iyidir.

Bu aynı zamanda sizi kötü niyetli veya sadece hatalı uygulamalara karşı korumaya yardımcı olur. Örneğin, erişebildiği tüm dosyaları silmeye karar veren bir uygulama çalıştırırsanız (belki kötü bir hata içeriyordur), uygulama ana klasörünüzü silecektir. Bu kötü, ancak yedekleriniz varsa (yapmanız gereken!), Ana klasörünüzdeki dosyaları geri yüklemek oldukça kolaydır. Ancak, uygulamanın kök erişimi varsa, sabit sürücünüzdeki her bir dosyayı silebilir ve tam bir yeniden yükleme gerektirebilir.

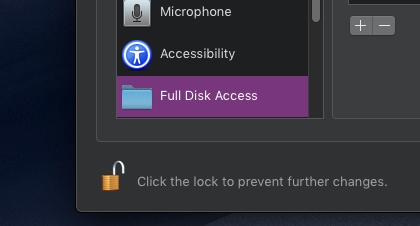

İnce Tanımlı İzinler

Eski Linux dağıtımları, tüm sistem yönetimi programlarını kök olarak çalıştırırken, modern Linux masaüstleri, bir uygulamanın aldığı izinlerin daha da ayrıntılı denetimi için PolicyKit'i kullanır.

Örneğin, bir yazılım yönetimi uygulamasına yalnızca PolicyKit aracılığıyla sisteminize yazılım yükleme izni verilebilir. Programın arabirimi, sınırlı kullanıcı hesabının izinleriyle çalışır, programın yalnızca yazılımı yükleyen bölümü yükseltilmiş izinler alır ve programın yalnızca bu bölümü yazılımı yükleyebilir.

Programın tüm sisteminize tam kök erişimi olmayacağı için, uygulamada bir güvenlik açığı bulunursa sizi koruyabilir. PolicyKit ayrıca sınırlı kullanıcı hesaplarının tam kök erişimi elde etmeden bazı sistem yönetimi değişiklikleri yapmasına izin vererek, daha az güçlükle sınırlı bir kullanıcı hesabı olarak çalıştırmayı kolaylaştırır.

Linux, kök olarak grafiksel bir masaüstünde oturum açmanıza izin verir - tıpkı sisteminiz çalışırken sabit sürücünüzdeki her bir dosyayı silmenize veya dosya sisteminizi yok ederek doğrudan sabit sürücünüze rasgele sesler yazmanıza izin vereceği gibi - ama öyle değil iyi bir fikir değil. Ne yaptığınızı bilseniz bile, sistem root olarak çalıştırılmak üzere tasarlanmamıştır - Linux'u bu kadar güvenli kılan güvenlik mimarisinin çoğunu atlıyorsunuz.