خفیہ کاری کی ایک لمبی تاریخ ہے جب قدیم یونانیوں اور رومیوں نے خفیہ پیغامات بھیج کر خفیہ پیغامات بھیجے تھے جن میں صرف ایک خفیہ کلید کے ذریعہ قابل فہم تھا۔ تاریخ کے ایک تیز سبق کے لئے ہم سے شامل ہوں اور خفیہ کاری کے کام کرنے کے طریقہ کے بارے میں مزید معلومات حاصل کریں۔

آج کے ایچ ٹی جی ایڈیشن کے ایڈیشن میں ، ہم آپ کو خفیہ کاری کی مختصر تاریخ بتائیں گے ، یہ کیسے کام کرتا ہے ، اور خفیہ کاری کی مختلف اقسام کی کچھ مثالیں sure اس بات کو یقینی بنائیں کہ آپ پچھلا ایڈیشن بھی دیکھیں ، جہاں ہم نے وضاحت کی کیوں بہت سارے گیکس انٹرنیٹ ایکسپلورر سے نفرت کرتے ہیں .

بذریعہ تصویر xkcd ، ظاہر ہے.

خفیہ کاری کے ابتدائی دن

قدیم یونانیوں نے آلے کا نام استعمال کیا

اسکائٹیل

a کا استعمال کرتے ہوئے ان کے پیغامات کو زیادہ تیزی سے خفیہ کرنے میں مدد کریں

ٹرانسپوزیشن سائفر

وہ صرف سلنڈر کے گرد چرمیچ کی پٹی لپیٹ کر ، پیغام لکھ دیتے اور پھر جب بے حد معنی نہیں رکھتے تھے۔

قدیم یونانیوں نے آلے کا نام استعمال کیا

اسکائٹیل

a کا استعمال کرتے ہوئے ان کے پیغامات کو زیادہ تیزی سے خفیہ کرنے میں مدد کریں

ٹرانسپوزیشن سائفر

وہ صرف سلنڈر کے گرد چرمیچ کی پٹی لپیٹ کر ، پیغام لکھ دیتے اور پھر جب بے حد معنی نہیں رکھتے تھے۔

یقینا. یہ خفیہ کاری کا طریقہ کافی آسانی سے توڑا جاسکتا ہے ، لیکن یہ حقیقت میں حقیقی دنیا میں استعمال ہونے والی خفیہ کاری کی پہلی مثال ہے۔

جولیس سیزر نے اپنے زمانے میں حرف تہجی کے ہر حرف کو دائیں یا بائیں طرف متعدد مقامات پر منتقل کرتے ہوئے کچھ ایسا ہی طریقہ استعمال کیا تھا — ایک خفیہ کاری کی تکنیک کے نام سے جانا جاتا ہے قیصر کا خلفشار . مثال کے طور پر ، ذیل میں سائفر کا استعمال کرتے ہوئے آپ "GEEK" بطور "JHHN" لکھیں گے۔

سادہ: ABCDEFGHIJKLMNOPQRSTUVWXYZ

سائفر: DEFGHIJKLMNOPQRSTUVWXYZABC

چونکہ پیغام کے صرف وصول کنندہ ہی اس سائفر کو جانتا تھا ، لہذا اگلے شخص کے لئے اس پیغام کو ڈی کوڈ کرنا مشکل ہوگا ، جو جبرائ کے طور پر ظاہر ہوگا ، لیکن اس شخص کے پاس جو آسانی سے اسے ڈیکوڈٹ کر پڑھ سکتا ہے۔

دوسرے آسان خفیہ کاری والے سائفرز جیسے پولیبیوس اسکوائر استعمال کیا ہوا a پولیفابیتک سائفر جس نے ہر خط کو اوپر اور اطراف میں اسی عددی پوزیشنوں کے ساتھ درج کیا تھا تاکہ یہ بتائے کہ خط کی پوزیشن کہاں ہے۔

جیسا کہ ٹیبل کا استعمال اوپر کی طرح آپ "G" کو "23" کے بطور یا "GEEK" کو "23 31 31 43" لکھتے ہو۔

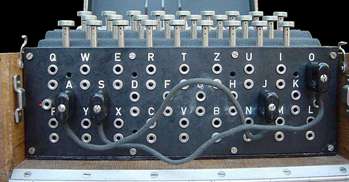

اینگما مشین

دوسری جنگ عظیم کے دوران ، جرمن اینگما مشین کا استعمال کیا انکرپٹٹ ٹرانسمیشن کو آگے پیچھے کرنے کے ل، ، جو پولش پیغامات کو توڑنے میں کامیاب ہوئے ، اور اتحادی افواج کو ، جو ان کی فتح میں مددگار تھا ، کو حل پیش کرنے سے کئی سال پہلے لے گئے۔

جدید خفیہ کاری کی تاریخ

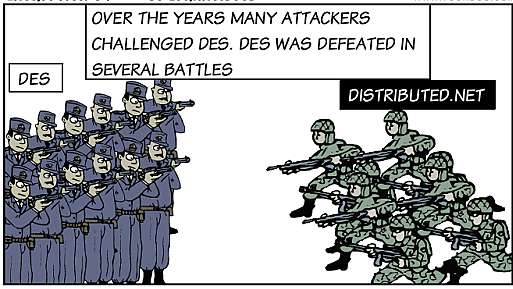

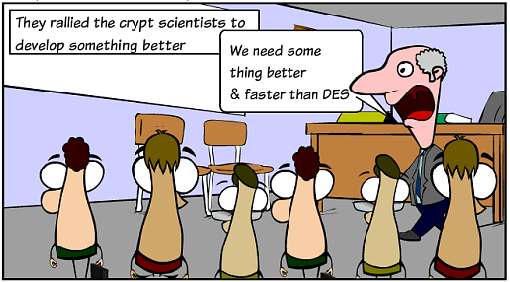

آئیے اس کا سامنا کریں: جدید خفیہ کاری کی تکنیکیں انتہائی بورنگ کا موضوع ہوسکتی ہے ، لہذا ہم ان کو الفاظ کے ساتھ سمجھانے کے بجائے ، ایک مزاحیہ پٹی تیار کرتے ہیں جو جیف موسر کے ذریعہ حوصلہ افزائی کی تاریخ کے بارے میں بات کرتا ہے۔ AES کے لئے اسٹک فگر گائیڈ . نوٹ: واضح طور پر ہم ایک مزاحیہ پٹی میں خفیہ کاری کی تاریخ کے بارے میں سب کچھ نہیں بتاسکتے ہیں۔

انہی دنوں میں ، لوگوں کے پاس الیکٹرانک مواصلات کو محفوظ بنانے کے لئے انکرپشن کا اچھا طریقہ موجود نہیں ہے۔

لوسیفر یہ نام ابتدائی شہریوں میں سے کئی کو دیا گیا تھا بلاک سائپرز ، کے ذریعہ تیار کردہ ہارسٹ فیستیل اور اس کے ساتھی IBM میں۔

ڈیٹا انکرپشن اسٹینڈرڈ (DES) ایک بلاک سائفر (مشترکہ خفیہ انکرپشن کی ایک شکل) ہے جسے منتخب کردہ قومی معیار کا بیورو بحیثیت عہدیدار فیڈرل انفارمیشن پروسیسنگ کا معیار (ایف ایف سی) 1976 میں ریاستہائے متحدہ کے لئے اور جس کے نتیجے میں بین الاقوامی سطح پر وسیع پیمانے پر استعمال ہوا ہے۔

سافٹ ویئر میں سیکیورٹی اور ڈی ای ایس کے نسبتا slow سست آپریشن کے بارے میں تشویش کار محققین کو مختلف بلاک سائپر ڈیزائنوں کی تجویز کرنے کی ترغیب دیتے ہیں ، جو 1980 کی دہائی کے آخر اور 1990 کے دہائی کے اوائل میں ظاہر ہونا شروع ہوئے تھے: مثالوں میں شامل ہیں آر سی 5 , بلوفش , IDEA , نیو ڈی ای ایس , سیف , CAST5 اور فیل

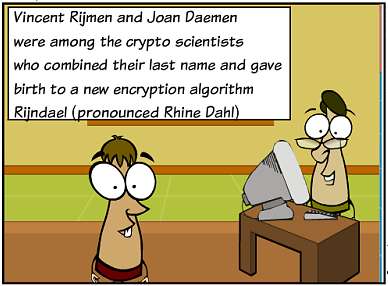

رجنیل انکرپشن الگورتھم کو امریکی حکومت نے معیاری توازن کی کلید خفیہ کاری ، یا اعلی درجے کی خفیہ کاری کے معیار (AES) کے طور پر اپنایا تھا۔ اے ای ایس کا اعلان نیشنل انسٹی ٹیوٹ آف اسٹینڈرڈز اینڈ ٹکنالوجی (این آئی ایس ٹی) نے 26 نومبر 2001 کو 5 سالہ معیاری عمل کے بعد ، امریکی رجسٹرڈ پی او بی 197 (ایف ایف سی 197) کے طور پر کیا تھا جس میں رجندیل کو سب سے زیادہ منتخب ہونے سے پہلے مقابلہ کرنے والے پندرہ ڈیزائن پیش کیے گئے تھے اور ان کا جائزہ لیا گیا تھا۔ مناسب خفیہ کاری الگورتھم۔

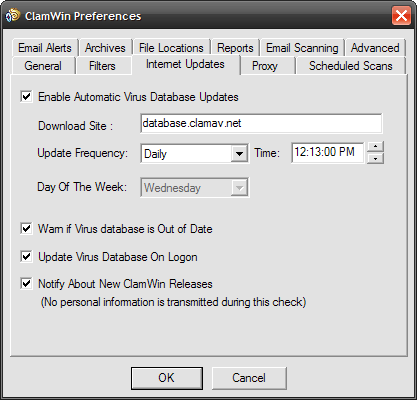

خفیہ کاری الگورتھم کارکردگی

بہت سے خفیہ کاری الگورتھم موجود ہیں ، اور وہ سب مختلف مقاصد کے لئے موزوں ہیں۔ دو اہم خصوصیات جو ایک سے دوسرے کے خفیہ کاری الگورتھم کی شناخت اور ان میں فرق کرتی ہیں وہ اس کے حملوں کے خلاف محفوظ ڈیٹا کو محفوظ کرنے کی صلاحیت اور ایسا کرنے میں اس کی رفتار اور کارکردگی ہے۔

خفیہ کاری کی مختلف اقسام کے مابین رفتار کے فرق کی ایک اچھی مثال کے طور پر ، آپ ٹروکرپٹ کے حجم تخلیق وزرڈ میں شامل بینچ مارکنگ یوٹیلیٹی کا استعمال کرسکتے ہیں — جیسا کہ آپ دیکھ سکتے ہیں ، AES اب تک کی سب سے تیز ترین قسم کی مضبوط خفیہ کاری ہے۔

دونوں میں سست اور تیز تر خفیہ کاری کے طریقے ہیں ، اور یہ سب مختلف مقاصد کے لئے موزوں ہیں۔ اگر آپ ہر بار اعداد و شمار کے ایک چھوٹے سے ٹکڑے کو آسانی سے خفیہ کرنے کی کوشش کر رہے ہیں تو ، آپ سب سے مضبوط ترین خفیہ کاری کا استعمال کرنے کے متحمل ہوسکتے ہیں ، یا اس سے بھی مختلف قسم کے خفیہ کاری سے دو بار انکرپٹ کرسکتے ہیں۔ اگر آپ کو رفتار کی ضرورت ہو تو ، آپ شاید AES کے ساتھ جانا چاہتے ہیں۔

مختلف قسم کے خفیہ کاری کے بینچ مارکنگ کے بارے میں مزید معلومات کے ل from ، ایک رپورٹ چیک کریں واشنگٹن یونیورسٹی آف سینٹ لوئس ، جہاں انہوں نے مختلف معمولات پر ایک ٹن ٹیسٹنگ کی ، اور بہت ہی پُرجوش تحریر میں اس کی وضاحت کی۔

جدید خفیہ کاری کی اقسام

ہم نے پہلے جن تمام فانسی انکرپشن کا الگ الگڈیم کے بارے میں بات کی ہے وہ زیادہ تر دو مختلف قسم کے خفیہ کاری کے لئے استعمال ہوتے ہیں۔

- ہم آہنگی کلیدی الگورتھم خفیہ کاری اور ڈکرپشن دونوں کے لئے متعلقہ یا یکساں خفیہ کاری والی چابیاں استعمال کریں۔

- متناسب کلیدی الگورتھم خفیہ کاری اور ڈکرپشن کے ل different مختلف کلیدیں استعمال کریں — اس کو عام طور پر پبلک کلیدی کریپٹوگرافی کہا جاتا ہے۔

توازن کلیدی خفیہ کاری

اس تصور کی وضاحت کے ل we ، ہم بیان کردہ پوسٹل سروس استعارہ استعمال کریں گے ویکیپیڈیا یہ سمجھنے کے لئے کہ توازن کلیدی الگورتھم کس طرح کام کرتا ہے۔

ایلس اپنا خفیہ پیغام ایک خانے میں رکھتی ہے ، اور اس پیڈ لاک کا استعمال کرتے ہوئے اس خانے کو لاک کرتی ہے جس میں اس کے پاس ایک چابی ہے۔ اس کے بعد وہ باکس کو باقاعدہ میل کے ذریعے بھیجتی ہے۔ جب باکس کو باکس موصول ہوتا ہے تو ، وہ باکس کھولنے کے لئے ایلیس کی کلید کی ایک جیسی کاپی (جو اس نے پہلے کسی طرح ، شاید آمنے سامنے ملاقات کے ذریعہ حاصل کیا ہے) کا استعمال کرتا ہے۔ اس کے بعد باب اپنا خفیہ جواب بھیجنے کے لئے اسی پیڈ لاک کا استعمال کرسکتا ہے۔

توازن کی کلید الگورتھم میں تقسیم کیا جا سکتا ہے ندی نالوں اور بلاک سائفرز — ندی والے سائفرز ایک وقت میں ایک بار میسج کے بٹس کو انکرپٹ کرتے ہیں ، اور بلاک سائفر اکثر ایک وقت میں 64 بٹس کے بلاکس میں متعدد بٹس لیتے ہیں اور ان کو سنگل یونٹ کے طور پر انکرپٹ کرتے ہیں۔ آپ میں سے بہت سے مختلف الگورتھم منتخب ہوسکتے ہیں — جس میں زیادہ مقبول اور معتدل سمتری الگورتھم شامل ہیں ٹووفش , سانپ , AES ( رجنیل ), بلوفش , CAST5 , آر سی 4 , ٹی ڈی ای ایس ، اور IDEA .

غیر متناسب خفیہ کاری

غیر متناسب کلیدی نظام میں ، باب اور ایلس میں متوازی مثال سے متعدد کلیدوں والے ایک ہی لاڈ کے بجائے علیحدہ پیڈ لاک ہوتے ہیں۔ نوٹ: یہ واقعی کام کرنے کا ایک بہت بڑا نمونہ ہے ، جو کہ زیادہ پیچیدہ ہے ، لیکن آپ کو عمومی خیال ملے گا۔

پہلے ، ایلس باب سے کہتا ہے کہ وہ اپنی کھلی پیڈ لاک باقاعدہ میل کے ذریعے اس کے پاس بھیجے ، اپنی کلید اپنے پاس رکھیں۔ جب ایلیس کو یہ موصول ہوجاتی ہے تو وہ اسے اپنے پیغام والے خانے کو لاک کرنے کے لئے استعمال کرتی ہے ، اور لاک باکس کو باب کو بھیجتی ہے۔ اس کے بعد باب اپنی کلید کے ساتھ باکس کو کھول سکتا ہے اور ایلس کا میسج پڑھ سکتا ہے۔ جواب دینے کے لئے ، باب کو اسی طرح واپس بھیجنے سے پہلے باکس کو لاک کرنے کے لئے اسی طرح ایلیس کا کھلا کھلا لاک حاصل کرنا ضروری ہے۔

غیر متناسب کلیدی نظام میں اہم فائدہ یہ ہے کہ باب اور ایلس کو کبھی بھی اپنی چابیاں کی کاپی ایک دوسرے کو بھیجنے کی ضرورت نہیں ہے۔ یہ کسی تیسرے فریق کو (شاید ، مثال کے طور پر ، ایک بدعنوان پوسٹل ورکر) راہداری کے دوران چابی کی کاپی کرنے سے روکتا ہے ، جس نے کہا کہ تیسرے فریق کو مستقبل میں ایلس اور باب کے مابین بھیجے گئے تمام پیغامات کی جاسوسی کی اجازت دی گئی۔ اس کے علاوہ ، اگر باب لاپرواہ تھا اور کسی اور کو کاپی کرنے کی اجازت دیتا تھا اس کی کلیدی ، باب کو ایلس کے پیغامات پر سمجھوتہ کیا جائے گا ، لیکن دوسرے لوگوں کو ایلس کے پیغامات خفیہ ہی رہیں گے ، کیونکہ دوسرے افراد ایلیس کو استعمال کرنے کے لئے مختلف پیڈ لاک فراہم کرتے ہیں۔

غیر متناسب خفیہ کاری میں خفیہ کاری اور ڈکرپشن کے ل. مختلف چابیاں استعمال ہوتی ہیں۔ پیغام وصول کنندہ ایک نجی کلید اور عوامی کلید تشکیل دیتا ہے۔ عوامی کلید کو پیغام بھیجنے والوں میں تقسیم کیا جاتا ہے اور وہ میسج کو خفیہ کرنے کے لئے عوامی کلید کا استعمال کرتے ہیں۔ وصول کنندہ ان کی نجی کلید کو کسی بھی خفیہ کردہ پیغامات کا استعمال کرتا ہے جو وصول کنندہ کی عوامی کلید کا استعمال کرکے خفیہ کردہ ہیں۔

اس طرح خفیہ کاری کرنے کا ایک بڑا فائدہ ہے جس کا موازنہ خفیہ کاری سے کریں۔ ہمیں کبھی بھی غیر محفوظ چینل پر کوئی راز (جیسے ہماری خفیہ کاری کی کلید یا پاس ورڈ) بھیجنے کی ضرورت نہیں ہے۔ آپ کی عوامی کلید دنیا کے سامنے چلی جاتی ہے۔ یہ کوئی راز نہیں ہے اور اسے ہونے کی ضرورت نہیں ہے۔ آپ کی نجی کلید آپ کے نجی کمپیوٹر پر سنجیدہ اور آرام دہ رہ سکتی ہے ، جہاں آپ نے اسے تخلیق کیا ہے - اسے کبھی بھی ای میل نہیں کرنا پڑتا ہے ، یا حملہ آوروں کے ذریعہ پڑھنا نہیں ہوتا ہے۔

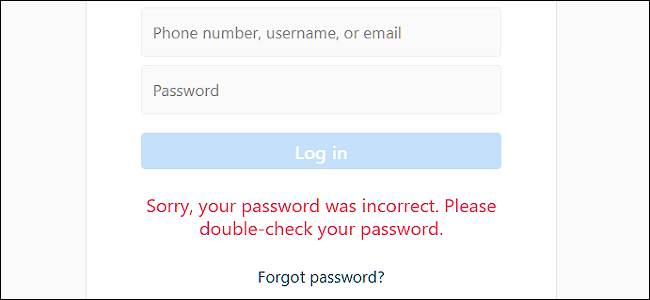

کس طرح انکرپشن ویب پر مواصلات کو محفوظ کرتی ہے

کئی سالوں سے ، SSL ( ساکٹ لیئر محفوظ کریں ) پروٹوکول آپ کے ویب براؤزر اور ویب سرور کے مابین خفیہ کاری کا استعمال کرتے ہوئے ویب لین دین کو محفوظ بنا رہا ہے ، اور آپ کو کسی ایسے شخص سے بچاتا ہے جو وسط میں نیٹ ورک پر جاسوسی کر رہا ہو۔

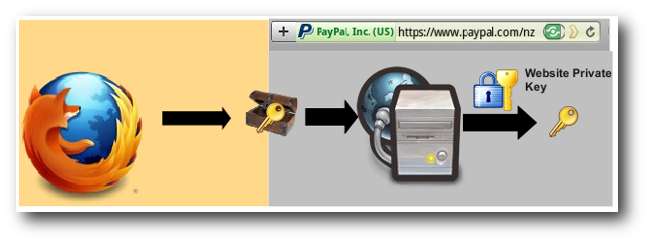

خود ایس ایس ایل نظریاتی طور پر بہت آسان ہے۔ یہ تب شروع ہوتا ہے جب براؤزر کسی محفوظ صفحے کی درخواست کرتا ہے (عام طور پر https: //)

ویب سرور اس کی سرٹیفیکیٹ کے ساتھ اپنی پبلک کلید بھیجتا ہے۔

براؤزر چیک کرتا ہے کہ سرٹیفکیٹ کسی قابل اعتماد پارٹی (عام طور پر ایک قابل اعتماد جڑ CA) کے ذریعہ جاری کیا گیا تھا ، کہ یہ سرٹیفکیٹ ابھی بھی درست ہے اور یہ کہ اس سرٹیفکیٹ سے رابطہ شدہ سائٹ سے متعلق ہے۔

اس کے بعد براؤزر پبلک کلید کا استعمال کرتے ہوئے ، بے ترتیب سڈولک انکرپشن کی کلید کو خفیہ کرنے کے لئے اور اس کو خفیہ کردہ یو آر ایل کے ساتھ سرور کے پاس بھیج دیتا ہے نیز دیگر انکرپٹ کردہ HTTP ڈیٹا کو بھی۔

ویب سرور اپنی نجی کلید کا استعمال کرتے ہوئے توازن کی خفیہ کاری کی کلید کو غیر منقطع کرتا ہے اور اس کے URL اور HTTP ڈیٹا کو ڈیکرٹ کرنے کے لئے براؤزر کی ہم آہنگی کی کو استعمال کرتا ہے۔

ویب سرور براؤزر کی ہم آہنگی کلید کے ساتھ مرموز شدہ مطلوبہ HTML دستاویز اور HTTP ڈیٹا کو واپس بھیج دیتا ہے۔ براؤزر نے مطابقت کی کلید کا استعمال کرتے ہوئے HTTP ڈیٹا اور HTML دستاویز کو ڈیکرپٹ کر کے معلومات دکھاتا ہے۔

اور اب آپ محفوظ طریقے سے کر سکتے ہیں ای بے شے کو خریدیں تمہیں واقعی ضرورت نہیں تھی۔

کیا آپ نے کچھ سیکھا؟

اگر آپ نے اسے ابھی تک بنایا ہے تو ، ہم خفیہ کاری کو سمجھنے کے ل to اپنے طویل سفر کے اختتام پر ہیں اور اس سے تھوڑا سا کام کرتے ہیں۔ یونانیوں اور رومیوں کے ساتھ خفیہ کاری کے ابتدائی دنوں سے ، لوسیفر کا عروج ، اور آخر میں ای بے پر اس گلابی گلابی خرگوش کو خریدنے میں آپ کی مدد کے لئے ایس ایس ایل غیر متناسب اور توازن کا خفیہ کاری استعمال کرتا ہے۔

ہائ ٹو ٹو گیک میں ہمارے یہاں خفیہ کاری کے بڑے پرستار ہیں ، اور ہم نے کام کرنے کے مختلف طریقوں کا احاطہ کیا ہے جیسے:

- ٹروکرپٹ (اپنے ڈیٹا کو محفوظ بنانے کے لئے) کے ساتھ آغاز کرنا

- فائر فاکس میں خودکار ویب سائٹ کے خفیہ کاری کو شامل کریں

- بٹ لاکر ونڈوز 7 میں انکرپٹ پورٹ ایبل فلیش ڈرائیوز پر جائیں

- اپنی ہارڈ ڈرائیو کو خفیہ کرکے اپنے لینکس پی سی کو کیسے محفوظ کریں

- ونڈوز 7 / وسٹا میں دائیں کلک مینو میں خفیہ کاری / ڈکرپٹ اختیارات شامل کریں

- میک OS X پر ٹروکرپٹ ڈرائیو کی خفیہ کاری کے ساتھ شروعات کرنا

واقعی ہر چیز کی وضاحت کرنے کے لئے خفیہ کاری بہت پیچیدہ ہے۔ کیا ہم نے کوئی اہم چیز چھوٹ دی؟ تبصروں میں اپنے ساتھی قارئین کے بارے میں کچھ معلومات بتائیں۔