Enkripsi memiliki sejarah panjang sejak orang Yunani dan Romawi kuno mengirim pesan rahasia dengan mengganti huruf yang hanya dapat diuraikan dengan kunci rahasia. Bergabunglah dengan kami untuk pelajaran sejarah singkat dan pelajari lebih lanjut tentang cara kerja enkripsi.

Dalam HTG Explains edisi hari ini, kami akan memberikan Anda sejarah singkat tentang enkripsi, cara kerjanya, dan beberapa contoh dari berbagai jenis enkripsi — pastikan Anda juga melihat edisi sebelumnya, di mana kami menjelaskan mengapa begitu banyak geek membenci Internet Explorer .

Gambar oleh xkcd , tentu saja.

Hari-Hari Awal Enkripsi

Orang Yunani kuno menggunakan alat yang disebut a

Skala

untuk membantu mengenkripsi pesan mereka lebih cepat menggunakan file

sandi transposisi

—Mereka hanya akan membungkus potongan perkamen di sekitar silinder, menuliskan pesannya, dan kemudian jika tidak digulung menjadi tidak masuk akal.

Orang Yunani kuno menggunakan alat yang disebut a

Skala

untuk membantu mengenkripsi pesan mereka lebih cepat menggunakan file

sandi transposisi

—Mereka hanya akan membungkus potongan perkamen di sekitar silinder, menuliskan pesannya, dan kemudian jika tidak digulung menjadi tidak masuk akal.

Metode enkripsi ini tentu saja dapat dengan mudah dibobol, tetapi ini adalah salah satu contoh enkripsi pertama yang benar-benar digunakan di dunia nyata.

Julius Caesar menggunakan metode yang agak mirip pada masanya dengan menggeser setiap huruf alfabet ke kanan atau ke kiri dengan sejumlah posisi — teknik enkripsi yang dikenal sebagai Sandi Caesar . Misalnya, dengan menggunakan contoh sandi di bawah ini, Anda akan menulis "GEEK" sebagai "JHHN".

Biasa: ABCDEFGHIJKLMNOPQRSTUVWXYZ

Sandi: DEFGHIJKLMNOPQRSTUVWXYZABC

Karena hanya penerima pesan yang dituju yang mengetahui sandi tersebut, akan sulit bagi orang berikutnya untuk memecahkan kode pesan tersebut, yang akan tampak seperti omong kosong, tetapi orang yang memiliki sandi tersebut dapat dengan mudah memecahkan kode dan membacanya.

Cipher enkripsi sederhana lainnya seperti Polybius Square menggunakan a sandi polialfabetis yang mencantumkan setiap huruf dengan posisi numerik yang sesuai di bagian atas dan samping untuk memberi tahu di mana posisi surat itu.

Menggunakan tabel seperti di atas, Anda akan menulis huruf "G" sebagai "23", atau "GEEK" sebagai "23 31 31 43".

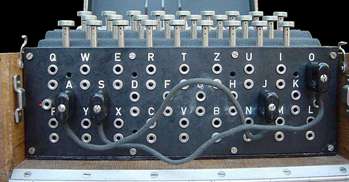

Mesin Enigma

Selama Perang Dunia II, Jerman menggunakan mesin Enigma untuk meneruskan transmisi terenkripsi bolak-balik, yang membutuhkan waktu bertahun-tahun sebelum Polandia dapat memecahkan pesan, dan memberikan solusi kepada pasukan Sekutu, yang berperan penting bagi kemenangan mereka.

Sejarah Enkripsi Modern

Mari kita hadapi itu: teknik enkripsi modern bisa menjadi subjek yang sangat membosankan, jadi alih-alih hanya menjelaskannya dengan kata-kata, kami telah menyusun strip komik yang berbicara tentang sejarah enkripsi, terinspirasi oleh Jeff Moser. tongkat panduan untuk AES . Catatan: jelas kami tidak bisa menyampaikan semua tentang riwayat enkripsi dalam komik strip.

Dulu, orang tidak memiliki metode enkripsi yang baik untuk mengamankan komunikasi elektronik mereka.

Lucifer adalah nama yang diberikan kepada beberapa warga sipil paling awal blokir sandi , dikembangkan oleh Horst Feistel dan rekan-rekannya di IBM.

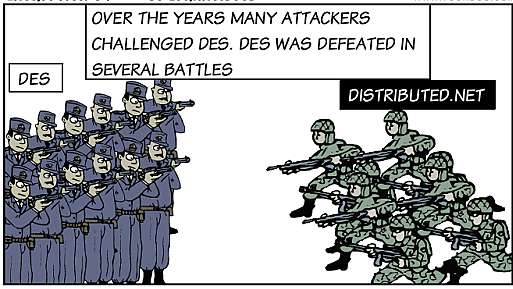

Standar Enkripsi Data (DES) adalah cipher blok (bentuk enkripsi rahasia bersama) yang dipilih oleh Biro Standar Nasional sebagai pejabat Standar Pemrosesan Informasi Federal (FIPS) untuk Amerika Serikat pada tahun 1976 dan yang kemudian digunakan secara luas secara internasional.

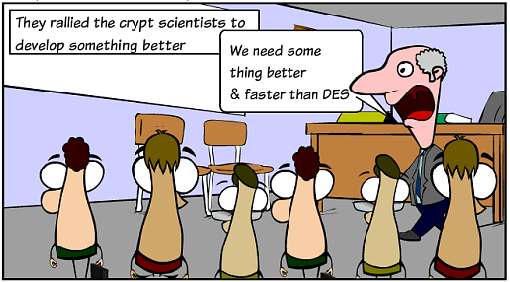

Kekhawatiran tentang keamanan dan operasi DES yang relatif lambat dalam perangkat lunak memotivasi para peneliti untuk mengusulkan berbagai desain cipher blok alternatif, yang mulai muncul pada akhir 1980-an dan awal 1990-an: contohnya termasuk RC5 , Blowfish , IDE , NewDES , LEBIH AMAN , CAST5 dan FEAL

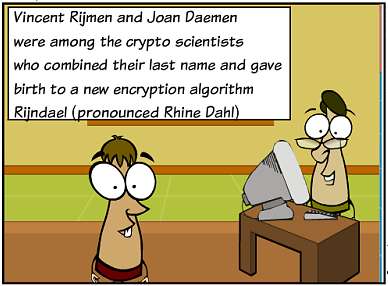

Algoritme enkripsi Rijndael diadopsi oleh Pemerintah AS sebagai enkripsi kunci simetris standar, atau Advanced Encryption Standard (AES). AES diumumkan oleh National Institute of Standards and Technology (NIST) sebagai US FIPS PUB 197 (FIPS 197) pada tanggal 26 November 2001 setelah proses standardisasi 5 tahun di mana lima belas desain yang bersaing disajikan dan dievaluasi sebelum Rijndael dipilih sebagai yang paling banyak. algoritma enkripsi yang sesuai.

Kinerja Algoritma Enkripsi

Ada banyak algoritme enkripsi, dan semuanya cocok untuk tujuan yang berbeda — dua karakteristik utama yang mengidentifikasi dan membedakan satu algoritme enkripsi dari yang lain adalah kemampuannya untuk mengamankan data yang dilindungi dari serangan dan kecepatan serta efisiensinya dalam melakukannya.

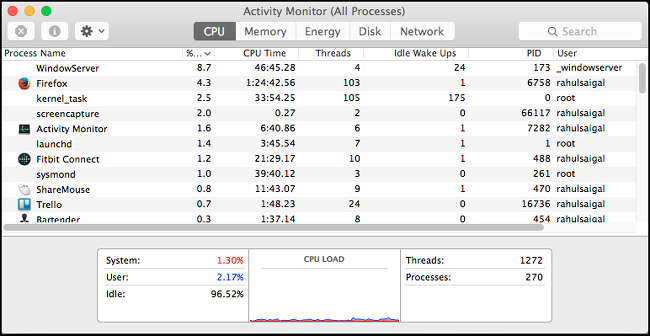

Sebagai contoh yang baik tentang perbedaan kecepatan antara berbagai jenis enkripsi, Anda dapat menggunakan utilitas tolok ukur yang ada di dalam wizard pembuatan volume TrueCrypt — seperti yang Anda lihat, AES sejauh ini merupakan jenis enkripsi kuat tercepat.

Ada metode enkripsi yang lebih lambat dan lebih cepat, dan semuanya cocok untuk tujuan yang berbeda. Jika Anda hanya mencoba mendekripsi sepotong kecil data sesekali, Anda dapat menggunakan enkripsi sekuat mungkin, atau bahkan mengenkripsinya dua kali dengan jenis enkripsi yang berbeda. Jika Anda membutuhkan kecepatan, Anda mungkin ingin menggunakan AES.

Untuk mengetahui lebih lanjut tentang pembandingan berbagai jenis enkripsi, lihat laporan dari Universitas Washington St Louis , di mana mereka melakukan banyak pengujian pada rutinitas yang berbeda, dan menjelaskan semuanya dalam artikel yang sangat culun.

Jenis Enkripsi Modern

Semua algoritma enkripsi mewah yang telah kita bicarakan sebelumnya sebagian besar digunakan untuk dua jenis enkripsi yang berbeda:

- Algoritma kunci simetris gunakan kunci enkripsi yang terkait atau identik untuk enkripsi dan dekripsi.

- Algoritme kunci asimetris menggunakan kunci yang berbeda untuk enkripsi dan dekripsi — ini biasanya disebut sebagai Kriptografi Kunci Publik.

Enkripsi kunci simetris

Untuk menjelaskan konsep ini, kami akan menggunakan metafora layanan pos yang dijelaskan di Wikipedia untuk memahami cara kerja algoritma kunci simetris.

Alice meletakkan pesan rahasianya di dalam sebuah kotak, dan mengunci kotak itu menggunakan gembok yang dia punya kuncinya. Dia kemudian mengirim kotak itu ke Bob melalui surat biasa. Ketika Bob menerima kotak itu, dia menggunakan salinan identik dari kunci Alice (yang entah bagaimana dia peroleh sebelumnya, mungkin dengan pertemuan tatap muka) untuk membuka kotak, dan membaca pesannya. Bob kemudian dapat menggunakan gembok yang sama untuk mengirim balasan rahasianya.

Algoritme kunci simetris dapat dibagi menjadi stream cipher dan blok sandi — sandi aliran mengenkripsi bit pesan satu per satu, dan sandi blok mengambil sejumlah bit, seringkali dalam blok 64 bit sekaligus, dan mengenkripsinya sebagai satu unit. Ada banyak algoritme berbeda yang dapat Anda pilih — termasuk algoritme simetris yang lebih populer dan dihormati Dua ikan , Ular , AES ( Rijndael ), Blowfish , CAST5 , RC4 , TDES , dan IDE .

Enkripsi Asimetris

Dalam sistem kunci asimetris, Bob dan Alice memiliki gembok terpisah, bukan gembok tunggal dengan beberapa kunci dari contoh simetris. Catatan: ini, tentu saja, adalah contoh yang sangat disederhanakan tentang cara kerjanya, yang jauh lebih rumit, tetapi Anda akan mendapatkan gambaran umumnya.

Pertama, Alice meminta Bob untuk mengirimkan gemboknya yang terbuka kepadanya melalui surat biasa, dengan menyimpan kuncinya untuk dirinya sendiri. Ketika Alice menerimanya, dia menggunakannya untuk mengunci kotak yang berisi pesannya, dan mengirimkan kotak yang terkunci itu ke Bob. Bob kemudian dapat membuka kunci kotak dengan kuncinya dan membaca pesan dari Alice. Untuk menjawab, Bob juga harus mendapatkan gembok terbuka Alice untuk mengunci kotak sebelum mengirimkannya kembali kepadanya.

Keuntungan kritis dalam sistem kunci asimetris adalah bahwa Bob dan Alice tidak perlu mengirim salinan kunci mereka satu sama lain. Hal ini mencegah pihak ketiga (mungkin, dalam contoh, pekerja pos yang korup) untuk menyalin kunci saat sedang dalam perjalanan, memungkinkan pihak ketiga tersebut untuk memata-matai semua pesan masa depan yang dikirim antara Alice dan Bob. Selain itu, jika Bob ceroboh dan mengizinkan orang lain untuk meniru -nya kuncinya, pesan Alice kepada Bob akan disusupi, tetapi pesan Alice kepada orang lain akan tetap dirahasiakan, karena orang lain akan memberikan gembok yang berbeda untuk digunakan Alice.

Enkripsi asimetris menggunakan kunci yang berbeda untuk enkripsi dan dekripsi. Penerima pesan membuat kunci pribadi dan kunci publik. Kunci publik didistribusikan di antara pengirim pesan dan mereka menggunakan kunci publik untuk mengenkripsi pesan. Penerima menggunakan kunci pribadinya untuk setiap pesan terenkripsi yang telah dienkripsi menggunakan kunci publik penerima.

Ada satu keuntungan utama melakukan enkripsi dengan cara ini dibandingkan dengan enkripsi simetris. Kami tidak perlu mengirim rahasia apa pun (seperti kunci enkripsi atau kata sandi kami) melalui saluran yang tidak aman. Kunci publik Anda dibagikan kepada dunia — ini bukan rahasia dan tidak perlu. Kunci pribadi Anda dapat tetap aman dan nyaman di komputer pribadi tempat Anda membuatnya — tidak perlu dikirimi email ke mana pun, atau dibaca oleh penyerang.

Bagaimana Enkripsi Mengamankan Komunikasi di Web

Selama bertahun-tahun, SSL ( Secure Sockets Layer ) Protokol telah mengamankan transaksi web menggunakan enkripsi antara browser web Anda dan server web, melindungi Anda dari siapa pun yang mungkin mengintip jaringan di tengah.

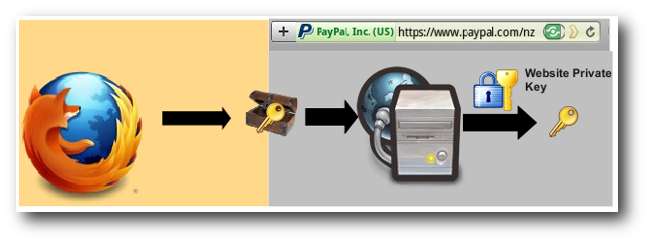

SSL sendiri secara konseptual cukup sederhana. Ini dimulai ketika browser meminta halaman aman (biasanya https: //)

Server web mengirimkan kunci publiknya dengan sertifikatnya.

Browser memeriksa bahwa sertifikat dikeluarkan oleh pihak tepercaya (biasanya CA root tepercaya), bahwa sertifikat tersebut masih valid dan bahwa sertifikat tersebut terkait dengan situs yang dihubungi.

Browser kemudian menggunakan kunci publik, untuk mengenkripsi kunci enkripsi simetris acak dan mengirimkannya ke server dengan URL terenkripsi yang diperlukan serta data http terenkripsi lainnya.

Server web mendekripsi kunci enkripsi simetris menggunakan kunci pribadinya dan menggunakan kunci simetris browser untuk mendekripsi URL dan data http-nya.

Server web mengirimkan kembali dokumen html yang diminta dan data http yang dienkripsi dengan kunci simetris browser. Browser mendekripsi data http dan dokumen html menggunakan kunci simetris dan menampilkan informasinya.

Dan sekarang Anda bisa aman beli barang eBay itu Anda benar-benar tidak membutuhkannya.

Apakah Anda Mempelajari Sesuatu?

Jika Anda berhasil sampai sejauh ini, perjalanan panjang kita di akhir untuk memahami enkripsi dan sedikit tentang cara kerjanya — mulai dari hari-hari awal enkripsi dengan orang Yunani dan Romawi, kebangkitan Lucifer, dan akhirnya bagaimana SSL menggunakan enkripsi asimetris dan simetris untuk membantu Anda membeli kelinci merah muda lembut di eBay.

Kami adalah penggemar berat enkripsi di How-To Geek, dan kami telah membahas banyak cara berbeda untuk melakukan hal-hal seperti:

- Memulai TrueCrypt (untuk Mengamankan Data Anda)

- Tambahkan Enkripsi Situs Web Otomatis ke Firefox

- BitLocker To Go Mengenkripsi Drive Flash Portabel di Windows 7

- Cara Mengamankan PC Linux Anda dengan Mengenkripsi Hard Drive Anda

- Tambahkan Opsi Enkripsi / Dekripsi ke Menu Klik Kanan Windows 7 / Vista

- Memulai dengan TrueCrypt Drive Encryption di Mac OS X

Tentu saja enkripsi adalah topik yang terlalu rumit untuk benar-benar menjelaskan semuanya. Apakah kita melewatkan sesuatu yang penting? Jangan ragu untuk memberikan pengetahuan tentang rekan pembaca Anda di komentar.