Якщо один із ваших паролів порушено, чи означає це автоматично, що інші ваші паролі також порушені? Незважаючи на те, що існує досить багато змінних, питання полягає в цікавому погляді на те, що робить пароль вразливим і що ви можете зробити, щоб захистити себе.

Сьогоднішня сесія запитань та відповідей надійшла до нас люб’язно від SuperUser - підрозділу Stack Exchange, групи об’єднань веб-сайтів із запитаннями та відповідями.

Питання

Читачу SuperUser Майклу Макгоуну цікаво, наскільки далеко сягає вплив єдиного порушення пароля; він пише:

Припустимо, користувач використовує захищений пароль на сайті A та інший, але подібний захищений пароль на сайті B. Можливо щось на зразок

mySecure12 # ПарольAна сайті А таmySecure12 # ПарольBна сайті B (сміливо використовуйте інше визначення поняття "подібність", якщо це має сенс).Припустимо тоді, що пароль для сайту А якось порушений ... можливо, зловмисний співробітник сайту А або витік безпеки. Чи означає це, що пароль сайту Б також був скомпрометований, або в цьому контексті не існує поняття "схожість паролів"? Чи має якесь значення, компроміс на сайті А був витоком простого тексту чи хешованою версією?

Чи повинен Майкл хвилюватися, якщо його гіпотетична ситуація відбудеться?

Відповідь

Співавтори SuperUser допомогли прояснити проблему для Майкла. Співавтор суперкористувача Кесо пише:

Щоб відповісти спочатку на останню частину: так, це мало б значення, якби розкриті дані мали чистий текст проти хешу. У хеші, якщо ви змінюєте одного символа, весь хеш абсолютно інший. Єдиний спосіб, яким зловмисник знав би пароль, - груба сила хешу (не неможливо, особливо якщо хеш несолений. Див. райдужні столи ).

Що стосується питання подібності, то це залежатиме від того, що зловмисник знає про вас. Якщо я отримаю ваш пароль на сайті А, і якщо я знаю, що ви використовуєте певні шаблони для створення імен користувачів або подібних, я можу спробувати ті самі правила щодо паролів на веб-сайтах, якими ви користуєтесь.

Як варіант, у паролях, які ви надаєте вище, якщо я, як зловмисник, бачу очевидний зразок, який я можу використовувати для відокремлення частини пароля для певного сайту від частини загального пароля, я точно зроблю цю частину спеціальної атаки паролем з урахуванням тобі.

Як приклад, скажімо, у вас надзвичайно захищений пароль, такий як 58htg% HF! C. Щоб використовувати цей пароль на різних веб-сайтах, ви додаєте специфічний для нього елемент на початок, так що у вас будуть такі паролі, як: facebook58htg% HF! C, wellsfargo58htg% HF! C або gmail58htg% HF! C, ви можете зробити ставку, якщо я зламати ваш facebook і отримати facebook58htg% HF! c Я збираюся побачити цей шаблон і використовувати його на інших веб-сайтах, які, на мою думку, ви можете використовувати.

Все зводиться до шаблонів. Чи зловмисник побачить зразок у частині сайту та загальній частині вашого пароля?

Інший співавтор Суперкористувача, Майкл Трауш, пояснює, як у більшості ситуацій гіпотетична ситуація не викликає великих занепокоєнь:

Щоб відповісти спочатку на останню частину: так, це мало б значення, якби розкриті дані мали чистий текст проти хешу. У хеші, якщо ви змінюєте одного символа, весь хеш абсолютно інший. Єдиний спосіб, яким зловмисник знав би пароль, - груба сила хешу (не неможливо, особливо якщо хеш несолений. Див. райдужні столи ).

Що стосується питання подібності, то це залежатиме від того, що зловмисник знає про вас. Якщо я отримаю ваш пароль на сайті А, і якщо я знаю, що ви використовуєте певні шаблони для створення імен користувачів або подібних, я можу спробувати ті самі правила щодо паролів на веб-сайтах, якими ви користуєтесь.

Як варіант, у паролях, які ви надаєте вище, якщо я, як зловмисник, бачу очевидний зразок, який я можу використовувати для відокремлення частини пароля для певного сайту від частини загального пароля, я точно зроблю цю частину спеціальної атаки паролем з урахуванням тобі.

Як приклад, скажімо, у вас надзвичайно захищений пароль, такий як 58htg% HF! C. Щоб використовувати цей пароль на різних веб-сайтах, ви додаєте специфічний для нього елемент на початок, так що у вас будуть такі паролі, як: facebook58htg% HF! C, wellsfargo58htg% HF! C або gmail58htg% HF! C, ви можете зробити ставку, якщо я зламати ваш facebook і отримати facebook58htg% HF! c Я збираюся побачити цей шаблон і використовувати його на інших веб-сайтах, які, на мою думку, ви можете використовувати.

Все зводиться до шаблонів. Чи зловмисник побачить зразок у частині сайту та загальній частині вашого пароля?

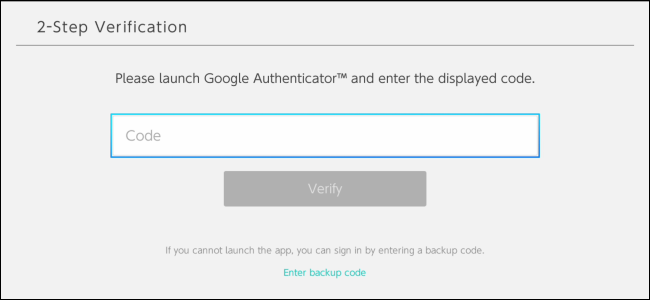

Якщо ви стурбовані тим, що ваш поточний список паролів не є досить різноманітним та випадковим, ми настійно рекомендуємо ознайомитися з нашим вичерпним посібником із захисту паролів: Як відновити після того, як ваш пароль електронної пошти порушено . Переробляючи списки паролів так, ніби мати всіх паролів, ваш пароль електронної пошти, скомпрометований, легко швидко пришвидшити портфоліо своїх паролів.

Є що додати до пояснення? Звук у коментарях. Хочете прочитати більше відповідей від інших досвідчених користувачів Stack Exchange? Ознайомтесь із повним обговоренням тут .