Se uma de suas senhas for comprometida, isso significa automaticamente que suas outras senhas também estão comprometidas? Embora existam algumas variáveis em jogo, a questão é um olhar interessante sobre o que torna uma senha vulnerável e o que você pode fazer para se proteger.

A sessão de perguntas e respostas de hoje chega até nós como cortesia do SuperUser - uma subdivisão do Stack Exchange, um agrupamento de sites de perguntas e respostas voltado para a comunidade.

A questão

O leitor do SuperUser, Michael McGowan, está curioso para saber a extensão do impacto de uma única violação de senha; ele escreve:

Suponha que um usuário use uma senha segura no site A e uma senha segura diferente, mas semelhante, no site B. Talvez algo como

mySecure12 # PasswordAno site A emySecure12 # PasswordBno site B (sinta-se à vontade para usar uma definição diferente de “similaridade” se fizer sentido).Suponha então que a senha do site A esteja de alguma forma comprometida ... talvez um funcionário mal-intencionado do site A ou um vazamento de segurança. Isso significa que a senha do site B também foi efetivamente comprometida ou não existe "semelhança de senha" neste contexto? Faz alguma diferença se o comprometimento no site A foi um vazamento de texto simples ou uma versão em hash?

Michael deveria se preocupar se sua situação hipotética se concretizasse?

A resposta

Os contribuidores do SuperUser ajudaram a esclarecer o problema para Michael. O contribuidor do superusuário Queso escreve:

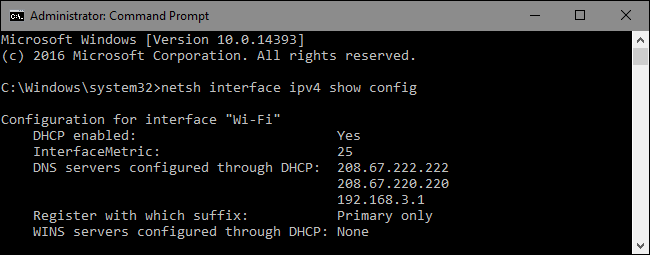

Para responder primeiro à última parte: Sim, faria diferença se os dados divulgados fossem em texto simples ou em hash. Em um hash, se você alterar um único caractere, o hash inteiro será completamente diferente. A única maneira de um invasor saber a senha é usando a força bruta do hash (o que não é impossível, especialmente se o hash não tiver sal. tabelas arco-íris ).

Quanto à questão de semelhança, dependeria do que o invasor sabe sobre você. Se eu obtiver sua senha no site A e souber que você usa determinados padrões para criar nomes de usuário ou algo parecido, posso tentar essas mesmas convenções nas senhas dos sites que você usa.

Como alternativa, nas senhas fornecidas acima, se eu, como um invasor, vir um padrão óbvio que posso usar para separar uma parte específica do site da senha da parte genérica da senha, definitivamente farei essa parte de um ataque de senha personalizada sob medida para você.

Por exemplo, digamos que você tenha uma senha super segura como 58htg% HF! C. Para usar essa senha em sites diferentes, você adiciona um item específico do site ao início, de modo que tenha senhas como: facebook58htg% HF! C, wellsfargo58htg% HF! C ou gmail58htg% HF! C, você pode apostar se eu hackear seu facebook e obter facebook58htg% HF! c Vou ver esse padrão e usá-lo em outros sites que acho que você pode usar.

Tudo se resume a padrões. O invasor verá um padrão na parte específica do site e na parte genérica de sua senha?

Outro colaborador do Superusuário, Michael Trausch, explica como, na maioria das situações, a situação hipotética não é muito motivo de preocupação:

Para responder primeiro à última parte: Sim, faria diferença se os dados divulgados fossem em texto simples ou em hash. Em um hash, se você alterar um único caractere, o hash inteiro será completamente diferente. A única maneira de um invasor saber a senha é usando a força bruta do hash (o que não é impossível, especialmente se o hash não tiver sal. tabelas arco-íris ).

Quanto à questão de semelhança, dependeria do que o invasor sabe sobre você. Se eu obtiver sua senha no site A e souber que você usa determinados padrões para criar nomes de usuário ou algo parecido, posso tentar essas mesmas convenções nas senhas dos sites que você usa.

Como alternativa, nas senhas fornecidas acima, se eu, como um invasor, vir um padrão óbvio que posso usar para separar uma parte específica do site da senha da parte genérica da senha, definitivamente farei essa parte de um ataque de senha personalizada sob medida para você.

Por exemplo, digamos que você tenha uma senha super segura como 58htg% HF! C. Para usar essa senha em sites diferentes, você adiciona um item específico do site ao início, de modo que tenha senhas como: facebook58htg% HF! C, wellsfargo58htg% HF! C ou gmail58htg% HF! C, você pode apostar se eu hackear seu facebook e obter facebook58htg% HF! c Vou ver esse padrão e usá-lo em outros sites que acho que você pode usar.

Tudo se resume a padrões. O invasor verá um padrão na parte específica do site e na parte genérica de sua senha?

Se você está preocupado porque sua lista de senhas atual não é diversa e aleatória o suficiente, recomendamos verificar nosso guia de segurança de senha abrangente: Como recuperar após o comprometimento da senha do seu e-mail . Ao refazer suas listas de senhas como se a mãe de todas as senhas, sua senha de e-mail, tivesse sido comprometida, é fácil atualizar seu portfólio de senhas rapidamente.

Tem algo a acrescentar à explicação? Soe fora nos comentários. Quer ler mais respostas de outros usuários do Stack Exchange com experiência em tecnologia? Confira o tópico de discussão completo aqui .