การตรวจสอบคือลำดับของตัวเลขและตัวอักษรที่ใช้ในการตรวจสอบข้อมูลเพื่อหาข้อผิดพลาด หากคุณทราบการตรวจสอบของไฟล์ต้นฉบับคุณสามารถใช้ยูทิลิตี้ checksum เพื่อยืนยันว่าสำเนาของคุณเหมือนกัน

Checksums อธิบาย

ในการสร้างการตรวจสอบคุณเรียกใช้โปรแกรมที่ทำให้ไฟล์นั้นผ่านไฟล์ อัลกอริทึม . อัลกอริทึมทั่วไปที่ใช้สำหรับสิ่งนี้ ได้แก่ MD5, SHA-1, SHA-256 และ SHA-512

อัลกอริทึมใช้ฟังก์ชันแฮชการเข้ารหัสที่รับอินพุตและสร้างสตริง (ลำดับของตัวเลขและตัวอักษร) ที่มีความยาวคงที่ ไฟล์อินพุตอาจเป็นไฟล์ขนาดเล็ก 1 MB หรือไฟล์ขนาดใหญ่ 4 GB แต่ไม่ว่าจะด้วยวิธีใดคุณจะได้รับการตรวจสอบที่มีความยาวเท่ากัน Checksums อาจเรียกอีกอย่างว่า "แฮช"

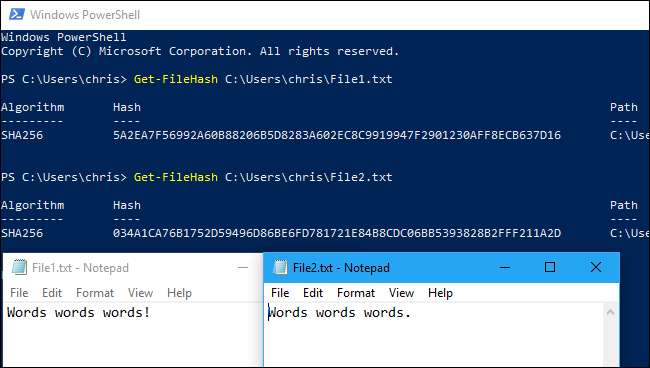

การเปลี่ยนแปลงเล็กน้อยในไฟล์ทำให้เกิดการตรวจสอบที่ดูแตกต่างกันมาก ตัวอย่างเช่นเราสร้างไฟล์ข้อความที่แตกต่างกันสองไฟล์ที่เกือบจะเหมือนกัน แต่ไฟล์หนึ่งมีเครื่องหมายอัศเจรีย์ที่อีกไฟล์มีจุด หลังจากเรียกใช้ยูทิลิตีการตรวจสอบในตัวของ Windows 10 เราเห็นการตรวจสอบที่แตกต่างกันมาก ความแตกต่างของอักขระเดียวในไฟล์ต้นแบบทำให้เกิดการตรวจสอบที่ดูแตกต่างกันมาก

เมื่อ Checksums มีประโยชน์

คุณสามารถใช้เช็คซัมเพื่อตรวจสอบไฟล์และข้อมูลอื่น ๆ เพื่อหาข้อผิดพลาดที่เกิดขึ้นระหว่างการส่งหรือการจัดเก็บ ตัวอย่างเช่นไฟล์อาจดาวน์โหลดไม่ถูกต้องเนื่องจากปัญหาเครือข่ายหรือปัญหาฮาร์ดไดรฟ์อาจทำให้ไฟล์ในดิสก์เสียหาย

หากคุณทราบการตรวจสอบของไฟล์ต้นฉบับคุณสามารถเรียกใช้โปรแกรมอรรถประโยชน์การตรวจสอบหรือแฮชได้ หากการตรวจสอบผลลัพธ์ตรงกันคุณจะทราบว่าไฟล์ที่คุณมีนั้นเหมือนกัน

คอมพิวเตอร์ใช้เทคนิคแบบเช็คซัมเพื่อตรวจสอบข้อมูลเพื่อหาปัญหาในเบื้องหลัง แต่คุณสามารถดำเนินการนี้ด้วยตัวเองได้เช่นกัน ตัวอย่างเช่น, ลีนุกซ์ดิสทริบิวชันมักจะมีการตรวจสอบ เพื่อให้คุณสามารถตรวจสอบความถูกต้องของ Linux ISO ที่ดาวน์โหลดมาก่อนเบิร์นลงดิสก์หรือ วางไว้ในไดรฟ์ USB . คุณยังสามารถใช้เช็คซัมเพื่อตรวจสอบความสมบูรณ์ของไฟล์ประเภทอื่น ๆ ตั้งแต่แอปพลิเคชันไปจนถึงเอกสารและสื่อ คุณเพียงแค่ต้องทราบการตรวจสอบของไฟล์ต้นฉบับ

อะไรคือความแตกต่างระหว่างผลรวม MD5, SHA-1 และ SHA-256

Checksums เป็นวิธีที่มีประโยชน์ในการตรวจสอบว่าไฟล์ไม่มีข้อผิดพลาด หากเกิดข้อผิดพลาดแบบสุ่มเนื่องจากปัญหาการดาวน์โหลดหรือปัญหาฮาร์ดไดรฟ์ผลการตรวจสอบที่ได้จะแตกต่างกันแม้ว่าจะเป็นเพียงข้อผิดพลาดเล็กน้อยก็ตาม

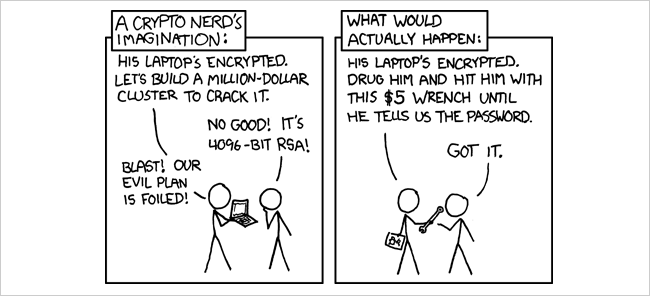

อย่างไรก็ตามฟังก์ชันแฮชการเข้ารหัสเหล่านี้ไม่สมบูรณ์แบบ นักวิจัยด้านความปลอดภัยพบว่า“ การชนกัน " กับ สโมคกี้ และ SHA-1 ฟังก์ชั่น. กล่าวอีกนัยหนึ่งคือพวกเขาพบไฟล์สองไฟล์ที่สร้างแฮช MD5 หรือ SHA-1 เหมือนกัน แต่ต่างกัน

สิ่งนี้ไม่น่าจะเกิดขึ้นโดยบังเอิญ แต่ผู้โจมตีสามารถใช้เทคนิคนี้เพื่อปลอมไฟล์ที่เป็นอันตรายให้เป็นไฟล์ที่ถูกต้อง นั่นคือเหตุผลที่คุณไม่ควรใช้ผลรวม MD5 หรือ SHA-1 ในการตรวจสอบว่าไฟล์เป็นของจริงเพียงเพื่อตรวจสอบความเสียหาย

ยังไม่มีรายงานใด ๆ เกี่ยวกับการชนกันของ SHA-256 ซึ่งเป็นเหตุผลว่าทำไมแอปพลิเคชันจึงสร้างผลรวม SHA-256 แทนผลรวม MD5 และผลรวม SHA-1 SHA-256 เป็นอัลกอริทึมที่แข็งแกร่งและปลอดภัยยิ่งขึ้น

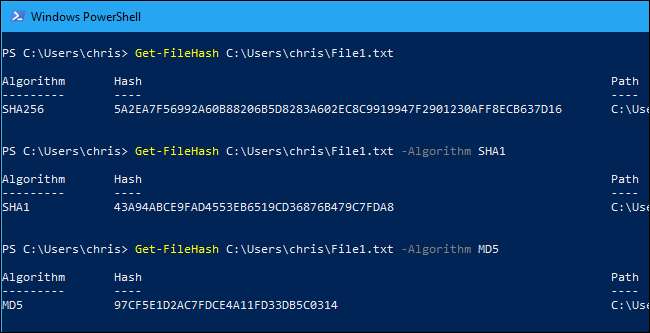

อัลกอริธึมการตรวจสอบที่แตกต่างกันให้ผลลัพธ์ที่แตกต่างกัน ไฟล์จะมีการตรวจสอบ MD5, SHA-1 และ SHA – 256 ที่แตกต่างกัน หากคุณทราบเฉพาะผลรวม MD5 ของไฟล์ต้นฉบับคุณต้องคำนวณผลรวม MD5 ของสำเนาเพื่อตรวจสอบว่าตรงกันหรือไม่

ที่เกี่ยวข้อง: SHAttered คืออะไร? SHA-1 Collision Attacks อธิบาย

วิธีการคำนวณ Checksums

หากคุณทราบการตรวจสอบไฟล์ต้นฉบับและต้องการตรวจสอบบนพีซีของคุณคุณสามารถทำได้อย่างง่ายดาย Windows, macOS และ Linux ล้วนมีไฟล์ ยูทิลิตี้ในตัวสำหรับสร้างเช็คซัม . คุณไม่จำเป็นต้องมียูทิลิตี้ของบุคคลที่สาม

ที่เกี่ยวข้อง: แฮช MD5, SHA-1 และ SHA-256 คืออะไรและฉันจะตรวจสอบได้อย่างไร

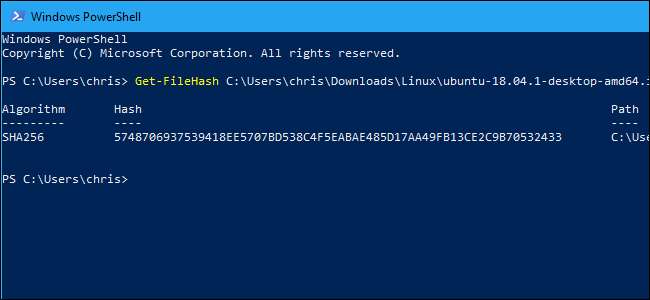

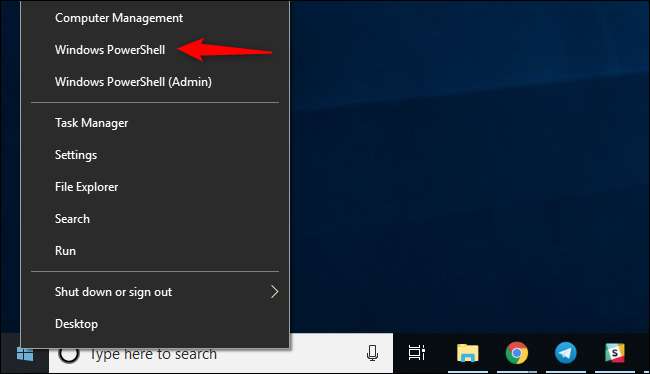

บน Windows PowerShell’s

รับ FileHash

คำสั่งคำนวณเช็คซัมของไฟล์ ในการใช้งานให้เปิด PowerShell ก่อน ใน Windows 10 ให้คลิกขวาที่ปุ่ม Start แล้วเลือก“ Windows PowerShell” คุณยังสามารถเปิดใช้งานได้โดยค้นหาเมนูเริ่มสำหรับ“ PowerShell” แล้วคลิกทางลัด“ Windows PowerShell”

อัปเดต: Get-FileHash มาพร้อมกับ Windows 10 แต่ใน Windows 7 คุณจะต้อง ติดตั้งอัพเดต PowerShell 4.0 เพื่อรับมัน

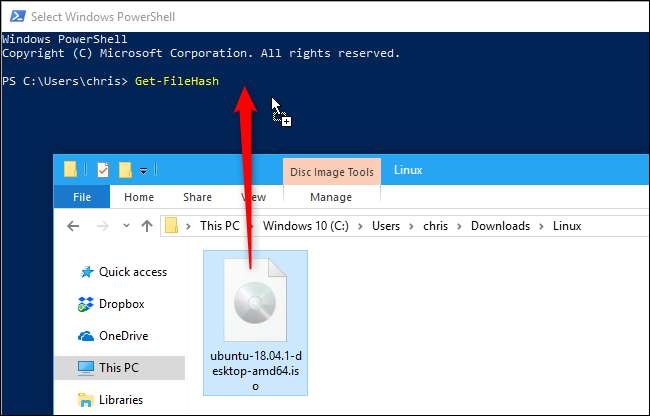

ที่พรอมต์ให้พิมพ์

รับ FileHash

จากนั้นกด Space Bar ของคุณ

พิมพ์เส้นทางของไฟล์ที่คุณต้องการคำนวณการตรวจสอบ หรือเพื่อให้ง่ายขึ้นให้ลากและวางไฟล์จากหน้าต่าง File Explorer ไปยังหน้าต่าง PowerShell เพื่อเติมเส้นทางโดยอัตโนมัติ

กด Enter เพื่อเรียกใช้คำสั่งและคุณจะเห็นแฮช SHA-256 สำหรับไฟล์ ขึ้นอยู่กับขนาดของไฟล์และความเร็วในการจัดเก็บข้อมูลในคอมพิวเตอร์ของคุณกระบวนการนี้อาจใช้เวลาสองสามวินาที

หากคุณต้องการการตรวจสอบประเภทอื่นให้เพิ่มที่เหมาะสม

- อัลกอริทึม

ตัวเลือกต่อท้ายคำสั่งดังนี้:

รับ FileHash C: \ path \ to \ file.iso -Algorithm MD5

รับ FileHash C: \ path \ to \ file.iso -Algorithm SHA1

เปรียบเทียบการตรวจสอบที่คำนวณได้กับรายการเดิม คุณไม่ควรมองใกล้เกินไปเนื่องจากจะมีความแตกต่างอย่างมากในการตรวจสอบแม้ว่าไฟล์พื้นฐานจะมีความแตกต่างกันเพียงเล็กน้อยก็ตาม

หากการตรวจสอบตรงกันไฟล์จะเหมือนกัน หากไม่เป็นเช่นนั้นอาจเกิดปัญหา - ไฟล์อาจเสียหายหรือคุณกำลังเปรียบเทียบไฟล์สองไฟล์ที่ต่างกัน หากคุณดาวน์โหลดสำเนาของไฟล์และการตรวจสอบไม่ตรงกับสิ่งที่คุณคาดหวังให้ลองดาวน์โหลดไฟล์อีกครั้ง