Az ellenőrző összeg egy szám- és betűsor, amelyet az adatok hibás ellenőrzésére használnak. Ha ismeri az eredeti fájl ellenőrző összegét, akkor az ellenőrző összeg segédprogram segítségével ellenőrizheti, hogy a másolat azonos-e.

Ellenőrző összegek magyarázata

Ellenőrző összeg előállításához futtat egy olyan programot, amely ezt a fájlt egy algoritmus . Az ehhez használt tipikus algoritmusok közé tartozik az MD5, SHA-1, SHA-256 és SHA-512.

Az algoritmus egy kriptográfiai kivonatoló funkciót használ, amely bemenetet vesz fel, és rögzített hosszúságú karakterláncot (számok és betűk sorozatát) állít elő. A bemeneti fájl lehet egy kicsi 1 MB-os vagy egy hatalmas 4 GB-os fájl, de akárhogy is, akkor ugyanolyan hosszú ellenőrző összeg lesz a végén. Az ellenőrző összegeket „hash” -nak is nevezhetjük.

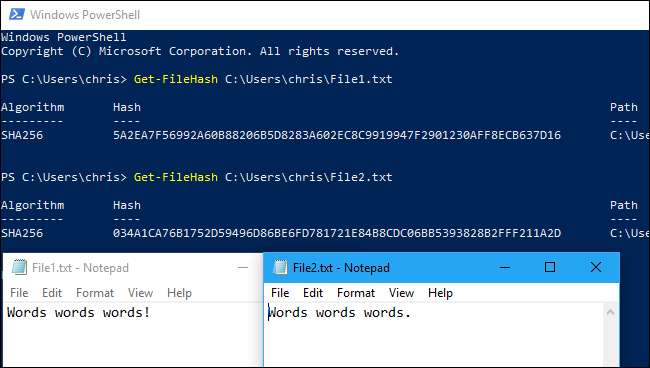

A fájl apró változtatásai nagyon eltérő kinézetű ellenőrző összegeket eredményeznek. Például létrehoztunk két különböző szövegfájlt, amelyek szinte megegyeznek, de az egyiknek van egy felkiáltójele, ahol a másiknak van pontja. Miután futtattuk rajtuk a Windows 10 beépített ellenőrző összegző segédprogramját, nagyon különböző ellenőrző összegeket láttunk. Az alapértelmezett fájl egyetlen karakterkülönbsége nagyon eltérő megjelenésű ellenőrző összeget eredményez.

Amikor az ellenőrző összegek hasznosak

Ellenőrző összegekkel ellenőrizheti a fájlokat és egyéb adatokat az átvitel vagy tárolás során fellépő hibák szempontjából. Előfordulhat például, hogy egy fájl hálózati problémák miatt nem lett megfelelően letöltve, vagy a merevlemez problémái korrupciót okozhattak a lemezen lévő fájlban.

Ha ismeri az eredeti fájl ellenőrző összegét, futtathat rajta ellenőrző összeget vagy hash segédprogramot. Ha az eredményül kapott ellenőrző összeg megegyezik, akkor tudja, hogy a fájlja megegyezik.

A számítógépek ellenőrző összegű stílusú technikákat alkalmaznak a háttérben lévő adatok ellenőrzésére, de ezt Ön is megteheti. Például, A Linux disztribúciók gyakran biztosítanak ellenőrző összegeket így ellenőrizheti a Linux ISO megfelelő letöltését, mielőtt lemezre írná, vagy USB meghajtóra téve . Ellenőrző összegek segítségével ellenőrizheti bármely más típusú fájl sértetlenségét, az alkalmazásoktól a dokumentumokig és az adathordozókig. Csak tudnia kell az eredeti fájl ellenőrző összegét.

Mi a különbség az MD5, az SHA-1 és az SHA-256 összegek között?

Az ellenőrző összegek hasznos módszerek annak biztosítására, hogy egy fájlban ne legyen hiba. Ha véletlenszerű hiba fordul elő letöltési problémák vagy merevlemez-problémák miatt, akkor az eredő ellenőrző összeg más lesz, még akkor is, ha csak egy apró hibáról van szó.

Ezek a kriptográfiai hash funkciók azonban nem tökéletesek. A biztonsági kutatók ütközések " a ... val Füstös és SHA-1 funkciókat. Más szavakkal, két különböző fájlt találtak, amelyek ugyanazt az MD5 vagy SHA-1 kivonatot állítják elő, de különböznek egymástól.

Nem valószínű, hogy ez véletlenszerűen történik, de a támadó ezt a technikát használhatja arra, hogy egy rosszindulatú fájlt legitim fájlnak álcázzon. Ezért nem szabad az MD5 vagy az SHA-1 összegekre támaszkodnia a fájl hitelességének ellenőrzésére - csak a korrupció ellenőrzésére.

Még nem érkezett jelentés SHA-256 ütközésről, ezért az alkalmazások most SHA-256 összegeket hoznak létre MD5 összegek és SHA-1 összegek helyett. Az SHA-256 erősebb, biztonságosabb algoritmus.

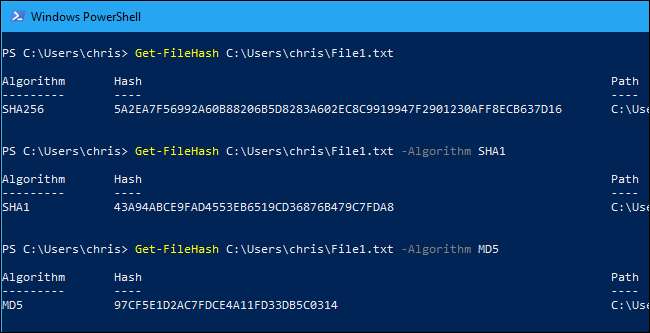

A különböző ellenőrző összegű algoritmusok különböző eredményeket hoznak. Egy fájlnak különböző MD5, SHA-1 és SHA – 256 ellenőrző összegei lesznek. Ha csak egy eredeti fájl MD5 összegét ismeri, akkor ki kell számítania a másolat MD5 összegét annak ellenőrzésére, hogy egyezik-e.

ÖSSZEFÜGGŐ: Mi az SHAttered? SHA-1 ütközési támadások, magyarázat

Az ellenőrző összegek kiszámítása

Ha ismeri az eredeti fájl ellenőrző összegét, és szeretné ellenőrizni a számítógépén, akkor ezt könnyen megteheti. A Windows, a macOS és a Linux is rendelkezik beépített segédprogramok ellenőrző összegek előállításához . Nincs szüksége harmadik féltől származó segédprogramokra.

ÖSSZEFÜGGŐ: Mi az MD5, SHA-1 és SHA-256 hash, és hogyan ellenőrizhetem őket?

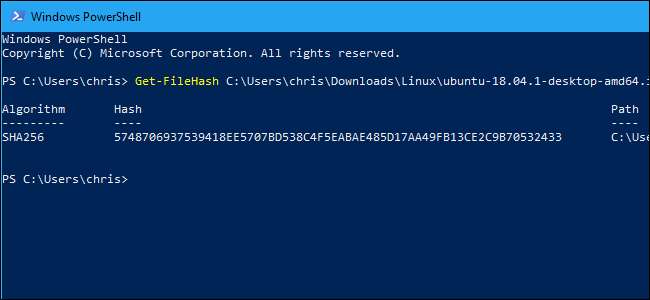

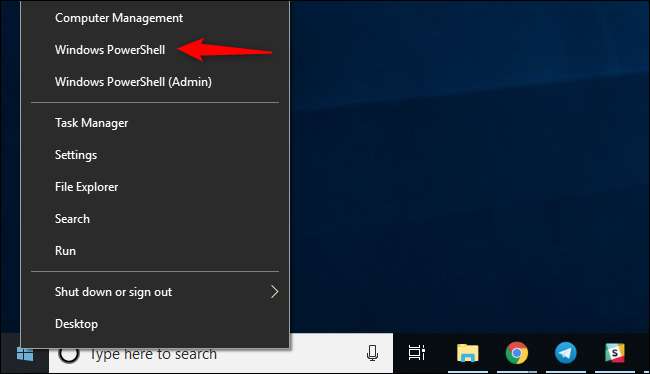

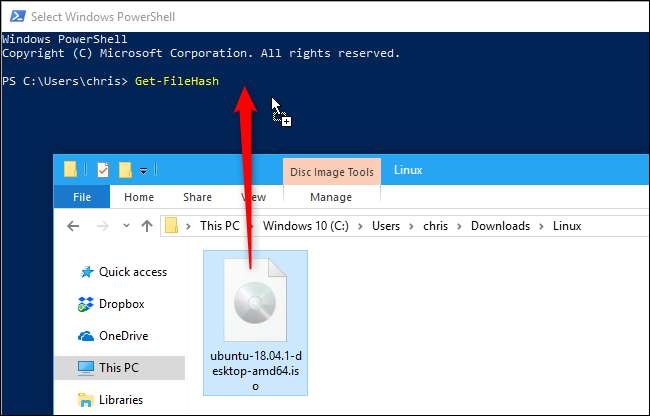

Windows rendszeren a PowerShell

Get-FileHash

parancs kiszámítja a fájl ellenőrző összegét. Használatához először nyissa meg a PowerShell-t. Windows 10 rendszeren kattintson a jobb gombbal a Start gombra, és válassza a „Windows PowerShell” lehetőséget. Indíthatja úgy is, hogy a Start menüben keresi a „PowerShell” kifejezést, és rákattint a „Windows PowerShell” parancsikonra.

Frissítés: A Get-FileHash a Windows 10 rendszer része. De Windows 7 rendszeren ezt meg kell tennie telepítse a PowerShell 4.0 frissítést hogy megszerezzem.

A parancssorba írja be

Get-FileHash

majd nyomja meg a szóközt.

Írja be annak a fájlnak az elérési útját, amelyhez az ellenőrző összeget ki szeretné számítani. Vagy a dolgok megkönnyítése érdekében húzza át a fájlt a File Explorer ablakból a PowerShell ablakba, hogy automatikusan kitöltse az útvonalat.

Nyomja meg az Enter billentyűt a parancs futtatásához, és megjelenik a fájl SHA-256 kivonata. A fájl méretétől és a számítógép tárolási sebességétől függően a folyamat eltarthat néhány másodpercig.

Ha más típusú ellenőrző összegre van szüksége, adja hozzá a megfelelőt

-Algoritmus

opciót a parancs végéig, például:

Get-FileHash C: \ path \ to \ file.iso -Algorithm MD5

Get-FileHash C: \ path \ to \ file.iso -Algorithm SHA1

Hasonlítsa össze a kiszámított ellenőrző összeget az eredetivel. Nem kellene túl közel keresni, mert akkor is hatalmas különbség lesz az ellenőrző összegben, ha csak egy apró különbség van az alapul szolgáló fájlban.

Ha az ellenőrző összeg megegyezik, a fájlok azonosak. Ha nem, akkor van egy probléma - talán a fájl sérült, vagy csak két különböző fájlt hasonlít össze. Ha letöltött egy másolatot a fájlról, és annak ellenőrző összege nem egyezik meg az elvárásokkal, próbálkozzon újra a fájl letöltésével.