Suma kontrolna to sekwencja cyfr i liter używana do sprawdzania danych pod kątem błędów. Jeśli znasz sumę kontrolną oryginalnego pliku, możesz użyć narzędzia sumy kontrolnej, aby potwierdzić, że kopia jest identyczna.

Wyjaśnienie sum kontrolnych

Aby wygenerować sumę kontrolną, uruchamiasz program, który przepuszcza ten plik przez rozszerzenie algorytm . Typowe algorytmy używane do tego to MD5, SHA-1, SHA-256 i SHA-512.

Algorytm wykorzystuje kryptograficzną funkcję skrótu, która pobiera dane wejściowe i tworzy ciąg (sekwencję cyfr i liter) o ustalonej długości. Plik wejściowy może być małym plikiem 1 MB lub dużym plikiem 4 GB, ale tak czy inaczej, otrzymasz sumę kontrolną o tej samej długości. Sumy kontrolne mogą być również nazywane „hashami”.

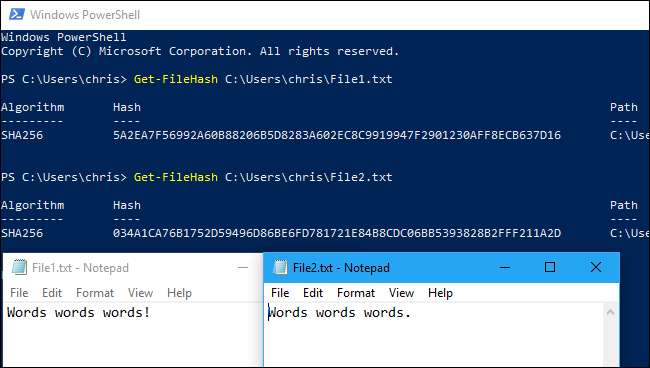

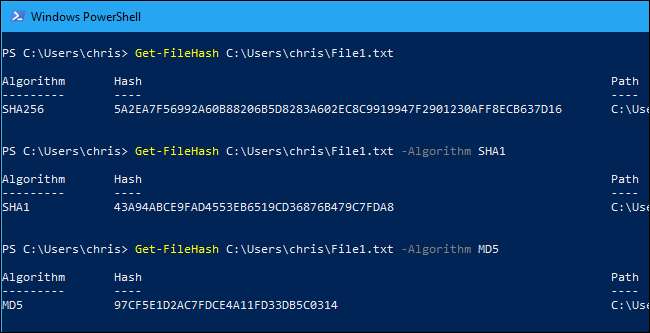

Małe zmiany w pliku dają bardzo różne wyglądające sumy kontrolne. Na przykład utworzyliśmy dwa różne pliki tekstowe, które są prawie takie same, ale jeden ma wykrzyknik, a drugi kropkę. Po uruchomieniu na nich wbudowanego narzędzia do sum kontrolnych systemu Windows 10 zobaczyliśmy bardzo różne sumy kontrolne. Pojedyncza różnica znaku w pliku bazowym daje bardzo różnie wyglądającą sumę kontrolną.

Kiedy sumy kontrolne są przydatne

Sum kontrolnych można używać do sprawdzania plików i innych danych pod kątem błędów występujących podczas transmisji lub przechowywania. Na przykład plik mógł nie zostać poprawnie pobrany z powodu problemów z siecią lub problemy z dyskiem twardym mogły spowodować uszkodzenie pliku na dysku.

Jeśli znasz sumę kontrolną oryginalnego pliku, możesz uruchomić na nim narzędzie do sumowania lub mieszania. Jeśli wynikowa suma kontrolna jest zgodna, wiesz, że plik, który masz, jest identyczny.

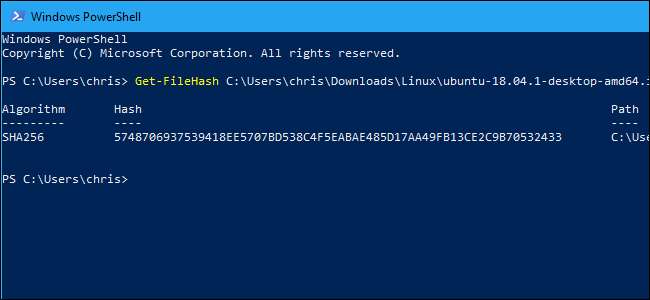

Komputery używają technik w stylu sum kontrolnych do sprawdzania danych pod kątem problemów w tle, ale możesz to również zrobić samodzielnie. Na przykład, Dystrybucje Linuksa często zawierają sumy kontrolne dzięki czemu można sprawdzić, czy plik ISO systemu Linux został poprawnie pobrany przed nagraniem go na dysk lub umieszczając go na dysku USB . Możesz także użyć sum kontrolnych, aby zweryfikować integralność dowolnego innego typu pliku, od aplikacji po dokumenty i nośniki. Musisz tylko znać sumę kontrolną oryginalnego pliku.

Jaka jest różnica między sumami MD5, SHA-1 i SHA-256?

Sumy kontrolne są użytecznym sposobem upewnienia się, że plik nie zawiera błędu. Jeśli losowy błąd wystąpi z powodu problemów z pobieraniem lub dyskiem twardym, wynikowa suma kontrolna będzie inna, nawet jeśli jest to tylko drobny błąd.

Jednak te kryptograficzne funkcje skrótu nie są doskonałe. Badacze bezpieczeństwa odkryli „ kolizje ”Z Smokey i SHA-1 Funkcje. Innymi słowy, znaleźli dwa różne pliki, które generują ten sam skrót MD5 lub SHA-1, ale są różne.

Jest to mało prawdopodobne, aby zdarzyło się to przypadkowo, ale osoba atakująca może wykorzystać tę technikę do ukrycia złośliwego pliku jako prawidłowego. Dlatego nie należy polegać na sumach MD5 lub SHA-1 w celu sprawdzenia, czy plik jest autentyczny - tylko po to, aby sprawdzić, czy nie jest uszkodzony.

Nie było jeszcze żadnych raportów o kolizji SHA-256, dlatego aplikacje tworzą teraz sumy SHA-256 zamiast sum MD5 i sum SHA-1. SHA-256 to silniejszy, bezpieczniejszy algorytm.

Różne algorytmy sum kontrolnych dają różne wyniki. Plik będzie miał różne sumy kontrolne MD5, SHA-1 i SHA-256. Jeśli znasz tylko sumę MD5 oryginalnego pliku, musisz obliczyć sumę MD5 swojej kopii, aby sprawdzić, czy jest zgodna.

ZWIĄZANE Z: Co to jest SHAttered? Ataki kolizyjne SHA-1, wyjaśnione

Jak obliczyć sumy kontrolne

Jeśli znasz sumę kontrolną oryginalnego pliku i chcesz ją sprawdzić na swoim komputerze, możesz to łatwo zrobić. Windows, macOS i Linux mają wbudowane narzędzia do generowania sum kontrolnych . Nie potrzebujesz żadnych narzędzi innych firm.

ZWIĄZANE Z: Co to są skróty MD5, SHA-1 i SHA-256 i jak je sprawdzić?

W systemie Windows, PowerShell

Get-FileHash

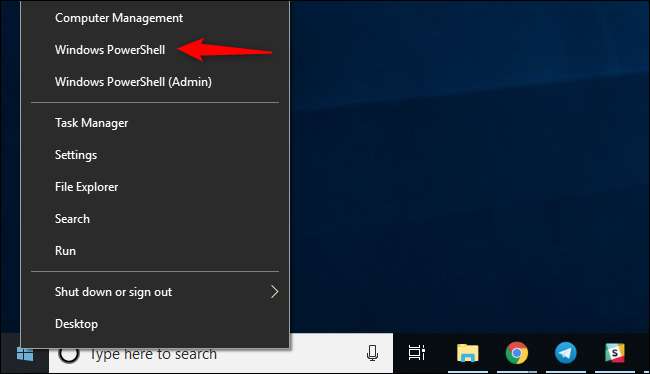

polecenie oblicza sumę kontrolną pliku. Aby z niego skorzystać, najpierw otwórz PowerShell. W systemie Windows 10 kliknij prawym przyciskiem myszy przycisk Start i wybierz „Windows PowerShell”. Możesz go również uruchomić, wyszukując w menu Start „PowerShell” i klikając skrót „Windows PowerShell”.

Aktualizacja: Get-FileHash jest dołączony do systemu Windows 10. Ale w systemie Windows 7 musisz to zrobić zainstaluj aktualizację programu PowerShell 4.0 Dostać to.

Po wyświetleniu monitu wpisz

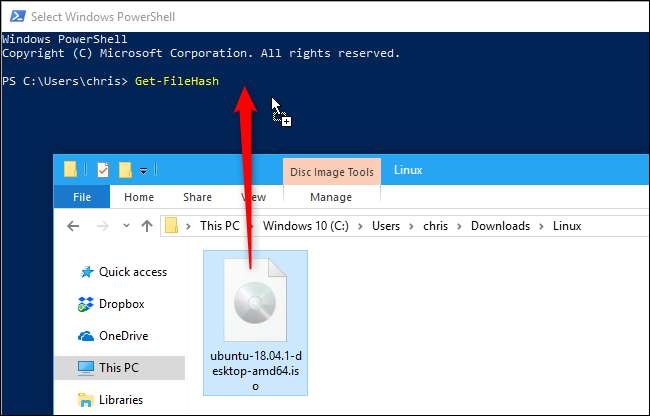

Get-FileHash

a następnie naciśnij spację.

Wpisz ścieżkę do pliku, dla którego chcesz obliczyć sumę kontrolną. Lub, aby ułatwić sobie pracę, przeciągnij i upuść plik z okna Eksploratora plików do okna PowerShell, aby automatycznie wypełnić ścieżkę.

Naciśnij klawisz Enter, aby uruchomić polecenie, a zobaczysz skrót SHA-256 dla pliku. W zależności od rozmiaru pliku i szybkości przechowywania w komputerze proces może potrwać kilka sekund.

Jeśli potrzebujesz innego typu sumy kontrolnej, dodaj odpowiednią

-Algorytm

opcja na koniec polecenia, tak:

Get-FileHash C: \ path \ to \ file.iso -Algorithm MD5

Get-FileHash C: \ path \ to \ file.iso -Algorithm SHA1

Porównaj obliczoną sumę kontrolną z oryginalną. Nie powinieneś szukać zbyt blisko, ponieważ będzie ogromna różnica w sumie kontrolnej, nawet jeśli będzie tylko niewielka różnica w podstawowym pliku.

Jeśli suma kontrolna się zgadza, pliki są identyczne. Jeśli nie, wystąpił problem - być może plik jest uszkodzony lub po prostu porównujesz dwa różne pliki. Jeśli pobrałeś kopię pliku i jego suma kontrolna nie zgadza się z oczekiwaniami, spróbuj ponownie pobrać plik.