Falska rekryterare satsar på desperata arbetssökande och förför dem med ett löfte om ett högt betalt jobb innan de stjäl deras pengar och identitet. Vi poserade nyligen som en lättlovad rekryter och lät en bedragare suga oss så att vi kunde lära oss deras knep.

Falska rekryterare imiterar riktiga människor

Här är varför denna bluff är så smart: falska rekryterare imiterar legitima människor hos riktiga företag. När personen kontaktar dig verkar allt verkligt - ett riktigt företag med en riktig webbplats och en riktig persons namn och foto som visas i företagets katalog över anställda. Bedrägeriet länkar dig till företagets riktiga webbplats och en riktig LinkedIn-profil som verkar matcha den person du pratar med.

Men det är ett knep. Personen du pratar med är inte vem de påstår sig vara. Du pratar med en bedragare som låtsas vara en riktig anställd.

Så här börjar bedrägeriet

Falska jobbrekryterare kontaktar dig inte bara från ingenstans. Dessa bedragare kontaktar personer som har lagt upp CV online och letar efter ett jobb. Bedrägeriet erbjuder ett sött arbete hemifrån, vilket kan vara mycket frestande för någon som har problem med att hitta arbete. Bedrägeriet poserar som en "rekryterare" för ett riktigt företag, så det är ganska vettigt att e-postmeddelandet inte kommer från företagets vanliga e-postkonton.

Vi känner någon som kontaktades av en av dessa bedragare, så vi skickade över ett falskt CV för att se hur de skulle försöka dra nytta av en ivrig arbetssökande.

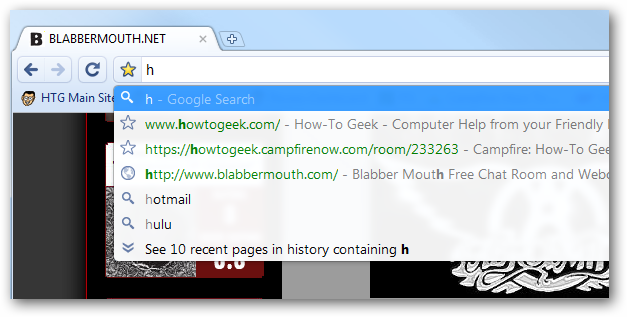

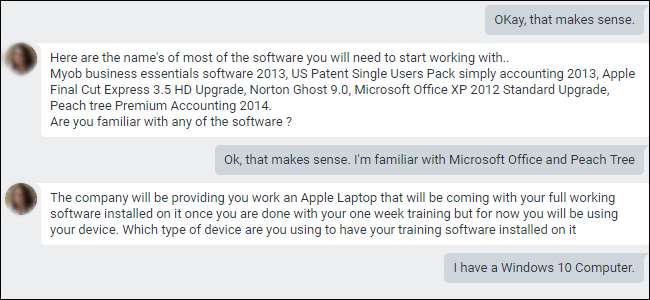

"Rekryteraren" var glad över att få vårt falska CV och gav oss snabba uppmaningar att prata med någon på Google Hangouts - naturligtvis i textchatt och inte i videochatt. Med en snabb bit av internetutsläpp upptäckte vi att personens namn och profilbild matchade en riktig person på företagets webbplats och LinkedIn. Personen riktade oss till och med till företagets webbplats så att vi "kunde bekanta oss med företaget."

Det företaget - som vi har kontaktat men inte nämner här - är också ett offer för bluffen. Det här företaget är det perfekta varumärket, eftersom vi hade stora svårigheter att nå någon på företaget för att varna dem för att de var en del av denna utarbetade bluff. Ett offer för bedrägeriet skulle inte heller snabbt kunna kontrollera att företaget inte anställde via Google Hangouts.

En jobbintervju med en riktig falsk person

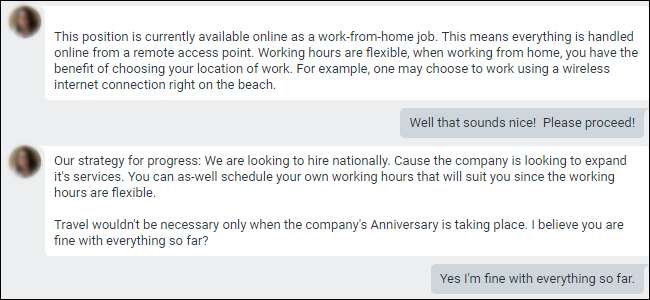

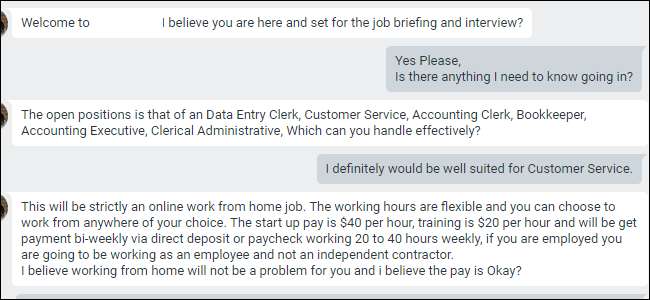

Vår naiva unga arbetssökande (låt oss kalla honom John) kunde inte tro hans lycka! Företaget erbjöd John en rad olika tjänster från kundtjänst och datainmatning till bokföringschef. Trots sitt CV med bakgrund inom IT ansökte han om en kundserviceposition. Vi gav annorlunda information än vi använde på meritförteckningen - bedragaren hade uppenbarligen inte brytt sig om att läsa den.

Intervjun blev bara bättre och bättre. Jobbet är ett arbete hemifrån som betalade 40 $ i timmen - heltid med förmåner! Den enda nackdelen var att träningsperioden bara betalade 20 $ i timmen - åh, och att det hela var en bluff.

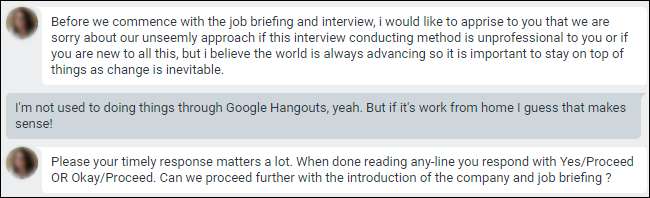

Vi var helt ombord vid denna tidpunkt - ja, för övningens skull - men bedragaren bad faktiskt om ursäkt för att ha sett skam:

i (sic) vill berätta för (sic) dig att vi är ledsna över vårt dåliga tillvägagångssätt om denna intervjuledningsmetod är oprofessionell för dig eller om du är ny på allt detta, men jag (sic) tror att världen alltid går framåt så det är viktigt att hålla koll på saker och ting eftersom förändring är oundviklig.

Låter legit för oss!

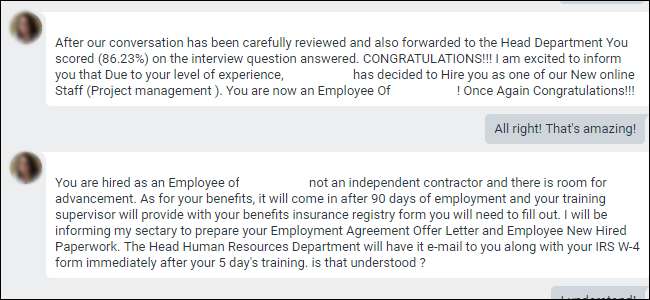

Johns intervju med flera timmar inleddes med frågor om jobbhistoria, karriärmål, vilken bank han använder och hur länge han varit i banken. Helt vanliga frågor som du kan förvänta dig i en anställningsintervju, eller hur? Johns svar på dessa frågor var på något sätt "gjorda", och han gav 86,23%.

Vår otrygga unga arbetssökande hade blandade känslor vid denna tidpunkt. Å ena sidan gick han tydligt med på den intervjun och förtjänade inte mindre än 96% - med fyra poäng tagna för att vägra tillhandahålla jobbreferenser. Å andra sidan hade han redan fått en kampanj! När allt kommer omkring ansökte han om kundservice och hade nu en position inom projektledning.

Intervjun kommer från Nigeria

John anställdes nu på detta helt legitima företag och redo att börja arbeta! För att gå framåt skulle John behöva underteckna ett anställningsbrev, ange en bild av sitt pass och skicka IMEI och serienummer av sin smartphone. Det skickade oss in i en klämma - medan vi förberedde oss för att bli lurade förväntade vi oss inte en begäran om ett pass eller ett IMEI-nummer. Identifiering är lite vettigt, men varför skulle något jobb behöva ett IMEI-nummer?

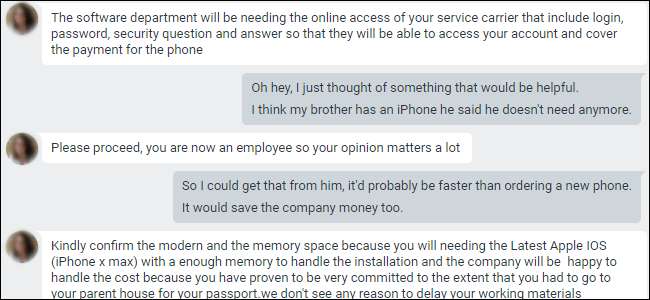

Enligt vår helt pålitliga och legitima intervjuare skulle företaget använda telefonens IMEI för att installera träningsappar på Johns telefon. Men företaget skulle också ge John en ny "Apple Laptop" för att köra program som Microsoft Office XP 2012, vilket inte är ett riktigt program och förmodligen inte skulle kunna köras på Mac om det var.

Lyckligtvis var Johns nya arbetsplats mycket förståelig och villig att vänta på att John skulle hämta sitt pass från sina föräldrar, vilket gav oss tid att piska upp ett. Under tiden skickade John erbjudandebrevet till dem - med ett litet tillägg. Vi skickade meddelandet via en länk som spårade IP-adressen till personen som öppnade det och korsade fingrarna i hopp om att bedragaren inte skulle märka det. Och lyckligtvis gjorde de det inte!

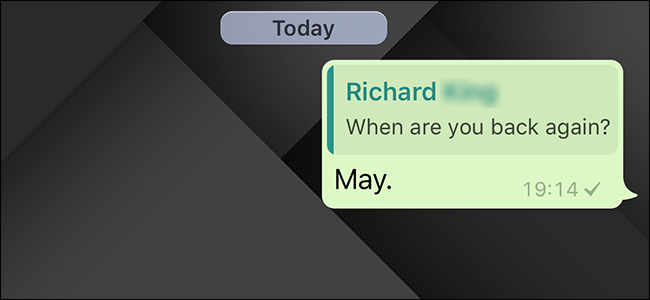

Mycket till chocken för någon någonsin, istället för att visa en IP-adress från USA, verkade vår rekryterare prata med oss från Nigeria.

Det här kan bara vara det första hoppet från en del VPN för att dölja bedragarnas verkliga adress, men det är tydligt att de inte är ett legitimt företag i USA, vilket de påstod vara.

Skicka oss en $ 1449-smartphone

Tänk aldrig på bedragarens IP-adress, för John hade ett nytt problem! Hans träning kunde inte starta eftersom hans telefon var oförenlig med träningsapparna. De "kommer inte att installeras på distans." Och det finns bara en telefon som klarar. En "iPhone Max med den största hårddisken och senaste iOS." Inget mindre kommer att göra.

John kände att hans nyfunna jobb var i fara och kände omedelbar lättnad när rekryteraren kom med ett förslag. John kunde ge användarnamn, lösenord och säkerhetsfrågor till sin mobiloperatörs onlineportal. Johns fantastiska nya företag skulle logga in för honom, beställa den dyra nya smarttelefonen och betala för den med företagets medel. Är det inte trevligt? Precis vad du förväntar dig av ett legitimt företag!

Men John var redan ett steg före; hans bror hade precis en iPhone XS Max med 512 GB hårddisk. Han ville inte ha det på grund av skäl. Rekryteraren sa att detta skulle vara perfekt. John behövde bara skicka den $ 1449-smarttelefonen till företaget så att teknikerna kunde installera dessa träningsappar. Som vi alla vet är iPhone-appar otroligt utmanande att arbeta med, så naturligtvis var John villig att skicka telefonen.

Rekryteraren skickade hjälpsamt en FedEx-etikett, och det är just nu som John, genom Googles magi, fick sin första titt på sin nya arbetsplatss huvudkontor.

Det ser inte ut som ett stort huvudkontor. Kanske är kontoren underjordiska? En del grävning i adressen avslöjade att en förvaltare för närvarande äger det här huset, så troligt att det är ledigt. Det är det perfekta målet för denna bluff. Bedrägeriet kan se efter att paketet anländer och ta upp det utan rädsla för att en husägare skulle fånga upp det. De bad till och med John om en bild av lådan så att de skulle veta vad de skulle leta efter.

Naturligtvis skickade vi aldrig paketet. Flera dagar senare ber bedragaren fortfarande om det. John insisterar på att han skickade paketet, men hans nya arbetsgivare tror inte på honom. Bedragaren sa att John aldrig skickade det och han vet - men det är okej, han förlåter John. Han vet att John snart "kommer att göra rätt" och skickar en dyr smartphone till honom så att han kan börja sitt välbetalda arbete hemifrån.

Identitetsstöld, falska kontrollbedrägerier och mer

I detta speciella scenario var bedragarna efter telefoner. De ville bryta sig in i ditt mobiloperatörskonto, beställa dyra smartphones till en annan adress under ditt namn och svepa telefonerna. Du betalar naturligtvis för telefonerna.

Det är tillräckligt illa, men det här kunde ha gått ett annat sätt. Genom att erbjuda dig ett jobb har bedragarna en logisk anledning att begära ditt namn, adress, telefonnummer, signatur, personnummer och en bild av ditt pass.

Med all den informationen kunde de enkelt stjäla din identitet. Glöm att bryta in på dina befintliga konton - med den informationen kan de öppna nya kreditkortskonton och göra andra otäcka saker. Heck, Facebook hindrar nu utländska medborgare från att placera politiska annonser i USA, så en bedragare kan använda din personliga information för att framstå som en amerikansk medborgare och köpa alla annonser de gillar.

Bedrägeriet kan använda hela denna jobbintervjuprocess för att påbörja en mer traditionell bedrägeri där de också skickar dåliga kontroller. Du sätter in checkarna i din bank innan du påbörjar en banköverföring och vidarebefordrar pengarna - men dessa checkar studsar och du är ute efter pengarna.

Se upp för dessa röda flaggor

Om du läser How-To Geek kanske du redan känner till dessa saker. Men det är möjligt att du har vänner och familj som inte så pratar med dem. Låt dem veta de röda flaggorna. Några enkla regler går långt:

Företag anställer inte via Google Hangouts eller sms. Om någon kontaktar dig om ett jobb via Google Hangouts, lita inte på deras kontaktmetoder för att fortsätta. Hitta ett sätt att kontakta företaget direkt via ett telefonnummer på dess webbplats eller ännu bättre personligen och bekräfta anställningsintervjun.

USA-baserade HR-rekryterare kommer troligtvis att tala utmärkt engelska. Under hela min kontakt med den här bedragaren märkte jag att de pratade engelska på en kompetent nivå. Men deras stavning var ofta fel, de utelämnade ofta viktiga ord eller använde vanligt förekommande fraser och idiom felaktigt. Deras språkförmåga matchade inte profilen för den person jag hittade på LinkedIn. Det är fullt möjligt att ett HR-företag kan anställa någon som lärde sig engelska som andraspråk, så det här är inte en svår och snabb regel. Men det borde ringa en varningsklocka åt dig.

Inget företag bör be om dina inloggningsuppgifter för en webbplats som de inte kontrollerar, vare sig det är en bank, en mobiltelefonoperatör eller något annat - särskilt en webbplats som innehåller dina pengar eller dina kreditkort.

Legitima företag kommer inte att be dig betala något för att starta ett jobb. Din arbetsgivare betalar dig; du betalar inte din arbetsgivare. Betala aldrig en ny arbetsgivare för privilegiet att arbeta eller ”sätta in en företagscheck” på ditt personliga konto och vidarebefordra medel. Det är en fälla.

Slutligen, om det låter för bra för att vara sant, så är det förmodligen inte sant. Ett jobb hemifrån i kundtjänst som betalar 40 dollar i timmen är alldeles för bra för att vara sant. Granska liknande positioner hos liknande företag. Ger positionen mening? Är lön vettigt? Ställ den här typen av frågor.

Intresserad av fler bluffundersökningar? Så här spelade vi tillsammans med en av dessa "tekniska support" -bedrägerier .

RELATERAD: "Tech Support"-bedragarna kallade HTG (så vi hade kul med dem)

Hur man rapporterar falska sysselsättningsbedrägerier

Vi rapporterade denna bluff till FTC. Om du någonsin stöter på en bluff som denna, bör du göra detsamma. Gå till FTC: s webbplats för klagomålshjälp , som leder dig genom att rapportera bedrägliga jobberbjudanden och andra relaterade bedrägerier. Om du inte är i USA har din regering förmodligen en liknande byrå som du bör rapportera om dessa typer av bedrägerier.

Eftersom bedragaren kontaktade oss via Google Hangouts rapporterade vi också denna bluff till Google. Tyvärr visade bedragaren fortfarande flera dagar senare online på Google Hangouts. Vi är besvikna över att Google inte omedelbart agerar på rapporter om bedrägerier på sin plattform.