De Enhanced Mitigation Experience Toolkit är Microsofts bäst bevarade säkerhetshemlighet. Det är lätt att installera EMET och säkra snabbt många populära applikationer , men det finns mycket mer du kan göra med EMET.

EMET dyker inte upp och ställer frågor, så det är en inställnings-och-glöm-lösning när du har ställt in den. Så här skyddar du fler applikationer med EMET och fixar dem om de går sönder.

Vet om EMET bryter en applikation

RELATERAD: Säkra snabbt din dator med Microsofts EMET (Enhanced Mitigation Experience Toolkit)

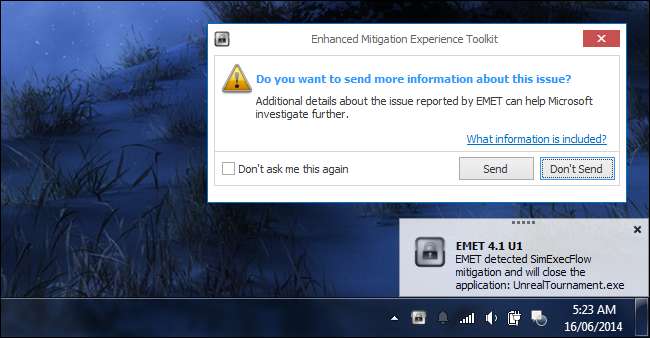

Om en applikation gör något som dina EMET-regler inte tillåter stänger EMET applikationen - det är ändå standardinställningen. EMET stänger applikationer som beter sig på ett potentiellt osäkert sätt så att inga exploateringar kan ske. Windows gör inte detta för alla applikationer som standard eftersom det skulle bryta kompatibiliteten med många av de gamla Windows-applikationerna som används idag.

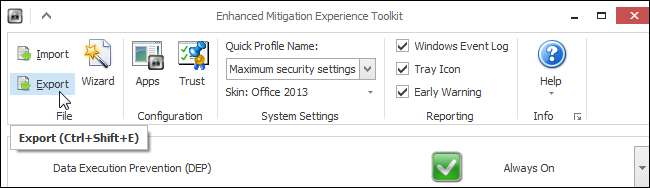

Om en applikation går sönder stängs applikationen omedelbart och du ser en popup från EMET-ikonen i systemfältet. Det kommer också att skrivas till Windows-händelseloggen - dessa alternativ kan anpassas från rutan Rapportering i menyfliksområdet högst upp i EMET-fönstret.

Använd en 64-bitarsversion av Windows

RELATERAD: Varför 64-bitarsversionen av Windows är säkrare

64-bitarsversioner av Windows är säkrare eftersom de har tillgång till funktioner som randomisering av adressutrymme (ASLR). Inte alla dessa funktioner är tillgängliga om du använder en 32-bitarsversion av Windows. Liksom Windows i sig är EMET: s säkerhetsfunktioner mer omfattande och användbara på 64-bitars datorer.

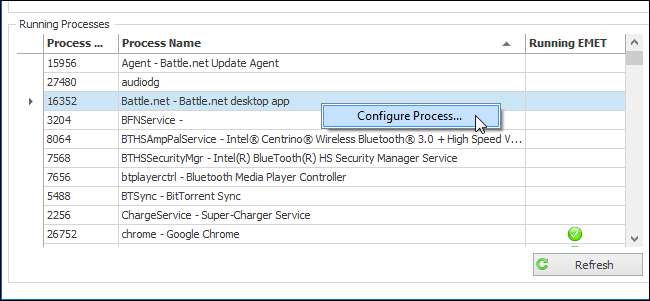

Lås ner specifika processer

Du vill antagligen låsa specifika applikationer i stället för hela systemet. Fokusera på de applikationer som sannolikt kommer att äventyras. Detta betyder webbläsare, plugin-program för webbläsare, chattprogram och annan programvara som kommunicerar med Internet eller öppnar nedladdade filer. Lågnivå-systemtjänster och applikationer som körs offline utan att öppna nedladdade filer är mindre utsatta. Om du har någon viktig affärsapplikation - kanske en som har åtkomst till Internet - kan det vara den applikation du vill säkra mest.

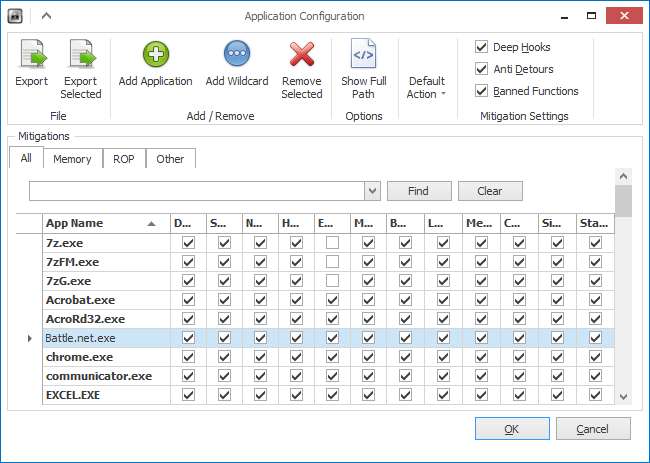

För att säkra ett körande program, leta reda på det i EMET-listan, högerklicka på det och välj Konfigurera process.

(Om du vill säkra en process som inte körs öppnar du Apps-fönstret och använder knapparna Lägg till applikation eller Lägg till jokertecken.)

Programkonfigurationsfönstret visas med din applikation markerad. Som standard aktiveras alla regler automatiskt. Klicka bara på OK-knappen här för att tillämpa alla regler.

Om din ansökan inte fungerar ordentligt vill du komma tillbaka hit och försöka inaktivera några av begränsningarna för den applikationen. Inaktivera dem en efter en tills applikationen fungerar och du kan isolera problemet.

Om du inte vill begränsa ett program alls markerar du det i listan och klickar på knappen Ta bort vald för att radera dina regler och återställa programmet till standardläget.

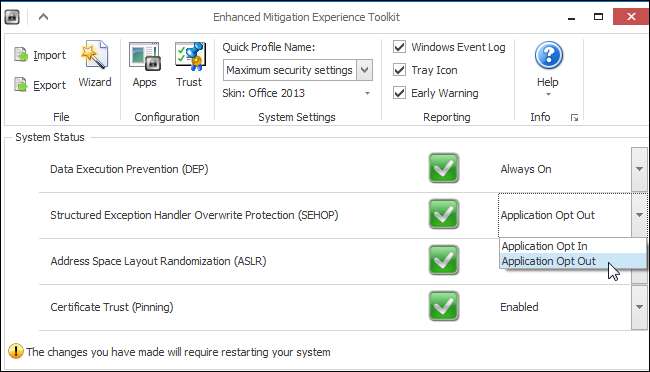

Ändra systemomfattande regler

I avsnittet Systemstatus kan du välja regler för hela systemet. Du kommer förmodligen att hålla fast vid standardvärdena, vilket gör att applikationer kan välja dessa säkerhetsskydd.

Du kan välja "Alltid på" eller "Programavstängning" för dessa inställningar för maximal säkerhet. Detta kan bryta många applikationer, särskilt äldre. Om applikationer börjar fungera fel kan du återgå till standardinställningarna eller skapa ”opt-out” -regler för applikationer.

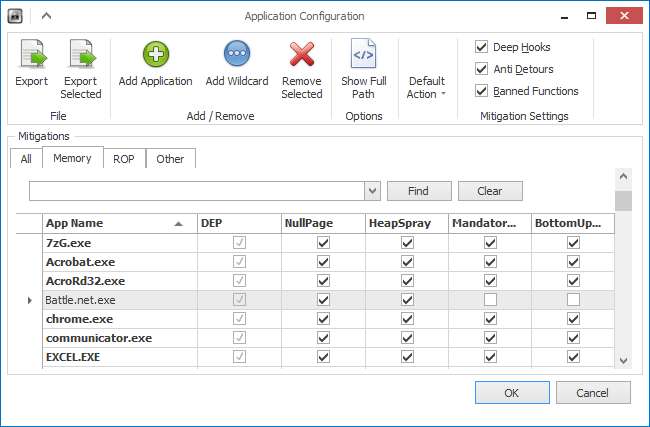

För att skapa en bortvalsregel, högerklicka på en process och välj Konfigurera process. Avmarkera den typ av skydd du vill välja bort - så om du vill välja bort systemomfattande ASLR skulle du avmarkera kryssrutorna MandatoryASLR och BottomUpASLR för den processen. Klicka på OK för att spara din regel.

Observera att vi har aktiverat "Alltid på" för DEP ovan, så vi kan inte inaktivera DEP för några processer i fönstret Application Configuration nedan.

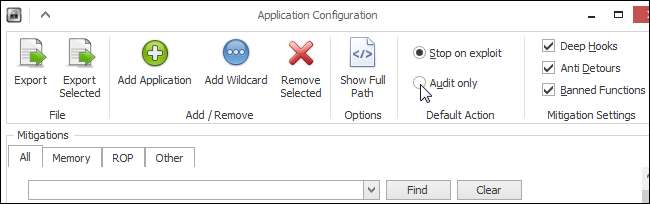

Testa regler i “Endast granskning” -läge

Om du vill testa EMET-regler men inte vill hantera några problem kan du aktivera läget "Endast granskning". Klicka på ikonen Appar i EMET för att komma till fönstret Application Configuration. Du hittar ett avsnitt för standardåtgärd på menyfliksområdet högst upp på skärmen. Som standard är den inställd på Stopp vid exploatering - EMET stänger av ett program om det bryter mot en regel. Du kan också ställa in den till Endast granskning. Om en applikation bryter mot en av dina EMET-regler kommer EMET att rapportera problemet och låta applikationen fortsätta att köra.

Detta eliminerar uppenbarligen säkerhetsfördelarna med att köra EMET, men det är ett bra sätt att testa regler innan EMET sätts tillbaka i "Stopp vid exploatering" -läge.

Export- och importregler

När du har skapat och testat dina regler, var noga med att använda knappen Export eller Export Selected för att exportera dina regler till en fil. Du kan sedan importera dem på alla andra datorer du använder och få samma säkerhetsskydd utan mer fiddling.

På företagsnätverk kan EMET-regler och EMET själv distribueras genom Gruppolicy .

Inget av detta är obligatoriskt. Om du är en hemanvändare som inte vill hantera detta, är du välkommen att bara installera EMET och hålla fast vid de rekommenderade standardinställningarna.