le Boîte à outils sur l'expérience d'atténuation améliorée est le secret de sécurité le mieux gardé de Microsoft. Il est facile de installez EMET et sécurisez rapidement de nombreuses applications populaires , mais vous pouvez faire beaucoup plus avec EMET.

EMET n'apparaîtra pas et ne vous posera pas de questions, c'est donc une solution à configurer et à oublier une fois que vous l'avez configurée. Voici comment sécuriser davantage d'applications avec EMET et les réparer en cas de panne.

Savoir si EMET rompt une application

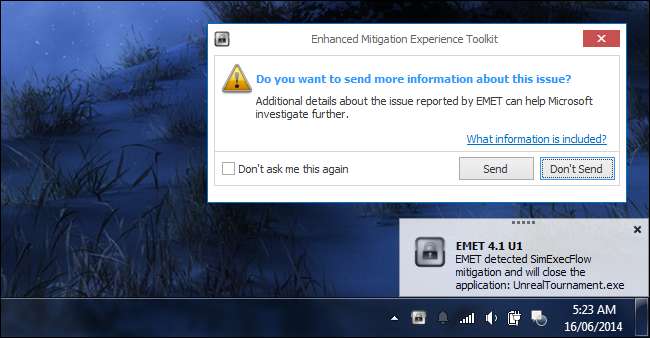

Si une application fait quelque chose que vos règles EMET interdisent, EMET arrêtera l'application - c'est le paramètre par défaut, de toute façon. EMET ferme les applications qui se comportent d'une manière potentiellement dangereuse afin qu'aucun exploit ne puisse se produire. Windows ne le fait pas pour toutes les applications par défaut, car cela briserait la compatibilité avec de nombreuses anciennes applications Windows utilisées aujourd'hui.

Si une application tombe en panne, l'application s'arrête immédiatement et vous verrez une fenêtre contextuelle à partir de l'icône EMET dans votre barre d'état système. Il sera également écrit dans le journal des événements Windows - ces options peuvent être personnalisées à partir de la boîte de rapport sur le ruban en haut de la fenêtre EMET.

Utiliser une version 64 bits de Windows

EN RELATION: Pourquoi la version 64 bits de Windows est plus sécurisée

Les versions 64 bits de Windows sont plus sécurisées car ils ont accès à des fonctionnalités telles que la randomisation de la disposition de l'espace d'adressage (ASLR). Toutes ces fonctionnalités ne seront pas disponibles si vous utilisez une version 32 bits de Windows. Comme Windows lui-même, les fonctionnalités de sécurité d'EMET sont plus complètes et utiles sur les PC 64 bits.

Verrouiller des processus spécifiques

Vous souhaiterez probablement verrouiller des applications spécifiques au lieu de l'ensemble de votre système. Concentrez-vous sur les applications les plus susceptibles d'être compromises. Cela signifie les navigateurs Web, les plug-ins de navigateur, les programmes de chat et tout autre logiciel qui communique avec Internet ou ouvre des fichiers téléchargés. Les services système de bas niveau et les applications qui s'exécutent hors ligne sans ouvrir de fichiers téléchargés sont moins exposés. Si vous avez une application commerciale importante - peut-être une application qui accède à Internet - c'est peut-être l'application que vous souhaitez le plus sécuriser.

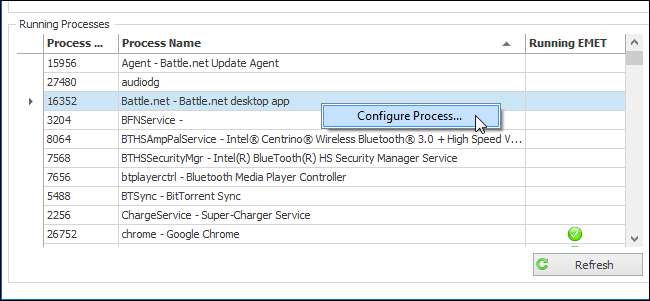

Pour sécuriser une application en cours d'exécution, recherchez-la dans la liste EMET, cliquez dessus avec le bouton droit de la souris et sélectionnez Configurer le processus.

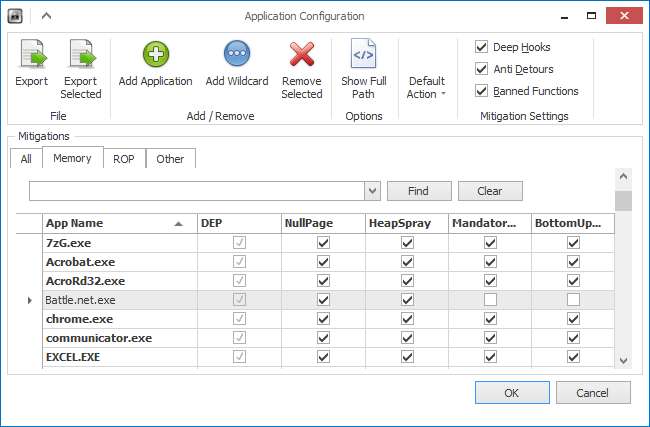

(Si vous souhaitez sécuriser un processus qui n'est pas en cours d'exécution, ouvrez la fenêtre Applications et utilisez les boutons Ajouter une application ou Ajouter des caractères génériques.)

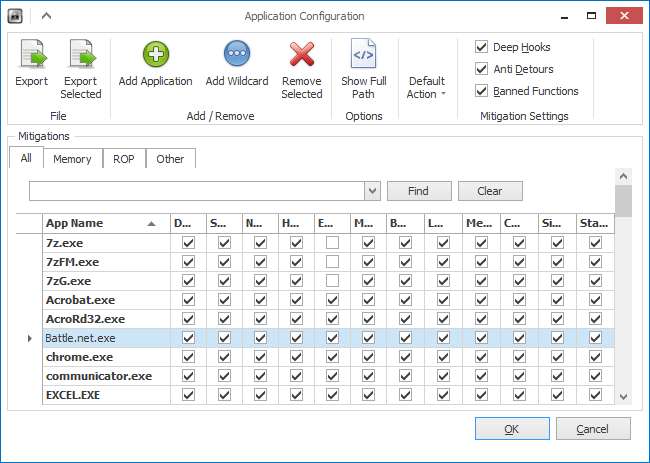

La fenêtre de configuration de l'application apparaîtra avec votre application en surbrillance. Par défaut, toutes les règles seront automatiquement activées. Cliquez simplement sur le bouton OK ici pour appliquer toutes les règles.

Si votre application ne fonctionne pas correctement, vous voudrez revenir ici et essayer de désactiver certaines des restrictions pour cette application. Désactivez-les un par un jusqu'à ce que l'application fonctionne et que vous puissiez isoler le problème.

Si vous ne souhaitez pas du tout restreindre une application, sélectionnez-la dans la liste et cliquez sur le bouton Supprimer la sélection pour effacer vos règles et remettre l'application à son état par défaut.

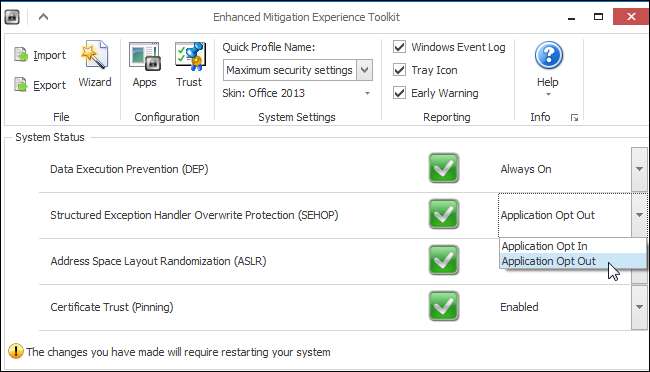

Modifier les règles à l'échelle du système

La section État du système vous permet de choisir des règles à l'échelle du système. Vous voudrez probablement vous en tenir aux valeurs par défaut, qui permettent aux applications d'activer ces protections de sécurité.

Vous pouvez sélectionner «Always On» ou «Application Opt Out» pour ces paramètres pour une sécurité maximale. Cela peut casser de nombreuses applications, en particulier les plus anciennes. Si les applications commencent à mal se comporter, vous pouvez revenir aux paramètres par défaut ou créer des règles de «désactivation» pour les applications.

Pour créer une règle d'exclusion, cliquez avec le bouton droit sur un processus et sélectionnez Configurer le processus. Décochez le type de protection dont vous souhaitez vous désabonner. Par conséquent, si vous souhaitez désactiver l’ASLR à l’échelle du système, vous devez décocher les cases Obligatoire ASLR et BottomUpASLR pour ce processus. Cliquez sur OK pour enregistrer votre règle.

Notez que nous avons activé "Toujours activé" pour DEP ci-dessus, nous ne pouvons donc pas désactiver DEP pour aucun processus dans la fenêtre de configuration de l'application ci-dessous.

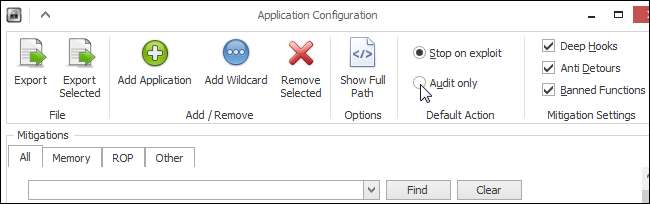

Règles de test en mode «Audit uniquement»

Si vous souhaitez tester les règles EMET mais que vous ne souhaitez résoudre aucun problème, vous pouvez activer le mode "Audit uniquement". Cliquez sur l'icône Applications dans EMET pour accéder à la fenêtre Configuration de l'application. Vous trouverez une section Action par défaut sur le ruban en haut de l'écran. Par défaut, il est défini sur Stop on exploit - EMET fermera une application si elle enfreint une règle. Vous pouvez également le définir sur Audit uniquement. Si une application enfreint l'une de vos règles EMET, EMET signalera le problème et permettra à l'application de continuer à fonctionner.

Cela élimine évidemment les avantages de sécurité liés à l'exécution d'EMET, mais c'est un bon moyen de tester les règles avant de remettre EMET en mode "Stop on exploit".

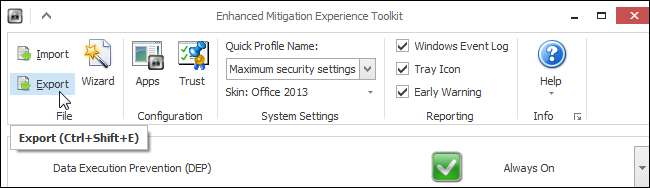

Règles d'exportation et d'importation

Une fois que vous avez créé et testé vos règles, veillez à utiliser le bouton Exporter ou Exporter la sélection pour exporter vos règles dans un fichier. Vous pouvez ensuite les importer sur n'importe quel autre PC que vous utilisez et bénéficier des mêmes protections de sécurité sans plus de manipulation.

Sur les réseaux d'entreprise, les règles EMET et EMET lui-même peuvent être déployés via Stratégie de groupe .

Rien de tout cela n'est obligatoire. Si vous êtes un utilisateur à domicile et que vous ne souhaitez pas gérer cela, n'hésitez pas à installer EMET et à vous en tenir aux paramètres par défaut recommandés.