Il Toolkit per l'esperienza di mitigazione avanzata è il segreto di sicurezza meglio custodito di Microsoft. È facile installa EMET e proteggi rapidamente molte applicazioni popolari , ma puoi fare molto di più con EMET.

EMET non si apre e non ti fa domande, quindi è una soluzione configurabile e dimenticata una volta impostata. Ecco come proteggere più applicazioni con EMET e risolverle se si rompono.

Scopri se EMET sta violando un'applicazione

RELAZIONATO: Proteggi rapidamente il tuo computer con Enhanced Mitigation Experience Toolkit (EMET) di Microsoft

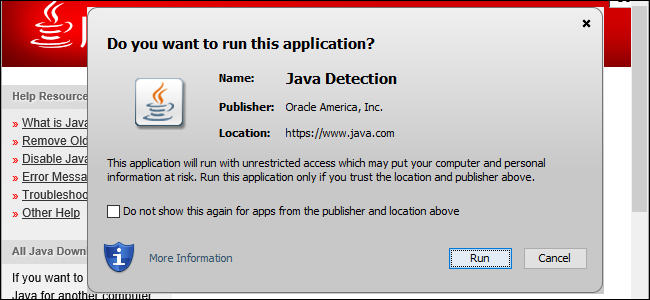

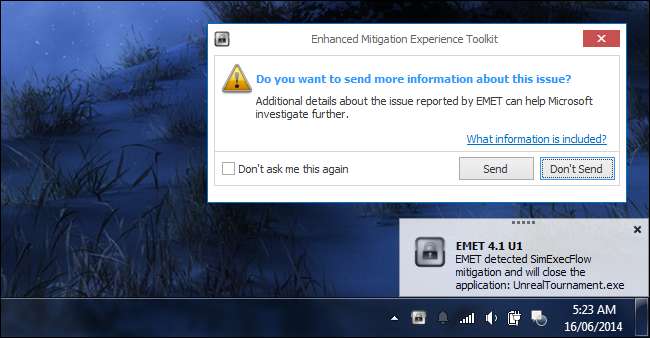

Se un'applicazione fa qualcosa che le tue regole EMET non consentono, EMET chiuderà l'applicazione, questa è comunque l'impostazione predefinita. EMET chiude le applicazioni che si comportano in modo potenzialmente pericoloso in modo che non possano verificarsi exploit. Windows non lo fa per tutte le applicazioni per impostazione predefinita perché interromperebbe la compatibilità con molte delle vecchie applicazioni Windows in uso oggi.

Se un'applicazione si interrompe, l'applicazione si chiuderà immediatamente e vedrai un pop-up dall'icona EMET nella barra delle applicazioni. Verrà anche scritto nel registro eventi di Windows: queste opzioni possono essere personalizzate dalla casella Reporting sulla barra multifunzione nella parte superiore della finestra EMET.

Usa una versione a 64 bit di Windows

RELAZIONATO: Perché la versione a 64 bit di Windows è più sicura

Le versioni a 64 bit di Windows sono più sicure perché hanno accesso a funzionalità come la randomizzazione del layout dello spazio degli indirizzi (ASLR). Non tutte queste funzionalità saranno disponibili se utilizzi una versione a 32 bit di Windows. Come Windows stesso, le funzionalità di sicurezza di EMET sono più complete e utili sui PC a 64 bit.

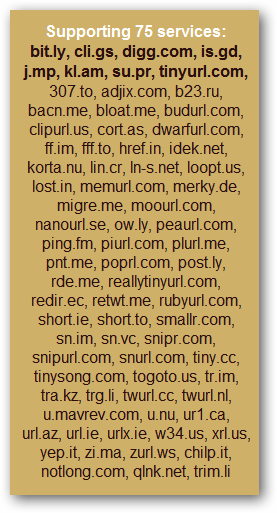

Blocca processi specifici

Probabilmente vorrai bloccare applicazioni specifiche invece dell'intero sistema. Concentrati sulle applicazioni che hanno maggiori probabilità di essere compromesse. Ciò significa browser Web, plug-in del browser, programmi di chat e qualsiasi altro software che comunica con Internet o apre file scaricati. I servizi di sistema di basso livello e le applicazioni che vengono eseguite offline senza aprire alcun file scaricato sono meno a rischio. Se si dispone di un'applicazione aziendale importante, forse quella che accede a Internet, potrebbe essere l'applicazione che si desidera proteggere maggiormente.

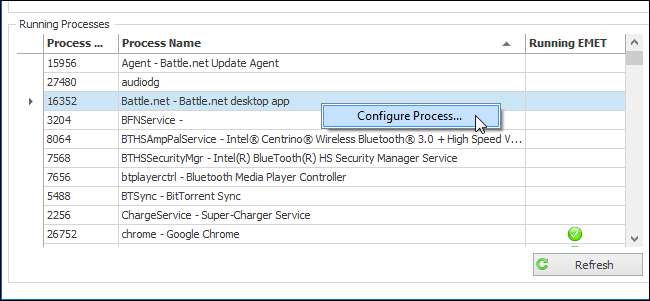

Per proteggere un'applicazione in esecuzione, individuarla nell'elenco EMET, fare clic con il pulsante destro del mouse e selezionare Configura processo.

(Se desideri proteggere un processo che non è in esecuzione, apri la finestra App e utilizza i pulsanti Aggiungi applicazione o Aggiungi carattere jolly.)

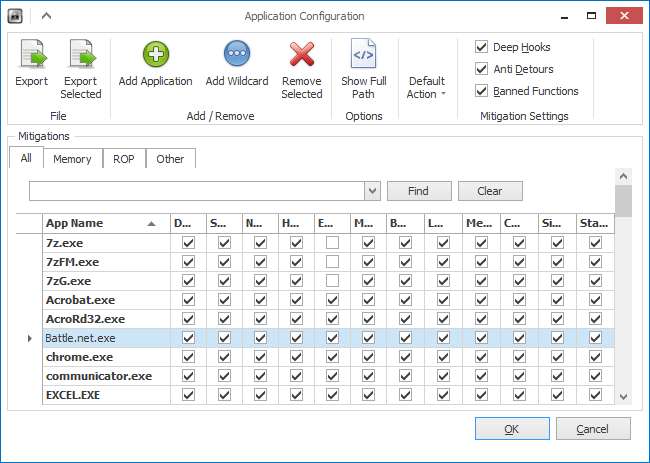

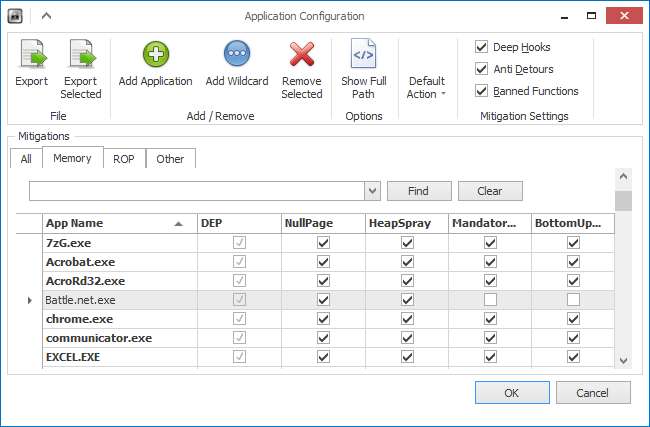

Apparirà la finestra Configurazione dell'applicazione con la tua applicazione evidenziata. Per impostazione predefinita, tutte le regole verranno automaticamente abilitate. Basta fare clic sul pulsante OK qui per applicare tutte le regole.

Se la tua applicazione non funziona correttamente, ti consigliamo di tornare qui e provare a disabilitare alcune delle limitazioni per quell'applicazione. Disabilitali uno per uno finché l'applicazione non funziona e puoi isolare il problema.

Se non desideri affatto limitare un'applicazione, selezionala nell'elenco e fai clic sul pulsante Rimuovi selezionati per cancellare le regole e riportare l'applicazione al suo stato predefinito.

Modifica regole a livello di sistema

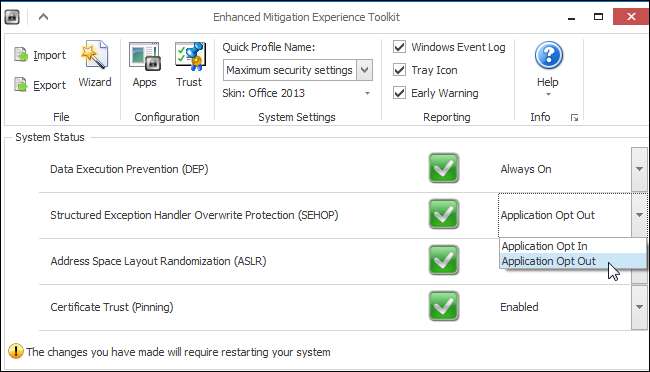

La sezione Stato del sistema consente di scegliere regole a livello di sistema. Probabilmente vorrai rimanere con le impostazioni predefinite, che consentono alle applicazioni di attivare queste protezioni di sicurezza.

È possibile selezionare "Sempre attivo" o "Disattivazione applicazione" per queste impostazioni per la massima sicurezza. Ciò potrebbe interrompere molte applicazioni, soprattutto quelle meno recenti. Se le applicazioni iniziano a comportarsi in modo anomalo, è possibile ripristinare le impostazioni predefinite o creare regole di "esclusione" per le applicazioni.

Per creare una regola di esclusione, fare clic con il pulsante destro del mouse su un processo e selezionare Configura processo. Deseleziona il tipo di protezione da cui desideri rinunciare, quindi, se desideri disattivare l'ASLR a livello di sistema, deseleziona le caselle di controllo MandatoryASLR e BottomUpASLR per quel processo. Fare clic su OK per salvare la regola.

Tieni presente che abbiamo abilitato "Sempre attivo" per DEP sopra, quindi non possiamo disabilitare DEP per nessun processo nella finestra Configurazione applicazione sottostante.

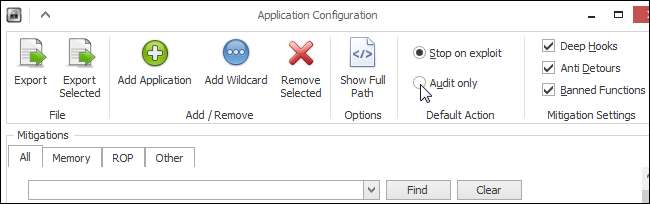

Regole di test in modalità "Solo controllo"

Se desideri testare le regole EMET ma non vuoi affrontare alcun problema, puoi abilitare la modalità "Solo controllo". Fare clic sull'icona App in EMET per accedere alla finestra Configurazione applicazione. Troverai una sezione Azione predefinita sulla barra multifunzione nella parte superiore dello schermo. Per impostazione predefinita, è impostato su Interrompi in caso di exploit: EMET chiuderà un'applicazione se infrange una regola. Puoi anche impostarlo solo su Audit. Se un'applicazione infrange una delle regole EMET, EMET segnalerà il problema e consentirà all'applicazione di continuare a funzionare.

Questo ovviamente elimina i vantaggi di sicurezza derivanti dall'esecuzione di EMET, ma è un buon modo per testare le regole prima di rimettere EMET in modalità "Stop on exploit".

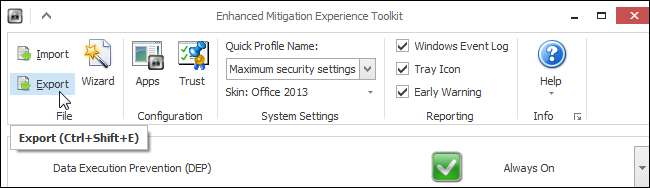

Regole di esportazione e importazione

Dopo aver creato e testato le regole, assicurati di utilizzare il pulsante Esporta o Esporta selezionati per esportare le regole in un file. Puoi quindi importarli su qualsiasi altro PC che utilizzi e ottenere le stesse protezioni di sicurezza senza ulteriori problemi.

Sulle reti aziendali, è possibile implementare le regole EMET e lo stesso EMET Politica di gruppo .

Niente di tutto questo è obbligatorio. Se sei un utente domestico che non vuole occuparsi di questo, sentiti libero di installare EMET e attenersi alle impostazioni predefinite consigliate.