Хотя большинству из нас, скорее всего, никогда не придется беспокоиться о том, что кто-то взломает нашу сеть Wi-Fi, насколько сложно для энтузиаста взломать сеть Wi-Fi человека? Сегодняшний пост SuperUser Q&A содержит ответы на вопросы одного читателя о безопасности сети Wi-Fi.

Сегодняшняя сессия вопросов и ответов проходит благодаря SuperUser - подразделению Stack Exchange, группы веб-сайтов вопросов и ответов, управляемой сообществом.

Фото любезно предоставлено Брайан Клаг (Flickr) .

Вопрос

Читатель SuperUser Sec хочет знать, действительно ли большинство энтузиастов могут взломать сети Wi-Fi:

Я слышал от надежного эксперта по компьютерной безопасности, что большинство энтузиастов (даже если они не профессионалы), используя только руководства из Интернета и специализированное программное обеспечение (например, Kali Linux с прилагаемыми инструментами), могут взломать безопасность вашего домашнего маршрутизатора.

Люди утверждают, что это возможно, даже если у вас есть:

- Надежный сетевой пароль

- Надежный пароль маршрутизатора

- Скрытая сеть

- MAC-фильтрация

Я хочу знать, миф это или нет. Если маршрутизатор имеет надежный пароль и фильтрацию MAC-адресов, как это можно обойти (я сомневаюсь, что они используют грубую силу)? Или, если это скрытая сеть, как они могут ее обнаружить и, если это возможно, что вы можете сделать, чтобы ваша домашняя сеть была действительно безопасной?

Как младший студент, изучающий информатику, я чувствую себя плохо, потому что иногда любители спорят со мной по таким вопросам, а у меня нет веских аргументов или я не могу объяснить это технически.

Возможно ли это на самом деле, и если да, то на каких «слабых» местах в сети Wi-Fi может сосредоточиться энтузиаст?

Ответ

У участников SuperUser, давидго и рейраба, есть ответ для нас. Во-первых, Давидго:

Не споря с семантикой, да, утверждение верно.

Существует несколько стандартов шифрования Wi-Fi, включая WEP, WPA и WPA2. WEP скомпрометирован, поэтому, если вы используете его, даже с надежным паролем, его можно легко взломать. Я считаю, что WPA и WPA2 намного сложнее взломать (но у вас могут быть проблемы с безопасностью, связанные с WPS, которые обходят это). Кроме того, даже достаточно надежные пароли могут быть взломаны. Мокси Марлиспайк, известный хакер, предлагает услугу для этого примерно за 30 долларов США с использованием облачных вычислений, хотя это не гарантируется.

Надежный пароль маршрутизатора не помешает кому-либо на стороне Wi-Fi передавать данные через маршрутизатор, так что это не имеет значения.

Скрытая сеть - это миф. Хотя есть поля, чтобы сеть не отображалась в списке сайтов, клиенты передают WIFI-маршрутизатор, таким образом, его присутствие легко обнаруживается.

Фильтрация MAC-адресов - это шутка, поскольку многие (большинство / все?) Устройства Wi-Fi могут быть запрограммированы / перепрограммированы для клонирования существующего MAC-адреса и обхода MAC-фильтрации.

Сетевая безопасность - важная тема, и вопрос суперпользователя не решается. Но основа состоит в том, что безопасность строится поэтапно, так что даже если некоторые из них будут скомпрометированы, не все. Кроме того, в любую систему можно проникнуть, имея достаточно времени, ресурсов и знаний; поэтому безопасность на самом деле не столько вопрос «можно ли его взломать», сколько «сколько времени потребуется», чтобы взломать. WPA и надежный пароль защищают от «среднего Джо».

Если вы хотите усилить защиту своей сети Wi-Fi, вы можете рассматривать ее только как транспортный уровень, а затем шифровать и фильтровать все, что происходит на этом уровне. Для подавляющего большинства людей это является излишним, но один из способов сделать это - настроить маршрутизатор так, чтобы он разрешал доступ только к данному VPN-серверу, находящемуся под вашим контролем, и требовал, чтобы каждый клиент аутентифицировался через соединение Wi-Fi через VPN. Таким образом, даже если Wi-Fi скомпрометирован, есть другие (более сложные) уровни, которые необходимо преодолеть. Подмножество такого поведения не редкость в крупных корпоративных средах.

Более простая альтернатива лучшей защите домашней сети - полностью отказаться от Wi-Fi и потребовать только кабельных решений. Однако, если у вас есть сотовые телефоны или планшеты, это может оказаться непрактичным. В этом случае вы можете снизить риски (конечно, не исключить их), уменьшив мощность сигнала вашего маршрутизатора. Вы также можете защитить свой дом, чтобы частота утечек была меньше. Я не делал этого, но есть сильные (исследованные) слухи, что даже алюминиевая сетка (например, экран от мух) на внешней стороне вашего дома с хорошим заземлением может иметь огромное значение для количества выходящего сигнала. Но, конечно же, до свидания, сотовая связь.

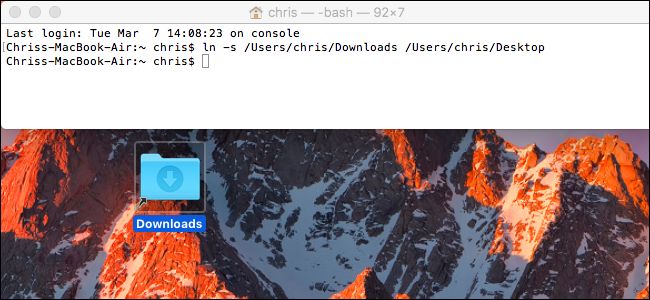

Что касается защиты, другой альтернативой может быть получение вашего маршрутизатора (если он способен на это, большинство из них нет, но я бы предположил, что маршрутизаторы, работающие под управлением openwrt и, возможно, Tomato / dd-wrt, могут), чтобы регистрировать все пакеты, проходящие через вашу сеть и следите за этим. Даже простой мониторинг аномалий с полным количеством байтов, поступающих и исходящих из различных интерфейсов, может дать вам хорошую степень защиты.

В конце концов, возможно, стоит задать вопрос: «Что мне нужно сделать, чтобы случайный хакер не тратил время на проникновение в мою сеть?» или «Какова реальная цена взлома моей сети?» и оттуда. Нет простого и быстрого ответа.

Далее следует ответ рейраба:

Как уже говорили другие, сокрытие SSID тривиально. Фактически, ваша сеть по умолчанию будет отображаться в списке сетей Windows 8, даже если она не передает свой SSID. В любом случае сеть по-прежнему транслирует свое присутствие через радиомаяки; он просто не включает SSID в кадре маяка, если этот параметр отмечен галочкой. SSID легко получить из существующего сетевого трафика.

Фильтрация MAC тоже не очень полезна. Это может ненадолго замедлить работу script kiddie, загрузившего взлом WEP, но определенно не остановит никого, кто знает, что они делают, поскольку они могут просто подменить законный MAC-адрес.

Что касается WEP, то он полностью сломан. Надежность вашего пароля здесь не имеет большого значения. Если вы используете WEP, любой может загрузить программное обеспечение, которое довольно быстро взломает вашу сеть, даже если у вас есть надежный пароль.

WPA значительно более безопасен, чем WEP, но все же считается нарушенным. Если ваше оборудование поддерживает WPA, но не WPA2, это лучше, чем ничего, но целеустремленный пользователь, вероятно, сможет взломать его с помощью подходящих инструментов.

WPS (Wireless Protected Setup) - это проклятие сетевой безопасности. Отключите его независимо от того, какую технологию сетевого шифрования вы используете.

WPA2, в частности его версия, использующая AES, довольно безопасна. Если у вас есть исходный пароль, ваш друг не войдет в вашу защищенную WPA2 сеть, не получив пароль. Другое дело, если АНБ пытается проникнуть в вашу сеть. Тогда вам следует полностью выключить беспроводную связь. И, вероятно, ваше подключение к Интернету и все ваши компьютеры тоже. При наличии достаточного количества времени и ресурсов WPA2 (и все остальное) можно взломать, но это, вероятно, потребует гораздо больше времени и гораздо больше возможностей, чем может иметь в своем распоряжении средний любитель.

Как сказал Дэвид, настоящий вопрос заключается не в том, «Можно ли это взломать?», А в том, «Сколько времени потребуется человеку с определенным набором возможностей, чтобы взломать его?». Очевидно, что ответ на этот вопрос сильно варьируется в зависимости от того, что это за конкретный набор возможностей. Он также абсолютно прав в том, что безопасность должна быть послойной. То, что вам нужно, не должно передаваться по сети без предварительного шифрования. Итак, если кто-то взломает вашу беспроводную сеть, он не сможет проникнуть ни во что значимое, кроме, возможно, использования вашего интернет-соединения. Любая связь, которая должна быть безопасной, должна по-прежнему использовать надежный алгоритм шифрования (например, AES), возможно, настроенный через TLS или какую-либо подобную схему PKI. Убедитесь, что ваша электронная почта и любой другой конфиденциальный веб-трафик зашифрованы, и что вы не используете какие-либо службы (например, общий доступ к файлам или принтерам) на своих компьютерах без надлежащей системы аутентификации.

Есть что добавить к объяснению? Отключить звук в комментариях. Хотите узнать больше ответов от других технически подкованных пользователей Stack Exchange? Ознакомьтесь с полной веткой обсуждения здесь .