A kétfaktoros hitelesítési rendszerek nem annyira bolondbiztosak, mint amilyennek látszanak. A támadónak valójában nincs szüksége a fizikai hitelesítési tokenre, ha becsaphatja a telefoncéget vagy magát a biztonságos szolgáltatást, hogy beengedje őket.

A további hitelesítés mindig hasznos. Bár semmi nem kínálja azt a tökéletes biztonságot, amelyet mindannyian szeretnénk, a kétfaktoros hitelesítés használata több akadályt állít a támadók elé, akik az ön dolgát akarják.

A telefonszolgáltató cég gyenge link

ÖSSZEFÜGGŐ: Biztosítsa magát kétlépcsős azonosítás használatával ezen a 16 webszolgáltatáson

A kétlépcsős hitelesítési rendszerek sok webhelyen dolgozzon úgy, hogy SMS-ben üzenetet küld a telefonjára, amikor valaki megpróbál bejelentkezni. Még akkor is, ha a telefonon dedikált alkalmazást használ a kódok előállításához, jó eséllyel a választott szolgáltatás felajánlja, hogy az emberek SMS-kód küldésével jelentkezzenek be telefonjára. Vagy a szolgáltatás lehetővé teheti a kétfaktoros hitelesítés-védelem eltávolítását a fiókjából, miután megerősítette, hogy rendelkezik hozzáféréssel egy helyreállítási telefonszámként konfigurált telefonszámhoz.

Ez mind rendben hangzik. Megvan a mobiltelefonod, és van egy telefonszáma. Van benne egy fizikai SIM-kártya, amely összeköti azt a telefonszámot a mobiltelefon-szolgáltatóval. Nagyon fizikainak tűnik az egész. De sajnos a telefonszámod nem olyan biztonságos, mint gondolnád.

Ha valaha is kellett már meglévő telefonszámot áthelyeznie egy új SIM-kártyára a telefon elvesztése vagy éppen új beszerzése után, akkor tudja, mit tehet gyakran teljes egészében telefonon - vagy akár online is. A támadónak csak annyit kell tennie, hogy felhívja a mobiltelefon-társaság ügyfélszolgálatát, és úgy tesz, mintha ön lenne. Tudniuk kell, mi az Ön telefonszáma, és tudniuk kell rólad néhány személyes adatot. Ezek a fajta részletek - például a hitelkártya száma, az SSN utolsó négy számjegye és mások - amelyek rendszeresen kiszivárognak a nagy adatbázisokban, és személyazonosság-lopásokra szolgálnak. A támadó megpróbálhatja áthelyezni telefonszámát a telefonjára.

Vannak még egyszerűbb módszerek is. Vagy például beállíthatják a hívásátirányítást a telefoncég végén, hogy a bejövő hanghívásokat továbbítsák a telefonjukra, és ne érjék el az Önét.

Hé, a támadónak nem biztos, hogy szüksége van a teljes telefonszámához. Hozzáférhetnek a hangpostafiókjához, hajnali 3 órakor megpróbálhatnak bejelentkezni a webhelyekre, majd megragadhatják az ellenőrző kódokat a hangpostafiókból. Mennyire biztonságos a telefonszolgáltató hangpostarendszere? Mennyire biztonságos a hangposta PIN-kódja - beállított már egyet? Nem mindenkinek van! És ha van, mennyi erőfeszítésre lenne szükség ahhoz, hogy a támadók visszaállítsák a hangposta PIN-kódját a telefonszolgáltató felhívásával?

Telefonszámával mindennek vége

ÖSSZEFÜGGŐ: Hogyan lehet elkerülni a zárolást a kéttényezős hitelesítés használatakor

Telefonszáma a gyenge láncszem lesz, lehetővé téve a támadó számára, hogy távolítsa el a kétlépcsős azonosítást a fiókjából - vagy kétlépcsős ellenőrző kódokat fogadhat - SMS-ben vagy hanghívásokon keresztül. Mire rájössz, hogy valami nincs rendben, hozzáférhetnek ezekhez a fiókokhoz.

Ez gyakorlatilag minden szolgáltatásnál problémát jelent. Az online szolgáltatások nem akarják, hogy az emberek elveszítsék hozzáférésüket a fiókjukhoz, ezért általában lehetővé teszik, hogy megkerüljék és eltávolítsák ezt a kétfaktoros hitelesítést a telefonszámmal. Ez segít abban az esetben, ha vissza kellett állítania a telefont, vagy újat kellett beszereznie, és elvesztette a kétfaktoros hitelesítési kódokat - de még mindig megvan a telefonszáma.

Elméletileg állítólag itt sok a védelem. A valóságban a mobilszolgáltatók ügyfélszolgálati embereivel van dolgod. Ezeket a rendszereket gyakran a hatékonyság érdekében állítják fel, és az ügyfélszolgálat munkatársa figyelmen kívül hagyhatja azokat a biztosítékokat, amelyek egy dühösnek, türelmetlennek tűnő és elégnek tűnő információval rendelkező ügyféllel szemben állnak. Telefonszolgáltatója és ügyfélszolgálata gyenge láncszem a biztonságában.

A telefonszám védelme nehéz. Valójában a mobiltelefon-társaságoknak több biztosítékot kell nyújtaniuk, hogy ez kevésbé kockázatos legyen. A valóságban valószínűleg önállóan szeretne valamit tenni, ahelyett, hogy arra várna, hogy a nagyvállalatok kijavítsák az ügyfélszolgálati eljárásaikat. Egyes szolgáltatások lehetővé tehetik a helyreállítás letiltását vagy a telefonszámok visszaállítását, és alaposan figyelmeztethetnek rá - de ha ez egy kritikus feladat, érdemes biztonságosabb visszaállítási eljárásokat választani, például a visszaállítási kódokat, amelyeket lezárhat a banktárban bármikor szükséged van rájuk.

Egyéb visszaállítási eljárások

ÖSSZEFÜGGŐ: A biztonsági kérdések bizonytalanok: Hogyan védhetjük meg fiókjainkat

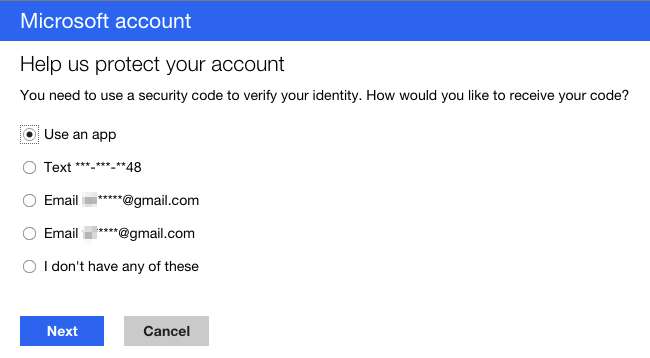

Ez nem csak a telefonszámáról szól. Sok szolgáltatás lehetővé teszi, hogy ezt a kétfaktoros hitelesítést más módon is eltávolítsa, ha azt állítja, hogy elvesztette a kódot, és be kell jelentkeznie. Amíg elegendő személyes adatot tud a fiókról, előfordulhat, hogy bejuthat.

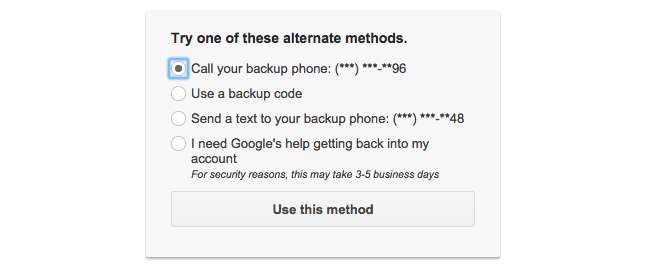

Próbálja ki maga - keresse fel azt a szolgáltatást, amelyet kétfaktoros hitelesítéssel biztosított, és tegyen úgy, mintha elvesztette volna a kódot. Nézze meg, mi kell a bejutáshoz. Lehet, hogy meg kell adnia személyes adatait vagy választ kell adnia bizonytalan „biztonsági kérdések” a legrosszabb esetben. A szolgáltatás konfigurációjától függ. Lehetséges, hogy visszaállíthatja úgy, hogy e-mailben elküldi a linket egy másik e-mail fiókhoz, ebben az esetben ez az e-mail fiók gyenge linkké válhat. Ideális helyzetben előfordulhat, hogy csak telefonszámra vagy helyreállítási kódra van szüksége - és mint láttuk, a telefonszám-rész gyenge láncszem.

Itt van valami ijesztő: nem csak a kétlépcsős azonosítás megkerülése. A támadó hasonló trükköket kipróbálhat a jelszó teljes megkerülésére. Ez azért működhet, mert az online szolgáltatások azt akarják biztosítani, hogy az emberek visszaszerezzék a hozzáférést a fiókjukhoz, még akkor is, ha elveszítik a jelszavukat.

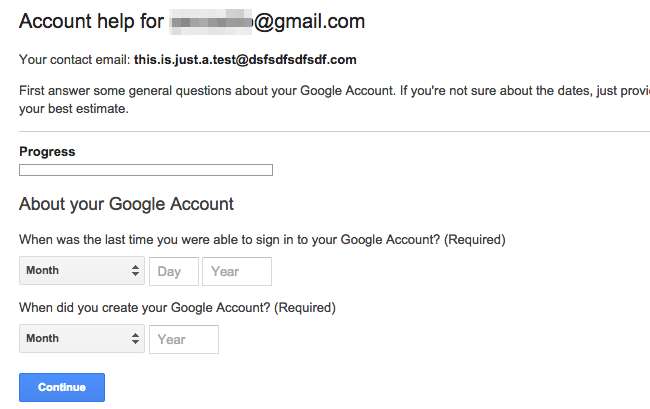

Vessen egy pillantást például a Google-fiók helyreállítása rendszer. Ez egy utolsó lehetőség a fiók helyreállítására. Ha azt állítja, hogy nem ismer semmilyen jelszót, akkor a rendszer tájékoztatást kér a fiókjáról, például amikor létrehozta, és kinek gyakran küld e-mailt. Az a támadó, aki eleget tud rólad, elméletileg használhat ilyen jelszó-visszaállítási eljárásokat a fiókokhoz való hozzáféréshez.

Soha nem hallottunk a Google fiók-helyreállítási folyamatának visszaéléséről, de nem csak a Google rendelkezik ilyen eszközökkel. Nem lehetnek mind bolondbiztosak, főleg, ha egy támadó eleget tud rólad.

Bármi is legyen a probléma, a kétlépcsős azonosítással rendelkező fiók mindig biztonságosabb lesz, mint ugyanaz a fiók kétlépcsős azonosítás nélkül. De a kétfaktoros hitelesítés nem ezüst golyó, amint azt a számok, amelyek visszaélnek a legnagyobb gyenge lánccal : a telefonszolgáltató.