Uusi UEFI Secure Boot -järjestelmä Windows 8: ssa on aiheuttanut enemmän kuin kohtuullisen määrän sekaannusta etenkin kaksoiskäynnistimien keskuudessa. Lue, kun selvitämme väärinkäsitykset kaksoiskäynnistyksestä Windows 8: n ja Linuxin kanssa.

Tämän päivän Kysymys- ja vastausistunto tulee meille SuperUser-yhteisöstään, joka on Stack Exchangen osasto.

Kysymys

SuperUser-lukija Harsha K on utelias uuteen UEFI-järjestelmään. Hän kirjoittaa:

Olen kuullut paljon siitä, miten Microsoft toteuttaa UEFI Secure Boot -sovelluksen Windows 8: ssa. Ilmeisesti se estää "luvattomia" käynnistyslataimia käynnissä tietokoneessa haittaohjelmien estämiseksi. Free Software Foundation on toteuttanut kampanjan suojattua käynnistystä vastaan, ja monet ihmiset ovat sanoneet verkossa, että se on Microsoftin "virranottolaite" ilmaisten käyttöjärjestelmien poistamiseksi.

Jos saan tietokoneen, johon on esiasennettu Windows 8 ja Secure Boot, voinko silti asentaa Linuxin (tai jonkin muun käyttöjärjestelmän) myöhemmin? Vai onko Secure Boot -tietokone tietokone koskaan vain Windowsin kanssa?

Joten mikä on sopimus? Ovatko kaksoiskenkät todella onnettomia?

Vastaus

SuperUser-avustaja Nathan Hinkle tarjoaa upean yleiskatsauksen siitä, mikä UEFI on ja mikä ei ole:

Ensinnäkin yksinkertainen vastaus kysymykseesi:

- Jos sinulla on ARM-tabletti Windows RT (kuten Surface RT tai Asus Vivo RT), sitten et voi poistaa suojattua käynnistystä käytöstä tai asentaa muita käyttöjärjestelmiä . Kuten monet muut ARM-tabletit, nämä laitteet tulevat vain ajaa käyttöjärjestelmää, jonka he tulevat.

- Jos sinulla on muu kuin ARM-tietokone Windows 8 (kuten Surface Pro tai mikä tahansa lukemattomista ultrabookeista, työpöydistä ja tableteista, joissa on x86-64-prosessori), sitten voit poistaa Secure Boot -toiminnon kokonaan käytöstä , tai voit asentaa omat avaimesi ja allekirjoittaa oman käynnistyslataimen. Joka tapauksessa, voit asentaa kolmannen osapuolen käyttöjärjestelmän, kuten Linux-distro tai FreeBSD tai DOS tai mikä miellyttää sinua.

Siirry nyt yksityiskohtiin siitä, miten tämä koko Secure Boot -asia todella toimii: Secure Bootista on paljon väärää tietoa, erityisesti Free Software Foundation ja vastaavat ryhmät. Tämän vuoksi on vaikea löytää tietoa siitä, mitä Secure Boot todella tekee, joten yritän parhaani selittää. Huomaa, että minulla ei ole henkilökohtaista kokemusta suojattujen käynnistysjärjestelmien tai vastaavien kehittämisestä; tämän olen oppinut lukemaan verkossa.

Ensinnäkin, Suojattu käynnistys on ei jotain, jonka Microsoft keksi. He ovat ensimmäisiä, jotka panevat sen laajasti täytäntöön, mutta eivät keksineet sitä. Sen osa UEFI-eritelmää , joka on pohjimmiltaan uudempi korvaus vanhaan BIOSiin, johon olet todennäköisesti tottunut. UEFI on pohjimmiltaan ohjelmisto, joka keskustelee käyttöjärjestelmän ja laitteiston välillä. UEFI-standardit luo ryhmä nimeltä UEFI-foorumi ", Joka koostuu tietokoneteollisuuden edustajista, mukaan lukien Microsoft, Apple, Intel, AMD ja kourallinen tietokoneiden valmistajia.

Toiseksi tärkein asia, ottaa suojatun käynnistyksen käyttöön tietokoneessa ei tarkoittaa, että tietokone ei voi koskaan käynnistää mitään muuta käyttöjärjestelmää . Itse asiassa Microsoftin omissa Windowsin laitteistosertifiointivaatimuksissa todetaan, että muissa kuin ARM-järjestelmissä sinun on voitava poistaa Secure Boot käytöstä ja vaihtaa avaimet (jotta muut käyttöjärjestelmät sallitaan). Lisää siitä myöhemmin.

Mitä Secure Boot tekee?

Pohjimmiltaan se estää haittaohjelmia hyökkäämästä tietokoneeseen käynnistysjärjestyksen kautta. Käynnistyslataimen kautta saapuvaa haittaohjelmaa voi olla erittäin vaikea havaita ja pysäyttää, koska se voi tunkeutua käyttöjärjestelmän matalan tason toimintoihin pitäen sen näkymättömänä virustentorjuntaohjelmille. Kaikki mitä Secure Boot todella tekee, on se, että käynnistyslatausohjelma on luotetusta lähteestä ja että sitä ei ole muutettu. Ajattele sitä kuin pullojen ponnahdusikkunat, joissa lukee "älä avaudu, jos kansi ponnahtaa ylös tai sinetti on peukaloitu".

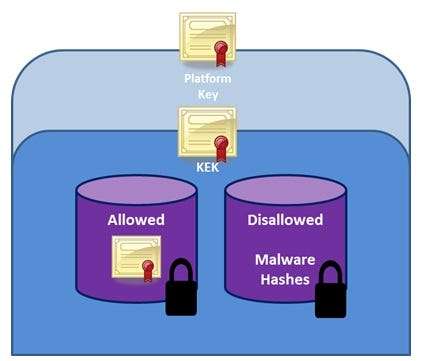

Ylimmällä suojaustasolla sinulla on alustan avain (PK). Missä tahansa järjestelmässä on vain yksi PK, ja OEM asentaa sen valmistuksen aikana. Tätä avainta käytetään KEK-tietokannan suojaamiseen. KEK-tietokannassa on avaimenvaihtoavaimia, joita käytetään muiden suojattujen käynnistystietokantojen muokkaamiseen. KEK: itä voi olla useita. Sitten on kolmas taso: Valtuutettu tietokanta (db) ja Kielletty tietokanta (dbx). Nämä sisältävät tietoja varmenneviranomaisista, muita salausavaimia ja UEFI-laitekuvia vastaavasti sallia tai estää. Käynnistyslataimen sallitaan käydä, se on allekirjoitettava salauksella avaimella On db: ssä ja ei ole dbx: ssä.

Kuva käyttäjältä Windows 8: n rakentaminen: Käyttöjärjestelmää edeltävän ympäristön suojaaminen UEFI: llä

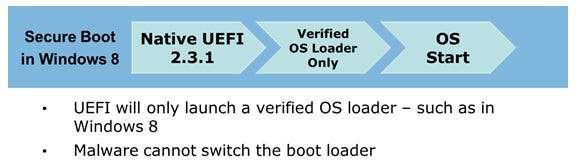

Kuinka tämä toimii todellisessa Windows 8 -sertifioidussa järjestelmässä

OEM tuottaa oman PK: n, ja Microsoft toimittaa KEK: n, jonka OEM vaaditaan ladattavaksi KEK-tietokantaan. Tämän jälkeen Microsoft allekirjoittaa Windows 8 -käynnistyslataimen ja käyttää KEK: ää tämän allekirjoituksen valtuutettuun tietokantaan. Kun UEFI käynnistää tietokoneen, se tarkistaa PK: n, Microsoftin KEK: n ja sitten käynnistyslataimen. Jos kaikki näyttää hyvältä, käyttöjärjestelmä voi käynnistää.

Kuva käyttäjältä Windows 8: n rakentaminen: Käyttöjärjestelmää edeltävän ympäristön suojaaminen UEFI: lläMihin kolmansien osapuolten käyttöjärjestelmät, kuten Linux, tulevat?

Ensinnäkin mikä tahansa Linux-distro voi halutessaan luoda KEK: n ja pyytää OEM-valmistajia sisällyttämään sen oletusarvoisesti KEK-tietokantaan. Tällöin heillä olisi jokaisella tavalla yhtä paljon hallintaa käynnistysprosessissa kuin Microsoftilla. Tämän ongelmat, kuten selitti Fedoran Matthew Garrett , ovatko a) jokaisen PC-valmistajan olisi vaikea saada mukaan Fedoran avain ja b) se olisi epäreilua muihin Linux-distroihin, koska niiden avainta ei sisällytetä, koska pienemmissä distroissa ei ole niin paljon OEM kumppanuuksia.

Fedora on päättänyt tehdä (ja muut distrot seuraavat mallia) on käyttää Microsoftin allekirjoituspalveluja. Tämä skenaario vaatii 99 dollarin maksamisen Verisignille (Microsoftin käyttämä varmentaja) ja antaa kehittäjille mahdollisuuden allekirjoittaa käynnistyslataimensa Microsoftin KEK: n avulla. Koska Microsoftin KEK on jo useimmissa tietokoneissa, tämä antaa heille mahdollisuuden allekirjoittaa käynnistyslataimensa suojatun käynnistyksen käyttämiseksi ilman omaa KEK: ää. Se on lopulta yhteensopivampaa useamman tietokoneen kanssa ja maksaa kokonaisuudessaan vähemmän kuin oman avainallekirjoitus- ja jakelujärjestelmän perustaminen. Edellä mainitussa blogikirjoituksessa on joitain lisätietoja siitä, miten tämä toimii (GRUB: n, allekirjoitettujen ytimen moduulien ja muun teknisen tiedon avulla). Suosittelen lukemaan, jos olet kiinnostunut tällaisista asioista.

Oletetaan, ettet halua käsitellä Microsoftin järjestelmään rekisteröitymisen vaivaa, tai et halua maksaa 99 dollaria, tai sinulla on vain kaunaa suurilla yrityksillä, jotka alkavat M.-kirjaimella. ja käytä muuta käyttöjärjestelmää kuin Windows. Microsoftin laitteistosertifikaatti vaatii että OEM-valmistajat antavat käyttäjien siirtyä järjestelmäänsä UEFI-mukautettuun tilaan, jossa he voivat muokata Secure Boot -tietokantoja ja PK: ta manuaalisesti. Järjestelmä voidaan siirtää UEFI-asetustilaan, jossa käyttäjä voi jopa määrittää oman PK: nsa ja allekirjoittaa käynnistyslataimet itse.

Lisäksi Microsoftin omien sertifiointivaatimusten mukaan OEM-valmistajien on pakko sisällyttää menetelmä Secure Boot -toiminnon poistamiseksi käytöstä muissa kuin ARM-järjestelmissä. Voit poistaa suojatun käynnistyksen käytöstä! Ainoat järjestelmät, joissa et voi poistaa suojattua käynnistystä käytöstä, ovat Windows RT -käyttöjärjestelmää käyttävät ARM-järjestelmät, jotka toimivat enemmän kuin iPad, jossa et voi ladata mukautettuja käyttöjärjestelmiä. Vaikka toivon, että ARM-laitteiden käyttöjärjestelmää olisi mahdollista vaihtaa, on oikeudenmukaista sanoa, että Microsoft noudattaa alan tablettistandardia tässä.

Joten turvallinen käynnistys ei ole luonnostaan paha?

Joten voit toivottavasti nähdä, Secure Boot ei ole paha, eikä sitä ole rajoitettu käytettäväksi vain Windowsin kanssa. Syy, miksi FSF ja muut ovat niin järkyttyneitä siitä, johtuu siitä, että se lisää ylimääräisiä vaiheita kolmannen osapuolen käyttöjärjestelmän käyttöön. Linux-distrot eivät ehkä halua maksaa Microsoftin avaimen käytöstä, mutta se on helpoin ja kustannustehokkain tapa saada Secure Boot toimimaan Linuxille. Onneksi Suojattu käynnistys on helppo kytkeä pois päältä ja mahdollista lisätä erilaisia avaimia välttäen tarvetta käsitellä Microsoftia.

Kun otetaan huomioon yhä kehittyneempien haittaohjelmien määrä, Secure Boot näyttää järkevältä ajatukselta. Sen ei ole tarkoitus olla paha juoni vallata maailma, ja se on paljon vähemmän pelottavaa kuin jotkut ilmaisten ohjelmistojen asiantuntijat uskovat.

Lisälukema:

- Microsoftin laitteistosertifiointivaatimukset

- Windows 8: n rakentaminen: Käyttöjärjestelmää edeltävän ympäristön suojaaminen UEFI: llä

- Microsoftin esitys Secure Boot -asennuksesta ja avainten hallinnasta

- UEFI Secure Boot -sovelluksen käyttöönotto Fedorassa

- TechNet Secure Boot -yleiskatsaus

- Wikipedia article on UEFI

TL; DR: Suojattu käynnistys estää haittaohjelmia tartuttamasta järjestelmääsi matalalla, huomaamattomalla tasolla käynnistyksen aikana. Kuka tahansa voi luoda tarvittavat avaimet, jotta se toimisi, mutta on vaikea vakuuttaa tietokoneen valmistajia jakamaan sinun avain kaikille, joten voit vaihtoehtoisesti maksaa Verisignille maksamaan Microsoftin avaimen allekirjoittamaan käynnistyslataimet ja saamaan heidät toimimaan. Voit myös poistaa suojatun käynnistyksen käytöstä minkä tahansa muu kuin ARM-tietokone.

Viimeinen ajatus FSF: n suojatun käynnistyksen vastaisesta kampanjasta: Jotkut heidän huolenaiheistaan (eli se tekee siitä vaikeampaa ilmaisten käyttöjärjestelmien asentamiseen) ovat voimassa pisteeseen . Sanominen, että rajoitukset "estävät ketään käynnistämästä muuta kuin Windows", on kuitenkin selvästi väärä edellä kuvatuista syistä. Kampanjat UEFI / Secure Boot -tekniikkaa vastaan ovat lyhytnäköisiä, väärää tietoa ja eivät todennäköisesti ole millään tavalla tehokkaita. On tärkeämpää varmistaa, että valmistajat todella noudattavat Microsoftin vaatimuksia, jotta käyttäjät voivat poistaa Secure Boot -toiminnon käytöstä tai vaihtaa avaimet, jos he niin haluavat.

Onko sinulla jotain lisättävää selitykseen? Ääni pois kommenteista. Haluatko lukea lisää vastauksia muilta teknisesti taitavilta Stack Exchangen käyttäjiltä? Katso koko keskusteluketju täältä .