Los atacantes están intentando comprometer su navegador web y sus complementos. La publicidad maliciosa, que utiliza redes publicitarias de terceros para incrustar ataques en sitios web legítimos, se está volviendo cada vez más popular.

El verdadero problema con la publicidad maliciosa no son los anuncios, es un software vulnerable en su sistema que podría verse comprometido con solo hacer clic en un enlace a un sitio web malicioso. Incluso si todos los anuncios desaparecieran de la web de la noche a la mañana, el problema principal permanecería.

Nota del editor: Este sitio, obviamente, cuenta con publicidad, pero estamos tratando de informar a la gente de un problema muy real con los ataques de día cero y la popular solución no evita la causa raíz. Sin duda, puede utilizar Adblock para reducir su riesgo, pero no elimina el riesgo. Por ejemplo, el sitio web del famoso chef Jamie Oliver fue pirateado no una, sino 3 veces con un kit de explotación de malware dirigido a millones de visitantes.

Los sitios web son pirateados todos los días, y asumir que su bloqueador de anuncios lo protegerá es una falsa sensación de seguridad. Si eres vulnerable, y muchas personas lo son, incluso un solo clic puede infectar tu sistema.

Los navegadores web y los complementos están bajo ataque

Hay dos formas principales en las que los atacantes intentan comprometer su sistema. Una es intentar engañarte para que descargues y ejecutes algo malicioso. El segundo es atacando su navegador web y software relacionado como el complemento Adobe Flash, Complemento de Oracle Java y lector de PDF de Adobe. Estos ataques utilizan agujeros de seguridad en este software para obligar a su computadora a descargar y ejecutar software malicioso.

Si su sistema es vulnerable, ya sea porque un atacante conoce una nueva Vulnerabilidad de "día cero" para su software o porque no ha instalado parches de seguridad; solo visitar una página web con código malicioso le permitiría al atacante comprometer e infectar su sistema. A menudo, esto toma la forma de un objeto Flash malicioso del subprograma Java. Haga clic en un enlace a un sitio web sospechoso y podría estar infectado, aunque no debería ser posible que ningún sitio web, ni siquiera los de mayor reputación en los peores rincones de la web, comprometa su sistema.

¿Qué es la publicidad maliciosa?

En lugar de intentar engañarlo para que visite un sitio web malicioso, la publicidad maliciosa utiliza redes publicitarias para difundir estos objetos Flash maliciosos y otros fragmentos de código malicioso a otros sitios web.

Los atacantes cargan objetos Flash maliciosos y otros fragmentos de código malicioso en las redes publicitarias, pagando a la red para que los distribuya como si fueran anuncios reales.

Puede visitar el sitio web de un periódico y un guión publicitario en el sitio web descargaría un anuncio de la red publicitaria. El anuncio malicioso intentaría comprometer su navegador web. Así es exactamente como un ataque reciente que utilizaba la red publicitaria de Yahoo! para publicar anuncios Flash maliciosos funcionó.

Esa es la parte central de la publicidad maliciosa: se aprovecha de las fallas en el software que está utilizando para infectarlo en sitios web "legítimos", eliminando la necesidad de engañarlo para que visite un sitio web malicioso. Pero, sin publicidad maliciosa, podría infectarse de la misma manera después de hacer clic en un enlace fuera del sitio web de ese periódico. Las fallas de seguridad son el problema central aquí.

Cómo protegerse de la publicidad maliciosa

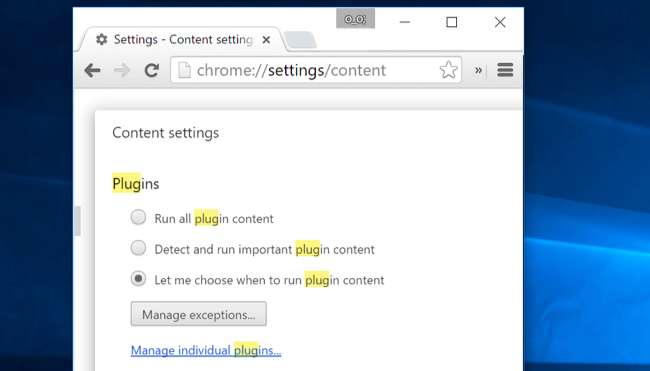

RELACIONADO: Cómo habilitar complementos Click-to-Play en todos los navegadores web

Incluso si su navegador nunca volvió a cargar otro anuncio, le recomendamos que utilice los siguientes trucos para fortalecer su navegador web y protegerse contra los ataques en línea más comunes.

Habilitar complementos Click-to-Play : Asegúrate de habilitar los complementos de reproducción por clic en su navegador web . Cuando visita una página web que contiene un objeto Flash o Java, no se ejecutará automáticamente hasta que haga clic en ella. Casi todos los anuncios maliciosos utilizan estos complementos, por lo que esta opción debería protegerlo de casi todo.

RELACIONADO: Utilice un programa anti-exploit para ayudar a proteger su PC de ataques de día cero

Utilice MalwareBytes Anti-Exploit : Seguimos hablando de MalwareBytes Anti-Exploit aquí en How-To Geek por una razón. Es esencialmente una alternativa más completa y fácil de usar al software de seguridad EMET de Microsoft, que está más dirigido a empresas. También puedes usar EMET de Microsoft en casa, pero recomendamos MalwareBytes Anti-Exploit como programa anti-exploit .

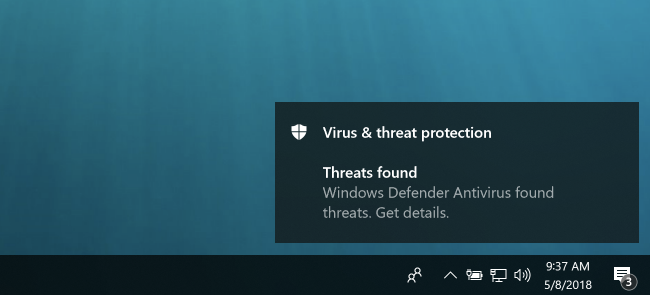

Este software no funciona como antivirus. En cambio, monitorea su navegador web y observa las técnicas que utilizan los exploits del navegador. Si nota tal técnica, la detendrá automáticamente. MalwareBytes Anti-Exploit es gratuito, puede ejecutarse junto con un antivirus y lo protegerá de la gran mayoría de exploits de navegadores y complementos, incluso los días cero. Es una protección importante que todo usuario de Windows debería tener instalada.

RELACIONADO: Desinstale o deshabilite complementos para que su navegador sea más seguro

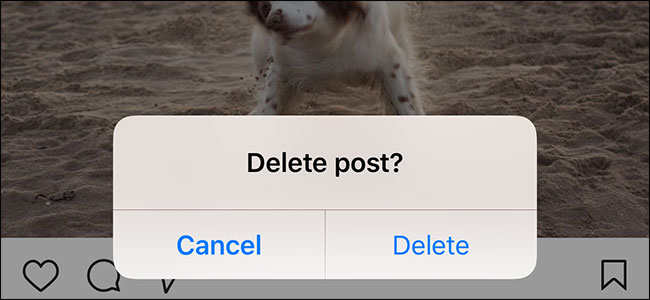

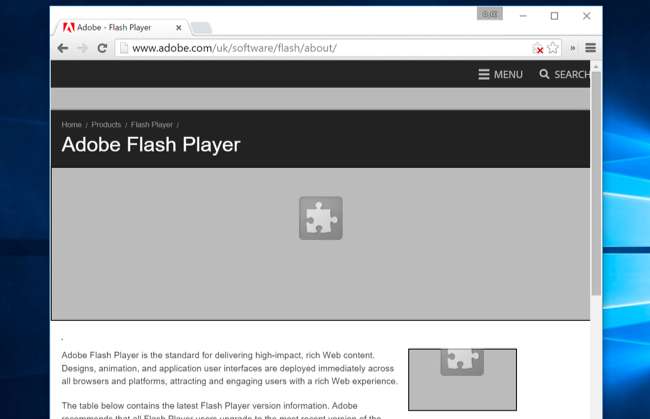

Deshabilite o desinstale los complementos que no usa con frecuencia, incluido Java : Si no necesita un complemento de navegador, desinstálelo . Esto "reducirá su superficie de ataque", dando a los atacantes software menos potencialmente vulnerable para atacar. No debería necesitar muchos complementos en estos días. Probablemente no necesite el complemento del navegador Java, que ha sido una fuente inagotable de vulnerabilidades y es utilizado por pocos sitios web. Netflix ya no usa Silverlight de Microsoft, por lo que es posible que también pueda desinstalarlo.

También puede deshabilitar todos los complementos de su navegador y usar un navegador web separado con complementos habilitados solo para las páginas web que lo necesitan, aunque eso requerirá un poco más de trabajo.

Si Adobe Flash se borra con éxito de la web, junto con Java, la publicidad maliciosa será mucho más difícil de lograr.

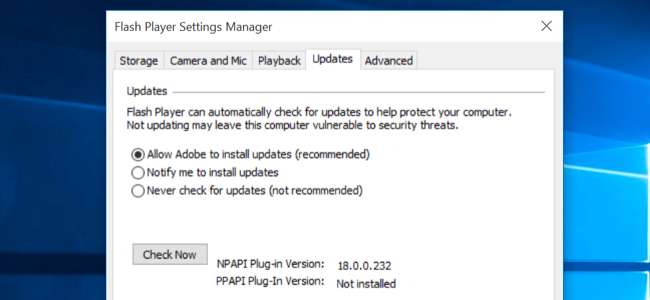

Mantenga sus complementos actualizados : Independientemente de los complementos que deje instalados, debe asegurarse de que estén actualizados con los últimos parches de seguridad. Google Chrome actualiza automáticamente Adobe Flash, al igual que Microsoft Edge. Internet Explorer en Windows 8, 8.1 y 10 también actualiza Flash automáticamente. Si usa Internet Explorer en Windows 7, Mozilla Firefox, Opera o Safari, asegúrese de que Adobe Flash esté configurado para actualizarse automáticamente. Encontrarás las opciones de Adobe Flash en tu panel de control o en la ventana de Preferencias del Sistema en una Mac.

Mantenga actualizado su navegador web : Mantenga su navegador web actualizado también. Los navegadores web deberían actualizarse automáticamente por sí mismos en estos días, pero no se desvíe de su camino para deshabilitar las actualizaciones automáticas y debería estar bien. Si está utilizando Internet Explorer, asegúrese de que Windows Update esté activado e instale actualizaciones periódicamente.

Si bien la mayoría de los ataques de publicidad maliciosa tienen lugar contra complementos, algunos han atacado agujeros en los propios navegadores web.

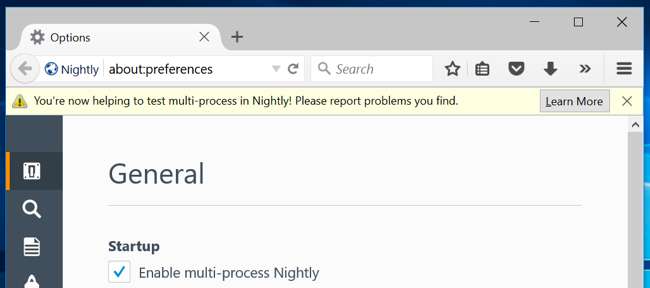

Considere evitar Firefox hasta que se complete la electrólisis : Este es un consejo controvertido. Aunque algunos todavía adoran a Firefox, Firefox está detrás de otros navegadores web de una manera importante . Otros navegadores como Google Chrome, Internet Explorer y Borde de Microsoft todos aprovechan tecnología sandboxing para evitar que los exploits del navegador escapen del navegador y dañen su sistema.

Firefox no tiene tal caja de arena, aunque otros navegadores lo han tenido durante varios años. Un exploit reciente de publicidad maliciosa apuntado al propio Firefox utilizando un día cero. Las técnicas de sandboxing integradas en Firefox podrían haber ayudado a evitar esto. Sin embargo, si usa Firefox, usar MalwareBytes Anti-Exploit lo habría protegido.

Se espera que el sandboxing llegue a Firefox después de años de retrasos como parte del proyecto Electrolysis, que también hará que Firefox sea multiproceso. La función "multiproceso" está programada para formar parte de la versión estable de Firefox " a finales de 2015 , ”Y ya forma parte de las versiones inestables. Hasta entonces, Mozilla Firefox es posiblemente el navegador web moderno menos seguro. Incluso Internet Explorer ha empleado algunas zonas de pruebas desde Internet Explorer 7 en Windows Vista.

Actualmente, casi todos los ataques de publicidad maliciosa tienen lugar contra equipos con Windows. Sin embargo, los usuarios de otros sistemas operativos no deberían ser demasiado arrogantes. El reciente ataque de publicidad maliciosa contra Firefox apuntó a Firefox en Windows, Linux y Mac.

Como hemos visto con el crapware se traslada al sistema operativo de Apple , Las Mac no son inmunes. Un ataque a un navegador web específico o un complemento como Flash o Java generalmente funciona de la misma manera en Windows, Mac y Linux.