Aanvallers proberen uw webbrowser en zijn plug-ins in gevaar te brengen. "Malvertising", het gebruik van advertentienetwerken van derden om aanvallen in legitieme websites in te sluiten, wordt steeds populairder.

Het echte probleem met malvertising zijn niet de advertenties: het is kwetsbare software op uw systeem die kan worden aangetast door gewoon op een link naar een schadelijke website te klikken. Zelfs als alle advertenties van de ene op de andere dag van internet zouden verdwijnen, zou het kernprobleem blijven bestaan.

Opmerking van de uitgever: Deze site wordt duidelijk door advertenties ondersteund, maar we proberen mensen te informeren over een heel reëel probleem met zero-day drive-by-aanvallen, en de populaire oplossing voorkomt de hoofdoorzaak niet. U kunt Adblock zeker gebruiken om uw risico te verkleinen, maar het elimineert het risico niet. Bijvoorbeeld, De website van de beroemde chef-kok Jamie Oliver is gehackt niet één keer, maar drie keer met een malware-exploitkit die zich op miljoenen bezoekers richtte.

Websites worden elke dag gehackt en ervan uitgaande dat uw adblocker u gaat beschermen, is een vals gevoel van veiligheid. Als u kwetsbaar bent, en dat zijn heel veel mensen, kan zelfs een enkele klik uw systeem infecteren.

Webbrowsers en plug-ins worden aangevallen

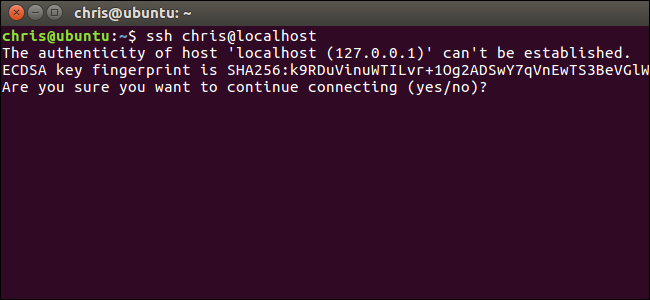

Er zijn twee manieren waarop aanvallers proberen uw systeem in gevaar te brengen. Een daarvan is door te proberen u te misleiden tot het downloaden en uitvoeren van iets kwaadaardigs. De tweede is door uw webbrowser en gerelateerde software aan te vallen, zoals de Adobe Flash-plug-in, Oracle Java-plug-in en Adobe PDF-reader. Deze aanvallen gebruiken beveiligingslekken in deze software om uw computer te dwingen schadelijke software te downloaden en uit te voeren.

Als uw systeem kwetsbaar is - ofwel omdat een aanvaller een nieuw "Zero-day" kwetsbaarheid voor uw software of omdat u geen beveiligingspatches heeft geïnstalleerd - door alleen een webpagina te bezoeken met daarop schadelijke code, kan de aanvaller uw systeem binnendringen en infecteren. Dit neemt vaak de vorm aan van een kwaadaardig Flash-object van een Java-applet. Klik op een link naar een duistere website en je zou geïnfecteerd kunnen raken, ook al zou het voor geen enkele website mogelijk moeten zijn - zelfs de meest beruchte websites in de slechtste hoeken van het web - om je systeem in gevaar te brengen.

Wat is malvertising?

In plaats van te proberen u te misleiden tot het bezoeken van een kwaadaardige website, gebruikt malvertising advertentienetwerken om deze kwaadaardige Flash-objecten en andere stukjes kwaadaardige code naar andere websites te verspreiden.

Aanvallers uploaden schadelijke Flash-objecten en andere stukjes kwaadaardige code naar advertentienetwerken en betalen het netwerk om ze te verspreiden alsof het echte advertenties zijn.

U zou de website van een krant kunnen bezoeken en een advertentiescript op de website zou een advertentie van het advertentienetwerk downloaden. De kwaadaardige advertentie zou dan proberen om uw webbrowser in gevaar te brengen. Dat is precies hoe een recente aanval dat het advertentienetwerk van Yahoo! gebruikte om schadelijke Flash-advertenties weer te geven, werkte.

Dat is de kern van malvertising: het maakt gebruik van fouten in de software die u gebruikt om u te infecteren op 'legitieme' websites, waardoor u niet meer hoeft te worden misleid om een schadelijke website te bezoeken. Maar zonder malvertising zou u op dezelfde manier kunnen worden geïnfecteerd door gewoon op een link van de website van die krant te klikken. Beveiligingsfouten zijn hier het kernprobleem.

Hoe u zich kunt beschermen tegen malvertising

VERWANT: Click-to-play-plug-ins inschakelen in elke webbrowser

Zelfs als uw browser nooit meer een andere advertentie heeft geladen, wilt u toch de onderstaande trucs gebruiken om uw webbrowser te versterken en uzelf te beschermen tegen de meest voorkomende online aanvallen.

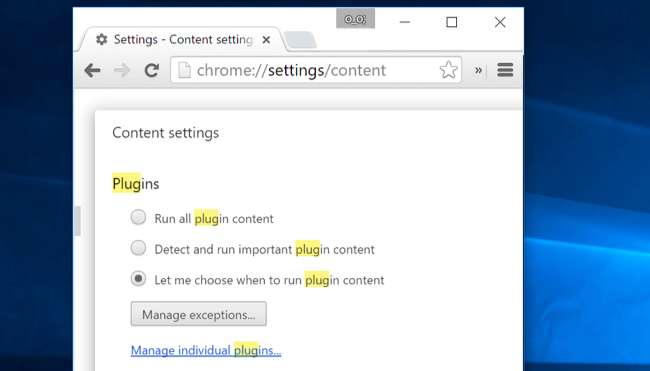

Schakel Click-to-Play-plug-ins in : Zorg dat je schakel click-to-play plug-ins in uw webbrowser in . Wanneer u een webpagina bezoekt die een Flash- of Java-object bevat, wordt deze niet automatisch uitgevoerd totdat u erop klikt. Bijna alle malvertising gebruikt deze plug-ins, dus deze optie zou u tegen bijna alles moeten beschermen.

VERWANT: Gebruik een anti-exploitprogramma om uw pc te beschermen tegen zero-day-aanvallen

Gebruik MalwareBytes Anti-Exploit : We blijven maar door elkaar bonzen MalwareBytes Anti-Exploit hier bij How-To Geek met een reden. Het is in wezen een gebruiksvriendelijker en completer alternatief voor de EMET-beveiligingssoftware van Microsoft, die meer op ondernemingen is gericht. U kunt ook thuis EMET van Microsoft gebruiken, maar we raden MalwareBytes Anti-Exploit aan als een anti-exploitprogramma .

Deze software werkt niet als antivirusprogramma. In plaats daarvan controleert het uw webbrowser en kijkt naar technieken die browserexploitanten gebruiken. Als het een dergelijke techniek opmerkt, zal het deze automatisch stoppen. MalwareBytes Anti-Exploit is gratis, werkt naast een antivirusprogramma en beschermt u tegen de overgrote meerderheid van browser- en plug-in-exploits - zelfs zero-days. Het is een belangrijke bescherming die elke Windows-gebruiker zou moeten hebben geïnstalleerd.

VERWANT: Verwijder plug-ins of schakel ze uit om uw browser veiliger te maken

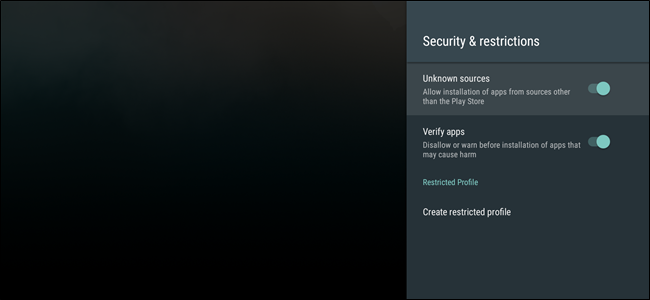

Schakel plug-ins uit of verwijder ze die u niet vaak gebruikt, inclusief Java : Als u geen browserinvoegtoepassing nodig heeft, verwijdert u deze . Dit zal "uw aanvalsoppervlak verkleinen", waardoor aanvallers minder potentieel kwetsbare software krijgen om op te richten. U zou tegenwoordig niet veel plug-ins nodig hebben. U hebt de Java-browserplug-in waarschijnlijk niet nodig, die een eindeloze bron van kwetsbaarheden is en door maar weinig websites wordt gebruikt. Microsoft Silverlight wordt niet meer gebruikt door Netflix, dus u kunt dat wellicht ook verwijderen.

U kunt ook al uw browserinvoegtoepassingen uitschakelen en een aparte webbrowser gebruiken met ingeschakelde invoegtoepassingen, alleen voor webpagina's die dit nodig hebben, hoewel dat wat meer werk vereist.

Als Adobe Flash met succes van het web wordt gewist - samen met Java - zal malvertising veel moeilijker worden.

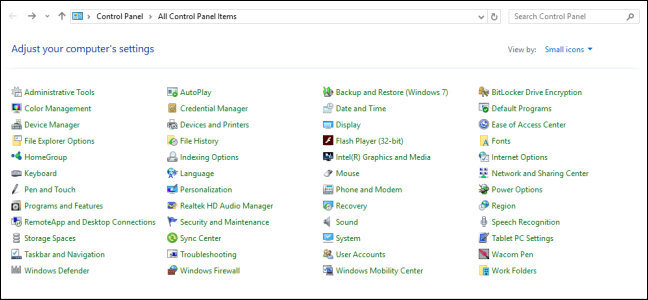

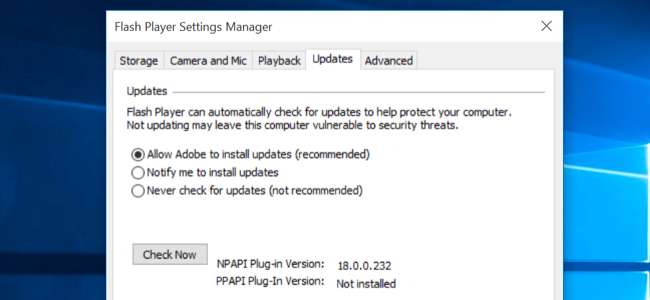

Houd uw plug-ins bijgewerkt : Welke plug-ins u ook laat staan, u moet ervoor zorgen dat ze up-to-date blijven met de nieuwste beveiligingspatches. Google Chrome werkt Adobe Flash automatisch bij, net als Microsoft Edge. Internet Explorer op Windows 8, 8.1 en 10 werkt Flash ook automatisch bij. Als u Internet Explorer gebruikt in Windows 7, Mozilla Firefox, Opera of Safari, zorg er dan voor dat Adobe Flash is ingesteld om automatisch te updaten. U vindt Adobe Flash-opties in uw configuratiescherm of in het venster Systeemvoorkeuren op een Mac.

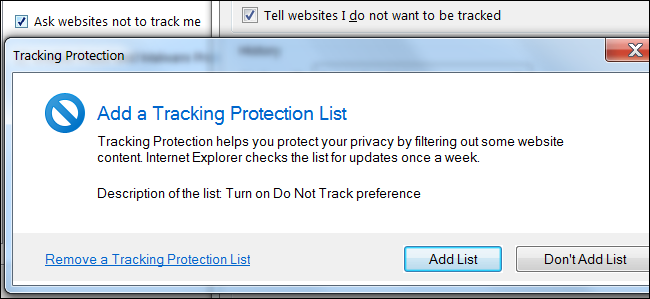

Houd uw webbrowser bijgewerkt : Houd ook uw webbrowser up-to-date. Webbrowsers zouden zichzelf tegenwoordig automatisch moeten updaten - doe gewoon geen moeite om automatische updates uit te schakelen en het komt goed. Als u Internet Explorer gebruikt, zorg er dan voor dat Windows Update is geactiveerd en regelmatig updates installeert.

Hoewel de meeste malvertising-aanvallen plaatsvinden tegen plug-ins, hebben enkelen zelf gaten in webbrowsers aangevallen.

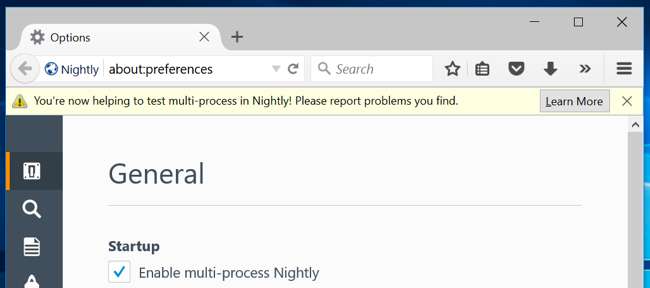

Overweeg Firefox te vermijden totdat de elektrolyse is voltooid : Hier is een controversieel advies. Hoewel Firefox bij sommigen nog steeds geliefd is, Firefox loopt op een belangrijke manier achter op andere webbrowsers . Andere browsers zoals Google Chrome, Internet Explorer en Microsoft Edge profiteren allemaal van sandboxing-technologie om te voorkomen dat browserexploitaties uit de browser ontsnappen en schade toebrengen aan uw systeem.

Firefox heeft zo'n sandbox niet, hoewel andere browsers er al een aantal jaren een hebben. Een recente exploit van malvertising gericht op Firefox zelf met een zero-day. Sandboxing-technieken die in Firefox zijn ingebouwd, hadden dit kunnen helpen voorkomen. Als u echter Firefox gebruikt, zou het gebruik van MalwareBytes Anti-Exploit u hebben beschermd.

Sandboxing zal in Firefox verschijnen na jaren van vertragingen als onderdeel van het elektrolyseproject, waardoor Firefox ook multi-proces zal worden. De "multi-process" -functie maakt deel uit van de stabiele versie van Firefox " eind 2015 , ”En maakt al deel uit van de onstabiele versies. Tot die tijd is Mozilla Firefox misschien wel de minst veilige moderne webbrowser. Zelfs Internet Explorer heeft enige sandboxing toegepast sinds Internet Explorer 7 op Windows Vista.

Momenteel vinden bijna alle malvertising-aanvallen plaats op Windows-computers. Gebruikers van andere besturingssystemen mogen echter niet te eigenwijs worden. De recente malvertising-aanval op Firefox was gericht op Firefox op Windows, Linux en Mac.

Zoals we hebben gezien met crapware die overgaat naar het besturingssysteem van Apple , Macs zijn niet immuun. Een aanval op een specifieke webbrowser of een plug-in zoals Flash of Java werkt meestal op dezelfde manier in Windows, Mac en Linux.