A támadók megpróbálják veszélyeztetni a webböngészőt és annak beépülő moduljait. Egyre népszerűbb a „malvertising”, amely harmadik fél hirdetési hálózatait használja támadások beágyazására törvényes weboldalakra.

A malvertizálás valódi problémája nem a hirdetések - ez a rendszered sebezhető szoftvere, amelyet veszélybe sodorhat egy rosszindulatú webhelyre mutató linkre kattintás. Még akkor is, ha az összes hirdetés egyik napról a másikra eltűnik az internetről, az alapvető probléma továbbra is fennmarad.

A szerkesztő megjegyzése: Ez a webhely nyilvánvalóan hirdetésekkel támogatott, de nulla napos meghajtási támadásokkal próbálunk tájékoztatni az embereket egy nagyon is valós problémáról, és a népszerű megoldás nem akadályozza meg a kiváltó okot. Az Adblockot minden bizonnyal felhasználhatja a kockázat csökkentésére, de ez nem szünteti meg a kockázatot. Például, Jamie Oliver celebszakács honlapját feltörték nem egyszer, hanem háromszor egy rosszindulatú program-kit használatával, amely több millió látogatót célzott meg.

A webhelyeket minden nap feltörik, és feltételezve, hogy az adblocker megvédi Önt, hamis biztonságérzet. Ha sebezhető vagy, és rengeteg ember van, akár egyetlen kattintás is megfertőzheti a rendszert.

A böngészők és a beépülő modulok támadás alatt állnak

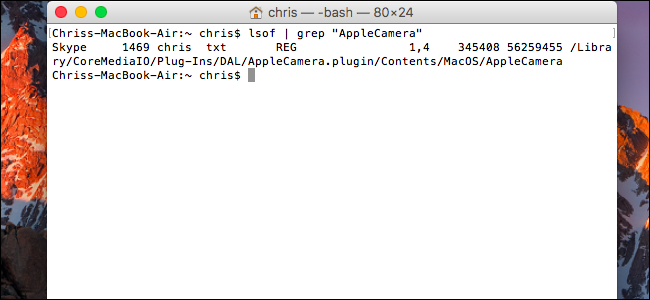

A támadók két fő módszerrel próbálják megsérteni a rendszert. Az egyik az, hogy megpróbálja becsapni valamilyen rosszindulatú fájl letöltését és futtatását. A második a böngésző és a kapcsolódó szoftverek, például az Adobe Flash plug-in megtámadása Oracle Java plug-in és az Adobe PDF-olvasó. Ezek a támadások a szoftver biztonsági réseit használják arra, hogy a számítógépet rosszindulatú szoftverek letöltésére és futtatására kényszerítsék.

Ha a rendszere sebezhető - vagy azért, mert a támadó újat ismer „Nulla napos” sérülékenység a szoftveréhez, vagy azért, mert nem telepített biztonsági javításokat - ha csak egy rosszindulatú kódot tartalmazó weblapot látogat meg, a támadó kompromisszumot hozhat létre, és megfertőzheti a rendszerét. Ez gyakran a Java kisalkalmazások rosszindulatú Flash objektumának formájában jelenik meg. Kattintson egy árnyékos webhelyre mutató linkre, és megfertőződhet, annak ellenére, hogy egyik webhelynek - még a legrangosabbaknak sem a web legrosszabb pontjain - nem szabad veszélyeztetnie a rendszerét.

Mi az a Malvertising?

Ahelyett, hogy megpróbálná becsapni egy rosszindulatú webhely meglátogatására, a malvertising reklámhálózatokkal terjeszti ezeket a rosszindulatú Flash-objektumokat és más rosszindulatú kódfájlokat más webhelyekre.

A támadók rosszindulatú Flash-objektumokat és más rosszindulatú kódfájlokat töltenek fel a hirdetési hálózatokba, fizetve a hálózatnak, hogy terjessze őket, mintha valódi hirdetések lennének.

Meglátogathatja egy újság webhelyét, és a webhelyen található hirdetési szkript letölthet egy hirdetést a hirdetési hálózatról. A rosszindulatú hirdetés ekkor megkísérli veszélyeztetni a webböngészőt. Pontosan így egy közelmúltbeli támadás ami a Yahoo! hirdetési hálózatát használta rosszindulatú Flash-hirdetések megjelenítésére.

Ez a malvertizálás lényege - kihasználja az Ön által használt szoftver hibáit, hogy megfertőzzön „törvényes” webhelyeken, így nincs szükség arra, hogy becsapjon egy rosszindulatú webhelyet. De rosszindulat nélkül ugyanúgy megfertőződhet, miután csak kattintott egy linkre az újság webhelyén. A biztonsági hibák itt a fő probléma.

Hogyan védhetjük meg magunkat a rosszallástól

ÖSSZEFÜGGŐ: Hogyan engedélyezhetem a kattintásra lejátszható bővítményeket minden webböngészőben

Még akkor is, ha a böngészője soha többé nem töltött be újabb hirdetést, az alábbi trükkök segítségével mégis meg akarja keményíteni a böngészőt és megvédené magát a leggyakoribb online támadásokkal szemben.

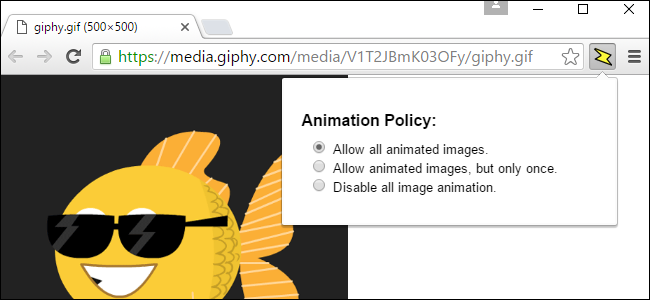

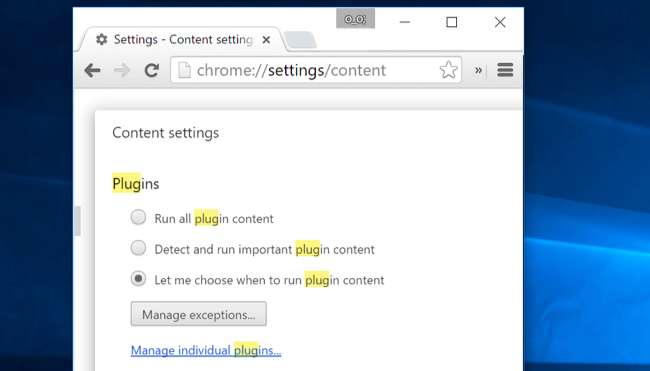

Engedélyezze a Click-to-Play plug-ineket : Ügyeljen arra, hogy engedélyezze a click-to-play plug-ineket a böngészőben . Amikor meglátogat egy Flash vagy Java objektumot tartalmazó weboldalt, az automatikusan nem fut, amíg nem kattint rá. Szinte az összes malvertising ezeket a plug-ineket használja, ezért ennek az opciónak szinte mindentől meg kell védenie.

ÖSSZEFÜGGŐ: Használjon Anti-Exploit programot, amely megvédi számítógépét a nulla napos támadásoktól

Használja a MalwareBytes Anti-Exploit alkalmazást : Folyton dörömbölünk kb MalwareBytes Anti-Exploit itt a How-To Geek-nél. Lényegében felhasználóbarátabb és teljesebb alternatívája a Microsoft EMET biztonsági szoftverének, amely inkább a vállalkozásokat célozza meg. Használhatja otthon a Microsoft EMET-jét is, de a MalwareBytes Anti-Exploit programot javasoljuk kihasználás elleni programként .

Ez a szoftver nem víruskeresőként működik. Ehelyett figyelemmel kíséri a webböngészőt, és figyeli azokat a technikákat, amelyeket a böngésző kihasznál. Ha észrevesz egy ilyen technikát, automatikusan leállítja azt. A MalwareBytes Anti-Exploit ingyenes, antivírusokkal együtt futtatható, és megvédi a böngésző és a beépülő modulok túlnyomó többségétől - akár nulla napig. Fontos védelem, amelyet minden Windows-felhasználónak telepítenie kell.

ÖSSZEFÜGGŐ: Távolítsa el vagy tiltsa le a beépülő modulokat a böngésző biztonságosabbá tétele érdekében

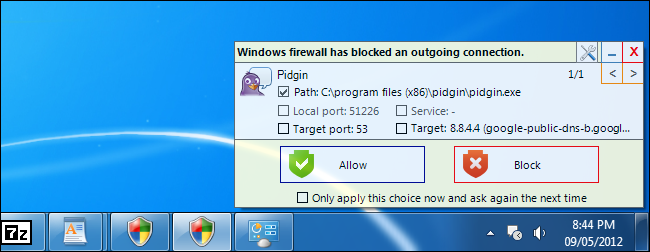

Tiltsa le vagy távolítsa el a gyakran nem használt plug-ineket, beleértve a Java-t is : Ha nincs szüksége böngészőbővítményre, távolítsa el . Ez „csökkenti a támadási felületet”, így a támadók kevésbé potenciálisan sérülékeny szoftvereket tudnak megcélozni. Manapság nem kell sok plug-in. Valószínűleg nincs szüksége a Java böngésző beépülő modulra, amely véget nem érő sebezhetőségforrás volt, és amelyet kevés webhely használ. A Microsoft Silverlight-ot már nem használja a Netflix, ezért előfordulhat, hogy ezt is eltávolíthatja.

Ezenkívül letilthatja az összes böngészőbővítményt, és külön webböngészőt használhat, amely lehetővé teszi a beépülő modulokat csak azokra a weboldalakra, amelyekre szüksége van, bár ez egy kicsit több munkát igényel.

Ha az Adobe Flash sikeresen törlődik az internetről - a Java-val együtt -, akkor a bántalmazás sokkal nehezebb lesz.

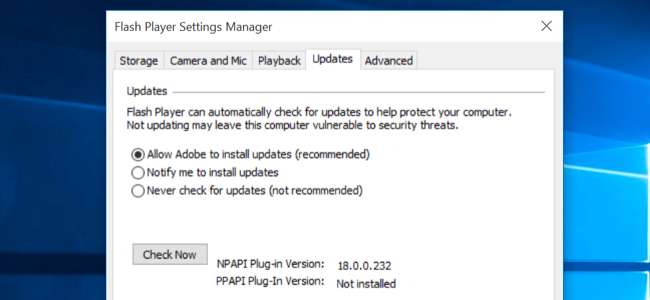

Tartsa naprakészen a beépülő modulokat Bármelyik beépülő modult is hagyja telepítve, gondoskodnia kell arról, hogy naprakészen tartják a legújabb biztonsági javításokat. A Google Chrome automatikusan frissíti az Adobe Flash alkalmazást, és a Microsoft Edge is. A Windows 8, 8.1 és 10 rendszerű Internet Explorer automatikusan frissíti a Flash-t is. Ha az Internet Explorert Windows 7, Mozilla Firefox, Opera vagy Safari rendszeren használja, ellenőrizze, hogy az Adobe Flash automatikusan frissül-e. Az Adobe Flash beállításait a kezelőpanelen vagy a Mac rendszer Rendszerbeállítások ablakában találja meg.

Tartsa naprakészen a webböngészőt : Tartsa naprakészen a böngészőjét is. A webböngészőknek manapság automatikusan frissíteniük kell magukat - csak ne állítsa le az automatikus frissítések letiltását, és rendben kell lennie. Az Internet Explorer használata esetén ellenőrizze, hogy a Windows Update be van-e kapcsolva, és rendszeresen telepítse a frissítéseket.

Míg a legtöbb rosszindulatú támadás plug-inek ellen történik, néhányan maguk is megtámadták a böngészők lyukait.

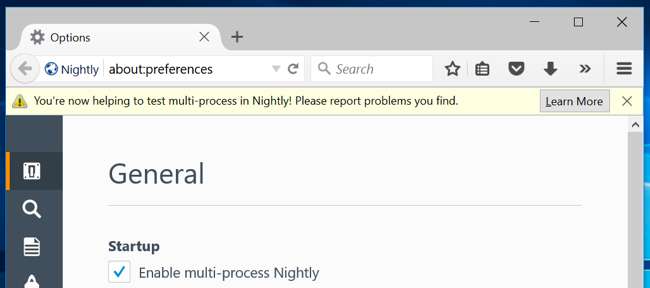

Fontolja meg a Firefox elkerülését mindaddig, amíg az elektrolízis kész nem lesz : Itt van egy ellentmondásos tanács. Míg a Firefoxot néhányan még mindig szeretik, A Firefox fontos módon áll a többi böngésző mögött . Más böngészők, például a Google Chrome, az Internet Explorer és a Microsoft Edge mind kihasználják homokozó technológia megakadályozza, hogy a böngésző kihasználja a menekülést a böngészőből és a rendszer károsodását.

A Firefox nem rendelkezik ilyen homokozóval, bár más böngészőkben már évek óta van ilyen. Egy közelmúltbeli rosszalló kizsákmányolás magát a Firefoxot célozta meg nulla nap felhasználásával. A Firefoxba beépített homokozó technikák segíthették ezt megakadályozni. Ha azonban mégis Firefoxot használ, akkor a MalwareBytes Anti-Exploit használata védett volna meg.

A homokozó sokéves késedelem után érkezik a Firefoxba az Electrolysis projekt részeként, amely szintén a Firefox-ot több folyamatossá teszi. A „több folyamat” funkció a tervek szerint a Firefox stabil verziójának része lesz 2015 végéig , ”És már az instabil változatok része. Addig a Mozilla Firefox vitathatatlanul a legkevésbé biztonságos modern webböngésző. Még az Internet Explorer is alkalmazott némi homokozót a Windows Vista Internet Explorer 7 óta.

Jelenleg szinte minden rosszindulatú támadás a Windows számítógépek ellen történik. A többi operációs rendszer felhasználóinak azonban nem szabad túlságosan bekukkantaniuk. A Firefox elleni közelmúltbeli rosszindulatú támadás a Firefoxot célozta meg Windows, Linux és Mac rendszeren.

Ahogy láttuk az Apple operációs rendszerébe átkerülő crapware , A Mac-ek nem védettek. Egy adott webböngésző vagy egy plug-in, például a Flash vagy a Java elleni támadás általában ugyanúgy működik Windows, Mac és Linux rendszereken.