Los programas anti-exploit proporcionan una capa adicional de seguridad al bloquear las técnicas que utilizan los atacantes. Estas soluciones pueden protegerlo contra las vulnerabilidades de Flash y las vulnerabilidades del navegador, incluso las nuevas que aún no se han visto o parcheado.

Los usuarios de Windows deben instalar el programa gratuito Malwarebytes Anti-Exploit para ayudar a proteger sus navegadores web. A diferencia del también útil EMET de Microsoft, Malwarebytes no requiere ninguna configuración especial, simplemente instálelo y listo.

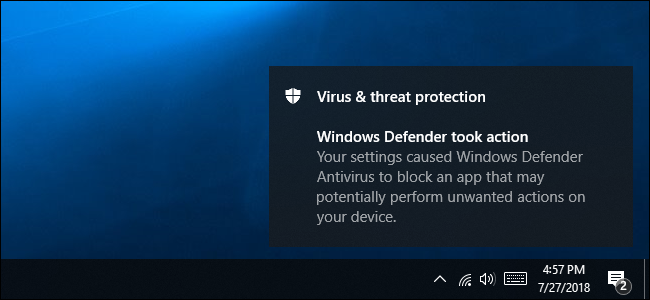

Actualizar : En Windows 10, el antivirus integrado de Windows Defender ahora incluye protección contra exploits . Esto reemplaza a EMET de Microsoft y se instala de forma predeterminada para todos. Malwarebytes Premium ahora también incluye funciones anti-exploit; ya no es una herramienta separada.

Anti-Exploit de Malwarebytes

Nosotros recomendamos Anti-Exploit de Malwarebytes para esto. La versión gratuita protege los navegadores web como Internet Explorer, Chrome, Firefox, Opera y sus complementos como Flash y Silverlight, así como Java. La versión paga protege más aplicaciones, incluido el lector de PDF de Adobe y las aplicaciones de Microsoft Office. (Si está utilizando la versión gratuita, esta es una buena razón para usar el visor de PDF integrado en su navegador. Pero la versión gratuita protege Adobe Reader siempre que se cargue como un complemento del navegador).

Los programas anti-exploit pueden ayudarlo a protegerse de ataques graves, y Malwarebytes Anti-Exploit ofrece una buena versión gratuita, es fácil de configurar, simplemente instálelo, y brinda una protección sólida. Todos los usuarios de Windows pueden obtener protección adicional contra los principales ataques en línea (exploits de exploradores y complementos) y deberían instalarla. Es una buena forma de defensa contra todos estos Flash 0 días .

Malwarebytes señala que esta aplicación detenido con éxito tres grandes días cero de Flash cerca del comienzo de 2015. Señalan "cuatro capas" de protección habilitadas por Malwarebytes Anti-Exploit. Además de garantizar que DEP y ASLR estén habilitados para esa aplicación en un sistema operativo de 64 bits, la herramienta detiene las técnicas utilizadas para evitar las protecciones de seguridad del sistema operativo, así como las llamadas API maliciosas. También observa una aplicación y la detiene si se comporta de una manera que no parece apropiada para su tipo de aplicación.

Por ejemplo, si Internet Explorer decide comenzar a usar la función CreateProcess API en Windows, esta herramienta puede notar que está haciendo algo inusual y detenerlo. Si Chrome o el complemento Flash intentan comenzar a escribir en archivos que nunca deberían, se pueden terminar instantáneamente. Otras protecciones ayudan a detener los desbordamientos del búfer y otras técnicas desagradables, pero comunes, utilizadas por el malware. Esto no utiliza una base de datos de firmas como un programa antivirus; se conecta a ciertos programas vulnerables y solo protege contra comportamientos potencialmente dañinos. Esto le permite detener nuevos ataques antes de que se creen firmas o parches.

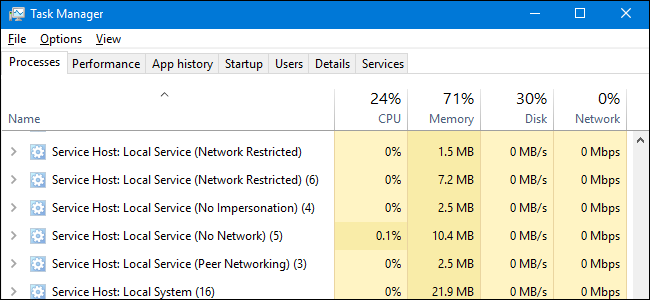

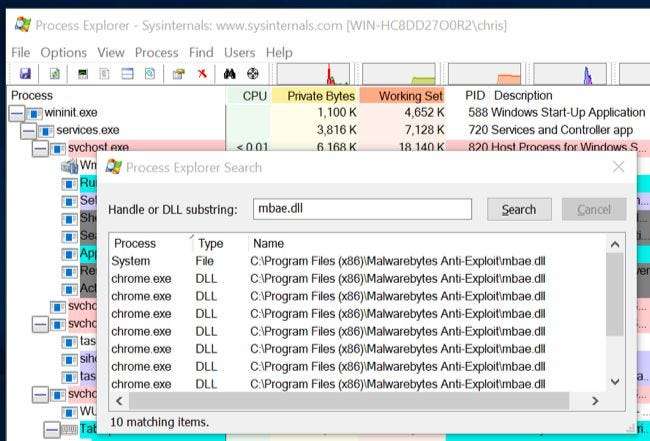

Técnicamente, MBAE funciona inyectando su DLL en estas aplicaciones protegidas, como puede ver con Explorador de procesos . Solo afecta a esas aplicaciones específicas, por lo que no ralentizará ni interferirá con nada más en su sistema.

Microsoft EMET

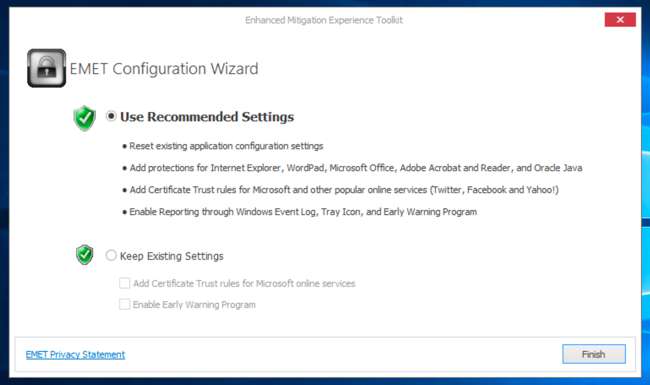

Microsoft ha proporcionado una herramienta gratuita conocida como EMET, o el Kit de herramientas de experiencia de mitigación mejorada , por más tiempo que Malwarebyes Anti-Exploit ha estado disponible. Microsoft dirige principalmente esta herramienta a los administradores de sistemas, que pueden usarla para proteger muchas PC en redes más grandes. Si bien existe una posibilidad decente de que EMET se haya configurado en una PC de trabajo a la que tiene acceso, probablemente no la esté usando en casa.

Sin embargo, no hay nada que le impida utilizar EMET en casa. Es gratis y proporciona un asistente que facilita la configuración.

RELACIONADO: 6 consejos avanzados para proteger las aplicaciones en su PC con EMET

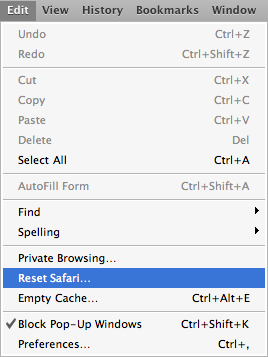

EMET funciona de manera similar a Malwarebytes Anti-Exploit, lo que obliga a habilitar ciertas protecciones para aplicaciones potencialmente vulnerables como su navegador web y complementos y bloquear técnicas comunes de explotación de memoria . Usted puede Úselo para bloquear otras aplicaciones si está dispuesto a ensuciarse las manos. Sin embargo, en general, no es tan fácil de usar o tan fácil de usar como Malwarebytes Anti-Exploit. Malwarebytes Anti-Exploit también parece ofrecer más capas de defensa, según esta comparación de EMET y MBAE de Malwarebytes .

HitmanPro.Alert

HitmanPro.Alert ofrece protecciones anti-exploit similares a las que se encuentran en Malwarebytes Anti-Exploit y EMET. Esta es la opción más reciente disponible aquí y, a diferencia de las herramientas anteriores, estas protecciones no están disponibles en la versión gratuita. Necesitará una licencia paga para beneficiarse de las protecciones anti-exploit en HitmanPro.Alert. No tenemos tanta experiencia con esta solución, ya que HitmanPro.Alert recientemente obtuvo estas características.

Incluimos esto aquí solo en aras de la integridad: la mayoría de las personas estarán bien con una herramienta anti-exploit gratuita para proteger sus navegadores. Si bien HitmanPro.Alert puede promocionar algunas protecciones de memoria más específicas sobre otras soluciones, no necesariamente funcionará mejor que MBAE o EMET contra amenazas del mundo real.

Si bien debe usar un antivirus (incluso solo la herramienta Windows Defender integrada en Windows 10, 8.1 y 8), así como un programa anti-exploit, no debe usar varios programas anti-exploit. Puede ser posible manipular Malwarebytes Anti-Exploit y EMET para que funcionen juntos, pero no necesariamente obtiene el doble de protección; hay mucha superposición.

Estos tipos de herramientas podrían interferir entre sí de manera que las aplicaciones se bloqueen o simplemente queden desprotegidas.