Los expertos en Android suelen desbloquear los cargadores de arranque de sus dispositivos, rootearlos, habilitar la depuración USB y permitir la instalación de software desde fuera de Google Play Store. Pero hay razones por las que los dispositivos Android no vienen con todos estos ajustes habilitados.

Cada truco geek que te permite hacer más con tu dispositivo Android también elimina parte de su seguridad. Es importante conocer los riesgos a los que expone sus dispositivos y comprender las compensaciones.

Desbloqueo del cargador de arranque

RELACIONADO: Los riesgos de seguridad de desbloquear el cargador de arranque de su teléfono Android

Los cargadores de arranque de Android vienen bloqueados de forma predeterminada . Esto no se debe solo a que el fabricante maligno o el proveedor de telefonía móvil quiera bloquear su dispositivo y evitar que hagas algo con él. Incluso los propios dispositivos Nexus de Google, que se comercializan tanto para desarrolladores de Android como para usuarios, vienen con cargadores de arranque bloqueados de forma predeterminada.

Un cargador de arranque bloqueado garantiza que un atacante no pueda simplemente instalar una nueva ROM de Android y eludir la seguridad de su dispositivo. Por ejemplo, supongamos que alguien roba su teléfono y quiere acceder a sus datos. Si tiene un PIN habilitado, no pueden ingresar. Pero, si su cargador de arranque está desbloqueado, pueden instalar su propia ROM de Android y omitir cualquier PIN o configuración de seguridad que haya habilitado. Es por eso que al desbloquear el cargador de arranque de un dispositivo Nexus se borrarán sus datos; esto evitará que un atacante desbloquee un dispositivo para robar datos.

Si usa cifrado, un cargador de arranque desbloqueado podría, en teoría, permitir que un atacante comprometa su cifrado con el ataque del congelador , arrancando una ROM diseñada para identificar su clave de cifrado en la memoria y copiarla. Los investigadores han realizado con éxito este ataque contra un Galaxy Nexus con un cargador de arranque desbloqueado.

Es posible que desee volver a bloquear su cargador de arranque después de desbloquearlo e instalar la ROM personalizada que desea utilizar. Por supuesto, esta es una compensación cuando se trata de conveniencia: tendrá que desbloquear su cargador de arranque nuevamente si alguna vez desea instalar una nueva ROM personalizada.

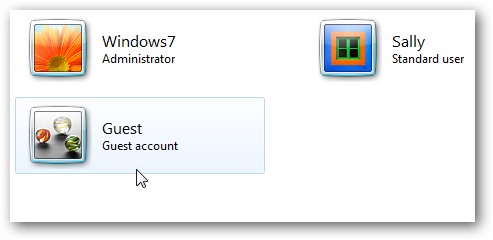

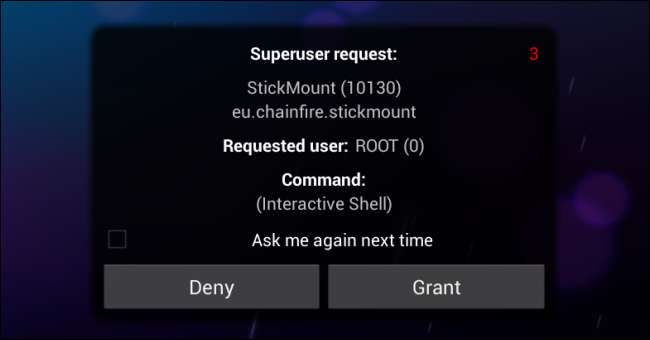

Enraizamiento

El enraizamiento evita el sistema de seguridad de Android . En Android, cada aplicación está aislada, con su propia ID de usuario de Linux con sus propios permisos. Las aplicaciones no pueden acceder ni modificar partes protegidas del sistema, ni pueden leer datos de otras aplicaciones. Una aplicación maliciosa que quería acceder a sus credenciales bancarias no podía fisgonear en su aplicación bancaria instalada ni acceder a sus datos; están aisladas unas de otras.

Cuando rooteas tu dispositivo, puedes permitir que las aplicaciones se ejecuten como usuario raíz. Esto les da acceso a todo el sistema, lo que les permite hacer cosas que normalmente no serían posibles. Si instaló una aplicación maliciosa y le dio acceso de root, podría comprometer todo su sistema.

Las aplicaciones que requieren acceso de root pueden ser especialmente peligrosas y deben analizarse con más cuidado. No le dé acceso de root a aplicaciones en las que no confía.

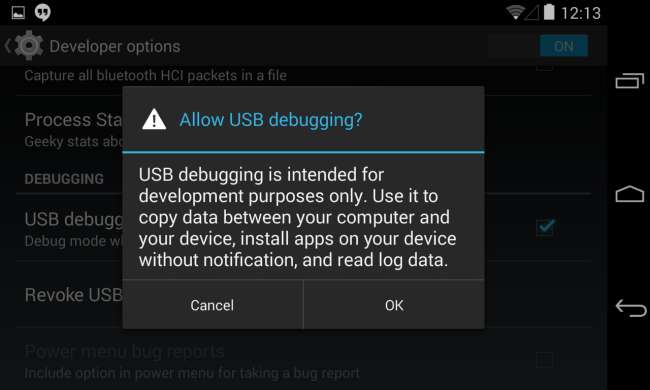

Depuración de USB

RELACIONADO: ¿Qué es "Juice Jacking" y debo evitar los cargadores de teléfonos públicos?

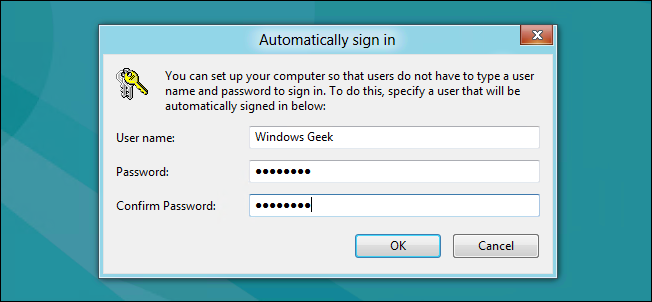

La depuración de USB te permite hacer cosas como transferir archivos de un lado a otro y grabar videos de la pantalla de su dispositivo . Cuando usted habilitar depuración de USB , su dispositivo aceptará comandos de una computadora a la que lo conecte a través de una conexión USB. Con la depuración USB desactivada, la computadora no tiene forma de enviar comandos a su dispositivo. (Sin embargo, una computadora aún podría copiar archivos de un lado a otro si desbloqueó su dispositivo mientras estaba enchufado).

En teoría, sería posible que un puerto de carga USB malicioso pusiera en peligro los dispositivos Android conectados si tuvieran habilitada la depuración USB y aceptaran el mensaje de seguridad. Esto era particularmente peligroso en versiones anteriores de Android, donde un dispositivo Android no mostraba ningún mensaje de seguridad y aceptaba comandos de cualquier conexión USB si tuvieran habilitada la depuración USB.

Afortunadamente, Android ahora proporciona una advertencia, incluso si tiene habilitada la depuración USB. Debe confirmar el dispositivo antes de que pueda emitir comandos de depuración de EE. UU. Si conecta su teléfono a una computadora o un puerto de carga USB y ve este mensaje cuando no lo espera, no lo acepte. De hecho, debes dejar la depuración USB desactivada a menos que la estés usando para algo.

La idea de que un puerto de carga USB podría alterar su dispositivo se conoce como " toma de jugo .”

Fuentes desconocidas

RELACIONADO: Más de 5 formas de instalar aplicaciones de Android en su teléfono o tableta

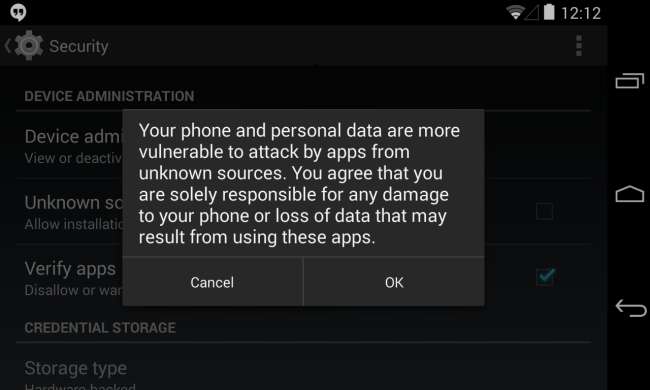

La opción de fuentes desconocidas le permite instalar aplicaciones de Android (archivos APK) desde fuera de la Play Store de Google. Por ejemplo, es posible que desee instalar aplicaciones de Amazon App Store, instalar juegos a través de la aplicación Humble Bundle o descargar una aplicación en formato APK desde el sitio web del desarrollador.

Esta configuración está deshabilitada de forma predeterminada, ya que evita que los usuarios con menos conocimientos descarguen archivos APK de sitios web o correos electrónicos y los instalen sin la debida diligencia.

Cuando habilita esta opción para instalar un archivo APK, debe considerar deshabilitarlo después por seguridad. Si instala regularmente aplicaciones desde fuera de Google Play, por ejemplo, si usa Amazon App Store, es posible que desee dejar esta opción habilitada.

De cualquier manera, debe tener mucho cuidado con las aplicaciones que instala desde fuera de Google Play. Android ahora ofrecerá escanearlos en busca de malware , pero, como cualquier antivirus, esta función no es perfecta.

Cada una de estas funciones permite tomar el control total sobre algún aspecto de su dispositivo, pero todas están deshabilitadas de forma predeterminada por razones de seguridad. Al habilitarlos, asegúrese de conocer los riesgos.

Credito de imagen: Sancho McCann en Flickr