Az Android geekjei gyakran kinyitják eszközeik betöltőit, gyökerezik őket, engedélyezik az USB hibakeresést és lehetővé teszik a szoftverek telepítését a Google Play Áruházon kívülről. Vannak olyan okok, amelyek miatt az Android-eszközök nem kapják meg ezeket a módosításokat.

Minden geeky trükk, amely lehetővé teszi, hogy többet csináljon Android-eszközével, el is hámozza a biztonság egy részét. Fontos ismerni azokat a kockázatokat, amelyeknek kiteszi az eszközeit, és megérteni a kompromisszumokat.

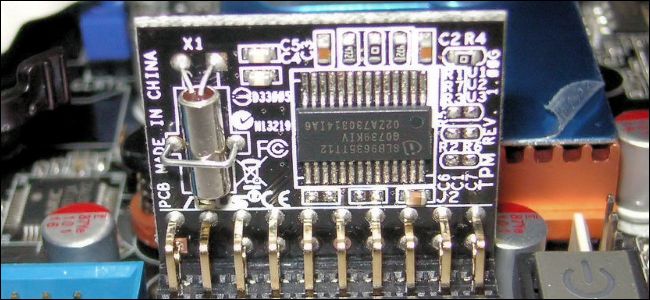

Bootloader feloldása

ÖSSZEFÜGGŐ: Az Android telefon Bootloaderjének feloldásával kapcsolatos biztonsági kockázatok

Az Android rendszerbetöltők alapértelmezés szerint zárolva vannak . Ez nem csak azért van, mert a gonosz gyártó vagy mobilszolgáltató le akarja zárni az eszközüket, és megakadályozza, hogy bármit is csináljon vele. Még a Google saját Nexus készülékei is, amelyeket az Android fejlesztők és a felhasználók számára is forgalmaznak, alapértelmezés szerint zárolt rendszerindítóval vannak ellátva.

A lezárt rendszerbetöltő biztosítja, hogy a támadó nem telepíthet egyszerűen új Android ROM-ot, és megkerülheti az eszköz biztonságát. Tegyük fel például, hogy valaki ellopja a telefonját, és hozzáférést szeretne szerezni az adataihoz. Ha engedélyezi a PIN-kódot, nem tudnak bejutni. De ha a rendszerindítója fel van oldva, akkor telepítheti saját Android ROM-ját, és megkerülheti az Ön által engedélyezett PIN-kódot vagy biztonsági beállítást. Ez az oka annak, hogy a Nexus eszköz rendszerbetöltőjének kinyitásával az adatai törlődnek - ez megakadályozza, hogy a támadó feloldja az eszköz feloldását az adatok ellopása érdekében.

Ha titkosítást használ, egy zárolatlan bootloader elméletileg lehetővé teheti a támadó számára, hogy a titkosítást a fagyasztótámadás , elindítva egy ROM-ot, amelynek célja a titkosítási kulcs azonosítása a memóriában és másolása. A kutatók sikeresen végrehajtották ezt a támadást egy Galaxy Nexus ellen, nyitott rendszerbetöltővel.

Érdemes lehet újra zárolnia a rendszerbetöltőt, miután feloldotta és telepítette a használni kívánt egyéni ROM-ot. Természetesen ez kompromisszum a kényelem szempontjából - újra fel kell oldania a rendszerbetöltőjét, ha valaha is új egyedi ROM-ot szeretne telepíteni.

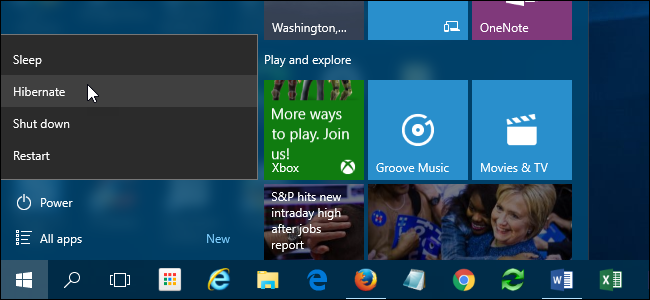

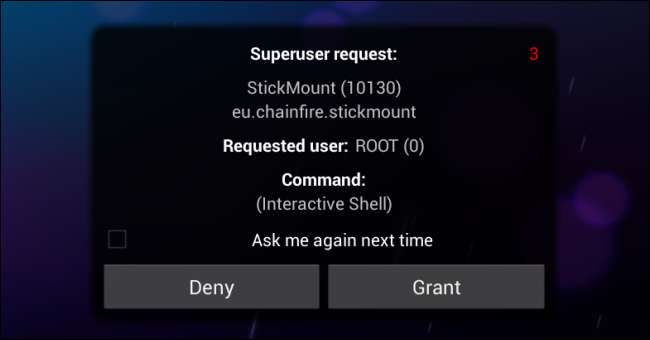

Gyökeresedés

A gyökérzet megkerüli az Android biztonsági rendszerét . Az Android rendszerben minden alkalmazás elszigetelt, saját Linux felhasználói azonosítóval és saját engedélyekkel. Az alkalmazások nem férhetnek hozzá vagy módosíthatják a rendszer védett részeit, és nem olvashatnak más alkalmazások adatait sem. Az a rosszindulatú alkalmazás, amely hozzáférni szeretett volna a banki hitelesítő adatokhoz, nem tudott leskelődni a telepített banki alkalmazásban, vagy hozzáférni annak adataihoz - el vannak különítve egymástól.

Amikor rootolja eszközét, engedélyezheti, hogy az alkalmazások root felhasználóként fussanak. Ez hozzáférést biztosít számukra a teljes rendszerhez, amely lehetővé teszi számukra, hogy olyan dolgokat hajtsanak végre, amelyek általában nem lehetségesek. Ha rosszindulatú alkalmazást telepített, és root hozzáférést adott neki, az veszélyeztetheti az egész rendszert.

A root hozzáférést igénylő alkalmazások különösen veszélyesek lehetnek, és ezeket különösen körültekintően kell megvizsgálni. Ne adjon olyan alkalmazásoknak hozzáférést, amelyeknek nem bízik gyökér hozzáféréssel az eszközén lévő mindenhez.

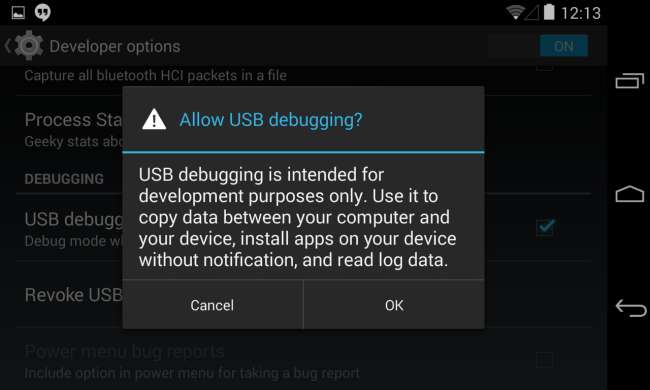

USB hibakeresés

ÖSSZEFÜGGŐ: Mi a "Juice Jacking", és kerüljem a nyilvános telefonos töltőket?

Az USB hibakeresés lehetővé teszi például fájlok átvitele oda-vissza és rögzítsen videókat az eszköz képernyőjéről . Amikor te engedélyezze az USB hibakeresést , a készülék elfogadja a parancsokat egy számítógépről, amelyhez USB-kapcsolaton keresztül csatlakoztatja. Ha az USB hibakeresés le van tiltva, a számítógép nem adhat ki parancsokat az eszközére. (Ugyanakkor a számítógép továbbra is oda-vissza másolhat fájlokat, ha feloldja készülékét, miközben az be van dugva.)

Elméletileg egy rosszindulatú USB-töltőport veszélyeztetheti a csatlakoztatott Android-eszközöket, ha engedélyezik az USB-hibakeresést és elfogadják a biztonsági kérdést. Ez különösen az Android régebbi verzióiban volt veszélyes, ahol egy Android-eszköz egyáltalán nem jelenítette meg a biztonsági parancsot, és bármilyen USB-csatlakozásról fogadta a parancsokat, ha engedélyezték az USB-hibakeresést.

Szerencsére az Android most figyelmeztet, még akkor is, ha engedélyezve van az USB hibakeresés. Meg kell erősítenie az eszközt, mielőtt az amerikai hibakeresési parancsokat kiadhatna. Ha csatlakoztatja telefonját számítógéphez vagy USB töltőporthoz, és látja ezt a figyelmeztetést, amikor nem számít rá, ne fogadja el. Valójában hagyja kikapcsolva az USB hibakeresést, hacsak nem valamire használja.

Az az elképzelés, hogy az USB-töltő port megsértheti az eszközét, a „ gyümölcslé emelése .”

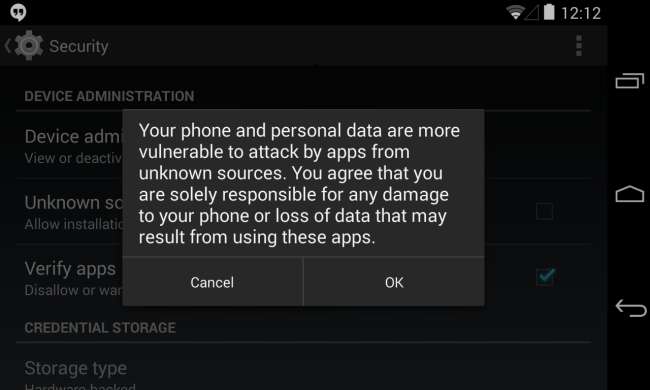

Ismeretlen források

ÖSSZEFÜGGŐ: Több mint 5 lehetőség az Android-alkalmazások telepítésére a telefonra vagy a táblagépre

Az Ismeretlen források lehetőség lehetővé teszi az Android-alkalmazások (APK-fájlok) telepítését a Google Play Áruházon kívülről. Például telepíthet alkalmazásokat az Amazon App Store-ból, játékokat telepíthet a Humble Bundle alkalmazáson keresztül, vagy letölthet egy alkalmazást APK formában a fejlesztő webhelyéről.

Ez a beállítás alapértelmezés szerint le van tiltva, mivel megakadályozza a kevésbé hozzáértő felhasználókat abban, hogy APK-fájlokat töltsenek le webhelyekről vagy e-mailekből, és kellő gondosság nélkül telepítsék azokat.

Amikor engedélyezi ezt az opciót egy APK fájl telepítéséhez, fontolja meg a biztonság utáni letiltását. Ha rendszeresen telepít alkalmazásokat a Google Playen kívülről - például ha az Amazon App Store-ot használja - érdemes engedélyeznie ezt a lehetőséget.

Akárhogy is, különös figyelmet kell fordítania a Google Playen kívülről telepített alkalmazásokra. Az Android most felajánlja, hogy átkutatja őket rosszindulatú programok ellen , de, mint minden víruskereső, ez a funkció sem tökéletes.

Ezen funkciók mindegyike lehetővé teszi a készülék teljes irányításának teljes irányítását, de biztonsági okokból alapértelmezés szerint le vannak tiltva. Engedélyezésükkor győződjön meg róla, hogy ismeri a kockázatokat.

Kép jóváírása: Sancho McCann a Flickr-en