Γνωρίζετε το τρυπάνι: χρησιμοποιήστε έναν μακρύ και ποικίλο κωδικό πρόσβασης, μην χρησιμοποιείτε τον ίδιο κωδικό πρόσβασης δύο φορές, χρησιμοποιήστε διαφορετικό κωδικό πρόσβασης για κάθε ιστότοπο. Η χρήση ενός σύντομου κωδικού πρόσβασης είναι τόσο επικίνδυνη;

Η σημερινή συνεδρία Ερωτήσεων & Απαντήσεων μας προσφέρει ευγενική προσφορά του SuperUser - μια υποδιαίρεση του Stack Exchange, μιας ομάδας ιστότοπων Q&A που βασίζεται στην κοινότητα.

Το ερώτημα

Ο χρήστης του SuperUser reader31073 είναι περίεργος εάν πρέπει πραγματικά να λάβει υπόψη αυτές τις προειδοποιήσεις μικρού κωδικού πρόσβασης

Χρησιμοποιώντας συστήματα όπως το TrueCrypt, όταν πρέπει να ορίσω έναν νέο κωδικό πρόσβασης, συχνά ενημερώνομαι ότι η χρήση ενός σύντομου κωδικού πρόσβασης είναι ανασφαλής και «πολύ εύκολο» να σπάσει με βίαια δύναμη.

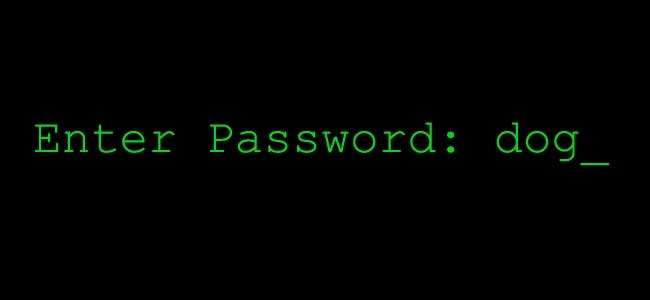

Χρησιμοποιώ πάντα κωδικούς πρόσβασης μήκους 8 χαρακτήρων, οι οποίοι δεν βασίζονται σε λέξεις λεξικού, που αποτελούνται από χαρακτήρες από το σύνολο A-Z, a-z, 0-9

Δηλαδή Χρησιμοποιώ κωδικό πρόσβασης όπως το sDvE98f1

Πόσο εύκολο είναι να σπάσεις έναν τέτοιο κωδικό πρόσβασης με brute-force; Δηλαδή πόσο γρήγορα.

Ξέρω ότι εξαρτάται σε μεγάλο βαθμό από το υλικό, αλλά ίσως κάποιος θα μπορούσε να μου δώσει μια εκτίμηση για πόσο καιρό θα χρειαστεί να το κάνω αυτό σε έναν διπλό πυρήνα με 2GHZ ή οτιδήποτε άλλο για να έχουμε ένα πλαίσιο αναφοράς για το υλικό.

Για να επιτεθεί σε brute-force ένας τέτοιος κωδικός δεν χρειάζεται μόνο να κυκλώσει όλους τους συνδυασμούς αλλά επίσης να προσπαθήσει να αποκρυπτογραφήσει με κάθε μαντέψει τον κωδικό πρόσβασης που χρειάζεται επίσης κάποιο χρόνο.

Επίσης, υπάρχει κάποιο λογισμικό για το brute-force hack TrueCrypt, επειδή θέλω να προσπαθήσω να κάνω brute-force να σπάσω τον δικό μου κωδικό πρόσβασης για να δω πόσο καιρό χρειάζεται αν είναι πραγματικά «πολύ εύκολο».

Διατρέχουν τους μικρούς κωδικούς πρόσβασης τυχαίου χαρακτήρα;

Η απάντηση

Ο συνεισφέρων του SuperUser Josh K. επισημαίνει τι θα χρειαζόταν ο εισβολέας:

Εάν ο εισβολέας μπορεί να αποκτήσει πρόσβαση στον κατακερματισμό του κωδικού πρόσβασης, είναι συχνά πολύ εύκολο να γίνει βίαια, καθώς συνεπάγεται απλώς κωδικούς πρόσβασης κατακερματισμού έως ότου ταιριάζει με τους κατακερματισμούς.

Το hash "kekuatan" εξαρτάται από τον τρόπο αποθήκευσης του κωδικού πρόσβασης Ένας κατακερματισμός MD5 μπορεί να χρειαστεί λιγότερο χρόνο για να δημιουργήσει έναν κατακερματισμό SHA-512.

Τα Windows συνήθιζαν (και μπορεί ακόμα, δεν ξέρω) να αποθηκεύουν κωδικούς πρόσβασης σε μορφή κατακερματισμού LM, οι οποίοι κεφαλαίασαν τον κωδικό πρόσβασης και τον χωρίστηκαν σε δύο κομμάτια 7 χαρακτήρων τα οποία στη συνέχεια κατακερματιστούν. Εάν είχατε έναν κωδικό πρόσβασης 15 χαρακτήρων, δεν θα είχε σημασία γιατί αποθηκεύτηκε μόνο οι πρώτοι 14 χαρακτήρες και ήταν εύκολο να βρούμε βίαια δύναμη επειδή δεν ήταν ωμή να εξαναγκάζετε έναν κωδικό πρόσβασης 14 χαρακτήρων, ήσασταν βίαιοι εξαναγκάζοντας δύο κωδικούς πρόσβασης 7 χαρακτήρων.

Εάν αισθάνεστε την ανάγκη, κατεβάστε ένα πρόγραμμα όπως το John The Ripper ή το Cain & Abel (παρακράτηση συνδέσμων) και δοκιμάστε το.

Θυμάμαι ότι μπορώ να δημιουργήσω 200.000 κατακερματισμούς το δευτερόλεπτο για έναν κατακερματισμό LM. Ανάλογα με τον τρόπο αποθήκευσης του κατακερματισμού από το Truecrypt και εάν μπορεί να ανακτηθεί από έναν κλειδωμένο τόμο, μπορεί να χρειαστεί περισσότερο ή λιγότερο χρόνο.

Οι βίαιες επιθέσεις χρησιμοποιούνται συχνά όταν ο εισβολέας έχει μεγάλο αριθμό κατακερματισμών για να περάσει. Αφού εκτελέσουν ένα κοινό λεξικό, συχνά ξεκινούν να ξεριζώνουν τους κωδικούς πρόσβασης με κοινές επιθέσεις ωμής βίας. Αριθμημένοι κωδικοί πρόσβασης έως δέκα, εκτεταμένα άλφα και αριθμητικά, αλφαριθμητικά και κοινά σύμβολα, αλφαριθμητικά και εκτεταμένα σύμβολα. Ανάλογα με το στόχο της επίθεσης, μπορεί να οδηγήσει με διαφορετικά ποσοστά επιτυχίας. Η απόπειρα συμβιβασμού της ασφάλειας ενός λογαριασμού ειδικότερα συχνά δεν είναι ο στόχος.

Ένας άλλος συνεργάτης, ο Phoshi επεκτείνει την ιδέα:

Το Brute-Force δεν είναι μια βιώσιμη επίθεση , σχεδόν ποτέ. Εάν ο εισβολέας δεν γνωρίζει τίποτα σχετικά με τον κωδικό πρόσβασής σας, δεν τον παίρνει μέσω της βίαιης βίας από αυτήν την πλευρά του 2020. Αυτό μπορεί να αλλάξει στο μέλλον, καθώς προχωρά το υλικό (Για παράδειγμα, θα μπορούσε κανείς να χρησιμοποιήσει όλα αυτά, ωστόσο, πολλά-έχει-έχει- τώρα βασίζεται σε ένα i7, επιταχύνοντας μαζικά τη διαδικασία (όμως, μιλάμε ακόμα χρόνια)

Εάν θέλετε να είστε -περισσότεροι- ασφαλείς, κολλήστε εκεί ένα εκτεταμένο σύμβολο ascii (Κρατήστε πατημένο το alt, χρησιμοποιήστε το numpad για να πληκτρολογήσετε έναν αριθμό μεγαλύτερο από 255). Κάτι τέτοιο διασφαλίζει ότι μια απλή ωμή δύναμη είναι άχρηστη.

Θα πρέπει να ανησυχείτε για πιθανές ατέλειες στον αλγόριθμο κρυπτογράφησης του truecrypt, ο οποίος θα μπορούσε να κάνει την εύρεση ενός κωδικού πρόσβασης πολύ πιο εύκολη και, φυσικά, ο πιο περίπλοκος κωδικός πρόσβασης στον κόσμο είναι άχρηστος εάν έχει παραβιαστεί το μηχάνημα που χρησιμοποιείτε.

Θα σχολιάζαμε την απάντηση του Phoshi με την ένδειξη "Brute-force δεν είναι μια βιώσιμη επίθεση, όταν χρησιμοποιείτε προηγμένη κρυπτογράφηση τρέχουσας γενιάς, σχεδόν ποτέ"

Όπως τονίσαμε στο πρόσφατο άρθρο μας, Επεξήγηση επιθέσεων Brute-Force: Πώς είναι ευάλωτη όλη η κρυπτογράφηση , τα συστήματα κρυπτογράφησης αυξάνουν η ηλικία και η ισχύς του υλικού, επομένως είναι θέμα χρόνου προτού αυτό που ήταν ένας σκληρός στόχος (όπως ο αλγόριθμος κρυπτογράφησης κωδικού πρόσβασης NTLM της Microsoft) να νικήσει μέσα σε λίγες ώρες.

Έχετε κάτι να προσθέσετε στην εξήγηση; Ακούστε στα σχόλια. Θέλετε να διαβάσετε περισσότερες απαντήσεις από άλλους χρήστες τεχνολογίας Stack Exchange; Δείτε ολόκληρο το νήμα συζήτησης εδώ .