Das 2016 erstmals entdeckte Mirai-Botnetz übernahm eine beispiellose Anzahl von Geräten und verursachte massiven Schaden im Internet. Jetzt ist es zurück und gefährlicher als je zuvor.

Der neue und verbesserte Mirai infiziert mehr Geräte

Am 18. März 2019 haben Sicherheitsforscher bei Palo Alto Networks enthüllte, dass Mirai optimiert und aktualisiert wurde, um das gleiche Ziel in größerem Maßstab zu erreichen. Die Forscher stellten fest, dass Mirai 11 neue Exporte (insgesamt 27) und eine neue Liste mit Standard-Administratoranmeldeinformationen zum Ausprobieren verwendete. Einige der Änderungen betreffen die Geschäftshardware, einschließlich LG Supersign TVs und drahtloser WePresent WiPG-1000-Präsentationssysteme.

Mirai kann noch leistungsfähiger sein, wenn es Business-Hardware und Commandeer-Business-Netzwerke übernehmen kann. Als Ruchna Nigam, Senior Threat Researcher bei Palo Alto Networks, sagt es :

Diese neuen Funktionen bieten dem Botnetz eine große Angriffsfläche. Durch das Targeting von Unternehmensverbindungen erhält das Unternehmen auch Zugriff auf eine größere Bandbreite, was letztendlich zu einer höheren Feuerkraft des Botnetzes für DDoS-Angriffe führt.

Diese Variante von Miria greift weiterhin Consumer-Router, Kameras und andere mit dem Netzwerk verbundene Geräte an. Für zerstörerische Zwecke gilt: Je mehr Geräte infiziert sind, desto besser. Ironischerweise wurde die böswillige Nutzlast auf einer Website gehostet, auf der ein Unternehmen beworben wurde, das sich mit „elektronischer Sicherheit, Integration und Alarmüberwachung“ befasste.

Mirai ist ein Botnetz, das IOT-Geräte angreift

Wenn Sie sich nicht erinnern, schien das Mirai-Botnetz 2016 überall zu sein. Es zielte auf Router, DVR-Systeme, IP-Kameras und mehr ab. Diese werden oft als Internet of Things (IoT) -Geräte bezeichnet und umfassen einfache Geräte wie Thermostate, die Mit dem Internet verbinden . Botnets arbeiten mit Infizieren von Computergruppen und anderen mit dem Internet verbundenen Geräten und dann diese infizierten Maschinen zu zwingen, Systeme anzugreifen oder auf koordinierte Weise an anderen Zielen zu arbeiten.

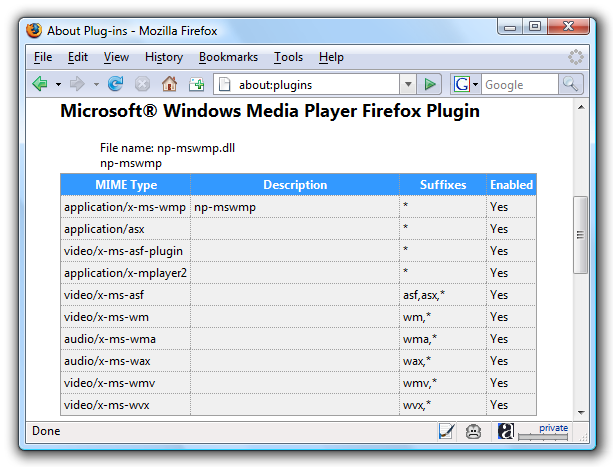

Mirai suchte nach Geräten mit Standard-Administratoranmeldeinformationen, entweder weil niemand sie geändert hat oder weil der Hersteller sie fest codiert hat. Das Botnetz übernahm eine Vielzahl von Geräten. Selbst wenn die meisten Systeme nicht sehr leistungsfähig wären, könnten die bloßen Zahlen zusammenarbeiten, um mehr zu erreichen als ein leistungsfähiger Zombie-Computer allein.

Mirai übernahm fast 500.000 Geräte. Mit diesem gruppierten Botnetz aus IoT-Geräten hat Mirai Dienste wie Xbox Live und Spotify sowie Websites wie BBC und Github durch Targeting lahmgelegt DNS-Anbieter direkt. Bei so vielen infizierten Computern wurde Dyn (ein DNS-Anbieter) von a DDOS-Angriff das sah 1,1 Terabyte Verkehr. Ein DDOS-Angriff überflutet ein Ziel mit einer enormen Menge an Internetverkehr, die mehr als das Ziel verarbeiten kann. Dadurch wird die Website oder der Dienst des Opfers gecrawlt oder vollständig aus dem Internet entfernt.

Die ursprünglichen Entwickler der Mirai-Botnet-Software waren verhaftet, schuldig bekannt und auf Bewährung gestellt . Für eine Weile wurde Mirai geschlossen. Aber genug von dem Code überlebte, damit andere schlechte Schauspieler Mirai übernehmen und ihn an ihre Bedürfnisse anpassen konnten. Jetzt gibt es da draußen eine andere Variante von Mirai.

VERBUNDEN: Was ist ein Botnetz?

So schützen Sie sich vor Mirai

Mirai verwendet wie andere Botnets bekannte Exploits, um Geräte anzugreifen und zu gefährden. Es wird auch versucht, bekannte Standardanmeldeinformationen zu verwenden, um in das Gerät zu arbeiten und es zu übernehmen. Ihre drei besten Schutzlinien sind also unkompliziert.

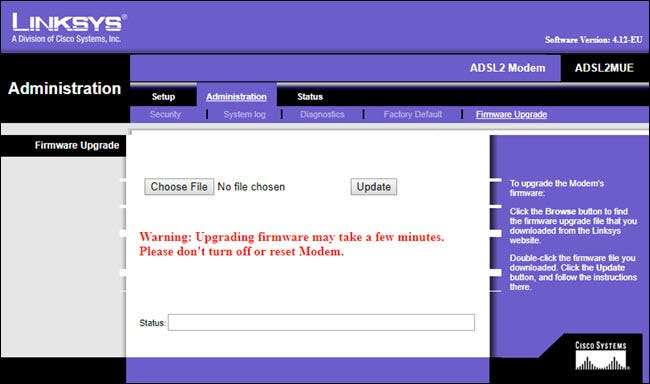

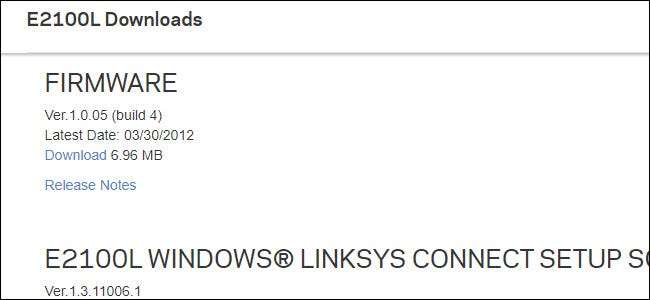

Immer Aktualisieren Sie die Firmware (und Software) von allem, was Sie zu Hause oder am Arbeitsplatz haben und mit dem Internet verbinden können. Hacking ist ein Katz-und-Maus-Spiel. Sobald ein Forscher einen neuen Exploit entdeckt, folgen Patches, um das Problem zu beheben. Botnetze wie dieses gedeihen auf ungepatchten Geräten, und diese Mirai-Variante ist nicht anders. Die Exploits für die Business-Hardware wurden im vergangenen September und 2017 identifiziert.

VERBUNDEN: Was ist Firmware oder Mikrocode und wie kann ich meine Hardware aktualisieren?

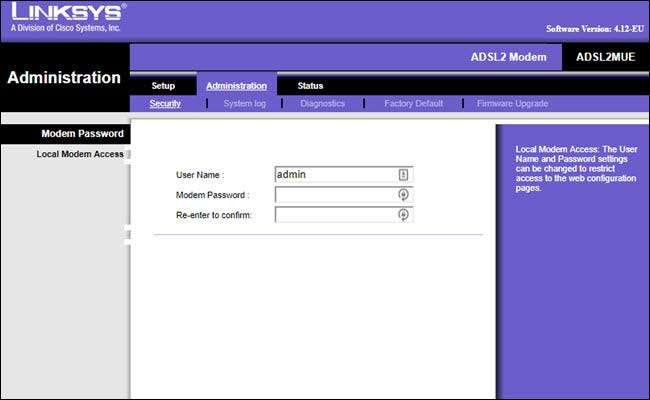

Ändern Sie die Administratoranmeldeinformationen Ihrer Geräte (Benutzername und Kennwort) so bald wie möglich. Bei Routern können Sie dies in tun Weboberfläche Ihres Routers oder mobile App (falls vorhanden). Informationen zu anderen Geräten, bei denen Sie sich mit ihrem Standardbenutzernamen oder -kennwort anmelden, finden Sie im Handbuch des Geräts.

Wenn Sie sich mit admin, Passwort oder einem leeren Feld anmelden können, müssen Sie dies ändern. Stellen Sie sicher, dass Sie die Standardanmeldeinformationen ändern, wenn Sie ein neues Gerät einrichten. Wenn Sie bereits Geräte eingerichtet und das Kennwort nicht geändert haben, tun Sie dies jetzt. Diese neue Variante von Mirai zielt auf neue Kombinationen von Standardbenutzernamen und -kennwörtern ab.

Wenn Ihr Gerätehersteller keine neuen Firmware-Updates mehr veröffentlicht oder die Administratoranmeldeinformationen fest codiert hat und Sie diese nicht ändern können, sollten Sie das Gerät austauschen.

Am besten überprüfen Sie dies auf der Website Ihres Herstellers. Suchen Sie die Support-Seite für Ihr Gerät und suchen Sie nach Hinweisen zu Firmware-Updates. Überprüfen Sie, wann der letzte veröffentlicht wurde. Wenn seit einem Firmware-Update Jahre vergangen sind, unterstützt der Hersteller das Gerät wahrscheinlich nicht mehr.

Anweisungen zum Ändern der Administrationsdaten finden Sie auch auf der Support-Website des Geräteherstellers. Wenn Sie keine aktuellen Firmware-Updates oder eine Methode zum Ändern des Gerätekennworts finden, ist es wahrscheinlich an der Zeit, das Gerät auszutauschen. Sie möchten nicht, dass etwas dauerhaft Verwundbares mit Ihrem Netzwerk verbunden bleibt.

Das Ersetzen Ihrer Geräte mag drastisch erscheinen, aber wenn sie anfällig sind, ist dies die beste Option. Botnetze wie Mirai verschwinden nicht. Sie müssen Ihre Geräte schützen. Durch den Schutz Ihrer eigenen Geräte schützen Sie den Rest des Internets.