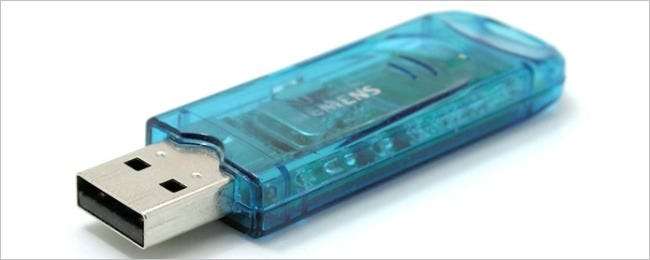

Die Verwendung vertrauenswürdiger USB-Laufwerke, die Sie auf Ihrem aktuellen, gut gesicherten Betriebssystem besitzen, ist eine Sache, aber was ist, wenn Ihr bester Freund mit seinem USB-Laufwerk vorbeischaut und möchte, dass Sie einige Dateien darauf kopieren? Stellt das USB-Laufwerk Ihres Freundes ein Risiko für Ihr gut gesichertes System dar oder ist es nur unbegründete Angst?

Die heutige Frage-Antwort-Sitzung wird uns mit freundlicher Genehmigung von SuperUser zur Verfügung gestellt - einer Unterteilung von Stack Exchange, einer Community-gesteuerten Gruppierung von Q & A-Websites.

Bild mit freundlicher Genehmigung von Wikimedia Commons .

Die Frage

SuperUser Reader E M möchte wissen, welche Gefahren ein nicht vertrauenswürdiges USB-Laufwerk birgt:

Angenommen, jemand möchte, dass ich einige Dateien auf sein USB-Laufwerk kopiere. Ich verwende Windows 7 x64 mit vollständigem Patch und deaktiviertem AutoRun (über Gruppenrichtlinien). Ich stecke das USB-Laufwerk ein, öffne es im Windows Explorer und kopiere einige Dateien darauf. Ich führe keine der vorhandenen Dateien aus oder zeige sie an. Welche schlimmen Dinge könnten passieren, wenn ich das tue?

Was ist, wenn ich dies unter Linux mache (z. B. Ubuntu)? Bitte beachten Sie, dass ich nach Details zu bestimmten Risiken (falls vorhanden) suche und nicht nach "Es wäre sicherer, wenn Sie dies nicht tun".

Wenn Sie ein System haben, das auf dem neuesten Stand und gut gesichert ist, besteht dann das Risiko eines nicht vertrauenswürdigen USB-Laufwerks, wenn Sie es nur anschließen und Dateien darauf kopieren, aber nichts anderes tun?

Die Antwort

Die SuperUser-Mitarbeiter Sylvainulg, Steve und Zan Lynx haben die Antwort für uns. Zuerst Sylvainulg:

Weniger beeindruckend ist, dass Ihr GUI-Dateibrowser normalerweise Dateien untersucht, um Miniaturansichten zu erstellen. Jeder pdf-basierte, ttf-basierte Exploit (hier Turing-fähigen Dateityp einfügen), der auf Ihrem System funktioniert, kann möglicherweise passiv gestartet werden, indem Sie die Datei löschen und darauf warten, dass sie vom Miniaturbild-Renderer gescannt wird. Die meisten mir bekannten Exploits sind zwar für Windows, aber unterschätzen Sie die Updates für libjpeg nicht.

Gefolgt von Steve:

Es gibt verschiedene Sicherheitspakete, mit denen ich ein AutoRun-Skript für Linux oder Windows einrichten und meine Malware automatisch ausführen kann, sobald Sie sie anschließen. Es ist am besten, keine Geräte anzuschließen, denen Sie nicht vertrauen!

Denken Sie daran, dass ich schädliche Software an so ziemlich jede Art von ausführbarer Datei anhängen kann, die ich möchte, und an so ziemlich jedes Betriebssystem. Wenn AutoRun deaktiviert ist, SOLLTEN Sie sicher sein, aber WIEDER vertraue ich Geräten nicht, bei denen ich auch nur ein bisschen skeptisch bin.

Ein Beispiel dafür finden Sie unter Das Social-Engineer Toolkit (SET) .

Der EINZIGE Weg, um wirklich sicher zu sein, besteht darin, eine Live-Linux-Distribution mit nicht angeschlossener Festplatte zu starten, das USB-Laufwerk zu mounten und einen Blick darauf zu werfen. Ansonsten würfeln Sie.

Wie von anderen vorgeschlagen, ist es ein Muss, dass Sie das Netzwerk deaktivieren. Es hilft nicht, wenn Ihre Festplatte sicher ist und Ihr gesamtes Netzwerk gefährdet ist.

Und unsere letzte Antwort von Zan Lynx:

Eine weitere Gefahr besteht darin, dass Linux versucht, alles zu mounten (Witz hier unterdrückt) .

Einige der Dateisystemtreiber sind nicht fehlerfrei. Dies bedeutet, dass ein Hacker möglicherweise einen Fehler finden kann, beispielsweise in Squashfs, Minix, Befs, Cramfs oder Udf. Dann könnte der Hacker ein Dateisystem erstellen, das den Fehler ausnutzt, um einen Linux-Kernel zu übernehmen und diesen auf ein USB-Laufwerk zu übertragen.

Dies könnte theoretisch auch Windows passieren. Ein Fehler im FAT-, NTFS-, CDFS- oder UDF-Treiber kann Windows für eine Übernahme öffnen.

Wie Sie den obigen Antworten entnehmen können, besteht immer die Möglichkeit eines Risikos für die Sicherheit Ihres Systems. Dies hängt jedoch davon ab, wer (oder was) Zugriff auf das betreffende USB-Laufwerk hatte.

Haben Sie der Erklärung etwas hinzuzufügen? Ton aus in den Kommentaren. Möchten Sie weitere Antworten von anderen technisch versierten Stack Exchange-Benutzern lesen? Den vollständigen Diskussionsthread finden Sie hier .