Utiliser des clés USB fiables que vous possédez sur votre système d'exploitation à jour et bien sécurisé est une chose, mais que se passe-t-il si votre meilleur ami s'arrête avec sa clé USB et souhaite que vous y copiez des fichiers? La clé USB de votre ami présente-t-elle des risques pour votre système bien sécurisé, ou s'agit-il simplement d'une peur sans fondement?

La session de questions et réponses d’aujourd’hui nous est offerte par SuperUser, une subdivision de Stack Exchange, un regroupement de sites Web de questions-réponses géré par la communauté.

Image courtoisie de Wikimedia Commons .

The Question

Le lecteur SuperUser E M veut savoir quels peuvent être les dangers d'une clé USB non fiable:

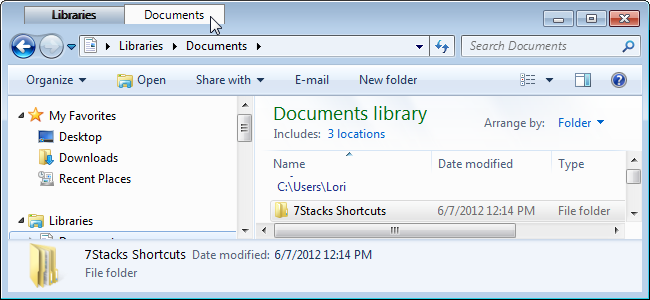

Supposons que quelqu'un veuille que je copie certains fichiers sur sa clé USB. J'exécute Windows 7 x64 entièrement corrigé avec AutoRun désactivé (via la stratégie de groupe). J'insère la clé USB, l'ouvre dans l'Explorateur Windows et y copie des fichiers. Je n'exécute ni ne consulte aucun des fichiers existants. Quelles mauvaises choses pourraient arriver si je fais cela?

Et si je fais cela sous Linux (disons, Ubuntu)? Veuillez noter que je recherche des détails sur les risques spécifiques (le cas échéant), et non "ce serait plus sûr si vous ne le faites pas".

Si vous disposez d'un système à jour et bien sécurisé, existe-t-il des risques liés à une clé USB non approuvée si vous ne la branchez que pour y copier des fichiers, mais ne faites rien d'autre?

La réponse

Les contributeurs SuperUser sylvainulg, steve et Zan Lynx ont la réponse pour nous. Tout d'abord, Sylvainulg:

Moins impressionnant, votre navigateur de fichiers GUI explorera généralement les fichiers pour créer des miniatures. Tout exploit basé sur pdf, ttf (insérez ici le type de fichier compatible Turing) qui fonctionne sur votre système pourrait potentiellement être lancé passivement en déposant le fichier et en attendant qu'il soit analysé par le moteur de rendu de vignettes. La plupart des exploits que je connais concernent Windows, mais ne sous-estimez pas les mises à jour de libjpeg.

Suivi par Steve:

Il existe plusieurs packages de sécurité qui me permettent de configurer un script AutoRun pour Linux OU Windows, exécutant automatiquement mon malware dès que vous le branchez. Il est préférable de ne pas brancher des appareils auxquels vous ne faites pas confiance!

Gardez à l'esprit que je peux attacher des logiciels malveillants à à peu près n'importe quel type d'exécutable que je veux, et pour à peu près n'importe quel système d'exploitation. Avec AutoRun désactivé, vous DEVRIEZ être en sécurité, mais ENCORE, je ne fais pas confiance aux appareils sur lesquels je suis le moindre sceptique.

Pour un exemple de ce qui peut faire cela, consultez La boîte à outils de l'ingénieur social (SET) .

La SEULE façon d'être vraiment en sécurité est de démarrer une distribution Linux en direct avec votre disque dur débranché, de monter la clé USB et d'y jeter un œil. En dehors de cela, vous lancez les dés.

Comme suggéré par d'autres, il est indispensable de désactiver le réseau. Cela n'aide pas si votre disque dur est sûr et que tout votre réseau est compromis.

Et notre réponse finale de Zan Lynx:

Un autre danger est que Linux essaie de monter quoi que ce soit (blague supprimée ici) .

Certains pilotes du système de fichiers ne sont pas exempts de bogues. Ce qui signifie qu'un hacker pourrait potentiellement trouver un bogue dans, par exemple, squashfs, minix, befs, cramfs ou udf. Ensuite, le pirate pourrait créer un système de fichiers qui exploite le bogue pour prendre le contrôle d'un noyau Linux et le mettre sur une clé USB.

Cela pourrait théoriquement arriver également à Windows. Un bogue dans le pilote FAT, NTFS, CDFS ou UDF peut ouvrir Windows à une prise de contrôle.

Comme vous pouvez le voir dans les réponses ci-dessus, il existe toujours une possibilité de risque pour la sécurité de votre système, mais cela dépendra de qui (ou de quoi) a eu accès à la clé USB en question.

Avez-vous quelque chose à ajouter à l'explication? Sonnez dans les commentaires. Vous voulez lire plus de réponses d'autres utilisateurs de Stack Exchange férus de technologie? Consultez le fil de discussion complet ici .