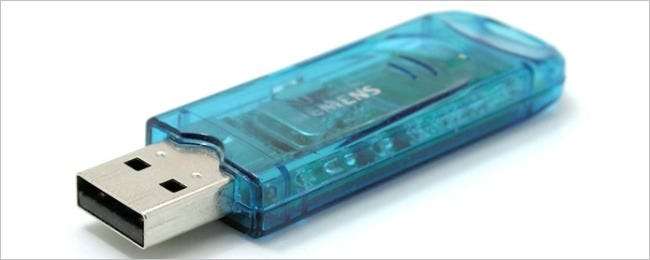

विश्वसनीय यूएसबी ड्राइव का उपयोग करना जो आप अपनी अप-टू-डेट पर रखते हैं, अच्छी तरह से सुरक्षित ऑपरेटिंग सिस्टम एक चीज है, लेकिन क्या होगा यदि आपका सबसे अच्छा दोस्त अपने यूएसबी ड्राइव से बंद हो जाता है और चाहता है कि आप इसे कुछ फ़ाइलों की प्रतिलिपि बनाएँ? क्या आपके मित्र की USB ड्राइव आपके सुव्यवस्थित सिस्टम के लिए कोई जोखिम उठाती है, या यह सिर्फ आधारहीन भय है?

आज का प्रश्न और उत्तर सत्र सुपरयूज़र के सौजन्य से आता है - स्टैक एक्सचेंज का एक उपखंड, जो कि क्यू एंड ए वेब साइटों का एक समुदाय-संचालित समूह है।

की छवि शिष्टाचार विकिमीडिया कॉमन्स .

प्रश्न

सुपरयूज़र रीडर ई एम जानना चाहता है कि एक अविश्वसनीय यूएसबी ड्राइव के खतरे क्या हो सकते हैं:

मान लीजिए कि कोई व्यक्ति चाहता है कि मैं कुछ फाइलों को उनके USB ड्राइव पर कॉपी करूं। मैं स्वतः पूर्ण अक्षम (समूह नीति के माध्यम से) के साथ विंडोज 7 x64 पूरी तरह से चल रहा हूँ। मैं USB ड्राइव सम्मिलित करता हूं, इसे विंडोज एक्सप्लोरर में खोलता हूं, और कुछ फाइलों को कॉपी करता हूं। मैं किसी भी मौजूदा फ़ाइल को नहीं चलाता या देखता नहीं हूँ। अगर मैं ऐसा करूं तो क्या बुरा हो सकता है?

अगर मैं लिनक्स में यह करूं तो क्या होगा (जैसे, उबंटू)? कृपया ध्यान दें कि मैं विशिष्ट जोखिमों (यदि कोई हो) के विवरण की तलाश कर रहा हूं, न कि "यदि आप ऐसा नहीं करते तो यह अधिक सुरक्षित होगा"।

यदि आपके पास एक प्रणाली है जो अद्यतित है और अच्छी तरह से सुरक्षित है, तो क्या एक अविश्वसनीय यूएसबी ड्राइव से कोई जोखिम है यदि आप इसे केवल इसमें प्लग करते हैं और फाइलों को कॉपी करते हैं, लेकिन कुछ और नहीं करते हैं?

उत्तर

सुपरयूजर योगदानकर्ताओं sylvainulg, steve, और Zan Lynx का जवाब हमारे लिए है। सबसे पहले, सिल्वेनुलग:

कम प्रभावशाली, आपका GUI फ़ाइल ब्राउज़र आमतौर पर थंबनेल बनाने के लिए फ़ाइलों का पता लगाएगा। कोई भी PDF- आधारित, ttf- आधारित, (ट्यूरिंग-सक्षम फ़ाइल प्रकार यहां डालें) -बेड शोषण जो आपके सिस्टम पर काम करता है, संभवतः फ़ाइल को ड्रॉप करके निष्क्रिय रूप से लॉन्च किया जा सकता है और इसके लिए थंबनेल रेंडरर द्वारा स्कैन किया जा सकता है। मुझे पता है कि ज्यादातर कारनामे विंडोज के लिए हैं, लेकिन libjpeg के अपडेट को कम मत समझिए।

स्टीव द्वारा पीछा किया:

कई सुरक्षा पैकेज हैं जो मुझे लिनक्स या विंडोज के लिए एक ऑटोरन स्क्रिप्ट सेट करने की अनुमति देते हैं, जैसे ही आप इसे प्लग इन करते हैं, स्वचालित रूप से मेरे मैलवेयर को निष्पादित करते हैं। यह उन डिवाइसों में प्लग नहीं करना सबसे अच्छा है जिन पर आपको भरोसा नहीं है!

ध्यान में रखते हुए, मैं दुर्भावनापूर्ण सॉफ़्टवेयर को किसी भी प्रकार के निष्पादन योग्य के साथ संलग्न कर सकता हूं जो मुझे चाहिए, और बहुत अधिक किसी भी ओएस के लिए। ऑटोरन अक्षम होने से आप सुरक्षित रह सकते हैं, लेकिन फिर भी, मुझे उन उपकरणों पर भरोसा नहीं है जिनके बारे में मैं थोड़ा भी संदेह नहीं करता हूं।

यह क्या कर सकता है, इसके एक उदाहरण के लिए देखें सामाजिक-इंजीनियर टूलकिट (SET) .

वास्तव में सुरक्षित होने का एकमात्र तरीका अपनी हार्ड ड्राइव अनप्लग्ड के साथ लाइव लिनक्स वितरण को बूट करना है, यूएसबी ड्राइव को माउंट करना है, और एक नज़र रखना है। इसके अलावा, आप पासा पलट रहे हैं।

जैसा कि दूसरों द्वारा सुझाया गया है, यह जरूरी है कि आप नेटवर्किंग को अक्षम कर दें। यदि आपकी हार्ड ड्राइव सुरक्षित है और आपके पूरे नेटवर्क से समझौता हो जाता है तो यह मदद नहीं करता है।

और ज़ैन लिंक्स से हमारा अंतिम उत्तर:

एक और खतरा यह है कि लिनक्स कुछ भी माउंट करने की कोशिश करेगा (यहां दबाया गया मजाक) .

कुछ फ़ाइल सिस्टम ड्राइवर बग मुक्त नहीं हैं। जिसका अर्थ है कि एक हैकर संभावित रूप से स्क्वैश, मिनिक्स, बीफ, क्रैम्फ्स या यूडीएफ में बग ढूंढ सकता है। तब हैकर एक फाइल सिस्टम बना सकता है जो बग को लिनक्स कर्नेल पर ले जाने के लिए शोषण करता है और इसे यूएसबी ड्राइव पर डाल देता है।

यह सैद्धांतिक रूप से विंडोज के लिए भी हो सकता है। FAT, NTFS, CDFS या UDF ड्राइवर में बग विंडोज को टेकओवर करने के लिए खोल सकता है।

जैसा कि आप ऊपर दिए गए उत्तरों से देख सकते हैं, आपके सिस्टम की सुरक्षा के लिए हमेशा जोखिम होने की संभावना है, लेकिन यह इस बात पर निर्भर करेगा कि किसने (या क्या) प्रश्न में यूएसबी ड्राइव का उपयोग किया है।

स्पष्टीकरण में कुछ जोड़ना है? टिप्पणियों में विचार व्यक्त करो। अन्य टेक-सेवी स्टैक एक्सचेंज उपयोगकर्ताओं से अधिक जवाब पढ़ना चाहते हैं? पूरी चर्चा धागा यहाँ देखें .