Wir haben bereits über das Rooten Ihrer Android-Smartphones und -Tablets geschrieben, aber warum werden sie nicht gerootet? Google argumentiert, dass das Rooten aus Sicherheitsgründen ein Fehler ist, da es das Sicherheitsmodell von Android untergräbt.

Über die Jahre, Google hat Android immer mehr Funktionen hinzugefügt, die früher nur Root-Funktionen waren - Von Screenshots bis zur Unterstützung von Verschlüsselung und VPNs. Ziel ist es, den Root-Bedarf zu minimieren.

Was ist eigentlich Rooting?

Android basiert auf Linux, wobei der Root-Benutzer dem Administrator-Benutzer in Windows entspricht. Der Begriff „Rooting“ bedeutet, dass Sie Root-Zugriff auf Ihr Smartphone oder Tablet erhalten und Anwendungen mit diesen Root-Berechtigungen ausführen können - mit anderen Worten, vollständiger Systemzugriff.

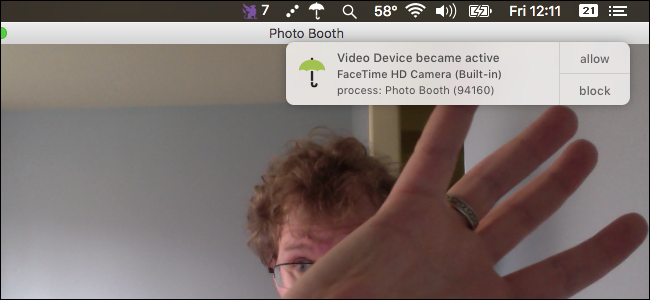

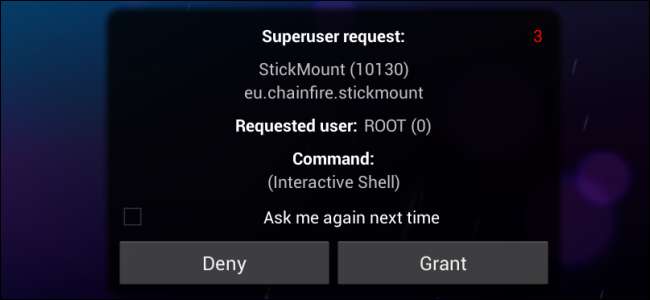

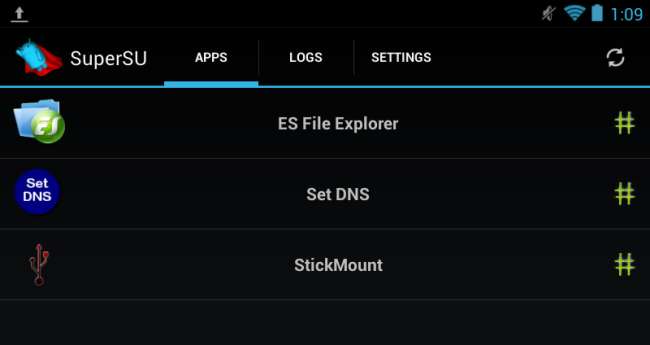

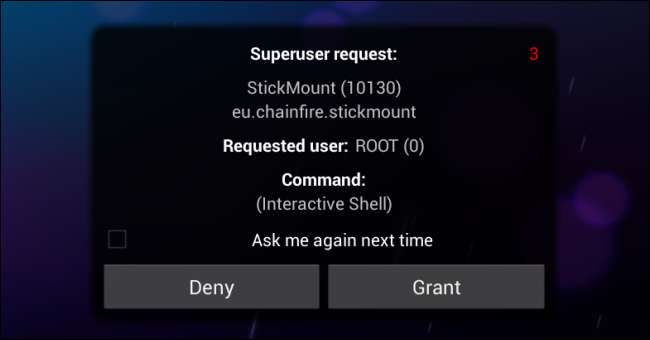

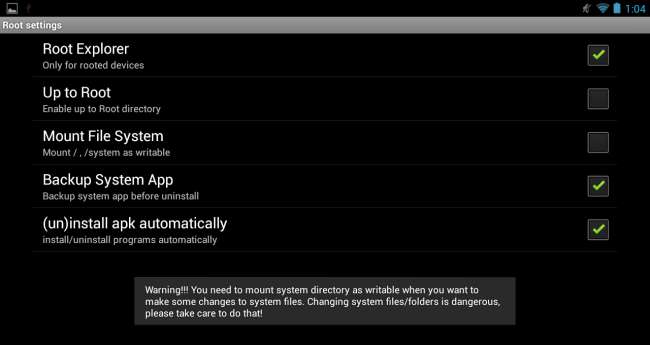

Ein Standard-Root-Prozess wird auch eine Anwendung wie Superuser oder SuperSU sein. Diese Anwendung überwacht den Zugriff auf root. Anwendungen auf Ihrem Gerät können nicht einfach Root-Berechtigungen erhalten, wann immer sie möchten. Sie müssen dazu aufgefordert werden, und Sie können die Anforderung bestätigen oder ablehnen.

Ausbruch aus dem Sicherheitsmodell von Android

Android verwendet das Sicherheitsmodell von Linux auf andere Weise. Jede Android-App wird mit einer eigenen Benutzer-ID oder UID ausgeführt. Mit anderen Worten, jede App wird als eigenes Benutzerkonto ausgeführt. Dies bedeutet, dass jede App ihre eigenen Daten hat, die von jeder anderen App isoliert sind. Wenn Sie die App Ihrer Bank installieren, werden deren Daten so gespeichert, dass nur die App der Bank darauf zugreifen kann. Andere Apps auf Ihrem Gerät können nicht darauf zugreifen.

In einer Standard-Android-Konfiguration kann keine App auf die Daten einer anderen App zugreifen, unabhängig davon, wie viele Berechtigungen die App benötigt.

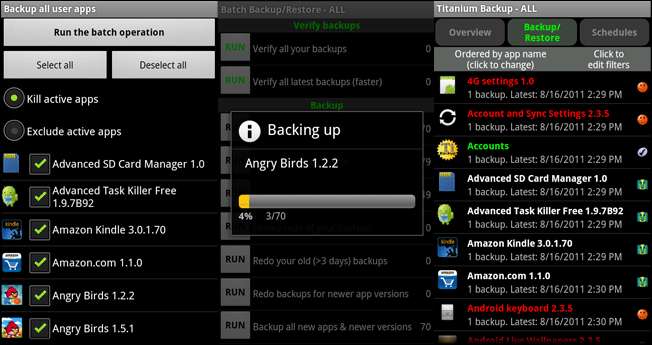

Dies ändert sich alles, wenn Sie eine Anwendung als Root ausführen. Die Anwendung wird nicht mehr in einem Sandbox-Bereich ausgeführt - sie hat Zugriff auf das gesamte System. Eine App mit Root-Berechtigungen kann die Daten anderer Apps lesen - so geht's das ausgezeichnete Titanium Backup funktioniert und warum es root benötigt.

Eingabeaufforderungen für Root-Berechtigungen und Malware

Der vollständige Systemzugriff bedeutet, dass Malware möglicherweise den Root-Zugriff ausnutzt, um viel mehr Schaden zu verursachen als normalerweise. Sobald einer App Root-Zugriff gewährt wurde, kann sie alles tun - einen Key Logger im Hintergrund ausführen, ohne es Ihnen mitzuteilen, Ihre Kontoinformationen aus anderen Apps extrahieren oder sogar Ihr Gerät durch Löschen kritischer Systemdateien durcheinander bringen.

Wenn Sie wissen, was Sie tun, und nur vertrauenswürdige Root-Apps herunterladen, können Sie dies vermeiden. Dies ist jedoch zu beachten, wenn Sie überlegen, wie viele weniger technische Benutzer Android verwenden. Sie kümmern sich nicht darum, Titanium Backup auszuführen und Zugriff auf das gesamte Root-Dateisystem zu haben - sie möchten nur, dass es funktioniert, Anrufe tätigt und Angry Birds spielt.

Mit anderen Worten, Sie sollten die Smartphones und Tablets Ihrer Verwandten wahrscheinlich nicht als Gefallen für sie verwurzeln.

Mit großer Macht kommt große Verantwortung

Die Probleme betreffen nicht nur Malware. Mit vollem Zugriff auf das Root-Dateisystem können Sie kritische Systemdateien im Root-Dateisystem löschen oder kritische System-Apps deaktivieren und verhindern, dass Ihr Gerät ordnungsgemäß funktioniert. Windows unternimmt große Anstrengungen, um zu verhindern, dass durchschnittliche Benutzer aus demselben Grund im Ordner C: \ Windows herumspielen. Wenn der durchschnittliche Benutzer nicht versteht, was er tut, kann er sein Betriebssystem ernsthaft beschädigen.

Überlegungen zur Garantie

VERBUNDEN: Erläutert das Rooten oder Entsperren die Garantie Ihres Android-Telefons?

Einige Hersteller oder Spediteure kann versuchen, Ihnen den Garantieservice zu verweigern Wenn Sie ein gerootetes Gerät haben. Wenn Sie den Root-Zugriff zum Ändern Ihrer Systemdateien verwendet haben und die Software nicht mehr ordnungsgemäß funktioniert, ist dies sinnvoll. Sie sollten jedoch in der Lage sein, das Gerät auf die werkseitigen Standardeinstellungen zurückzusetzen und es selbst zu reparieren.

Wenn die Hardware des Geräts ausfällt, kann das Rooten nicht die Ursache sein (es sei denn, Sie haben eine Übertaktungs-App installiert, für die Root erforderlich war, und die Hardware wurde durch Hitze zerstört). Um Argumente zu vermeiden, sollten Sie das Gerät entfernen, bevor Sie es für den Service in Anspruch nehmen.

Dies ist ein weiterer Grund, warum Sie das Gerät eines nicht technischen Familienmitglieds nicht rooten möchten. Dies kann zu Problemen führen, wenn es jemals repariert oder ersetzt werden muss.

Zusammenfassend lässt sich sagen, dass Sie durch Rooting viel Leistung erhalten - mehr Leistung als mit Android. (Darunter befindet sich jedoch Linux, und Linux funktioniert einwandfrei mit Root-Zugriff.) Eine App mit Root-Zugriff unterliegt keinen Berechtigungsbeschränkungen und kann schwerwiegende Probleme verursachen. Wenn Sie wissen, was Sie tun, sollten Sie in Ordnung sein - aber Sie müssen vorsichtiger sein.

Diese Leistung ist jedoch nur eine Haftung für den durchschnittlichen Android-Benutzer. Aus diesem Grund ist Android nicht verwurzelt. Wenn eine App eine Eingabeaufforderung für Root-Berechtigungen öffnen und vollständigen Zugriff auf das System erhalten könnte, würden viele weniger technische Benutzer den Zugriff zulassen, damit sie die App weiterhin verwenden können. Einige Apps lehnen es möglicherweise sogar ab, ohne Root-Zugriff ausgeführt zu werden, um schlimmere Anzeigen anzuzeigen, genauso wie viele werbefinanzierte Apps heute eine lange Liste von Berechtigungen verlangen. Das Fehlen von Root hilft, durchschnittliche Benutzer zu schützen.