Probablemente haya escuchado que necesita sobrescribir una unidad varias veces para que los datos sean irrecuperables. Muchas utilidades de borrado de disco ofrecen borrados de varias pasadas. Esta es una leyenda urbana: solo necesitas limpiar un disco una vez.

Limpiar se refiere a sobrescribir una unidad con todos 0, todos 1 o datos aleatorios. Es importante limpiar un disco una vez antes de deshacerse de él para hacer que sus datos sean irrecuperables, pero los borrados adicionales ofrecen una falsa sensación de seguridad.

Credito de imagen: Norlando Pobre on Flickr

Qué hace la limpieza

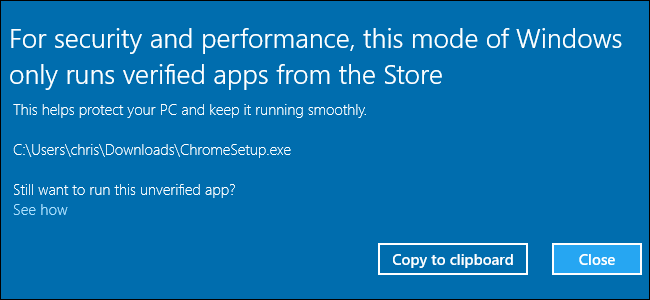

Cuando borras un archivo usando Windows, Linux u otro sistema operativo, el sistema operativo no elimina todos los rastros del archivo de tu disco duro. El sistema operativo marca los sectores que contienen los datos como "no utilizados". El sistema operativo escribirá sobre estos sectores no utilizados en el futuro. Sin embargo, si ejecutar una utilidad de recuperación de archivos , puede recuperar datos de estos sectores, suponiendo que aún no se hayan sobrescrito.

¿Por qué el sistema operativo no elimina los datos por completo? Eso requeriría recursos adicionales del sistema. Un archivo de 10 GB se puede marcar como no utilizado muy rápidamente, mientras que se necesitaría mucho más para escribir más de 10 GB de datos en la unidad. No se tarda más en sobrescribir un sector usado, por lo que no tiene sentido desperdiciar recursos sobrescribiendo los datos, a menos que desee que sean irrecuperables.

Cuando "borras" una unidad, sobrescribes todos los datos que contiene con 0, 1 o una combinación aleatoria de 0 y 1.

Unidades de disco duro mecánicas frente a unidades de estado sólido

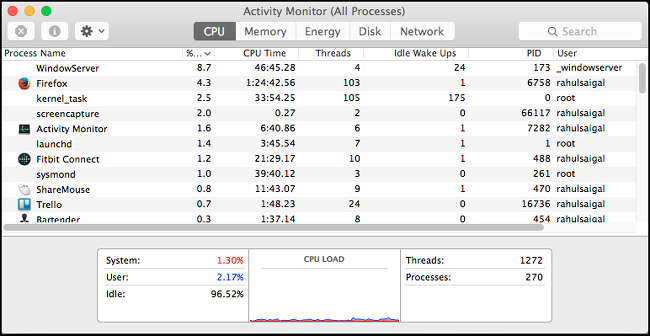

Lo anterior solo es cierto para los discos duros mecánicos tradicionales. Las unidades de estado sólido más nuevas que admiten el comando TRIM se comportan de manera diferente. Cuando un sistema operativo elimina un archivo de un SSD, envía un comando TRIM a la unidad y la unidad borra los datos. En una unidad de estado sólido, se tarda más en sobrescribir un sector utilizado en lugar de escribir datos en un sector no utilizado, por lo que borrar el sector antes de tiempo aumenta el rendimiento.

Credito de imagen: Simon Wüllhorst en Flickr

Esto significa que las herramientas de recuperación de archivos no funcionarán en SSD. Tampoco debes borrar los SSD, basta con eliminar los archivos. Los SSD tienen un número limitado de ciclos de escritura y borrarlos consumirá ciclos de escritura sin ningún beneficio.

La leyenda urbana

En una unidad de disco duro mecánica tradicional, los datos se almacenan magnéticamente. Esto ha llevado a algunas personas a teorizar que, incluso después de sobrescribir un sector, es posible examinar el campo magnético de cada sector con un microscopio de fuerza magnética y determinar su estado anterior.

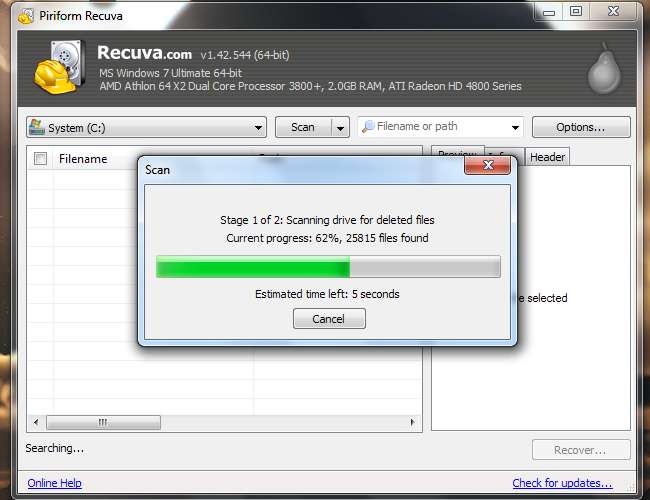

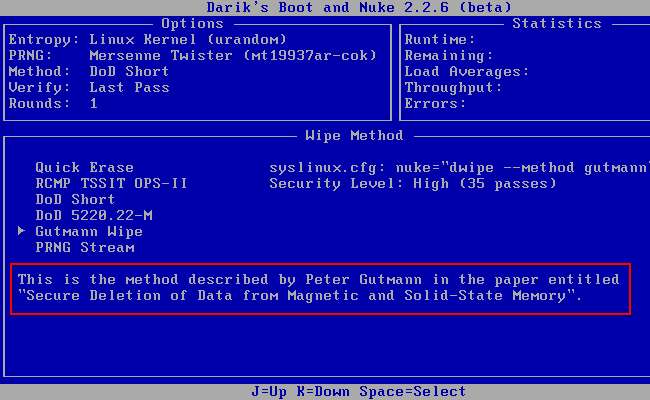

Como solución, muchas personas aconsejan escribir datos en los sectores varias veces. Muchas herramientas tienen configuraciones integradas para realizar hasta 35 pases de escritura; esto se conoce como el "método Gutmann", en honor a Peter Gutmann, quien escribió un artículo importante sobre el tema " Eliminación segura de datos de la memoria magnética y de estado sólido , ”Publicado en 1996.

De hecho, este documento fue malinterpretado y se convirtió en la fuente de la leyenda urbana de los 35 pasos. El artículo original termina con la conclusión de que:

"Los datos sobrescritos una o dos veces se pueden recuperar restando lo que se espera leer de una ubicación de almacenamiento de lo que realmente se lee ... Sin embargo, al utilizar los métodos relativamente simples presentados en este documento, la tarea de un atacante puede ser significativamente más difícil, si no es prohibitivamente caro ".

Dada esa conclusión, es bastante obvio que deberíamos usar el método Gutmann para borrar nuestras unidades, ¿verdad? No tan rapido.

La realidad

Para comprender por qué el método Gutmann no es necesario para todas las unidades, es importante tener en cuenta que el papel y el método se diseñaron en 1996, cuando se usaba la tecnología de disco duro más antigua. El método Gutmann de 35 pasadas se diseñó para borrar datos de cualquier tipo de unidad, sin importar qué tipo de unidad fuera, desde la tecnología actual de disco duro en 1996 hasta la tecnología antigua de disco duro.

Como el propio Gutmann explicó en un epílogo escrito más adelante, para una unidad moderna, una limpieza (o tal vez dos, si lo desea, pero ciertamente no 35) funcionará bien (la negrita aquí es mía):

“En el tiempo transcurrido desde que se publicó este artículo, algunas personas han tratado la técnica de sobrescritura de 35 pasadas descrita en él más como una especie de encantamiento vudú para desterrar a los espíritus malignos que como resultado de un análisis técnico de las técnicas de codificación de unidades ... la sobrescritura completa de 35 pasadas no tiene sentido para cualquier unidad, ya que se dirige a una combinación de escenarios que involucran todos los tipos de tecnología de codificación (normalmente utilizada), que cubre todo hasta los métodos MFM de más de 30 años (si no lo entiende declaración, relea el periódico). Si está utilizando una unidad que utiliza la tecnología de codificación X, solo necesita realizar las pasadas específicas de X y nunca necesitas realizar las 35 pasadas . Para cualquier unidad PRML / EPRML moderna, lo mejor que puede hacer es realizar algunas pasadas de limpieza aleatoria. Como dice el periódico, " Una buena limpieza con datos aleatorios funcionará tan bien como se puede esperar “. Esto era cierto en 1996 y sigue siendo cierto ahora. "

La densidad del disco también es un factor. A medida que los discos duros se han vuelto más grandes, más datos se han empaquetado en áreas cada vez más pequeñas, lo que hace que la recuperación teórica de datos sea esencialmente imposible:

“… Con las unidades modernas de alta densidad, incluso si tiene 10 KB de datos confidenciales en una unidad y no puede borrarlos con un 100% de certeza, las posibilidades de que un adversario pueda encontrar los rastros borrados de esos 10 KB en 200 GB de otros rastros borrados están cerca de cero ".

De hecho, no se ha informado de ningún caso de que alguien haya utilizado un microscopio de fuerza magnética para recuperar datos sobrescritos. El ataque sigue siendo teórico y se limita a la tecnología de disco duro más antigua.

Más allá de limpiar

Si todavía está paranoico después de leer las explicaciones anteriores, hay algunas formas en las que puede ir más allá. Realizar 35 pasadas no ayudará, pero puede usar un desmagnetizador para eliminar el campo magnético de la unidad; sin embargo, esto puede destruir algunas unidades. También puede destruir físicamente su disco duro: esta es la verdadera destrucción de datos de "grado militar".

Credito de imagen: Comando Ambiental del Ejército de EE. UU. En Flickr