Підключення до Інтернету з точок доступу Wi-Fi, на роботі або де-небудь ще за межами дому піддає ваші дані непотрібним ризикам. Ви можете легко налаштувати свій маршрутизатор на підтримку захищеного тунелю та захистити ваш віддалений трафік браузера - читайте далі, щоб побачити, як.

Що таке і навіщо створювати безпечний тунель?

Вам може бути цікаво, чому ви навіть хочете встановити захищений тунель від своїх пристроїв до домашнього маршрутизатора і які переваги ви отримаєте від такого проекту. Давайте викладемо кілька різних сценаріїв, які передбачають використання Інтернету, щоб проілюструвати переваги безпечного тунелювання.

Сценарій перший: Ви знаходитесь у кав’ярні, використовуючи свій ноутбук, щоб переглядати Інтернет через їх безкоштовне з’єднання Wi-Fi. Дані залишають ваш Wi-Fi-модем, переміщуються по повітрю в незашифрованому вигляді до вузла Wi-Fi у кав’ярні, а потім передаються у великий Інтернет. Під час передачі даних з вашого комп’ютера в Інтернет ваші дані широко відкриваються. Той, хто має пристрій Wi-Fi у цьому районі, може нюхати ваші дані. Це настільки болісно легко, що мотивований 12-річний чоловік із ноутбуком та копією Пожежна овця могли вирвати ваші посвідчення для будь-чого. Наче ви знаходитесь у кімнаті, наповненій лише англійською мовою, і розмовляєте в телефон, розмовляючи мандаринською китайською. Як тільки хтось, хто розмовляє китайською мовою, заходить (знімач Wi-Fi), ваша псевдо-конфіденційність руйнується.

Сценарій другий: Ви знаходитесь у кав’ярні, використовуючи свій ноутбук, щоб знову переглядати Інтернет через їх безкоштовне з’єднання Wi-Fi. Цього разу ви встановили зашифрований тунель між ноутбуком та домашнім маршрутизатором за допомогою SSH. Ваш трафік спрямовується через цей тунель безпосередньо з вашого ноутбука на домашній маршрутизатор, який працює як проксі-сервер. Цей конвеєр непроникний для тих, хто шукає Wi-Fi, які не бачать нічого, крім спотвореного потоку зашифрованих даних. Незалежно від того, наскільки зручним є заклад, наскільки небезпечним є з’єднання Wi-Fi, ваші дані залишаються в зашифрованому тунелі і залишають його лише після того, як вони досягнуть вашого домашнього Інтернет-з’єднання та вийдуть у великий Інтернет.

У першому сценарії ви серфінг широко відкритий; у сценарії два ви можете увійти у свій банк або на інші приватні веб-сайти з такою ж впевненістю, як і з домашнього комп’ютера.

Хоча в нашому прикладі ми використовували Wi-Fi, ви можете використовувати тунель SSH для забезпечення жорсткого з'єднання, скажімо, запустити браузер у віддаленій мережі та пробити дірку через брандмауер, щоб користуватися серфінгом так само вільно, як і на домашньому з'єднанні.

Звучить добре, чи не так? Це неймовірно просто налаштувати, тому немає часу, як теперішній - ви можете налаштувати та запустити свій тунель SSH протягом години.

Що вам знадобиться

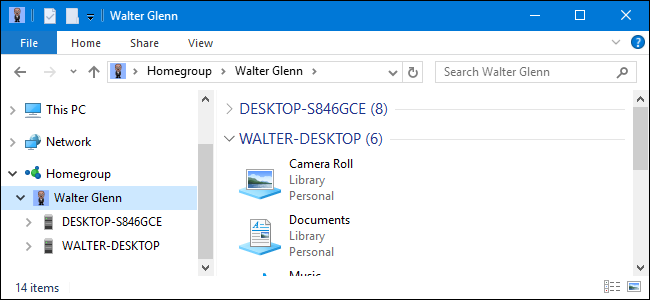

Існує багато способів встановити тунель SSH для захисту веб-перегляду. У цьому підручнику ми зосереджуємося на налаштуванні тунелю SSH найпростішим можливим способом із найменшою суєтою для користувача з домашнім маршрутизатором та машинами на базі Windows. Щоб дотримуватися нашого підручника, вам знадобляться такі речі:

- Маршрутизатор, що працює на Помідор або DD-WRT модифікована прошивка.

- Клієнт SSH, як ГРИЛИВИЙ .

- Веб-браузер, сумісний з SOCKS, наприклад Firefox .

Для нашого посібника ми будемо використовувати Tomato, але інструкції майже ідентичні інструкціям, які ви дотримувались для DD-WRT, тому, якщо у вас DD-WRT, сміливо дотримуйтесь. Якщо у вас немає модифікованого програмного забезпечення на маршрутизаторі, перевірте наш посібник із встановлення DD-WRT і Помідор перед продовженням.

Генерування ключів для нашого зашифрованого тунелю

Хоча може здатися дивним перейти до генерації ключів ще до того, як ми навіть налаштуємо сервер SSH, якщо у нас будуть готові ключі, ми зможемо налаштувати сервер за один прохід.

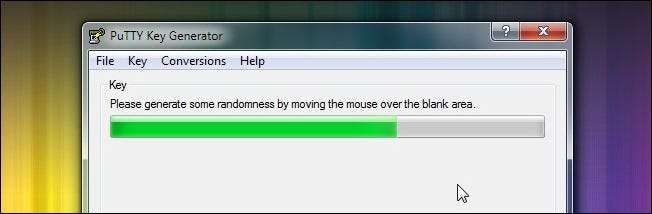

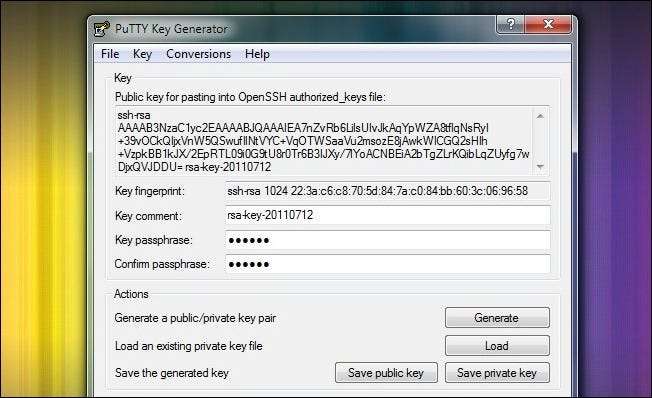

Завантажте повний пакет PuTTY і витягніть його в папку на ваш вибір. Усередині папки ви знайдете PUTTYGEN.EXE. Запустіть програму та натисніть Ключ -> Створити пару ключів . Ви побачите екран, схожий на той, що зображений вище; рухайте мишею, щоб генерувати випадкові дані для процесу створення ключа. Після завершення процесу вікно PuTTY Key Generator має виглядати приблизно так; вперед і введіть надійний пароль:

Після підключення пароля натисніть і натисніть Зберегти приватний ключ . Зберігайте отриманий файл .PPK десь у безпеці. Скопіюйте та вставте вміст вікна “Відкритий ключ для вставки ...” у тимчасовий документ TXT.

Якщо ви плануєте використовувати декілька пристроїв із сервером SSH (наприклад, ноутбук, нетбук та смартфон), вам потрібно створити пари ключів для кожного пристрою. Продовжуйте генерувати, вводити пароль та зберігати додаткові пари ключів, які вам потрібні зараз. Обов’язково скопіюйте та вставте кожен новий відкритий ключ у свій тимчасовий документ.

Налаштування маршрутизатора для SSH

І Tomato, і DD-WRT мають вбудовані сервери SSH. Це чудово з двох причин. По-перше, раніше дуже важко було вкладати telnet у ваш маршрутизатор, щоб вручну встановити SSH-сервер та налаштувати його. По-друге, оскільки на вашому маршрутизаторі працює ваш SSH-сервер (який, ймовірно, споживає менше енергії, ніж лампочка), вам ніколи не доведеться залишати основний комп'ютер увімкненим лише для легкого SSH-сервера.

Відкрийте веб-браузер на пристрої, підключеному до вашої локальної мережі. Перейдіть до веб-інтерфейсу вашого маршрутизатора, для нашого маршрутизатора - Linksys WRT54G під управлінням Tomato - адреса http://192.168.1.1 . Увійдіть у веб-інтерфейс та перейдіть до Адміністрація -> SSH Daemon . Там потрібно перевірити обидва Увімкнути під час запуску і Віддалений доступ . Ви можете змінити віддалений порт, якщо хочете, але єдиною перевагою цього є те, що він незначно затуляє причину відкритості порту, якщо хтось порту вас сканує. Зніміть прапорець Дозволити вхід до пароля . Ми не будемо використовувати пароль для входу для доступу до маршрутизатора здалеку, ми будемо використовувати пару ключів.

Вставте відкриті ключі, створені в останній частині навчального посібника, у Авторизовані_клавіші коробці. Кожна клавіша повинна бути своїм записом, відокремленим розривом рядка. Перша порція ключа ssh-rsa є дуже важливо. Якщо ви не додасте його до кожного відкритого ключа, вони будуть здаватися недійсними для сервера SSH.

Клацніть Розпочати зараз а потім прокрутіть униз інтерфейсу та натисніть Зберегти . На цьому етапі ваш SSH-сервер запущений і працює.

Налаштування віддаленого комп'ютера для доступу до SSH-сервера

Тут відбувається магія. У вас є пара ключів, у вас є сервер, який працює і працює, але жодне з них не має жодного значення, якщо ви не зможете віддалено підключитися до поля та тунелю до свого маршрутизатора. Час випустити нашу надійну мережеву книгу під управлінням Windows 7 і взятися за роботу.

Спочатку скопіюйте створену вами папку PuTTY на інший комп'ютер (або просто завантажити і витягніть його знову). Відтепер усі інструкції орієнтовані на ваш віддалений комп'ютер. Якщо ви запустили генератор ключів PuTTy на домашньому комп’ютері, переконайтеся, що ви перейшли на свій мобільний комп’ютер до кінця уроку. Перш ніж розраховуватися, вам також потрібно переконатися, що у вас є копія створеного вами файлу .PPK. Після того, як ви витягнете PuTTy та .PPK, ми готові продовжити.

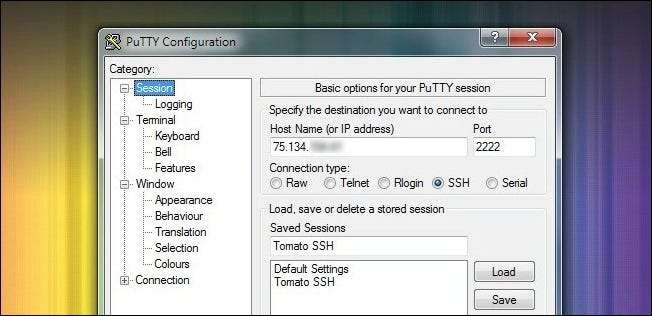

Запустіть PuTTY. Перший екран, який ви побачите, - це Сесія екран. Тут вам потрібно буде ввести IP-адресу домашнього Інтернет-з’єднання. Це не IP вашого маршрутизатора в локальній локальній мережі, це IP вашого модему / маршрутизатора, як це бачить зовнішній світ. Ви можете знайти його, переглянувши головну сторінку стану у веб-інтерфейсі маршрутизатора. Змініть порт на 2222 (або що б ви не замінили в процесі конфігурації демона SSH). Переконайтесь SSH перевірено . Вперед і дайте своїй сесії назву щоб ти міг Збережи це для подальшого використання. Ми назвали наш томатний SSH.

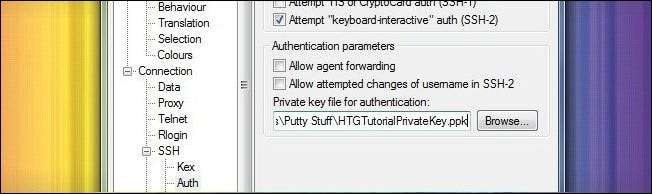

Перейдіть за допомогою лівої панелі вниз до Підключення -> Авторизація . Тут вам потрібно натиснути кнопку Огляд і вибрати файл .PPK, який ви зберегли та перенесли на віддалену машину.

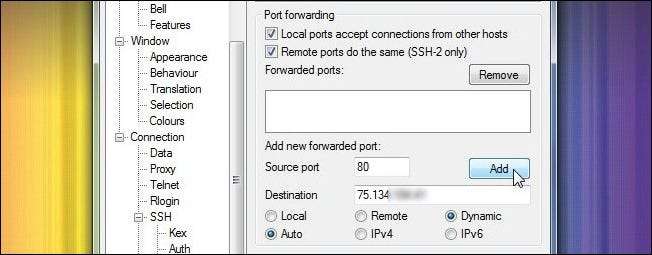

Перебуваючи в підменю SSH, продовжуйте до SSH -> Тунелі . Саме тут ми збираємося налаштувати PuTTY на функцію проксі-сервера для вашого мобільного комп’ютера. Поставте галочки в обидва поля Переадресація портів . Внизу, у Додайте новий переадресований порт розділ, введіть 80 для Порт джерела та IP-адресу вашого маршрутизатора для Пункт призначення . Перевірте Авто і Динамічний потім клацніть Додати .

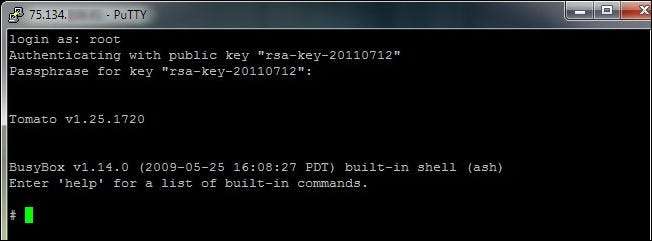

Перевірте ще раз, що запис з'явився в Переадресовані порти коробці. Перейдіть назад Сесії і натисніть Зберегти ще раз, щоб зберегти всю вашу роботу з конфігурацією. Тепер натисніть відчинено . PuTTY запустить вікно терміналу. На цьому етапі ви можете отримати попередження про те, що ключа хосту сервера немає в реєстрі. Вперед і підтвердьте, що довіряєте хосту. Якщо вас це турбує, ви можете порівняти рядок відбитків пальців, який ви отримуєте в попереджувальному повідомленні, із відбитком пальця ключа, який ви створили, завантаживши його в генератор ключів PuTTY. Після того, як ви відкрили PuTTY і натиснули попередження, ви побачите екран, який виглядає так:

У терміналі вам потрібно буде зробити лише дві речі. У полі запиту на вхід введіть корінь . У запиті парольної фрази введіть свій пароль RSA брелок —Це пароль, який ви створили кілька хвилин тому, коли генерували ключ, а не пароль маршрутизатора. Оболонка маршрутизатора завантажиться, і ви закінчите в командному рядку. Ви створили безпечний зв’язок між PuTTY та вашим домашнім маршрутизатором. Тепер нам потрібно проінструктувати ваші програми, як отримати доступ до PuTTY.

Примітка. Якщо ви хочете спростити процес за ціною незначного зниження рівня безпеки, ви можете створити пару ключів без пароля та встановити PuTTY для автоматичного входу до кореневого облікового запису (це налаштування можна перемкнути в розділі «Підключення -> Дані -> Автоматичний вхід» ). Це зводить процес підключення PuTTY до простого відкриття програми, завантаження профілю та натискання кнопки Відкрити.

Налаштування браузера для підключення до PuTTY

На цьому етапі підручника ваш сервер запущений і працює, ваш комп’ютер підключений до нього, і залишається лише один крок. Вам потрібно сказати важливим програмам використовувати PuTTY як проксі-сервер. Будь-яка програма, яка підтримує НОСКИ Протокол можна зв’язати з PuTTY - наприклад, Firefox, mIRC, Thunderbird та uTorrent, якщо назвати декілька - якщо ви не впевнені, чи підтримує програма SOCKS, копайтеся в меню опцій або зверніться до документації. Це важливий елемент, який не слід залишати без уваги: весь ваш трафік за замовчуванням не проходить через проксі-сервер PuTTY; це повинен бути приєднаним до сервера SOCKS. Наприклад, у вас може бути веб-браузер, де ви ввімкнули SOCKS, і веб-браузер, де ви цього не зробили - обидва на одній машині - і один шифрував би ваш трафік, а інший ні.

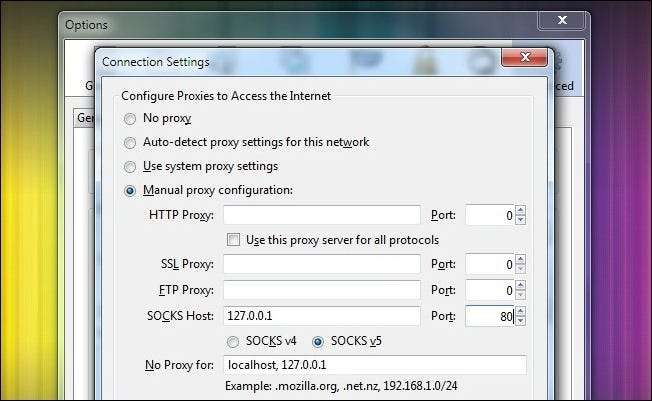

Для наших цілей ми хочемо захистити наш веб-браузер Firefox Portable, який досить простий. Процес конфігурації Firefox перекладається практично на будь-яку програму, до якої вам потрібно буде підключити інформацію SOCKS. Запустіть Firefox і перейдіть до Опції -> Додатково -> Налаштування . Зсередини Налаштування підключення меню, виберіть Ручна конфігурація проксі і під SOCKS Host підключіть 127.0.0.1 - Ви підключаєтеся до програми PuTTY, запущеної на вашому локальному комп’ютері, тому ви повинні вказати IP-адресу локального хосту, а не IP-адресу вашого маршрутизатора, як це було досі в кожному слоті. Встановіть порт 80 і натисніть В ПОРЯДКУ.

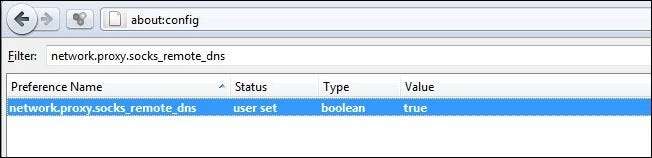

Ми маємо застосувати один маленький маленький твік, перш ніж ми все готові. Firefox за замовчуванням не спрямовує запити DNS через проксі-сервер. Це означає, що ваш трафік завжди буде зашифрований, але хтось, що переглядає з'єднання, бачитиме всі ваші запити. Вони б знали, що ви знаходитесь на Facebook.com або Gmail.com, але більше нічого не змогли побачити. Якщо ви хочете маршрутизувати свої запити DNS через SOCKS, вам потрібно буде його ввімкнути.

Тип близько: config в адресному рядку натисніть "Я буду обережний, обіцяю!" якщо ви отримаєте суворе попередження про те, як ви можете зіпсувати свій браузер. Вставити network.proxy.socks_remote_dns в Фільтр: і клацніть правою кнопкою миші на записі для network.proxy.socks_remote_dns та Переключити це до Правда . Відтепер і ваш перегляд, і ваші запити DNS будуть надсилатися через тунель SOCKS.

Незважаючи на те, що ми налаштовуємо наш браузер на SSH постійно, можливо, ви захочете легко перемикати свої налаштування. Firefox має зручне розширення, FoxyProxy , що дозволяє надзвичайно легко вмикати та вимикати проксі-сервери. Він підтримує безліч варіантів конфігурації, таких як перемикання між проксі-серверами на основі домену, в якому ви перебуваєте, сайтів, які ви відвідуєте тощо. Якщо ви хочете мати можливість легко та автоматично вимкнути проксі-послугу залежно від того, перебуваєте ви в наприклад, вдома чи в гостях, FoxyProxy ви охопили. Користувачі Chrome захочуть перевірити Проксі-комутатор! для подібної функціональності.

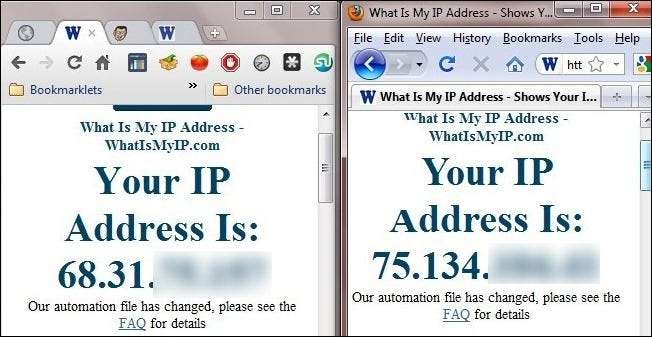

Давайте подивимось, чи все працювало, як було заплановано, чи не так? Щоб перевірити ситуацію, ми відкрили два браузери: Chrome (видно зліва) без тунелю та Firefox (видно справа), щойно налаштований на використання тунелю.

Зліва ми бачимо IP-адресу вузла Wi-Fi, до якого ми підключаємось, а праворуч, завдяки нашому тунелю SSH, ми бачимо IP-адресу нашого віддаленого маршрутизатора. Весь трафік Firefox направляється через сервер SSH. Успіху!

Маєте підказку чи підказку щодо забезпечення віддаленого трафіку? Використовувати сервер SOCKS / SSH з певним додатком і подобається? Потрібна допомога у з’ясуванні способу шифрування трафіку? Давайте почуємо про це в коментарях.