La connexion à Internet à partir de points d'accès Wi-Fi, au travail ou ailleurs loin de chez vous, expose vos données à des risques inutiles. Vous pouvez facilement configurer votre routeur pour prendre en charge un tunnel sécurisé et protéger le trafic de votre navigateur distant. Lisez la suite pour voir comment.

Qu'est-ce que et pourquoi configurer un tunnel sécurisé?

Vous pourriez être curieux de savoir pourquoi vous voudriez même configurer un tunnel sécurisé entre vos appareils et votre routeur domestique et quels avantages vous retireriez d'un tel projet. Décrivons quelques scénarios différents dans lesquels vous utilisez Internet pour illustrer les avantages du tunneling sécurisé.

Scénario 1: vous êtes dans un café en utilisant votre ordinateur portable pour naviguer sur Internet via leur connexion Wi-Fi gratuite. Les données quittent votre modem Wi-Fi, voyagent dans les airs non cryptées jusqu'au nœud Wi-Fi dans le café, puis sont transmises à Internet. Lors de la transmission de votre ordinateur vers Internet, vos données sont largement ouvertes. Toute personne disposant d'un appareil Wi-Fi dans la zone peut renifler vos données. C’est tellement facile qu’un enfant motivé de 12 ans avec un ordinateur portable et une copie de Mouton de feu pourrait récupérer vos informations d'identification pour toutes sortes de choses. C’est comme si vous vous trouviez dans une pièce remplie uniquement d’anglophones et que vous parliez dans un téléphone parlant chinois mandarin. Au moment où quelqu'un qui parle chinois mandarin entre (le renifleur Wi-Fi), votre pseudo-vie privée est brisée.

Scénario 2: vous êtes dans un café en utilisant votre ordinateur portable pour naviguer à nouveau sur Internet grâce à leur connexion Wi-Fi gratuite. Cette fois, vous avez établi un tunnel chiffré entre votre ordinateur portable et votre routeur domestique en utilisant SSH. Votre trafic est acheminé via ce tunnel directement de votre ordinateur portable à votre routeur domestique qui fonctionne comme un serveur proxy. Ce pipeline est impénétrable pour les renifleurs Wi-Fi qui ne verraient rien d'autre qu'un flux brouillé de données cryptées. Peu importe à quel point l'établissement est instable, à quel point la connexion Wi-Fi n'est pas sécurisée, vos données restent dans le tunnel crypté et ne le quittent qu'une fois qu'elles ont atteint votre connexion Internet domestique et sont sorties sur Internet.

Dans le premier scénario, vous surfez grand ouvert; dans le deuxième scénario, vous pouvez vous connecter à votre banque ou à d'autres sites Web privés avec la même confiance que vous le feriez depuis votre ordinateur personnel.

Bien que nous ayons utilisé le Wi-Fi dans notre exemple, vous pouvez utiliser le tunnel SSH pour sécuriser une connexion fixe pour, par exemple, lancer un navigateur sur un réseau distant et percer un trou à travers le pare-feu pour surfer aussi librement que vous le feriez sur votre connexion domestique.

Ça sonne bien, non? Il est incroyablement facile à configurer, donc il n'y a pas de temps comme le présent: vous pouvez avoir votre tunnel SSH opérationnel en une heure.

Ce dont vous aurez besoin

Il existe de nombreuses façons de configurer un tunnel SSH pour sécuriser votre navigation Web. Pour ce didacticiel, nous nous concentrons sur la configuration d'un tunnel SSH de la manière la plus simple possible avec le moins de tracas pour un utilisateur disposant d'un routeur domestique et de machines Windows. Pour suivre notre didacticiel, vous aurez besoin des éléments suivants:

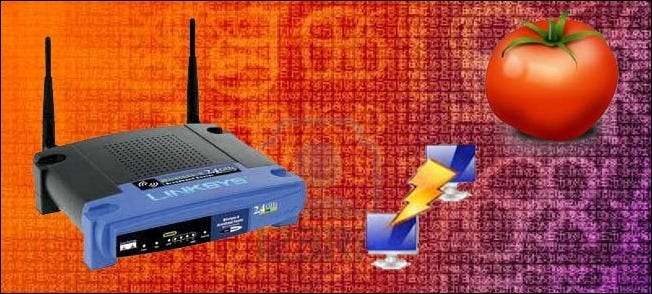

- Un routeur exécutant le Tomate ou DD-WRT firmware modifié.

- Un client SSH comme Mastic .

- Un navigateur Web compatible SOCKS comme Firefox .

Pour notre guide, nous utiliserons Tomato, mais les instructions sont presque identiques à celles que vous suivriez pour DD-WRT, donc si vous utilisez DD-WRT, n'hésitez pas à suivre. Si vous n’avez pas modifié le micrologiciel de votre routeur, vérifiez notre guide d'installation de DD-WRT et Tomate avant de procéder.

Générer des clés pour notre tunnel chiffré

Bien qu'il puisse sembler étrange de passer directement à la génération des clés avant même de configurer le serveur SSH, si nous avons les clés prêtes, nous pourrons configurer le serveur en un seul passage.

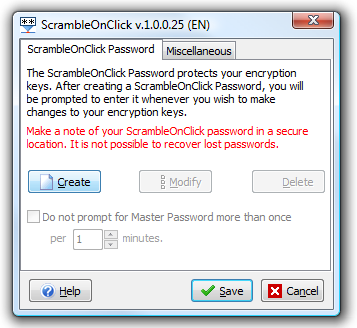

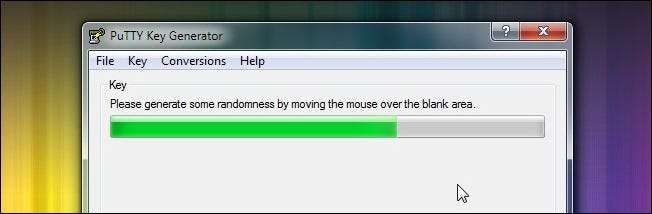

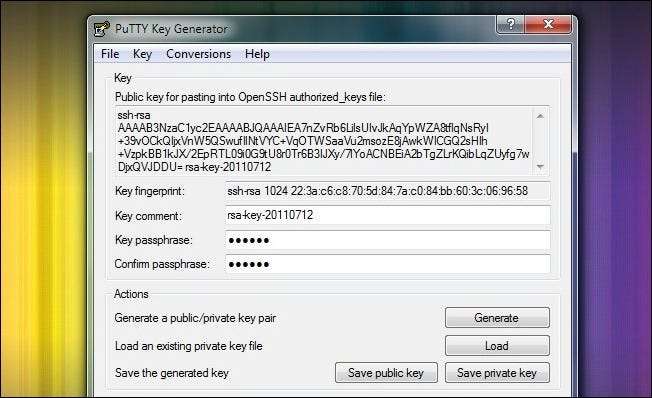

Téléchargez le pack PuTTY complet et extrayez-le dans un dossier de votre choix. Dans le dossier, vous trouverez PUTTYGEN.EXE. Lancez l'application et cliquez sur Clé -> Générer une paire de clés . Vous verrez un écran semblable à celui illustré ci-dessus; déplacez votre souris pour générer des données aléatoires pour le processus de création de clé. Une fois le processus terminé, votre fenêtre PuTTY Key Generator devrait ressembler à ceci; allez-y et entrez un mot de passe fort:

Une fois que vous avez connecté un mot de passe, continuez et cliquez sur Enregistrer la clé privée . Rangez le fichier .PPK résultant dans un endroit sûr. Copiez et collez le contenu de la boîte «Clé publique à coller…» dans un document TXT temporaire pour le moment.

Si vous prévoyez d'utiliser plusieurs appareils avec votre serveur SSH (comme un ordinateur portable, un netbook et un smartphone), vous devez générer des paires de clés pour chaque appareil. Allez-y, générez un mot de passe et enregistrez les paires de clés supplémentaires dont vous avez besoin maintenant. Assurez-vous de copier et coller chaque nouvelle clé publique dans votre document temporaire.

Configuration de votre routeur pour SSH

Tomato et DD-WRT ont tous deux des serveurs SSH intégrés. C'est génial pour deux raisons. Premièrement, il était très difficile de connecter un telnet à votre routeur pour installer manuellement un serveur SSH et le configurer. Deuxièmement, comme vous exécutez votre serveur SSH sur votre routeur (qui consomme probablement moins d’énergie qu’une ampoule), vous n’avez jamais à laisser votre ordinateur principal allumé uniquement pour un serveur SSH léger.

Ouvrez un navigateur Web sur une machine connectée à votre réseau local. Accédez à l'interface Web de votre routeur, pour notre routeur - un Linksys WRT54G exécutant Tomato - l'adresse est http://192.168.1.1 . Connectez-vous à l'interface Web et accédez à Administration -> Démon SSH . Là, vous devez vérifier les deux Activer au démarrage et Accès à distance . Vous pouvez modifier le port distant si vous le souhaitez, mais le seul avantage à le faire est que cela masque légèrement la raison pour laquelle le port est ouvert si quelqu'un vous scanne. Décocher Autoriser la connexion par mot de passe . Nous n'utiliserons pas de connexion par mot de passe pour accéder au routeur de loin, nous utiliserons une paire de clés.

Collez la ou les clés publiques que vous avez générées dans la dernière partie du didacticiel dans le Authorized_keys boîte. Chaque clé doit être sa propre entrée séparée par un saut de ligne. La première partie de la clé ssh-rsa est très important. Si vous ne l'incluez pas avec chaque clé publique, elles apparaîtront invalides pour le serveur SSH.

Cliquez sur Commencez maintenant puis faites défiler vers le bas de l'interface et cliquez sur sauvegarder . À ce stade, votre serveur SSH est opérationnel.

Configuration de votre ordinateur distant pour accéder à votre serveur SSH

C'est là que la magie opère. Vous avez une paire de clés, vous avez un serveur opérationnel, mais rien de tout cela n'a de valeur à moins que vous ne puissiez vous connecter à distance depuis le terrain et effectuer un tunnel dans votre routeur. Il est temps de sortir notre fidèle livre net exécutant Windows 7 et de se mettre au travail.

Tout d'abord, copiez le dossier PuTTY que vous avez créé sur votre autre ordinateur (ou simplement Télécharger et extrayez-le à nouveau). À partir de là, toutes les instructions se concentrent sur votre ordinateur distant. Si vous avez exécuté PuTTy Key Generator sur votre ordinateur personnel, assurez-vous que vous avez basculé sur votre ordinateur portable pour le reste du didacticiel. Avant de procéder au règlement, vous devez également vous assurer que vous disposez d'une copie du fichier .PPK que vous avez créé. Une fois que vous avez extrait PuTTy et le .PPK en main, nous sommes prêts à continuer.

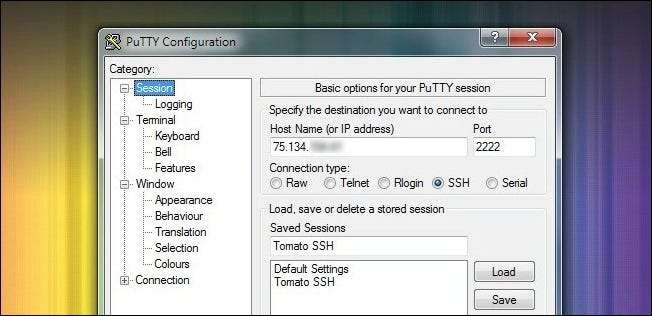

Lancez PuTTY. Le premier écran que vous verrez est le Session écran. Ici, vous devrez entrer l'adresse IP de votre connexion Internet domestique. Ce n'est pas l'adresse IP de votre routeur sur le réseau local local, c'est l'adresse IP de votre modem / routeur vue par le monde extérieur. Vous pouvez le trouver en consultant la page d’état principale de l’interface Web de votre routeur. Changez le port en 2222 (ou ce que vous avez remplacé dans le processus de configuration SSH Daemon). Assure-toi SSH est vérifié . Allez-y et donnez un nom à votre session pour que tu puisses sauvegarde le pour une utilisation future. Nous avons intitulé le nôtre Tomato SSH.

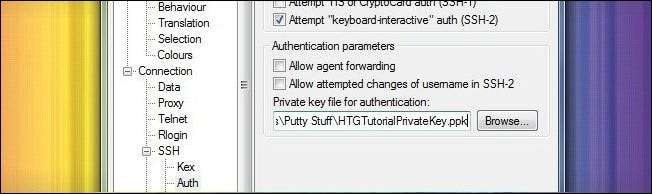

Naviguez, via le volet de gauche, jusqu'à Connexion -> Auth . Ici, vous devez cliquer sur le bouton Parcourir et sélectionner le fichier .PPK que vous avez enregistré et transféré sur votre machine distante.

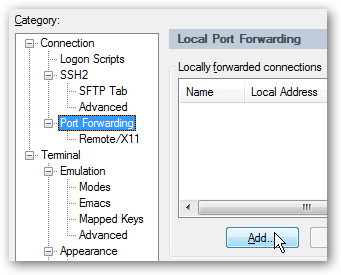

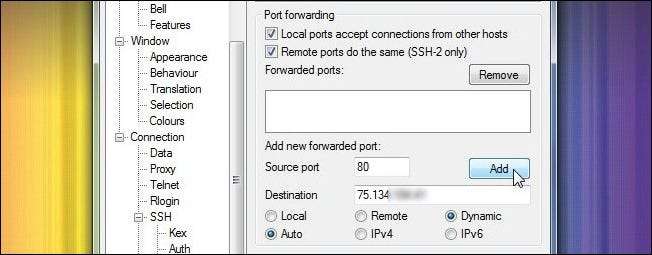

Dans le sous-menu SSH, continuez jusqu'à SSH –> Tunnels . C'est ici que nous allons configurer PuTTY pour qu'il fonctionne comme serveur proxy pour votre ordinateur portable. Cochez les deux cases sous Port Forwarding . Ci-dessous, dans le Ajouter un nouveau port transféré section, entrez 80 pour la Source port et l'adresse IP de votre routeur pour le Destination . Vérifier Auto et Dynamique puis clique Ajouter .

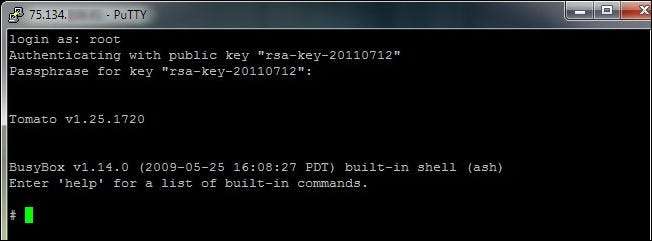

Vérifiez qu'une entrée est apparue dans le Ports transférés boîte. Revenez au Sessions section et cliquez sauvegarder à nouveau pour enregistrer tout votre travail de configuration. Cliquez maintenant Ouvert . PuTTY lancera une fenêtre de terminal. Vous pouvez recevoir un avertissement à ce stade indiquant que la clé d'hôte du serveur ne se trouve pas dans le registre. Allez-y et confirmez que vous faites confiance à l'hôte. Si cela vous inquiète, vous pouvez comparer la chaîne d'empreinte digitale qu'elle vous donne dans le message d'avertissement avec l'empreinte de la clé que vous avez générée en la chargeant dans PuTTY Key Generator. Une fois que vous avez ouvert PuTTY et cliqué sur l'avertissement, vous devriez voir un écran qui ressemble à ceci:

Au terminal, vous n'aurez besoin que de deux choses. Au type d'invite de connexion racine . À l'invite de la phrase secrète entrez le mot de passe de votre trousseau de clés RSA —C'est le mot de passe que vous avez créé il y a quelques minutes lorsque vous avez généré votre clé et non le mot de passe de votre routeur. Le shell du routeur se charge et vous avez terminé à l'invite de commande. Vous avez établi une connexion sécurisée entre PuTTY et votre routeur domestique. Nous devons maintenant indiquer à vos applications comment accéder à PuTTY.

Remarque: si vous souhaitez simplifier le processus au prix d'une légère diminution de votre sécurité, vous pouvez générer une paire de clés sans mot de passe et configurer PuTTY pour qu'il se connecte automatiquement au compte root (vous pouvez basculer ce paramètre sous Connexion -> Données -> Connexion automatique ). Cela réduit le processus de connexion PuTTY à simplement ouvrir l'application, charger le profil et cliquer sur Ouvrir.

Configuration de votre navigateur pour se connecter à PuTTY

À ce stade du didacticiel, votre serveur est opérationnel, votre ordinateur y est connecté et il ne reste qu'une étape. Vous devez indiquer aux applications importantes d'utiliser PuTTY comme serveur proxy. Toute application prenant en charge CHAUSSETTES Le protocole peut être lié à PuTTY - comme Firefox, mIRC, Thunderbird et uTorrent, pour n'en nommer que quelques-uns - si vous ne savez pas si une application prend en charge SOCKS fouillez dans les menus d'options ou consultez la documentation. Il s'agit d'un élément critique à ne pas négliger: tout votre trafic n'est pas acheminé via le proxy PuTTY par défaut; il doit être attaché au serveur SOCKS. Vous pourriez, par exemple, avoir un navigateur Web sur lequel vous avez activé SOCKS et un navigateur Web sur lequel vous ne l'avez pas fait, tous les deux sur la même machine, et l'un chiffrerait votre trafic et l'autre non.

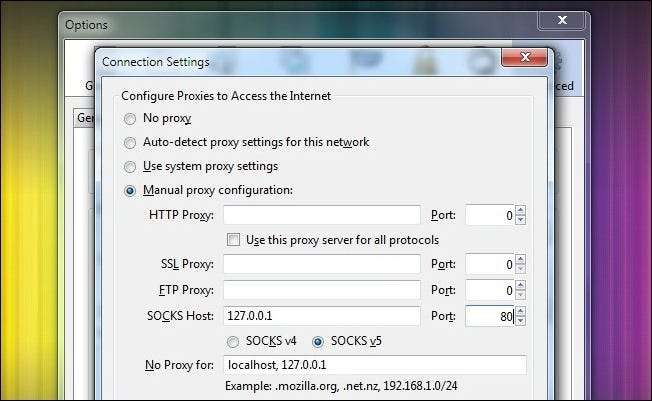

Pour nos besoins, nous voulons sécuriser notre navigateur Web, Firefox Portable, qui est assez simple. Le processus de configuration de Firefox se traduit par pratiquement toutes les applications pour lesquelles vous devrez brancher des informations SOCKS. Lancez Firefox et accédez à Options -> Avancé -> Paramètres . De l'intérieur du Paramètres de connexion menu, sélectionnez Configuration manuelle du proxy et sous le plug-in SOCKS Host 127.0.0.1 - vous vous connectez à l’application PuTTY exécutée sur votre ordinateur local, vous devez donc mettre l’IP de l’hôte local, et non l’IP de votre routeur, comme vous l’avez déjà insérée dans chaque emplacement. Réglez le port sur 80 , et cliquez sur D'ACCORD.

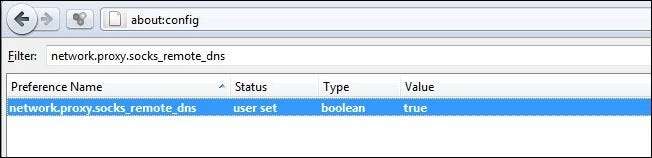

Nous avons un tout petit ajustement à appliquer avant que nous ne soyons tous prêts. Firefox, par défaut, n'achemine pas les requêtes DNS via le serveur proxy. Cela signifie que votre trafic sera toujours chiffré mais que quelqu'un espionnant la connexion verra toutes vos demandes. Ils savaient que vous étiez sur Facebook.com ou Gmail.com, mais ils ne pourraient rien voir d'autre. Si vous souhaitez acheminer vos requêtes DNS via SOCKS, vous devrez l'activer.

Type about: config dans la barre d'adresse, puis cliquez sur "Je ferai attention, je le promets!" si vous recevez un avertissement sévère sur la façon dont vous pouvez bousiller votre navigateur. Pâte network.proxy.socks_remote_dns dans le Filtre: puis faites un clic droit sur l'entrée pour network.proxy.socks_remote_dns et Basculer il à Vrai . À partir de là, votre navigation et vos requêtes DNS seront envoyées via le tunnel SOCKS.

Bien que nous configurions notre navigateur pour SSH tout le temps, vous souhaiterez peut-être basculer facilement vos paramètres. Firefox a une extension pratique, FoxyProxy , cela rend très facile d'activer et de désactiver vos serveurs proxy. Il prend en charge des tonnes d'options de configuration telles que la commutation entre les proxys en fonction du domaine sur lequel vous vous trouvez, des sites que vous visitez, etc. Si vous souhaitez pouvoir désactiver facilement et automatiquement votre service de proxy selon que vous êtes à à la maison ou à l'extérieur, par exemple, FoxyProxy vous couvre. Les utilisateurs de Chrome voudront vérifier Proxy Switchy! pour des fonctionnalités similaires.

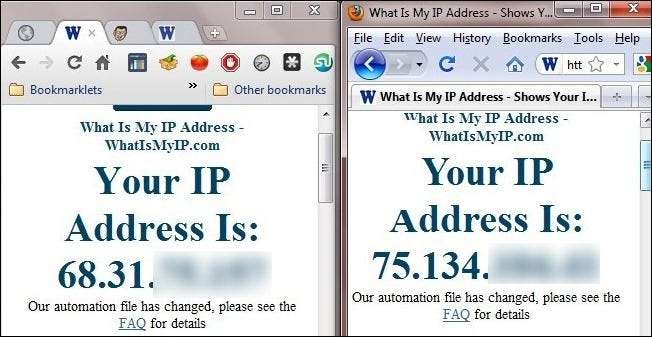

Voyons si tout a fonctionné comme prévu, d'accord? Pour tester les choses, nous avons ouvert deux navigateurs: Chrome (vu à gauche) sans tunnel et Firefox (vu à droite) fraîchement configuré pour utiliser le tunnel.

Sur la gauche, nous voyons l'adresse IP du nœud Wi-Fi auquel nous nous connectons et sur la droite, grâce à notre tunnel SSH, nous voyons l'adresse IP de notre routeur distant. Tout le trafic Firefox est acheminé via le serveur SSH. Succès!

Vous avez un conseil ou une astuce pour sécuriser le trafic distant? Utiliser un serveur SOCKS / SSH avec une application particulière et l'adorer? Besoin d'aide pour comprendre comment crypter votre trafic? Écoutons-le dans les commentaires.