Łączenie się z Internetem z hotspotów Wi-Fi, w pracy lub gdziekolwiek indziej poza domem naraża Twoje dane na niepotrzebne ryzyko. Możesz łatwo skonfigurować router, aby obsługiwał bezpieczny tunel i chronił ruch zdalny przeglądarki - przeczytaj, jak to zrobić.

Co to jest i dlaczego warto skonfigurować bezpieczny tunel?

Możesz być ciekawy, dlaczego w ogóle chciałbyś skonfigurować bezpieczny tunel z urządzeń do routera domowego i jakie korzyści można by uzyskać z takiego projektu. Przedstawmy kilka różnych scenariuszy, w których korzystasz z Internetu, aby zilustrować zalety bezpiecznego tunelowania.

Scenariusz pierwszy: jesteś w kawiarni i używasz laptopa do przeglądania Internetu za pośrednictwem bezpłatnego połączenia Wi-Fi. Dane opuszczają modem Wi-Fi, są przesyłane przez powietrze niezaszyfrowane do węzła Wi-Fi w kawiarni, a następnie są przekazywane do większego Internetu. Podczas transmisji z komputera do większego internetu Twoje dane są szeroko otwarte. Każdy, kto w okolicy ma urządzenie Wi-Fi, może podsłuchiwać Twoje dane. To jest tak boleśnie proste, że zmotywowany 12-latek ma laptopa i kopię Firesheep może zdobyć twoje referencje do różnych rzeczy. To tak, jakbyś znajdował się w pokoju wypełnionym po angielsku i rozmawiając przez telefon mówiący po chińsku mandaryńskim. W chwili, gdy przychodzi ktoś, kto mówi po chińsku mandaryńskim (sniffer Wi-Fi), Twoja pseudo-prywatność zostaje zniszczona.

Scenariusz drugi: jesteś w kawiarni i ponownie korzystasz z laptopa, aby przeglądać internet za pomocą bezpłatnego połączenia Wi-Fi. Tym razem utworzyłeś zaszyfrowany tunel między laptopem a domowym routerem za pomocą protokołu SSH. Twój ruch jest kierowany przez ten tunel bezpośrednio z laptopa do routera domowego, który działa jako serwer proxy. Ten potok jest nieprzenikniony dla snifferów Wi-Fi, którzy nie widzą nic poza zniekształconym strumieniem zaszyfrowanych danych. Bez względu na to, jak zmienny jest zakład, jak niepewne jest połączenie Wi-Fi, Twoje dane pozostają w zaszyfrowanym tunelu i opuszczają go dopiero po osiągnięciu domowego połączenia internetowego i wyjściu do większego Internetu.

W pierwszym scenariuszu surfujesz szeroko; w drugim scenariuszu możesz zalogować się do swojego banku lub innych prywatnych witryn internetowych z taką samą pewnością, jak na komputerze domowym.

Chociaż w naszym przykładzie użyliśmy Wi-Fi, możesz użyć tunelu SSH, aby zabezpieczyć połączenie typu hardline, powiedzmy, uruchomić przeglądarkę w zdalnej sieci i przebić się przez zaporę ogniową, aby surfować tak swobodnie, jak w przypadku połączenia domowego.

Brzmi dobrze, prawda? Konfiguracja jest niezwykle łatwa, więc nie ma czasu jak obecnie - tunel SSH można skonfigurować i uruchomić w ciągu godziny.

Co będziesz potrzebował

Istnieje wiele sposobów na skonfigurowanie tunelu SSH w celu zabezpieczenia przeglądania sieci. W tym samouczku skupimy się na skonfigurowaniu tunelu SSH w najłatwiejszy możliwy sposób przy jak najmniejszym wysiłku dla użytkownika z domowym routerem i komputerami z systemem Windows. Aby śledzić nasz samouczek, będziesz potrzebować następujących rzeczy:

- Router z uruchomionym Pomidor lub DD-WRT zmodyfikowane oprogramowanie układowe.

- Klient SSH, taki jak Kit .

- Przeglądarka internetowa zgodna z SOCKS, taka jak Firefox .

W naszym przewodniku będziemy używać Tomato, ale instrukcje są prawie identyczne z tymi, których używałbyś dla DD-WRT, więc jeśli używasz DD-WRT, możesz postępować zgodnie z nimi. Jeśli nie masz zmodyfikowanego oprogramowania układowego routera, sprawdź nasz przewodnik po instalacji DD-WRT i Pomidor przed kontynuowaniem.

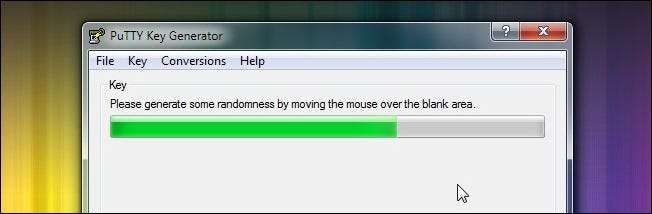

Generowanie kluczy do naszego zaszyfrowanego tunelu

Chociaż może wydawać się dziwne, aby przejść od razu do generowania kluczy, zanim jeszcze skonfigurujemy serwer SSH, jeśli mamy gotowe klucze, będziemy w stanie skonfigurować serwer w jednym przebiegu.

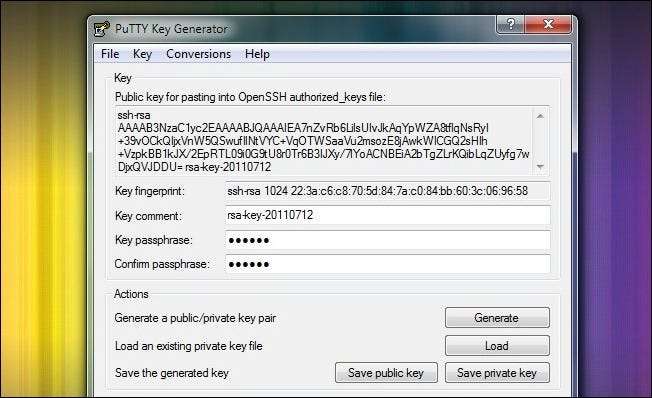

Pobierz pełne opakowanie PuTTY i wyodrębnij go do wybranego folderu. W folderze znajdziesz PUTTYGEN.EXE. Uruchom aplikację i kliknij Klucz -> Wygeneruj parę kluczy . Zobaczysz ekran podobny do powyższego; poruszaj myszą, aby wygenerować losowe dane dotyczące procesu tworzenia klucza. Po zakończeniu procesu okno generatora kluczy PuTTY powinno wyglądać mniej więcej tak; śmiało i wprowadź silne hasło:

Po podłączeniu hasła przejdź dalej i kliknij Zapisz klucz prywatny . Przechowuj wynikowy plik .PPK w bezpiecznym miejscu. Skopiuj i wklej zawartość pola „Klucz publiczny do wklejenia…” do tymczasowego dokumentu TXT.

Jeśli planujesz używać wielu urządzeń z serwerem SSH (takich jak laptop, netbook i smartfon), musisz wygenerować pary kluczy dla każdego urządzenia. Śmiało, wygeneruj, wpisz hasło i zapisz dodatkowe pary kluczy, których potrzebujesz teraz. Pamiętaj, aby skopiować i wkleić każdy nowy klucz publiczny do dokumentu tymczasowego.

Konfiguracja routera dla SSH

Zarówno Tomato, jak i DD-WRT mają wbudowane serwery SSH. To jest niesamowite z dwóch powodów. Po pierwsze, bardzo trudne było telnet do routera, aby ręcznie zainstalować serwer SSH i skonfigurować go. Po drugie, ponieważ uruchamiasz serwer SSH na routerze (który prawdopodobnie zużywa mniej energii niż żarówka), nigdy nie musisz zostawiać włączonego głównego komputera tylko dla lekkiego serwera SSH.

Otwórz przeglądarkę internetową na komputerze podłączonym do sieci lokalnej. Przejdź do interfejsu internetowego routera, w przypadku naszego routera - Linksys WRT54G z systemem Tomato - adres to http://192.168.1.1 . Zaloguj się do interfejsu internetowego i przejdź do Administracja -> Demon SSH . Tam musisz sprawdzić oba Włącz podczas uruchamiania i Dostęp zdalny . Możesz zmienić port zdalny, jeśli chcesz, ale jedyną korzyścią z tego jest to, że nieznacznie zaciemnia powód, dla którego port jest otwarty, jeśli ktoś cię przeskanuje. Odznacz Zezwól na logowanie hasłem . Nie będziemy używać hasła logowania, aby uzyskać dostęp do routera z daleka, będziemy używać pary kluczy.

Wklej klucze publiczne wygenerowane w ostatniej części samouczka do pliku Authorized_keys pudełko. Każdy klucz powinien mieć własny wpis oddzielony znakiem końca wiersza. Pierwsza część klucza ssh-rsa jest bardzo ważny. Jeśli nie dodasz go do każdego klucza publicznego, będą one wyświetlane jako nieprawidłowe dla serwera SSH.

Kliknij Zacząć teraz a następnie przewiń w dół do dołu interfejsu i kliknij Zapisać . W tym momencie Twój serwer SSH jest już uruchomiony.

Konfigurowanie zdalnego komputera w celu uzyskania dostępu do serwera SSH

Tu dzieje się magia. Masz parę kluczy, masz działający serwer, ale żadna z nich nie ma żadnej wartości, chyba że jesteś w stanie połączyć się zdalnie z terenu i tunelować do routera. Czas wyciągnąć naszą sprawdzoną książkę o sieci z systemem Windows 7 i zabrać się do pracy.

Najpierw skopiuj utworzony folder PuTTY na inny komputer (lub po prostu pobieranie i wyodrębnij go ponownie). Odtąd wszystkie instrukcje koncentrują się na komputerze zdalnym. Jeśli uruchomiłeś Generator kluczy PuTTy na komputerze domowym, upewnij się, że do końca samouczka przełączyłeś się na komputer mobilny. Przed rozliczeniem upewnij się, że masz kopię utworzonego pliku .PPK. Gdy wyodrębnisz PuTTy i masz pod ręką plik .PPK, możemy kontynuować.

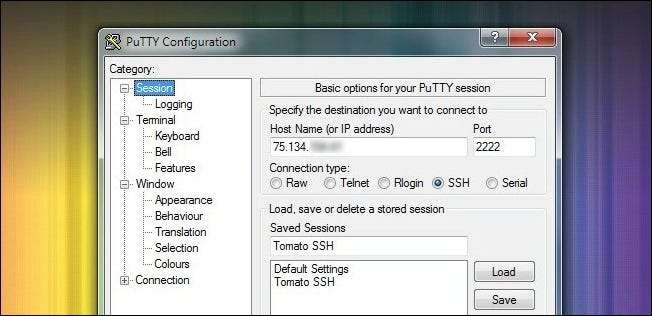

Uruchom PuTTY. Pierwszy ekran, który zobaczysz, to Sesja ekran. Tutaj musisz wpisać adres IP swojego domowego połączenia internetowego. To nie jest adres IP twojego routera w lokalnej sieci LAN. To jest adres IP twojego modemu / routera widziany przez świat zewnętrzny. Możesz go znaleźć, patrząc na główną stronę Stan w interfejsie internetowym routera. Zmień port na 2222 (lub cokolwiek podstawiłeś w procesie konfiguracji demona SSH). Upewnić się SSH jest zaznaczone . Śmiało i nadaj swojej sesji nazwę dzięki czemu można Zapisz to do wykorzystania w przyszłości. Zatytułowaliśmy nasz Tomato SSH.

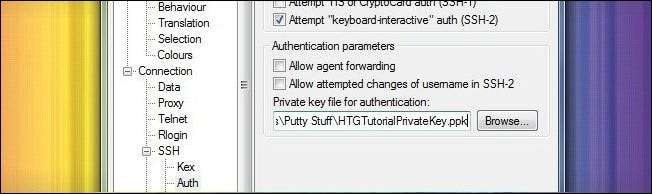

Przejdź w dół do okienka po lewej stronie do Połączenie -> Auth . Tutaj musisz kliknąć przycisk Przeglądaj i wybrać plik .PPK, który zapisałeś i przeniosłeś na zdalną maszynę.

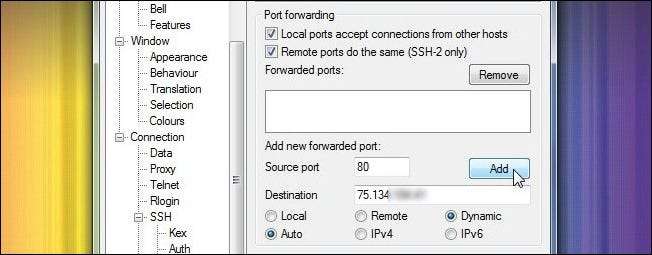

W podmenu SSH przejdź do SSH -> Tunele . To tutaj skonfigurujemy PuTTY, aby działał jako serwer proxy dla twojego mobilnego komputera. Zaznacz oba pola poniżej Przekierowanie portów . Poniżej w Dodaj nowy przekierowany port wpisz 80 dla Port źródłowy i adres IP routera dla Miejsce docelowe . Czek Automatyczny i Dynamiczny następnie kliknij Dodaj .

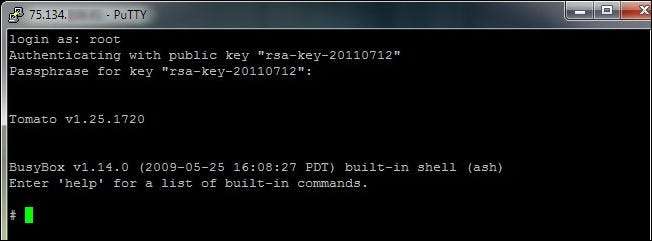

Dokładnie sprawdź, czy wpis pojawił się w pliku Porty przekazane pudełko. Wróć do Sesje i kliknij Zapisać ponownie, aby zapisać całą konfigurację. Teraz kliknij otwarty . PuTTY uruchomi okno terminala. W tym momencie może pojawić się ostrzeżenie wskazujące, że klucza hosta serwera nie ma w rejestrze. Śmiało i potwierdź, że ufasz gospodarzowi. Jeśli się o to martwisz, możesz porównać ciąg linii papilarnych, który podaje w komunikacie ostrzegawczym, z odciskiem palca klucza wygenerowanego przez załadowanie go do Generatora kluczy PuTTY. Po otwarciu PuTTY i kliknięciu ostrzeżenia powinieneś zobaczyć ekran podobny do tego:

Na terminalu będziesz musiał zrobić tylko dwie rzeczy. W polu logowania wpisz korzeń . Po monicie hasła wprowadź hasło pęku kluczy RSA - jest to hasło utworzone kilka minut temu podczas generowania klucza, a nie hasło routera. Powłoka routera zostanie załadowana, a po wyświetleniu wiersza polecenia skończysz. Utworzyłeś bezpieczne połączenie między PuTTY a routerem domowym. Teraz musimy poinstruować Twoje aplikacje, jak uzyskać dostęp do PuTTY.

Uwaga: Jeśli chcesz uprościć proces za cenę nieznacznego zmniejszenia bezpieczeństwa, możesz wygenerować parę kluczy bez hasła i ustawić PuTTY na automatyczne logowanie do konta root (możesz przełączyć to ustawienie w Połącz -> Dane -> Automatyczne logowanie ). Zmniejsza to proces łączenia PuTTY do prostego otwierania aplikacji, ładowania profilu i klikania Otwórz.

Konfiguracja przeglądarki do łączenia się z PuTTY

Na tym etapie samouczka serwer jest już uruchomiony, komputer jest z nim połączony i pozostaje tylko jeden krok. Musisz powiedzieć ważnym aplikacjom, aby używały PuTTY jako serwera proxy. Dowolna aplikacja obsługująca SKARPETY protokół można połączyć z PuTTY - takim jak Firefox, mIRC, Thunderbird i uTorrent, żeby wymienić tylko kilka - jeśli nie masz pewności, czy aplikacja obsługuje SOCKS, przeglądaj menu opcji lub zapoznaj się z dokumentacją. Jest to krytyczny element, którego nie należy przeoczyć: cały ruch nie jest domyślnie kierowany przez proxy PuTTY; to musieć być podłączone do serwera SOCKS. Możesz na przykład mieć przeglądarkę internetową, w której włączyłeś SOCKS i przeglądarkę internetową, w której tego nie zrobiłeś - obie na tym samym komputerze - i jedna szyfruje Twój ruch, a druga nie.

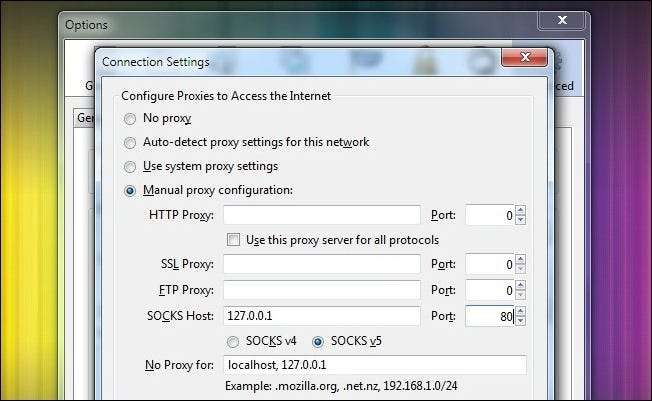

Do naszych celów chcemy zabezpieczyć naszą przeglądarkę internetową Firefox Portable, która jest dość prosta. Proces konfiguracji przeglądarki Firefox przekłada się na praktycznie każdą aplikację, do której będziesz musiał podłączyć informacje SOCKS. Uruchom przeglądarkę Firefox i przejdź do Opcje -> Zaawansowane -> Ustawienia . Od wewnątrz Ustawienia połączenia wybierz Ręczna konfiguracja proxy i pod wtyczką SOCKS Host 127.0.0.1 — Łączysz się z aplikacją PuTTY uruchomioną na komputerze lokalnym, więc musisz podać adres IP lokalnego hosta, a nie adres IP routera, jak do tej pory umieszczałeś w każdym gnieździe. Ustaw port na 80 i kliknij OK.

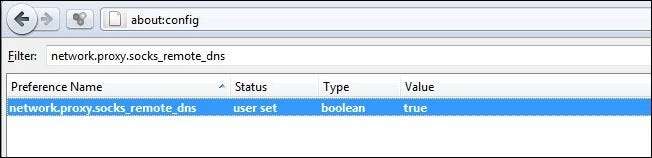

Mamy jedną drobną poprawkę do zastosowania, zanim wszystko będzie gotowe. Firefox domyślnie nie kieruje żądań DNS przez serwer proxy. Oznacza to, że Twój ruch będzie zawsze szyfrowany, ale ktoś, kto szpieguje połączenie, zobaczy wszystkie Twoje żądania. Wiedzieliby, że jesteś na Facebooku.com lub Gmail.com, ale nie mogliby zobaczyć niczego innego. Jeśli chcesz kierować żądania DNS przez SOCKS, musisz to włączyć.

Rodzaj about: config na pasku adresu, a następnie kliknij „Będę ostrożny, obiecuję!” jeśli pojawi się surowe ostrzeżenie o tym, jak możesz zepsuć przeglądarkę. Pasta network.proxy.socks_remote_dns do Filtr: a następnie kliknij prawym przyciskiem myszy wpis dotyczący network.proxy.socks_remote_dns i Przełącznik to do Prawdziwe . Odtąd zarówno twoje przeglądanie, jak i żądania DNS będą wysyłane przez tunel SOCKS.

Chociaż przez cały czas konfigurujemy naszą przeglądarkę pod kątem protokołu SSH, możesz chcieć łatwo zmieniać ustawienia. Firefox ma przydatne rozszerzenie, FoxyProxy , dzięki czemu bardzo łatwo jest włączać i wyłączać serwery proxy. Obsługuje mnóstwo opcji konfiguracyjnych, takich jak przełączanie między serwerami proxy w oparciu o domenę, w której się znajdujesz, odwiedzane witryny itp. Jeśli chcesz mieć możliwość łatwego i automatycznego wyłączania usługi proxy w zależności od tego, czy jesteś w w domu lub poza nim, na przykład FoxyProxy zapewni Ci ochronę. Użytkownicy Chrome będą chcieli sprawdzić Proxy Switchy! za podobną funkcjonalność.

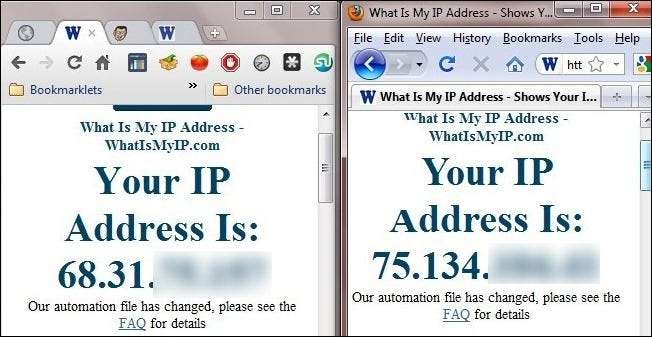

Zobaczmy, czy wszystko poszło zgodnie z planem, dobrze? Aby to sprawdzić, otworzyliśmy dwie przeglądarki: Chrome (po lewej) bez tunelu i Firefox (po prawej) świeżo skonfigurowaną do korzystania z tunelu.

Po lewej stronie widzimy adres IP węzła Wi-Fi, z którym się łączymy, a po prawej stronie, dzięki naszemu tunelowi SSH, widzimy adres IP naszego odległego routera. Cały ruch Firefoksa jest kierowany przez serwer SSH. Sukces!

Masz wskazówkę lub sztuczkę dotyczącą zabezpieczenia ruchu zdalnego? Używasz serwera SOCKS / SSH z konkretną aplikacją i kochasz to? Potrzebujesz pomocy w szyfrowaniu ruchu? Posłuchajmy o tym w komentarzach.