Ek güvenlik için, bir zamana dayalı kimlik doğrulama belirteci ve Linux PC'nize giriş yapmak için bir şifre. Bu çözüm, Google Authenticator'ı ve diğer TOTP uygulamalarını kullanır.

Bu işlem standart olarak Ubuntu 14.04 üzerinde gerçekleştirildi Unity masaüstü ve LightDM oturum açma yöneticisi, ancak ilkeler çoğu Linux dağıtımında ve masaüstünde aynıdır.

Size daha önce gösterdik SSH aracılığıyla uzaktan erişim için Google Authenticator'a nasıl ihtiyaç duyulur ve bu süreç benzerdir. Bu, Google Authenticator uygulamasını gerektirmez, ancak aşağıdakiler dahil TOTP kimlik doğrulama şemasını uygulayan tüm uyumlu uygulamalarla çalışır: Authy .

Google Authenticator PAM'ı yükleyin

İLİŞKİLİ: Google Authenticator İki Faktörlü Kimlik Doğrulama ile SSH Nasıl Güvenli Hale Getirilir

Bunu SSH erişimi için ayarlarken, önce uygun PAM ("takılabilir kimlik doğrulama modülü") yazılımını yüklememiz gerekecek. PAM, farklı kimlik doğrulama yöntemlerini bir Linux sistemine eklememize ve bunları gerektirmemize izin veren bir sistemdir.

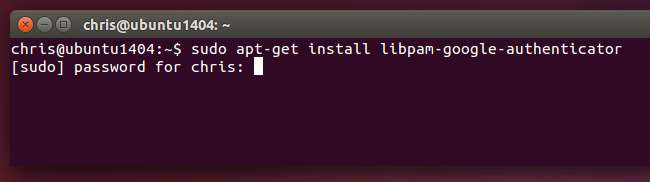

Ubuntu'da, aşağıdaki komut Google Authenticator PAM'ı kuracaktır. Bir Terminal penceresi açın, aşağıdaki komutu yazın, Enter tuşuna basın ve parolanızı girin. Sistem, PAM'ı Linux dağıtımınızın yazılım havuzlarından indirecek ve yükleyecektir:

sudo apt-get install libpam-google-authenticator

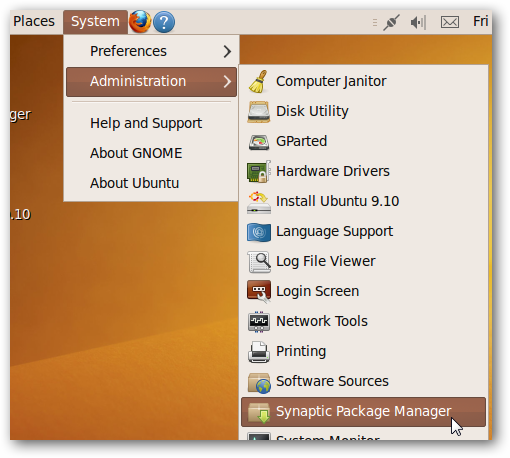

Diğer Linux dağıtımlarında da bu paketin kolay kurulum için mevcut olmasını umuyoruz - Linux dağıtımınızın yazılım havuzlarını açın ve bunun için bir arama yapın. En kötü durumda, bulabilirsin GitHub'daki PAM modülünün kaynak kodu ve kendiniz derleyin.

Daha önce de belirttiğimiz gibi, bu çözüm Google'ın sunucularına "eve telefon etmesine" bağlı değildir. Standart TOTP algoritmasını uygular ve bilgisayarınızda İnternet erişimi olmadığında bile kullanılabilir.

Kimlik Doğrulama Anahtarlarınızı Oluşturun

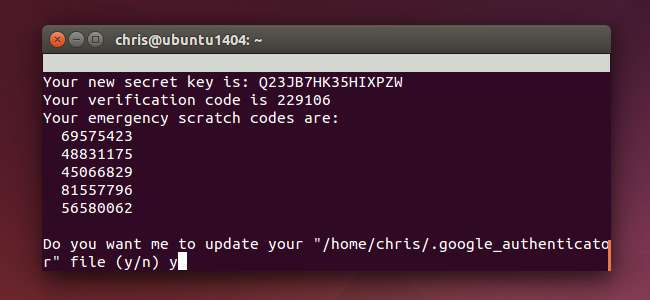

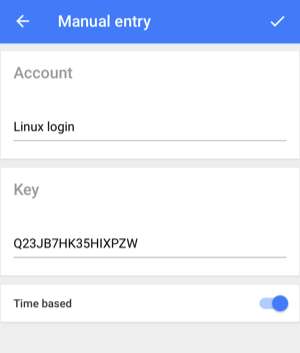

Şimdi gizli bir kimlik doğrulama anahtarı oluşturmanız ve bunu telefonunuzdaki Google Authenticator uygulamasına (veya benzer bir uygulamaya) girmeniz gerekecek. İlk olarak, Linux sisteminizde kullanıcı hesabınız olarak oturum açın. Bir terminal penceresi açın ve google-kimlik doğrulayıcı komut. Tür Y ve buradaki istemleri izleyin. Bu, mevcut kullanıcı hesabının dizininde Google Authenticator bilgileriyle özel bir dosya oluşturur.

Ayrıca, bu iki faktörlü doğrulama kodunu akıllı telefonunuzdaki bir Google Authenticator veya benzer TOTP uygulamasına alma sürecinden de geçeceksiniz. Sisteminiz tarayabileceğiniz bir QR kodu oluşturabilir veya manuel olarak yazabilirsiniz.

Telefonunuzu kaybederseniz oturum açmak için kullanabileceğiniz acil durum kazı kazan kodlarınızı not ettiğinizden emin olun.

Bilgisayarınızı kullanan her kullanıcı hesabı için bu işlemi gerçekleştirin. Örneğin, bilgisayarınızı kullanan tek kişi sizseniz, bunu normal kullanıcı hesabınızda bir kez yapabilirsiniz. Bilgisayarınızı kullanan başka biri varsa, bu kişinin kendi hesabında oturum açmasını ve kendi hesabı için uygun bir iki faktörlü kod oluşturmasını isteyeceksiniz, böylece oturum açabilsinler.

Kimlik Doğrulamayı Etkinleştir

İşte işler biraz karışıyor. SSH girişleri için iki faktörlü girişlerin nasıl etkinleştirileceğini açıkladığımızda, bunu yalnızca SSH girişleri için gerekli kıldık. Bu, kimlik doğrulama uygulamanızı kaybettiyseniz veya bir şeyler ters giderse yerel olarak hala oturum açabilmenizi sağladı.

Yerel girişler için iki faktörlü kimlik doğrulamayı etkinleştireceğimizden, burada olası sorunlar var. Bir şeyler ters giderse, oturum açamayabilirsiniz. Bunu akılda tutarak, bunu yalnızca grafiksel girişler için etkinleştirmenizde size yol göstereceğiz. Bu, ihtiyacınız olursa size bir kaçış kapısı sağlar.

Ubuntu'da Grafiksel Girişler için Google Authenticator'ı etkinleştirin

Metin isteminden oturum açtığınızda gereksinimi atlayarak yalnızca grafiksel oturum açmalar için iki aşamalı kimlik doğrulamayı her zaman etkinleştirebilirsiniz. Bu, kolayca bir sanal terminale geçebileceğiniz, orada oturum açabileceğiniz ve bir sorun yaşarsanız Gogole Authenciator'a ihtiyaç duyulmaması için değişikliklerinizi geri alabileceğiniz anlamına gelir.

Elbette, bu kimlik doğrulama sisteminizde bir delik açar, ancak sisteminize fiziksel erişimi olan bir saldırgan bundan zaten faydalanabilir . İki faktörlü kimlik doğrulamanın özellikle SSH aracılığıyla uzaktan oturum açmada etkili olmasının nedeni budur.

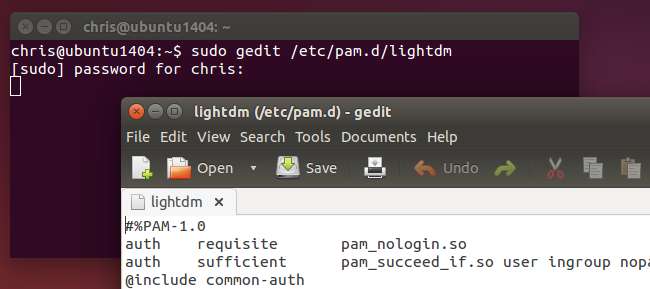

LightDM oturum açma yöneticisini kullanan Ubuntu için bunu nasıl yapacağınız aşağıda açıklanmıştır. Aşağıdaki gibi bir komutla düzenlemek için LightDM dosyasını açın:

sudo gedit /etc/pam.d/lightdm

(Unutmayın, bu belirli adımlar yalnızca Linux dağıtımınız ve masaüstünüz LightDM oturum açma yöneticisini kullanıyorsa işe yarayacaktır.)

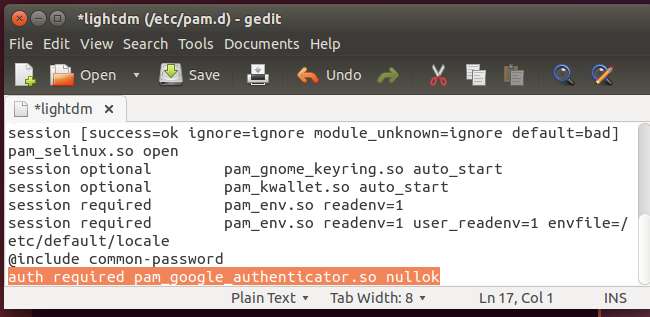

Aşağıdaki satırı dosyanın sonuna ekleyin ve ardından kaydedin:

kimlik doğrulaması gerekli pam_google_authenticator.so nullok

Sondaki "nullok" biti, sisteme, iki faktörlü kimlik doğrulamayı ayarlamak için google-authenticator komutunu çalıştırmamış olsa bile bir kullanıcının oturum açmasına izin vermesini söyler. Eğer kurdularsa, bir zaman-baesd kodu girmeleri gerekecek - aksi takdirde girmeyecekler. "Nullok" u kaldırın ve bir Google Authenticator kodu ayarlamayan kullanıcı hesapları grafiksel olarak giriş yapamaz.

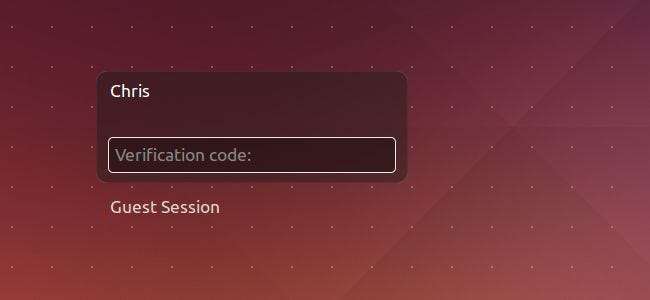

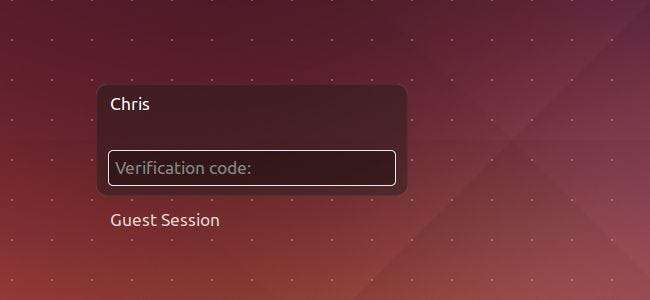

Bir kullanıcı grafiksel olarak bir sonraki giriş yaptığında, şifresi sorulacak ve ardından telefonunda görüntülenen geçerli doğrulama kodunu girmesi istenecektir. Doğrulama kodunu girmezlerse, giriş yapmalarına izin verilmez.

En yaygın Linux masaüstü oturum yöneticileri PAM kullandığından, işlem diğer Linux dağıtımları ve masaüstleri için oldukça benzer olmalıdır. Uygun PAM modülünü etkinleştirmek için büyük olasılıkla benzer bir şeyle farklı bir dosyayı düzenlemeniz gerekecektir.

Giriş Dizini Şifrelemesini Kullanıyorsanız

Ubuntu'nun eski sürümleri, "Ana klasör şifreleme" seçeneği parolanızı girene kadar tüm ana dizininizi şifreleyen. Bu özellikle ecryptfs kullanır. Bununla birlikte, PAM yazılımı varsayılan olarak ana dizininizde depolanan bir Google Authenticator dosyasına bağlı olduğundan, siz oturum açmadan önce şifrelenmemiş biçimde sistemde kullanılabilir olduğundan emin olmadığınız sürece, şifreleme PAM'ın dosyayı okumasına engel olur. README Hala kullanımdan kaldırılmış ana dizin şifreleme seçeneklerini kullanıyorsanız, bu sorunu önleme konusunda daha fazla bilgi için.

Ubuntu teklifinin modern sürümleri tam disk şifreleme bunun yerine, yukarıdaki seçeneklerle iyi sonuç verir. Özel bir şey yapmanıza gerek yok

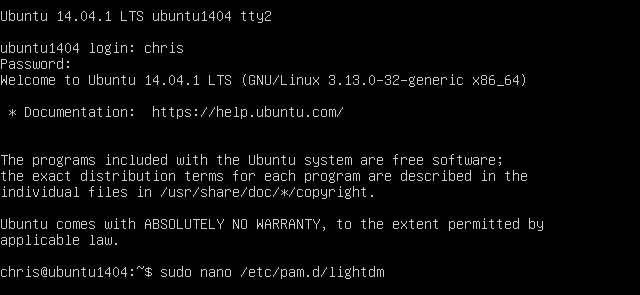

İmdat, Kırdı!

Bunu grafiksel girişler için etkinleştirdiğimizden, bir soruna neden olursa devre dışı bırakılması kolay olmalıdır. Bir sanal terminale erişmek için Ctrl + Alt + F2 gibi bir tuş kombinasyonuna basın ve orada kullanıcı adınız ve şifrenizle oturum açın. Ardından dosyayı bir terminal metin düzenleyicisinde düzenlemek üzere açmak için sudo nano /etc/pam.d/lightdm gibi bir komut kullanabilirsiniz. Kullanım Nano rehberimiz satırı kaldırıp dosyayı kaydettiğinizde, tekrar normal şekilde oturum açabileceksiniz.

Ayrıca, diğer PAM yapılandırma dosyalarına "auth required pam_google_authenticator.so" satırını ekleyerek, Google Authenticator'ı diğer giriş türleri için (potansiyel olarak tüm sistem girişleri için bile) zorunlu kılabilirsiniz. Bunu yaparsan dikkatli ol. Ve unutmayın, kurulum sürecinden geçmemiş kullanıcıların yine de giriş yapabilmesi için "nullok" eklemek isteyebilirsiniz.

Bu PAM modülünün nasıl kullanılacağı ve kurulacağına ilişkin daha fazla dokümantasyon şurada bulunabilir: yazılımın GitHub'daki README dosyası .