Microsoft добавила контроль учетных записей пользователей в Windows в Windows Vista, и он до сих пор используется в Windows 7 и 8. UAC ограничивает то, что программы могут делать без вашего разрешения.

Использование учетной записи администратора с UAC очень похоже на использование учетной записи с ограничениями. Программы не просто получают разрешение делать с вашей операционной системой все, что захотят - они должны сначала спросить.

Проблема, которую решает UAC

У Windows XP была большая проблема. Большинство людей использовали учетную запись администратора для входа на свои ПК. Это означало, что каждое приложение имело полные права администратора на всем ПК. Если вы запускаете вредоносную программу, эта программа будет иметь полный доступ для чтения и записи ко всей вашей операционной системе и может заразить системные файлы. Если ваш веб-браузер или другая программа, которую вы использовали, были скомпрометированы, злоумышленник мог использовать права администратора этой программы для заражения всей операционной системы.

Вместо этого люди могли использовать ограниченные учетные записи пользователей, но многие программы не работали при запуске в качестве ограниченного пользователя. Установка приложения от имени ограниченного пользователя означала использование неуклюжей скрытой функции «Запуск от имени».

Как работает UAC

СВЯЗАННЫЕ С: Почему не следует отключать контроль учетных записей (UAC) в Windows

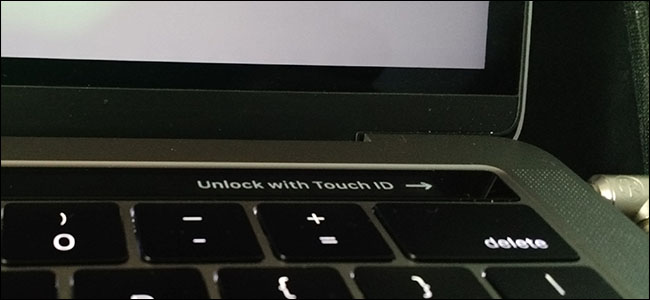

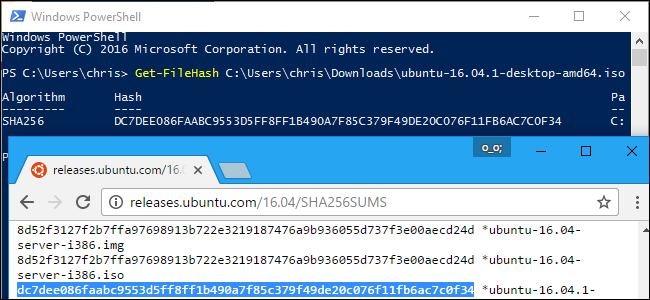

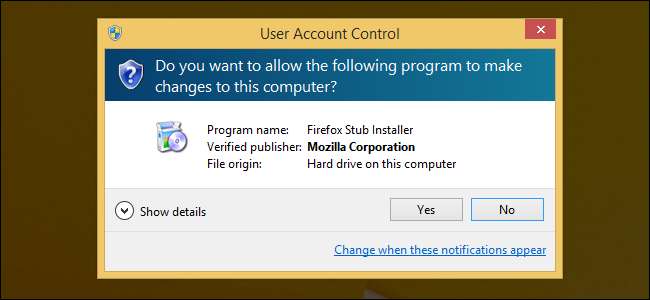

В ответ Microsoft представила контроль учетных записей пользователей в Windows Vista. Когда администратор входит в Windows, Windows фактически запускает процесс рабочего стола explorer.exe с ограниченными правами пользователя. Открываемые вами приложения запускаются explorer.exe и наследуют его ограниченные права. Программа может запросить эти полные права администратора - это откроет приглашение UAC, где вы можете разрешить или отклонить запрос одним щелчком мыши. Запрос UAC на самом деле появляется на рабочем столе с ограниченным доступом, и программы не могут мешать ему - поэтому у него другой темный фон.

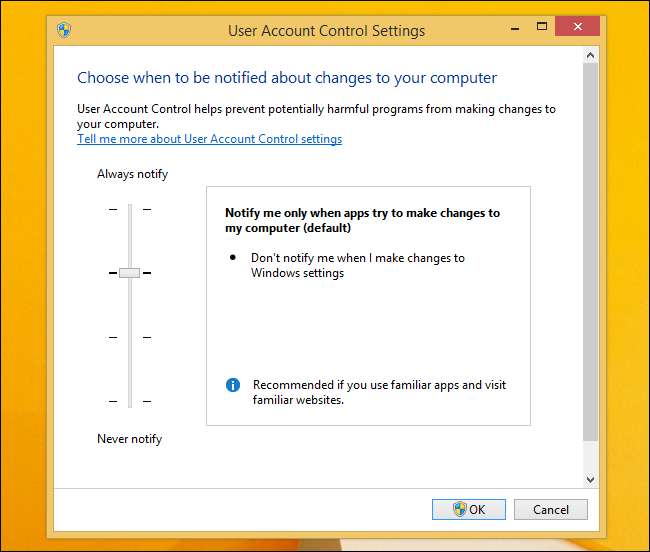

Эта функция не так хорошо работала в Windows Vista. Многие программы не были предназначены для работы с ограниченными разрешениями и постоянного запроса разрешений UAC, в то время как сама Windows была слишком шумной. Он был улучшен в Windows 7 и 8 - после настройки компьютера и установки любимых программ, вы не должны часто видеть диалог UAC в современной версии Windows .

Почему появляется UAC

СВЯЗАННЫЕ С: Базовая компьютерная безопасность: как защититься от вирусов, хакеров и воров

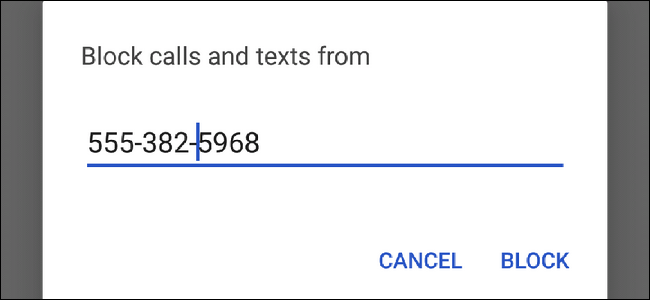

Программы должны запрашивать разрешение администратора и отображать диалоговое окно UAC, когда им нужен полный доступ администратора. Это часто происходит, когда приложение устанавливается само - ему необходимо записать в папку Program Files и настроить систему, поэтому при установке программы вы увидите всплывающее окно UAC.

Некоторые старые программы - например, многие старые игры - никогда не разрабатывались для запуска без прав администратора и всегда должны запускаться с правами администратора. Они могут запрашивать разрешения UAC каждый раз, когда вы их запускаете.

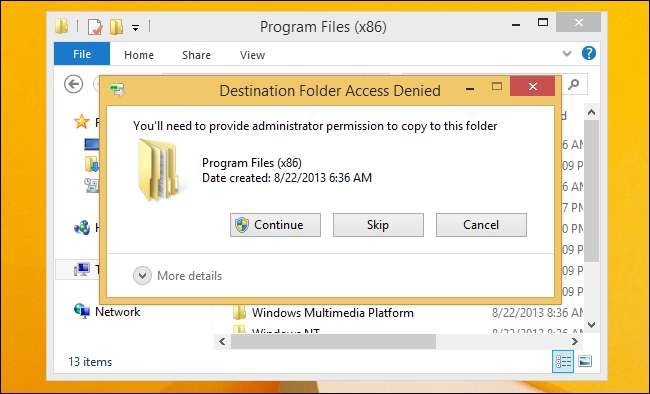

Вам также придется согласиться с запросом UAC, когда вы делаете что-то, требующее повышенных разрешений. Например, предположим, что вы хотите скопировать некоторые файлы в папку Program Files в проводнике Windows или проводнике. Вы увидите приглашение UAC после попытки переместить файлы, потому что проводнику Windows требуются повышенные разрешения для выполнения вашей задачи. По умолчанию файловый менеджер работает с ограниченными разрешениями.

Вам следует принимать запросы UAC, только если вы их ожидаете. Если вы устанавливаете программу или вносите изменения в настройки системы, соглашайтесь с предложением. Если вы используете свой компьютер или просматриваете Интернет, и внезапно появляется запрос UAC, вы не должны соглашаться с ним, если не знаете, что он делает. Это может помочь предотвратить заражение вашего компьютера вредоносными программами .

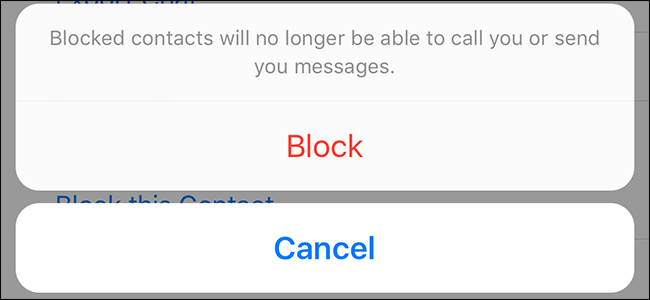

UAC против ограниченных учетных записей пользователей

UAC заставляет учетные записи администратора функционировать почти как учетные записи ограниченных пользователей. Если вы хотите сделать что-то, для чего требуется доступ администратора в качестве администратора с включенным UAC, вам просто нужно нажать кнопку Да в запросе UAC, чтобы предоставить себе разрешения. Программы обычно запускаются без этих разрешений.

Когда вам нужно получить права администратора в качестве учетной записи с ограниченными правами - например, при установке программного обеспечения - вы увидите подобное диалоговое окно. Однако для продолжения вам нужно будет ввести пароль учетной записи пользователя с правами администратора. В любом случае вы увидите сообщение, и вам нужно будет принять решение, прежде чем вы получите доступ администратора.

Разумеется, ограниченные учетные записи пользователей все же отличаются. Если кто-то не знает пароль учетной записи администратора, он не сможет получить доступ администратора. Процесс ввода пароля также может замедлить людей и помешать им сразу же нажать Да, чтобы предоставить разрешения.

UAC можно отключить , но мы не рекомендуем его отключать. Программная экосистема Windows и сам UAC прошли долгий путь с момента появления в Windows Vista. Это важная функция безопасности.