Microsoft a ajouté le contrôle de compte d'utilisateur à Windows dans Windows Vista, et il est toujours utilisé sur Windows 7 et 8 aujourd'hui. L'UAC limite ce que les programmes peuvent faire sans votre permission.

L'utilisation d'un compte administrateur avec UAC est un peu comme l'utilisation d'un compte utilisateur limité. Les programmes n’obtiennent pas seulement la permission de faire tout ce qu’ils veulent sur votre système d’exploitation - ils doivent d’abord demander.

Le problème résolu par l'UAC

Windows XP avait un gros problème. La plupart des gens utilisaient un compte administrateur pour se connecter à leur PC. Cela signifiait que chaque application disposait d'autorisations d'administrateur complètes sur l'ensemble du PC. Si vous exécutiez un programme malveillant, ce programme aurait un accès complet en lecture-écriture à l'ensemble de votre système d'exploitation et pourrait infecter les fichiers système. Si votre navigateur Web ou un autre programme que vous avez utilisé était compromis, l'attaquant pourrait utiliser les autorisations d'administrateur de ce programme pour infecter l'ensemble du système d'exploitation.

Les utilisateurs pouvaient choisir d'utiliser des comptes d'utilisateurs limités à la place, mais de nombreux programmes ne fonctionnaient pas lorsqu'ils étaient exécutés en tant qu'utilisateur limité. L'installation d'une application en tant qu'utilisateur limité signifiait utiliser une fonction d'exécution cachée et cachée.

Comment fonctionne l'UAC

EN RELATION: Pourquoi vous ne devriez pas désactiver le contrôle de compte d'utilisateur (UAC) dans Windows

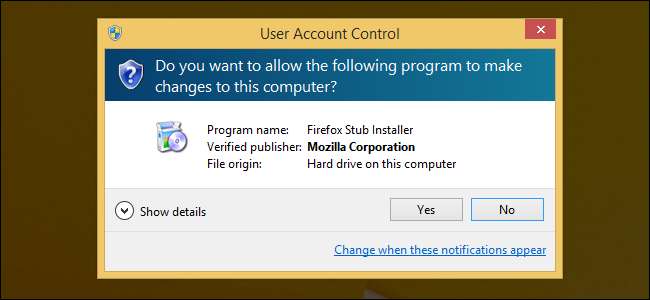

En réponse, Microsoft a introduit le contrôle de compte d'utilisateur dans Windows Vista. Lorsqu'un utilisateur administrateur se connecte à Windows, Windows démarre en fait le processus de bureau explorer.exe avec des autorisations utilisateur limitées. Les applications que vous ouvrez sont lancées par explorer.exe et héritent de ses autorisations limitées. Un programme peut choisir de demander ces autorisations d'administrateur complètes - cela ouvrira l'invite UAC où vous pourrez autoriser ou refuser la demande en un seul clic. L'invite UAC se produit en fait sur un ordinateur de bureau restreint, les programmes ne peuvent pas interférer avec - c'est pourquoi il a un arrière-plan sombre différent.

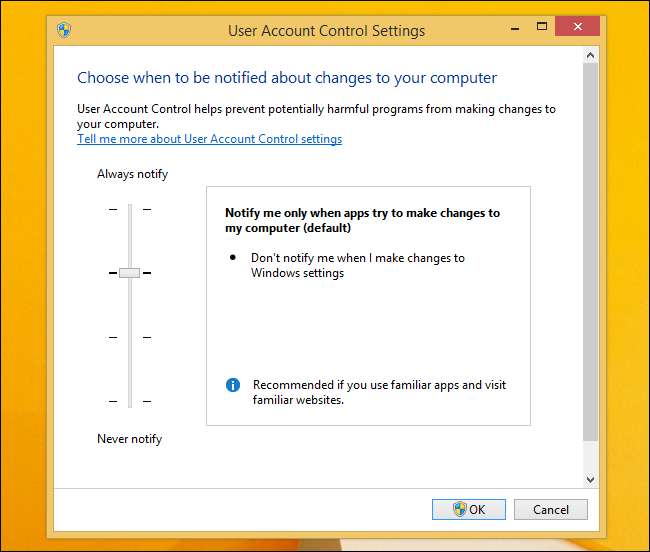

Cette fonctionnalité ne fonctionnait pas très bien sous Windows Vista. De nombreux programmes n’étaient pas conçus pour s’exécuter avec des autorisations limitées et demandaient constamment des autorisations UAC, alors que Windows lui-même était trop bruyant. Il a été amélioré dans Windows 7 et 8 - après avoir configuré votre ordinateur et installé vos programmes préférés, vous ne devriez pas voir la boîte de dialogue UAC très souvent sur une version moderne de Windows .

Pourquoi l'UAC fait son apparition

EN RELATION: Sécurité informatique de base: comment vous protéger contre les virus, les pirates informatiques et les voleurs

Les programmes doivent demander l'autorisation d'administrateur et afficher la boîte de dialogue UAC lorsqu'ils ont besoin d'un accès administrateur complet. Cela se produit souvent lorsqu'une application s'installe elle-même - elle doit écrire dans le dossier Program Files et configurer le système, de sorte que vous verrez une fenêtre contextuelle UAC lors de l'installation d'un programme.

Certains programmes plus anciens - par exemple, de nombreux jeux plus anciens - n'ont jamais été conçus pour s'exécuter sans accès administrateur et doivent toujours être exécutés avec des autorisations d'administrateur. Ils peuvent demander des autorisations UAC à chaque fois que vous les lancez.

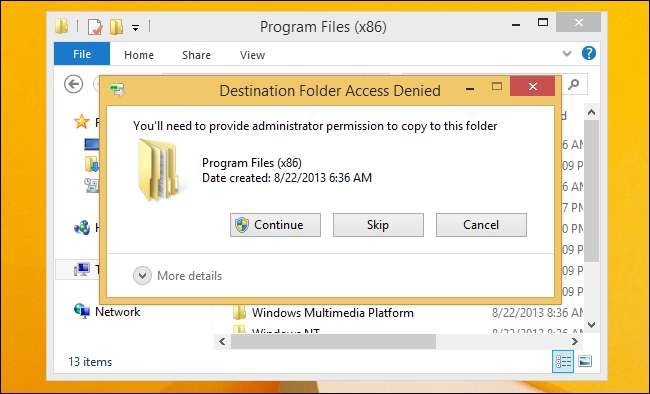

Vous devrez également accepter une invite UAC lorsque vous effectuez quelque chose qui nécessite des autorisations élevées. Par exemple, supposons que vous vouliez copier certains fichiers dans le dossier Program Files de l'Explorateur Windows ou de l'Explorateur de fichiers. Vous verrez une invite UAC après avoir tenté de déplacer les fichiers, car l'Explorateur Windows a besoin des autorisations élevées pour exécuter votre tâche. Par défaut, le gestionnaire de fichiers s'exécute avec des autorisations restreintes.

Vous ne devez accepter les invites UAC que si vous les attendez. Si vous installez un programme ou modifiez les paramètres système, continuez et acceptez l'invite. Si vous utilisez votre ordinateur ou naviguez sur le Web et qu'une invite UAC apparaît soudainement, vous ne devriez pas l'accepter à moins que vous ne sachiez ce qu'il fait. Cela peut empêcher les logiciels malveillants d'infecter votre ordinateur .

UAC vs comptes d'utilisateurs limités

UAC fait fonctionner les comptes d'administrateur presque comme des comptes d'utilisateurs limités. Lorsque vous souhaitez faire quelque chose qui nécessite un accès administrateur en tant qu'administrateur avec UAC activé, il vous suffit de cliquer sur le bouton Oui dans l'invite UAC pour vous accorder les autorisations. Les programmes s'exécutent normalement sans ces autorisations.

Lorsque vous devez obtenir des privilèges d’administrateur en tant que compte d’utilisateur limité, par exemple lors de l’installation de logiciels, une boîte de dialogue similaire s’affiche. Cependant, vous devrez saisir le mot de passe d'un compte utilisateur avec accès administrateur pour continuer. Dans tous les cas, vous verrez une invite et devrez prendre une décision avant d'obtenir l'accès administrateur.

Les comptes d'utilisateurs limités sont toujours différents, bien sûr. Si quelqu'un ne connaît pas le mot de passe d'un compte administrateur, il ne pourra pas obtenir l'accès administrateur. Le processus de saisie d'un mot de passe peut également ralentir les utilisateurs et les empêcher de cliquer immédiatement sur Oui pour accorder les autorisations.

L'UAC peut être désactivé , mais nous vous déconseillons de le désactiver. L'écosystème logiciel Windows et l'UAC lui-même ont parcouru un long chemin depuis son introduction avec Windows Vista. C’est une fonction de sécurité importante.