Firma Microsoft dodała Kontrolę konta użytkownika do systemu Windows w systemie Windows Vista i nadal jest używana w systemach Windows 7 i 8. Kontrola konta użytkownika ogranicza możliwości programów bez Twojej zgody.

Korzystanie z konta administratora z UAC jest bardzo podobne do korzystania z ograniczonego konta użytkownika. Programy nie tylko uzyskują pozwolenie na robienie czegokolwiek z Twoim systemem operacyjnym - muszą najpierw zapytać.

Problem rozwiązany przez UAC

Windows XP miał duży problem. Większość ludzi korzystała z konta administratora do logowania się do swoich komputerów. Oznaczało to, że każda aplikacja miała pełne uprawnienia administratora do całego komputera. Gdybyś uruchomił złośliwy program, miałby on pełny dostęp do odczytu i zapisu do całego systemu operacyjnego i mógłby zainfekować pliki systemowe. Jeśli ktoś włamał się na Twoją przeglądarkę internetową lub inny używany przez Ciebie program, osoba atakująca może wykorzystać uprawnienia administratora tego programu, aby zainfekować cały system operacyjny.

Ludzie mogli zamiast tego używać kont użytkowników z ograniczeniami, ale wiele programów nie działało, gdy były uruchamiane jako użytkownik z ograniczeniami. Zainstalowanie aplikacji jako użytkownik z ograniczeniami oznaczało użycie niezgrabnej, ukrytej funkcji Uruchom jako.

Jak działa UAC

ZWIĄZANE Z: Dlaczego nie należy wyłączać kontroli konta użytkownika (UAC) w systemie Windows

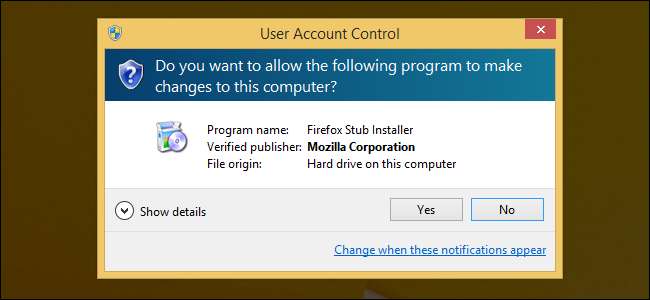

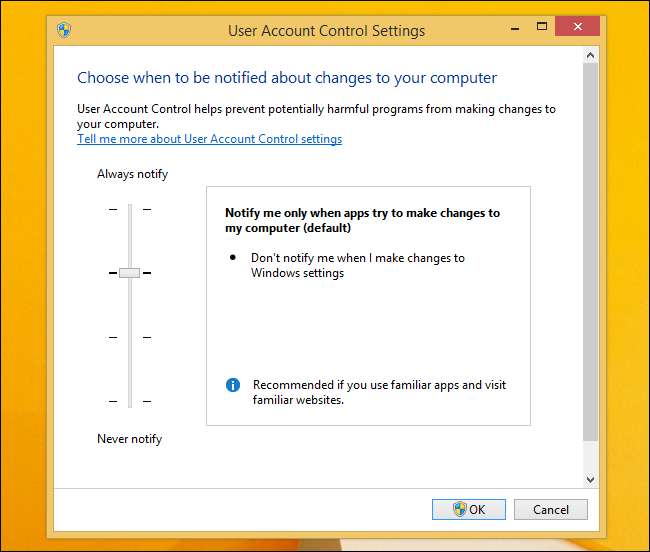

W odpowiedzi firma Microsoft wprowadziła kontrolę konta użytkownika w systemie Windows Vista. Gdy administrator loguje się do systemu Windows, system Windows faktycznie uruchamia proces pulpitu explorer.exe z ograniczonymi uprawnieniami użytkownika. Otwierane aplikacje są uruchamiane przez program explorer.exe i dziedziczą jego ograniczone uprawnienia. Program może poprosić o te pełne uprawnienia administratora - otworzy to monit UAC, w którym możesz zezwolić lub odrzucić żądanie jednym kliknięciem. Monit UAC w rzeczywistości pojawia się na ograniczonym komputerze, z którym programy komputerowe nie mogą kolidować - dlatego ma inne, ciemne tło.

Ta funkcja nie działała tak dobrze w systemie Windows Vista. Wiele programów nie zostało zaprojektowanych do działania z ograniczonymi uprawnieniami i ciągłego żądania uprawnień UAC, podczas gdy sam system Windows był zbyt hałaśliwy. Poprawiono go w Windows 7 i 8 - po skonfigurowaniu komputera i zainstalowaniu ulubionych programów, nie powinieneś bardzo często widzieć okna dialogowego UAC w nowoczesnej wersji systemu Windows .

Dlaczego UAC się pojawia

ZWIĄZANE Z: Podstawowe zabezpieczenia komputera: jak chronić się przed wirusami, hakerami i złodziejami

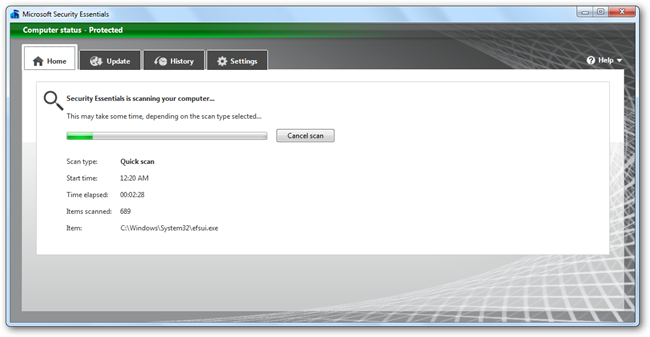

Programy muszą prosić o pozwolenie administratora i wyświetlać okno dialogowe UAC, gdy potrzebują pełnego dostępu administratora. Zdarza się to często, gdy aplikacja instaluje się sama - musi zapisać w folderze Program Files i skonfigurować system, więc podczas instalowania programu zobaczysz wyskakujące okienko UAC.

Niektóre starsze programy - na przykład wiele starszych gier - nigdy nie zostały zaprojektowane do działania bez dostępu administratora i zawsze należy je uruchamiać z uprawnieniami administratora. Mogą prosić o uprawnienia UAC za każdym razem, gdy je uruchamiasz.

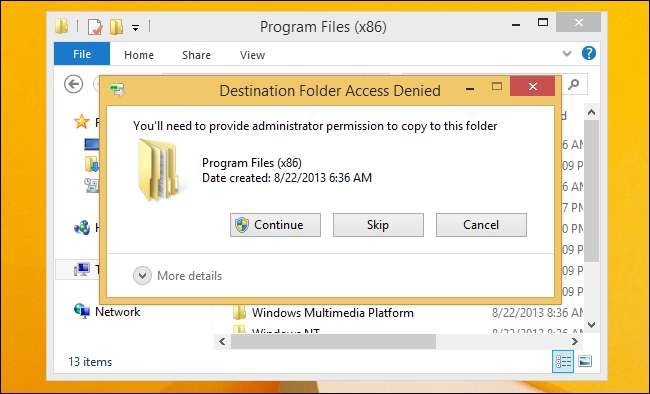

Będziesz także musiał zgodzić się na monit UAC, gdy zrobisz coś, co wymaga podwyższonych uprawnień. Na przykład, powiedzmy, że chcesz skopiować niektóre pliki do folderu Program Files w Eksploratorze Windows lub Eksploratorze plików. Po próbie przeniesienia plików zobaczysz monit UAC, ponieważ Eksplorator Windows potrzebuje podwyższonych uprawnień do wykonania zadania. Domyślnie menedżer plików działa z ograniczonymi uprawnieniami.

Monity UAC należy akceptować tylko wtedy, gdy się ich spodziewasz. Jeśli instalujesz program lub zmieniasz ustawienia systemu, śmiało i zaakceptuj monit. Jeśli korzystasz z komputera lub przeglądasz sieć i nagle pojawia się monit UAC, nie powinieneś się na to zgadzać, chyba że wiesz, co robi. To może pomagają zapobiegać zainfekowaniu komputera przez złośliwe oprogramowanie .

UAC a konta użytkowników z ograniczeniami

UAC sprawia, że konta administratora działają prawie jak ograniczone konta użytkowników. Jeśli chcesz zrobić coś, co wymaga dostępu administratora jako administrator z włączoną funkcją UAC, wystarczy kliknąć przycisk Tak w monicie UAC, aby przyznać sobie uprawnienia. Programy zwykle działają bez tych uprawnień.

Gdy musisz uzyskać uprawnienia administratora jako ograniczone konto użytkownika - na przykład podczas instalowania oprogramowania - zobaczysz podobne okno dialogowe. Aby kontynuować, musisz jednak podać hasło do konta użytkownika z dostępem administratora. Tak czy inaczej, zobaczysz monit i będziesz musiał podjąć decyzję, zanim uzyskasz dostęp administratora.

Oczywiście ograniczone konta użytkowników są nadal inne. Jeśli ktoś nie zna hasła do konta administratora, nie będzie mógł uzyskać dostępu administratora. Proces wpisywania hasła może również spowolnić ludzi i uniemożliwić im natychmiastowe kliknięcie Tak w celu przyznania uprawnień.

UAC można wyłączyć , ale nie zalecamy jej wyłączania. Ekosystem oprogramowania Windows i sama kontrola konta użytkownika przeszły długą drogę od czasu ich wprowadzenia w systemie Windows Vista. To ważna funkcja bezpieczeństwa.