Kilka firm przyznało się ostatnio do przechowywania haseł w formacie zwykłego tekstu. To tak, jakby przechowywać hasło w Notatniku i zapisywać je jako plik .txt. Ze względów bezpieczeństwa hasła powinny być zaszyfrowane i zaszyfrowane, więc dlaczego tak się nie dzieje w 2019 roku?

Dlaczego hasła nie powinny być przechowywane w postaci zwykłego tekstu

Gdy firma przechowuje hasła w postaci zwykłego tekstu, każdy, kto ma bazę danych haseł - lub jakikolwiek inny plik, w którym są przechowywane hasła - może je odczytać. Jeśli haker uzyska dostęp do pliku, będzie mógł zobaczyć wszystkie hasła.

Przechowywanie haseł w postaci zwykłego tekstu to straszna praktyka. Firmy powinny podszywać się i haszować hasła, co jest innym sposobem na powiedzenie „dodawanie dodatkowych danych do hasła, a następnie szyfrowanie w sposób, którego nie można cofnąć”. Zwykle oznacza to, że nawet jeśli ktoś wykradnie hasła z bazy danych, są bezużyteczne. Po zalogowaniu firma może sprawdzić, czy Twoje hasło jest zgodne z zapisaną zaszyfrowaną wersją, ale nie może „działać wstecz” z bazy danych i określić Twojego hasła.

Dlaczego więc firmy przechowują hasła w postaci zwykłego tekstu? Niestety, czasami firmy nie traktują poważnie kwestii bezpieczeństwa. Lub rezygnują z bezpieczeństwa w imię wygody. W innych przypadkach firma robi wszystko dobrze podczas przechowywania hasła. Ale mogą dodać nadgorliwe możliwości logowania, które zapisują hasła w postaci zwykłego tekstu.

Kilka firm ma nieprawidłowo przechowywane hasła

Możesz już być dotknięty złymi praktykami, ponieważ Robinhood , Google , Facebook , GitHub, Twitter i inne przechowują hasła w postaci zwykłego tekstu.

W przypadku Google firma odpowiednio szyfowała i zaszyfrowała hasła dla większości użytkowników. Ale Hasła do kont G Suite Enterprise były przechowywane w postaci zwykłego tekstu. Firma twierdzi, że była to praktyka, która pozostała z czasów, gdy udostępniła administratorom domeny narzędzia do odzyskiwania haseł. Nie byłoby to możliwe, gdyby firma Google prawidłowo przechowywała hasła. Tylko proces resetowania hasła działa w przypadku odzyskiwania, gdy hasła są prawidłowo przechowywane.

Kiedy Facebook też przyznał się do przechowywania haseł zwykłym tekstem nie podał dokładnej przyczyny problemu. Ale możesz wywnioskować problem z późniejszej aktualizacji:

… Odkryliśmy dodatkowe dzienniki haseł do Instagrama przechowywane w czytelnym formacie.

Czasami firma zrobi wszystko dobrze, początkowo przechowując hasło. A następnie dodaj nowe funkcje, które powodują problemy. Oprócz Facebooka, Robinhood , Github , i Świergot przypadkowo zarejestrowane hasła w postaci zwykłego tekstu.

Rejestrowanie jest przydatne do znajdowania problemów w aplikacjach, sprzęcie, a nawet w kodzie systemowym. Ale jeśli firma nie przetestuje dokładnie tej możliwości rejestrowania, może to spowodować więcej problemów, niż rozwiązuje.

W przypadku Facebooka i Robinhood, gdy użytkownicy podali swoją nazwę użytkownika i hasło, aby się zalogować, funkcja logowania mogła przeglądać i rejestrować nazwy użytkownika i hasła podczas ich wpisywania. Następnie zapisywał te dzienniki w innym miejscu. Każdy, kto miał dostęp do tych dzienników, miał wszystko, czego potrzebował, aby przejąć konto.

W rzadkich przypadkach firma taka jak T-Mobile Australia może lekceważyć znaczenie bezpieczeństwa, czasami w imię wygody. W wymiana na Twitterze od czasu usunięcia , przedstawiciel T-Mobile wyjaśnił użytkownikowi, że firma przechowuje hasła w postaci zwykłego tekstu. Przechowywanie haseł w ten sposób pozwoliło przedstawicielom obsługi klienta zobaczyć pierwsze cztery litery hasła w celu potwierdzenia. Gdy inni użytkownicy Twittera odpowiednio wskazali, jak źle by było, gdyby ktoś włamał się na serwery firmy, przedstawiciel odpowiedział:

A jeśli tak się nie stanie, ponieważ nasze bezpieczeństwo jest zadziwiająco dobre?

Firma usunęła te tweety, a później to ogłosiła wszystkie hasła zostaną wkrótce zasolone i zaszyfrowane . Ale to nie było tak długo przed pojawieniem się firmy ktoś naruszył jej systemy . T-Mobile powiedział, że skradzione hasła były zaszyfrowane, ale to nie jest tak dobre, jak haszowanie haseł.

Jak firmy powinny przechowywać hasła

Firmy nigdy nie powinny przechowywać haseł w postaci zwykłego tekstu. Zamiast tego hasła powinny być solone, a następnie haszowane . Ważne jest, aby wiedzieć, czym jest solenie i jaka jest między nimi różnica szyfrowanie i haszowanie .

Solenie dodaje dodatkowy tekst do Twojego hasła

Podawanie haseł to prosta koncepcja. Proces zasadniczo dodaje dodatkowy tekst do podanego hasła.

Pomyśl o tym jak o dodawaniu cyfr i liter na końcu zwykłego hasła. Zamiast używać hasła „Hasło”, możesz wpisać „Hasło123” (nigdy nie używaj żadnego z tych haseł). Solenie jest podobną koncepcją: zanim system zhasuje twoje hasło, dodaje do niego dodatkowy tekst.

Więc nawet jeśli haker włamie się do bazy danych i wykradnie dane użytkownika, znacznie trudniej będzie ustalić, jakie jest prawdziwe hasło. Haker nie będzie wiedział, która część to sól, a która to hasło.

Firmy nie powinny ponownie wykorzystywać solonych danych od hasła do hasła. W przeciwnym razie może zostać skradziony lub uszkodzony, a tym samym bezużyteczny. Odpowiednio zróżnicowane solone dane również zapobiegają kolizjom (więcej o tym później).

Szyfrowanie nie jest odpowiednią opcją w przypadku haseł

Następnym krokiem do prawidłowego przechowywania hasła jest jego zaszyfrowanie. Haszowania nie należy mylić z szyfrowaniem.

Szyfrowanie danych powoduje ich nieznaczne przekształcenie na podstawie klucza. Jeśli ktoś zna klucz, może przywrócić dane. Jeśli kiedykolwiek grałeś z pierścieniem dekodera, który powiedział Ci „A = C”, to zaszyfrowałeś dane. Wiedząc, że „A = C”, możesz dowiedzieć się, że wiadomość była tylko reklamą Ovaltine.

Jeśli haker włamie się do systemu z zaszyfrowanymi danymi i uda mu się ukraść również klucz szyfrowania, Twoje hasła mogą równie dobrze być zwykłym tekstem.

Haszowanie przekształca Twoje hasło w bełkot

Haszowanie hasła zasadniczo przekształca Twoje hasło w ciąg niezrozumiałego tekstu. Każdy, kto spojrzałby na haszysz, zobaczyłby bełkot. Jeśli użyłeś „Password123”, haszowanie może zmienić dane na „873kldk # 49lkdfld # 1”. Firma powinna zaszyfrować Twoje hasło przed przechowywaniem go w dowolnym miejscu, dzięki czemu nigdy nie będzie rejestrować Twojego rzeczywistego hasła.

Ta natura haszowania sprawia, że jest to lepsza metoda przechowywania hasła niż szyfrowanie. Chociaż możesz odszyfrować zaszyfrowane dane, nie możesz ich „odblokować”. Więc jeśli haker włamie się do bazy danych, nie znajdzie klucza do odblokowania zaszyfrowanych danych.

Zamiast tego będą musieli zrobić to, co robi firma, gdy podasz swoje hasło. Sól zgadywanego hasła (jeśli haker wie, jakiej soli użyć), zaszyfruj go, a następnie porównaj z hashem w pliku w celu dopasowania. Gdy przesyłasz swoje hasło do Google lub swojego banku, postępują zgodnie z tymi samymi krokami. Niektóre firmy, takie jak Facebook, mogą nawet przyjąć dodatkowe „domysły”, aby uwzględnić literówkę .

Główną wadą haszowania jest to, że jeśli dwie osoby mają to samo hasło, otrzymają skrót. Ten wynik nazywa się kolizją. To kolejny powód, aby dodać sól, która zmienia się z hasła na hasło. Odpowiednio zaszyfrowane i zaszyfrowane hasło nie będzie pasować.

Hakerzy mogą w końcu przedrzeć się przez zaszyfrowane dane, ale jest to głównie gra polegająca na testowaniu każdego możliwego hasła i liczeniu na dopasowanie. Proces ten nadal wymaga czasu, co daje czas na ochronę.

Co możesz zrobić, aby zabezpieczyć się przed naruszeniem danych

Nie możesz uniemożliwić firmom niewłaściwego obchodzenia się z Twoimi hasłami. I niestety jest to bardziej powszechne niż powinno. Nawet jeśli firmy prawidłowo przechowują Twoje hasło, hakerzy mogą włamać się do systemów firmy i wykraść zaszyfrowane dane.

Biorąc pod uwagę tę rzeczywistość, nigdy nie należy ponownie używać haseł. Zamiast tego powinieneś podać plik inne skomplikowane hasło do każdej usługi, z której korzystasz. Dzięki temu nawet jeśli osoba atakująca znajdzie Twoje hasło w jednej witrynie, nie będzie mogła go użyć do zalogowania się na Twoje konta w innych witrynach. Skomplikowane hasła są niezwykle ważne, ponieważ im łatwiejsze jest odgadnięcie hasła, tym szybciej haker może przerwać proces haszowania. Sprawiając, że hasło jest bardziej skomplikowane, zyskujesz czas na zminimalizowanie szkód.

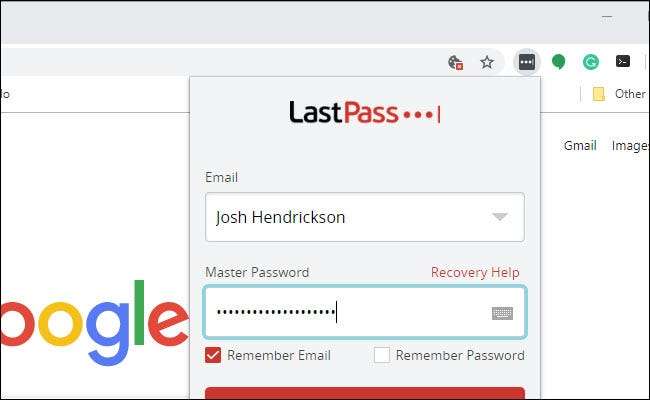

Używanie unikalnych haseł również minimalizuje te szkody. Co najwyżej haker uzyska dostęp do jednego konta, a jedno hasło możesz zmienić łatwiej niż dziesiątki. Skomplikowane hasła są trudne do zapamiętania, więc my polecam menedżera haseł . Menedżerowie haseł generują i zapamiętują hasła za Ciebie, a Ty możesz je dostosować tak, aby były zgodne z zasadami dotyczącymi haseł w prawie każdej witrynie.

Niektórzy, jak LastPass i 1Password , oferuj nawet usługi sprawdzające, czy Twoje aktualne hasła nie są zagrożone.

Inną dobrą opcją jest włącz uwierzytelnianie dwuetapowe . W ten sposób nawet jeśli haker przejmie Twoje hasło, nadal możesz zapobiec nieautoryzowanemu dostępowi do swoich kont.

Chociaż nie możesz powstrzymać firmy przed niewłaściwym używaniem Twoich haseł, możesz zminimalizować skutki, odpowiednio zabezpieczając swoje hasła i konta.

ZWIĄZANE Z: Dlaczego warto używać menedżera haseł i jak zacząć