Plusieurs entreprises ont récemment admis stocker des mots de passe au format texte brut. C'est comme stocker un mot de passe dans le Bloc-notes et l'enregistrer sous forme de fichier .txt. Les mots de passe doivent être salés et hachés pour des raisons de sécurité, alors pourquoi cela ne se produit-il pas en 2019?

Pourquoi les mots de passe ne doivent pas être stockés en texte brut

Lorsqu'une entreprise stocke des mots de passe en texte brut, toute personne disposant de la base de données de mots de passe - ou de tout autre fichier dans lequel les mots de passe sont stockés - peut les lire. Si un pirate a accès au fichier, il peut voir tous les mots de passe.

Le stockage des mots de passe en texte brut est une pratique terrible. Les entreprises devraient saler et hacher les mots de passe, ce qui est une autre façon de dire "ajouter des données supplémentaires au mot de passe, puis brouiller d'une manière qui ne peut pas être inversée". En règle générale, cela signifie que même si quelqu'un vole les mots de passe d'une base de données, ils sont inutilisables. Lorsque vous vous connectez, l'entreprise peut vérifier que votre mot de passe correspond à la version brouillée stockée, mais elle ne peut pas «travailler en arrière» à partir de la base de données et déterminer votre mot de passe.

Alors, pourquoi les entreprises stockent-elles les mots de passe en texte brut? Malheureusement, les entreprises ne prennent parfois pas la sécurité au sérieux. Ou ils choisissent de compromettre la sécurité au nom de la commodité. Dans d'autres cas, l'entreprise fait tout correctement lors de l'enregistrement de votre mot de passe. Mais ils peuvent ajouter des capacités de journalisation trop zélées, qui enregistrent les mots de passe en texte brut.

Plusieurs entreprises ont des mots de passe mal stockés

Vous êtes peut-être déjà affecté par de mauvaises pratiques car Robin des Bois , Google , Facebook , GitHub, Twitter et autres ont stocké les mots de passe en texte brut.

Dans le cas de Google, l'entreprise a correctement haché et salé les mots de passe de la plupart des utilisateurs. Mais Mots de passe des comptes G Suite Enterprise ont été stockés en texte brut. La société a déclaré qu'il s'agissait d'une pratique restante depuis le moment où elle a donné aux administrateurs de domaine des outils pour récupérer les mots de passe. Si Google avait correctement stocké les mots de passe, cela n'aurait pas été possible. Seul un processus de réinitialisation de mot de passe fonctionne pour la récupération lorsque les mots de passe sont correctement stockés.

Quand Facebook aussi admis à stocker des mots de passe en texte brut, il n'a pas donné la cause exacte du problème. Mais vous pouvez déduire le problème à partir d'une mise à jour ultérieure:

… Nous avons découvert des journaux supplémentaires de mots de passe Instagram stockés dans un format lisible.

Parfois, une entreprise fera tout correctement lors du stockage initial de votre mot de passe. Et puis ajoutez de nouvelles fonctionnalités qui posent des problèmes. Outre Facebook, Robin des Bois , Github , et Twitter mots de passe en texte brut enregistrés par erreur.

La journalisation est utile pour trouver des problèmes dans les applications, le matériel et même le code système. Mais si une entreprise ne teste pas complètement cette capacité de journalisation, elle peut causer plus de problèmes qu’elle n’en résout.

Dans le cas de Facebook et Robinhood, lorsque les utilisateurs ont fourni leur nom d'utilisateur et leur mot de passe pour se connecter, la fonction de journalisation pouvait voir et enregistrer les noms d'utilisateur et les mots de passe au fur et à mesure de leur saisie. Il a ensuite stocké ces journaux ailleurs. Toute personne ayant accès à ces journaux avait tout ce dont elle avait besoin pour prendre en charge un compte.

En de rares occasions, une entreprise comme T-Mobile Australia peut ignorer l'importance de la sécurité, parfois au nom de la commodité. Dans un Échange Twitter supprimé depuis , un représentant de T-Mobile a expliqué à un utilisateur que l'entreprise stockait les mots de passe en texte brut. Le stockage des mots de passe de cette manière permettait aux représentants du service client de voir les quatre premières lettres d'un mot de passe à des fins de confirmation. Lorsque d'autres utilisateurs de Twitter ont souligné à juste titre à quel point ce serait grave si quelqu'un piratait les serveurs de l'entreprise, le représentant a répondu:

Et si cela ne se produit pas parce que notre sécurité est incroyablement bonne?

La société a supprimé ces tweets et a annoncé plus tard que tous les mots de passe seraient bientôt salés et hachés . Mais il ne fallut pas longtemps avant que l'entreprise quelqu'un avait violé ses systèmes . T-Mobile a déclaré que les mots de passe volés étaient cryptés, mais ce n'est pas aussi bon que le hachage des mots de passe.

Comment les entreprises devraient stocker les mots de passe

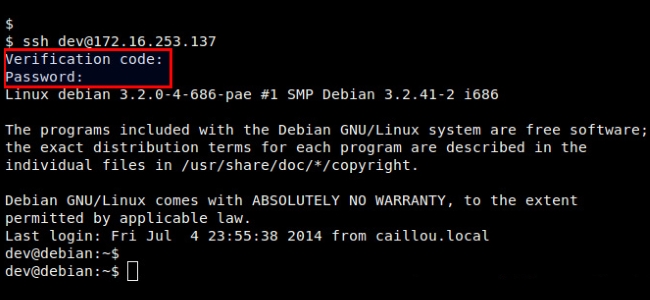

Les entreprises ne doivent jamais stocker de mots de passe en texte brut. Au lieu de cela, les mots de passe doivent être salé, puis haché . Il est important de savoir ce qu'est le salage et la différence entre cryptage et hachage .

Le salage ajoute du texte supplémentaire à votre mot de passe

Le salage des mots de passe est un concept simple. Le processus ajoute essentiellement du texte supplémentaire au mot de passe que vous avez fourni.

Pensez-y comme ajouter des chiffres et des lettres à la fin de votre mot de passe habituel. Au lieu d'utiliser «Mot de passe» pour votre mot de passe, vous pouvez taper «Mot de passe123» (veuillez ne jamais utiliser aucun de ces mots de passe). Le salage est un concept similaire: avant que le système ne hache votre mot de passe, il y ajoute du texte supplémentaire.

Ainsi, même si un pirate s'introduit dans une base de données et vole des données utilisateur, il sera d'autant plus difficile de déterminer quel est le vrai mot de passe. Le pirate informatique ne sait pas quelle partie est du sel et quelle partie est un mot de passe.

Les entreprises ne doivent pas réutiliser les données salées du mot de passe au mot de passe. Sinon, il peut être volé ou cassé et ainsi rendu inutile. La variation appropriée des données salées empêche également les collisions (nous en reparlerons plus tard).

Le chiffrement n'est pas l'option appropriée pour les mots de passe

La prochaine étape pour stocker correctement votre mot de passe consiste à le hacher. Le hachage ne doit pas être confondu avec le chiffrement.

Lorsque vous cryptez des données, vous les transformez légèrement en fonction d'une clé. Si quelqu'un connaît la clé, il peut modifier les données. Si vous avez déjà joué avec un anneau décodeur qui vous disait «A = C», vous avez chiffré des données. Sachant que «A = C», vous pouvez alors découvrir que ce message n'était qu'une publicité d'Ovaltine.

Si un pirate pénètre dans un système avec des données cryptées et parvient également à voler la clé de cryptage, vos mots de passe peuvent tout aussi bien être du texte brut.

Le hachage transforme votre mot de passe en gâchis

Le hachage de mot de passe transforme fondamentalement votre mot de passe en une chaîne de texte inintelligible. Quiconque regarde un hachage verrait du charabia. Si vous avez utilisé «Password123», le hachage peut changer les données en «873kldk # 49lkdfld # 1». Une entreprise doit hacher votre mot de passe avant de le stocker n'importe où, de cette façon, elle n'a jamais d'enregistrement de votre mot de passe réel.

Cette nature du hachage en fait une meilleure méthode pour stocker votre mot de passe que le cryptage. Alors que vous pouvez déchiffrer les données chiffrées, vous ne pouvez pas «libérer» les données. Ainsi, si un pirate s'introduit dans une base de données, il ne trouvera pas de clé pour déverrouiller les données hachées.

Au lieu de cela, ils devront faire ce que fait une entreprise lorsque vous soumettez votre mot de passe. Salt une estimation de mot de passe (si le pirate sait quel sel utiliser), hachez-le, puis comparez-le au hachage du fichier pour une correspondance. Lorsque vous soumettez votre mot de passe à Google ou à votre banque, ils suivent les mêmes étapes. Certaines entreprises, comme Facebook, peuvent même prendre "suppositions" supplémentaires pour expliquer une faute de frappe .

Le principal inconvénient du hachage est que si deux personnes ont le même mot de passe, elles se retrouveront avec le hachage. Ce résultat s'appelle une collision. C’est une autre raison d’ajouter du sel qui passe du mot de passe au mot de passe. Un mot de passe correctement salé et haché ne correspondra pas.

Les pirates peuvent éventuellement se frayer un chemin à travers des données hachées, mais il s'agit principalement d'un jeu consistant à tester tous les mots de passe imaginables et à espérer une correspondance. Le processus prend encore du temps, ce qui vous laisse le temps de vous protéger.

Ce que vous pouvez faire pour vous protéger contre les violations de données

Vous ne pouvez pas empêcher les entreprises de traiter incorrectement vos mots de passe. Et malheureusement, c'est plus courant qu'il ne devrait l'être. Même lorsque les entreprises stockent correctement votre mot de passe, les pirates peuvent violer les systèmes de l'entreprise et voler les données hachées.

Compte tenu de cette réalité, vous ne devriez jamais réutiliser les mots de passe. Au lieu de cela, vous devez fournir un mot de passe compliqué différent à chaque service que vous utilisez. De cette façon, même si un attaquant trouve votre mot de passe sur un site, il ne peut pas l'utiliser pour se connecter à vos comptes sur d'autres sites Web. Les mots de passe compliqués sont extrêmement importants car plus votre mot de passe est facile à deviner, plus tôt un pirate informatique peut interrompre le processus de hachage. En rendant le mot de passe plus compliqué, vous gagnez du temps pour minimiser les dommages.

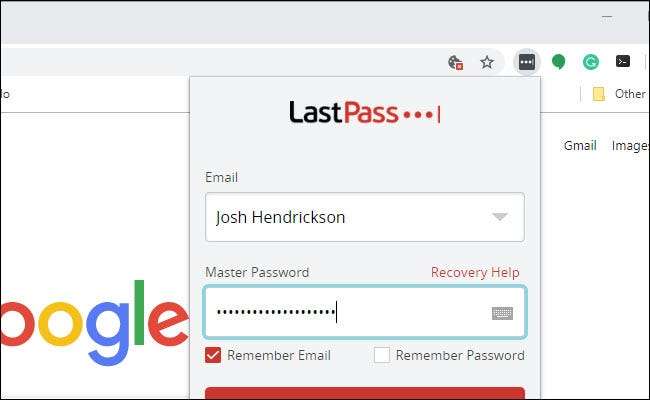

L'utilisation de mots de passe uniques minimise également ces dommages. Tout au plus, le pirate aura accès à un compte et vous pourrez changer un seul mot de passe plus facilement que des dizaines. Les mots de passe compliqués sont difficiles à retenir, nous recommander un gestionnaire de mots de passe . Les gestionnaires de mots de passe génèrent et mémorisent les mots de passe pour vous, et vous pouvez les ajuster pour suivre les règles de mot de passe de presque tous les sites.

Certains, comme Dernier passage et 1Mot de passe , proposent même des services qui vérifient si vos mots de passe actuels sont compromis.

Une autre bonne option est de activer l'authentification en deux étapes . De cette façon, même si un pirate informatique compromet votre mot de passe, vous pouvez toujours empêcher l'accès non autorisé à vos comptes.

Bien que vous ne puissiez pas empêcher une entreprise de mal gérer vos mots de passe, vous pouvez minimiser les retombées en sécurisant correctement vos mots de passe et vos comptes.

EN RELATION: Pourquoi utiliser un gestionnaire de mots de passe et comment démarrer