Bez względu na to, jak bardzo starasz się chronić swoje dzieci przed niepożądanymi witrynami internetowymi, wydaje się, że zawsze istnieje metoda obejścia skonfigurowanej ochrony. Dzisiejszy post z pytaniami i odpowiedziami dla SuperUser omawia możliwość korzystania z wirtualnego systemu operacyjnego w celu uzyskania dostępu do stron internetowych zablokowanych w pliku hosts hosta.

Dzisiejsza sesja pytań i odpowiedzi jest dostępna dzięki uprzejmości SuperUser - części Stack Exchange, grupy witryn internetowych z pytaniami i odpowiedziami.

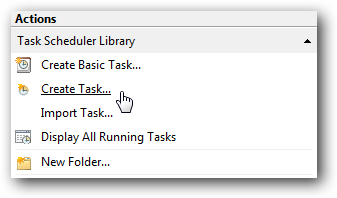

Zrzut ekranu dzięki uprzejmości John M (flickr) .

Pytanie

Czytnik SuperUser Vinayak chce wiedzieć, czy możliwe jest użycie wirtualnego systemu operacyjnego w celu uzyskania dostępu do witryn internetowych zablokowanych w pliku hosts hosta systemu operacyjnego:

Czytałem Artykuł Net Nanny który wspomniał o różnych sposobach ominięcia filtru sieciowego przez dzieci.

Widziałem to wśród wymienionych metod:

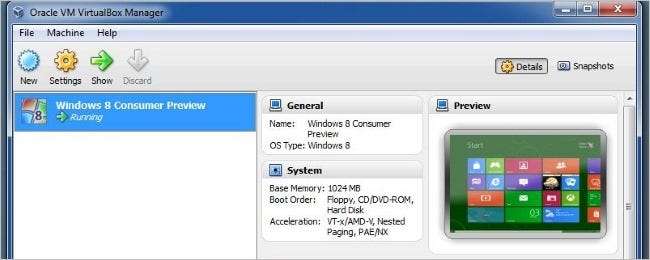

- Jednym ze sposobów, w jaki nastolatki mogą całkowicie obejść filtr, jest zainstalowanie programu, który uruchamia maszynę wirtualną na komputerze, zasadniczo komputer w komputerze. Na przykład, jeśli system operacyjny Twojego komputera to Windows, sprytny nastolatek może pobrać program z wirtualnym systemem operacyjnym Windows, na którym nie ma zainstalowanej aplikacji Net Nanny, a następnie surfować po Internecie bez filtra.

Teraz zastanawiałem się, czy nadal byłoby to możliwe, gdyby plik hosts w systemie operacyjnym hosta zablokował dostęp do wszystkich niechcianych witryn internetowych. Załóżmy na chwilę, że taki ogromny, regularnie aktualizowany plik hosts istnieje (obejmuje strony internetowe z treściami dla dorosłych, serwery proxy, udostępnianie plików P2P itp.).

Czy byłoby możliwe odwiedzanie tych zablokowanych witryn za pomocą przeglądarki internetowej działającej w wirtualnym systemie operacyjnym? Załóż też, że nie jest używany żaden VPN ani TOR ani Google Widok strony internetowej „z pamięci podręcznej” .

Czy jest możliwy dostęp do niepożądanych stron internetowych w wirtualnym systemie operacyjnym, czy też plik hosts w systemie operacyjnym hosta zablokuje do nich dostęp?

Odpowiedź

Współautor SuperUser, Darth Android, ma dla nas odpowiedź:

Tak. Plik hosts niczego nie blokuje, po prostu informuje komputer, gdzie może znaleźć nazwane strony internetowe. Kiedy spróbujesz wejść na google.com, system sprawdzi plik hosts pod kątem tej nazwy, a jeśli istnieje, użyje tam adresu IP zamiast wyszukiwania adresu IP z serwera DNS.

Wirtualny system operacyjny ma własny plik hostów i wykonuje własne rozpoznawanie nazw (tj. Sprawdza własny plik hostów i kontaktuje się z własnym serwerem DNS) niezależnie od systemu operacyjnego hosta.

Nawet jeśli przekierowałeś google.com na 127.0.0.1 (powszechny sposób blokowania witryny), nadal możesz dostać się do Google, wpisując zamiast tego 173.227.93.99 w przeglądarce.

Ponadto filtry oparte na adresach IP w systemie operacyjnym hosta mogą być bezużyteczne w zależności od konfiguracji wirtualnej sieci systemu operacyjnego. Zwykle wirtualny system operacyjny jest połączony mostem z siecią hosta, co oznacza, że cały przychodzący ruch jest duplikowany i wysyłany do wirtualnego systemu operacyjnego, dzięki czemu widzi ten sam ruch sieciowy, co system operacyjny hosta. Nawet jeśli system operacyjny hosta jest skonfigurowany do blokowania lub filtrowania określonych adresów IP (na przykład zapory), wirtualny system operacyjny nadal będzie mógł zobaczyć swoją kopię danych, co pozwoli wirtualnemu systemowi operacyjnemu przeglądać Internet i ignorować filtr zainstalowany w systemie operacyjnym hosta.

Pamiętaj o kardynalnej zasadzie komputerów i bezpieczeństwa: jeśli mogę fizycznie dotknąć systemu komputerowego, z czasem mogę mieć nad nim pełną kontrolę. Dzieci mają dużo wolnego czasu i w żadnym wypadku nie są wyjątkiem od tej reguły. Ponowne uruchomienie systemu w trybie awaryjnym i usunięcie Net Nanny lub innego zainstalowanego na nim oprogramowania jest trywialne.

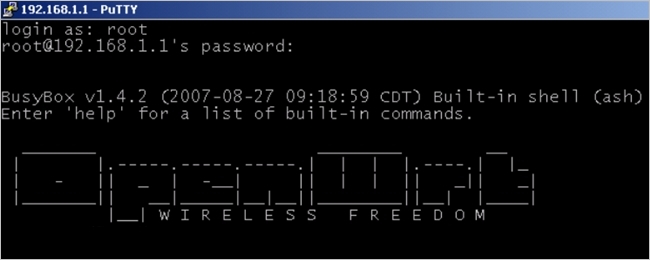

Jeśli chcesz filtrować / ograniczać / monitorować działania dzieci w Internecie, musisz to robić na poziomie sieci, a nie systemu. Sprawdź, jakie funkcje obsługuje Twój router ( takie jak Net Nanny Integration, jak sugeruje @Keltari ) i jeśli będzie obsługiwać alternatywne oprogramowanie układowe routera, takie jak DD-WRT , który umożliwia zaplanowane odłączenie komputera dziecka (np. codziennie od 22:00 do 6:00).

Nawet wtedy filtrowanie sieci jest często grą Whack-A-Mole i często łatwo ją udaremnić przez serwery proxy, takie jak Tor. Niemożliwe jest powstrzymanie kogoś przed dostępem do Internetu, jeśli naprawdę tego chce (wystarczy zapytać Chiny lub inne kraje z ogromnymi zaporami ogniowymi, które ostatecznie nie działają idealnie).

W przypadku dzieci albo musisz z nimi porozmawiać i wyjaśnić niebezpieczeństwa związane z Internetem, a następnie mieć wystarczające zaufanie, że nie będą celowo szukać złych witryn (używając Net Nanny jedynie jako kopii zapasowej, aby zatrzymać przypadkowe nawigacje), albo odmówisz niech korzystają z podłączonego komputera bez nadzoru.

Masz coś do dodania do wyjaśnienia? Dźwięk w komentarzach. Chcesz przeczytać więcej odpowiedzi od innych zaawansowanych technicznie użytkowników Stack Exchange? Sprawdź cały wątek dyskusji tutaj .