Spybot Search and Destroy wydaje się, że ostatnio w prasie pojawiają się złe recenzje, o czym pisałem w lipcu. Później przeczytałem artykuł w PC World w zeszłym miesiącu i oni również trzaskali tę darmową aplikację. Cóż, do cholery z nimi! Rzućmy okiem na nową wersję Spybot 1.5

Masz możliwość pobrania aktualizacji beta w tej wersji.

Po wybraniu tej opcji pojawi się ekran potwierdzenia z informacją o uzyskaniu najnowszych aktualizacji, ale z ostrzeżeniem, że mogą istnieć błędy do rozwiązania, ponieważ są one w wersji beta. Podoba mi się ta funkcja i zawsze pobieram aktualizacje beta.

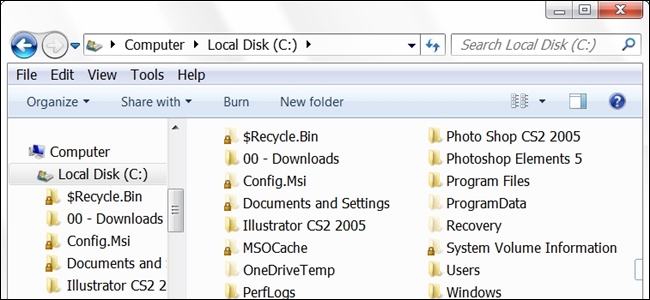

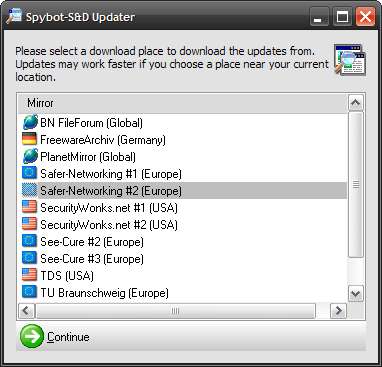

Oczywiście nadal możesz wybrać, skąd będziesz otrzymywać aktualizacje. Wybierz swój ulubiony serwer.

W przypadku aktualizacji beta trzeba będzie ponownie zaznaczyć pole obok aktualizacji, która jest (beta).

Z jakiegoś powodu, podczas uodporniania twojego systemu, podoba mi się animacja ściany z cegieł.

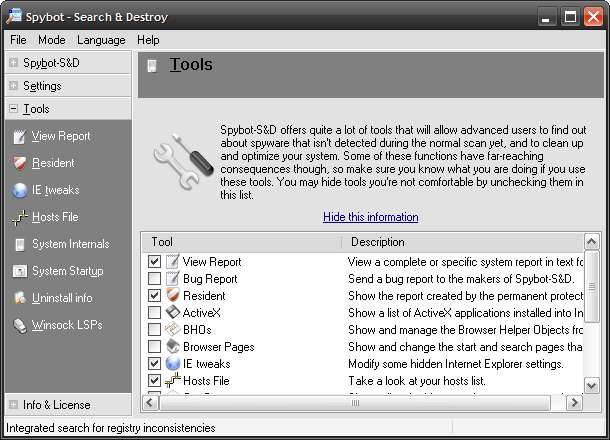

Oczywiście nadal masz zaawansowane opcje w tej wersji, które zapewniają jeszcze większą kontrolę nad systemem.

Ta nowa wersja zawiera również lepszą obsługę systemu Vista, a nawet wraca i poprawia obsługę systemu Windows 95. Ulepszono wykrywanie zagrożeń… wszystkie nowe zauważalne funkcje można znaleźć w Spybot Search and Destroy Strona główna . Odkąd zacząłem korzystać z najnowszej wersji, otrzymuję nowe aktualizacje prawie codziennie.

Wydaje mi się, że redaktorzy, którzy recenzują Spybota i teraz go nie znają, myśląc, że jest to starsza technologia, tak naprawdę nie rozumieją, jak potężna jest to aplikacja. Każdy chce mieć wymyślne graficzne oprogramowanie „jedno kliknięcie rozwiązuje wszystko”. Przy wystarczającej ilości poprawek i utrzymywaniu aktualności aktualizacji, Spybot Search and Destroy jest tak samo skuteczny, jak dawniej. I to jest darmowe! Zawsze ma i według autora zawsze będzie!

Może ta aplikacja jest zbyt „geekowa”, nie wiem. Ale użytkownicy komputerów PC muszą zdać sobie sprawę, że to nie są zabawki. Zadaniem komputera jest wykonywanie obliczeń i algorytmów. IMHO zbyt wielu ludzi myśli, że mogą podłączyć komputer do sieci i zacząć używać go jako centrum multimedialnego, nie myśląc o bezpieczeństwie. OK, teraz zaczynam przemawiać…. a ponieważ jestem… ostatnia rzecz… jeśli korzystasz z aplikacji do przekazywania darowizn, bądź spoko i rzuć kilka dolców w ich stronę, to fajnie zrobić.