Jest kilka problemów związanych z bezpieczeństwem, których nie można rozwiązać, zdrową dawkę paranoi i know-how. Dziś zastanawiamy się, jak zabezpieczyć komórkowe połączenie transmisji danych telefonu z Androidem przed włamaniami za pomocą bezpłatnego oprogramowania i prostego tunelu SSH.

Czytelnik HTG Michael napisał do nas z prostą prośbą, którą z przyjemnością spełnimy:

Drogi HTG,

Przeczytałem twój przewodnik konfigurowanie serwera SSH na routerze domowym i konfigurowanie laptopa do łączenia się przez niego, ale jestem trochę przytłoczony próbą przetłumaczenia tego, czego nauczyłem się z tego przewodnika, na mój telefon z Androidem. Czy istnieje prosty sposób na uzyskanie tego samego szyfrowania domowego łącza, z którego korzystam na moim laptopie, na telefonie z Androidem? Pomyślnie ukończyłem oryginalny samouczek (więc mam teraz serwer SSH na routerze), jeśli chodzi o jego wartość. Czy możesz pomóc wystarczająco inteligentnemu czytelnikowi?

Z poważaniem,

Michael

Uważamy, że sprzedajesz się niedorzecznie z etykietą wystarczająco inteligentną, Michael. W końcu udało Ci się sflashować domowy router, skonfigurować wbudowany serwer SSH i skonfigurować laptopa jako klienta. Mając to pod paskiem, znajdziesz ten przewodnik po tym, jak zrobić to samo dla swojego telefonu! Zacznijmy.

Jeśli czytasz to i nie jesteś pewien, czym dokładnie jest SSH lub dlaczego chcesz go włączyć na swoim smartfonie (lub innym urządzeniu mobilnym), zdecydowanie zalecamy przeczytanie Co to jest i dlaczego skonfigurować sekcję Bezpieczny tunel w naszym przewodniku konfiguracji routera SSH.

Co będziesz potrzebował

W tym samouczku będziesz potrzebować następujących rzeczy:

- Zrootowany telefon z systemem Android z systemem operacyjnym Android w wersji 1.6 lub nowszej.

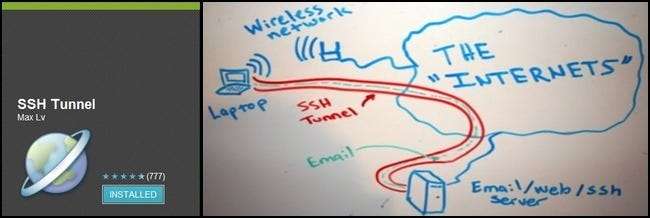

- Bezpłatna kopia Tunel SSH dla Androida .

- Serwer SSH do połączenia.

Kilka uwag dotyczących powyższych wymagań jest w porządku. Po pierwsze, aby poprawnie skonfigurować i wdrożyć tunel SSH dla Androida, musisz mieć uprawnienia roota na swoim telefonie z Androidem. Jeśli Twój telefon nie jest jeszcze zrootowany, zdecydowanie zalecamy przeczytanie naszego przewodnika na ten temat, Jak zrootować swoje urządzenie z Androidem i dlaczego chcesz , ponieważ obejmuje zarówno podstawy rootowania, jak i pokazuje, jak to zrobić.

Po drugie, będziemy bazować na naszym przewodniku Skonfiguruj SSH na swoim routerze, aby uzyskać bezpieczny dostęp do sieci z dowolnego miejsca w tym samouczku. ty nie rób musi używać dokładnie tej samej konfiguracji, której używamy (wbudowany serwer SSH na routerze flashowany za pomocą oprogramowania Tomato innej firmy), ale będziesz musiał mieć serwer SSH (hostowany na serwerze zdalnym lub w sieci domowej ) do połączenia.

Od tego momentu będziemy zakładać, że masz co najmniej konto SSH z nazwą użytkownika, hasłem i (jeśli chcesz zwiększyć bezpieczeństwo) parą autoryzowanych kluczy dla tego konta. Jeśli którykolwiek z tych terminów wydaje się nieznany, ponownie zalecamy przeczytanie przewodnika konfiguracji SSH na routerze, do którego link znajduje się powyżej.

Pobieranie i konfigurowanie tunelu SSH dla Androida

Chociaż tunel SSH dla Androida nie jest jedynym narzędziem SSH dostępnym na platformę Android, preferujemy je z różnych powodów, w tym z wielu powodów, w tym z łatwości konfiguracji, łatwości codziennego użytkowania i - co najważniejsze - dla docelowych odbiorców. Tunel SSH został pomyślany jako narzędzie dla użytkowników w Chinach i innych krajach, w których uciskające i cenzurujące rządy mocno ograniczają dostęp do Internetu. Jeśli jest to wystarczająco dobre dla ludzi w miejscach takich jak Chiny (którzy ryzykują swoją wolnością omijanie rządowych zapór sieciowych), to jest wystarczająco dobre dla nas. Pobierz bezpłatną kopię w formacie sklep Google Play (lub jeśli nie możesz uzyskać dostępu do sklepu Google Play w swojej lokalizacji, pobierz plik APK tutaj do zainstaluj go ręcznie ).

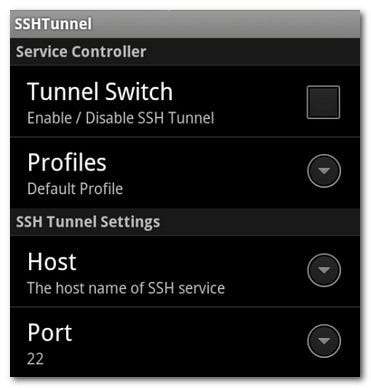

Zainstaluj aplikację i uruchom ją po raz pierwszy, aby rozpocząć proces konfiguracji. Pierwszy wyświetlony ekran będzie wyglądał następująco:

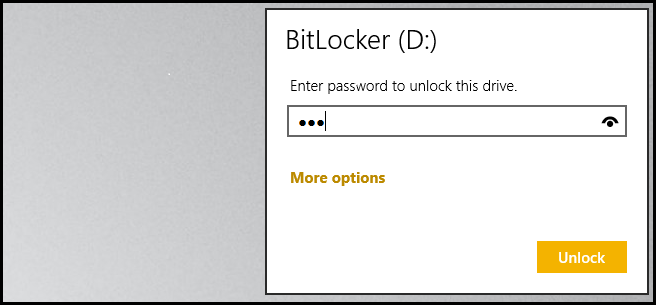

Oprzyj się pokusie sprawdzenia przełącznika tunelowego i włączenia tunelu - nie wprowadziliśmy jeszcze żadnych danych logowania, więc po prostu wystąpi błąd. Zacznijmy od odwiedzenia sekcji Ustawienia tunelu SSH w menu. Wprowadź następujące informacje: adres IP hosta i port, na którym nasłuchuje serwer SSH. Domyślny port to 22 dla SSH; Jeśli nie zmieniłeś portu lub nie otrzymałeś instrukcji od hosta SSH, aby używać alternatywnego portu, pozostaw to jako 22.

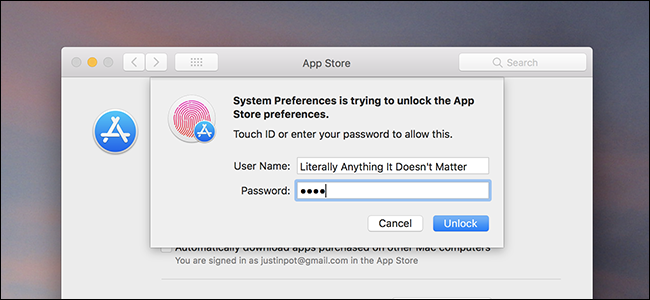

W sekcji Informacje o koncie wprowadź swoją nazwę użytkownika i hasło na serwerze SSH. W tym momencie mamy wystarczająco dużo wprowadzonych informacji, aby utworzyć proste połączenie między tunelem SSH a serwerem SSH z autoryzacją opartą na haśle.

Jeśli chcesz użyć pary kluczy, aby dodatkowo zabezpieczyć połączenie z serwerem SSH - a zdecydowanie zalecamy to zrobić - będziesz teraz potrzebować połowy klucza prywatnego. (Jeśli chcesz wygenerować parę, odwołaj się do Sekcja Generowanie kluczy naszego przewodnika po routerach SSH).

Uwaga: Przełączasz swój serwer SSH między używaniem tylko loginu / hasła i loginu / pary kluczy po stronie serwera SSH, a nie aplikacji tunelu SSH w telefonie. W razie potrzeby skorzystaj z odpowiedniego menu pomocy / dokumentacji na serwerze SSH, aby uzyskać pomoc.

Po uzyskaniu pliku klucza prywatnego (kończącego się na .ppk) musisz skopiować go do / sdcard / sshtunnel / key /. Aby użyć klawisza, naciśnij przycisk menu w telefonie, aby wyświetlić następujący interfejs:

Naciśnij Menedżer plików kluczy i po prostu przejdź do katalogu / sshtunnel / key /. Wybierz odpowiedni klucz dla swojego serwera SSH - może przydać się nazwanie każdego klucza na podstawie usługi, takiej jak HomeRouter.ppk lub SomeSSHService.ppk, jeśli zdecydujesz się użyć funkcji Profiles w celu wykorzystania wielu serwerów SSH.

Po ustawieniu hasła i / lub klucza prywatnego nadszedł czas, aby zakończyć ostatnią konfigurację.

W sekcji Informacje o koncie znajduje się sekcja Przekierowanie portów. Aby przyspieszyć ten proces, sugerujemy włączenie wbudowanego serwera proxy SOCKS w celu zwiększenia kompatybilności aplikacji z tunelem SSH. Po prostu zaznacz „Użyj proxy socks”, aby go włączyć.

Wreszcie nadszedł czas, aby zdecydować, czy chcesz przekierować całe połączenie danych Androida przez serwer SSH, czy też selektywnie przekierować aplikacje przez serwer. Aby przekierować całe połączenie, zaznacz „Global Proxy”. Aby selektywnie kierować aplikacje, wybierz „Indywidualne proxy”, a następnie sprawdź poszczególne aplikacje, które chcesz przekierować - takie jak przeglądarka internetowa i Facebook - jak pokazano powyżej.

W tym momencie jesteśmy gotowi do działania, ale zanim uruchomimy tunel, rzućmy okiem na kilka ostatnich opcji konfiguracji, abyś mógł zdecydować, czy chcesz ich używać, czy nie. W podsekcji Ustawienia funkcji menu konfiguracyjnego:

- Automatyczne polączenie: Włączenie tej opcji spowoduje, że tunel SSH będzie automatycznie sondować i łączyć się z serwerem SSH, gdy tylko będzie dostępny.

- Automatyczne wznawianie połączenia: Włączenie tej opcji powoduje przełączenie protokołu automatycznego ponownego łączenia, aby tunel SSH ponownie ustanowił połączenie w przypadku nieoczekiwanej utraty.

- Włącz listę GFW: Jest to funkcja przeznaczona specjalnie dla obywateli Chin; włącza usługę proxy SSH Tunnel tylko dla witryn internetowych specjalnie blokowanych przez chińską wielką zaporę ogniową.

- Włącz serwer proxy DNS: Jest to zaznaczone domyślnie i zalecamy pozostawienie tego zaznaczonego. Po zaznaczeniu wszystkie żądania DNS są kierowane przez serwer SSH. Jeśli odznaczysz tę opcję, żądania DNS będą wysyłane przez połączenie transmisji danych telefonu bez ochrony tunelu SSH. (np. każdy, kto Cię szpieguje, zobaczy, dokąd się wybierasz, ale nie zobaczy dane, które otrzymujesz z odwiedzanej witryny).

Czy to wszystko zadowoliło Cię? Wspaniały! Przetestujmy teraz połączenie.

Testowanie połączenia tunelowego SSH

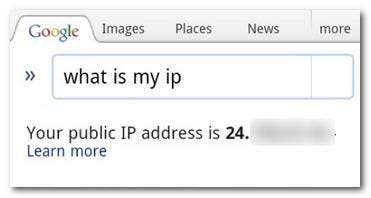

Aby nawiązać połączenie SSH, musimy najpierw ustalić adres IP naszego urządzenia mobilnego. Otwórz przeglądarkę internetową w telefonie i wyszukaj w Google „jakie jest moje IP”. Twoje wyniki powinny zawierać adres IP Twojego mobilnego połączenia transmisji danych, taki jak:

To jest adres IP przypisany przez naszego operatora komórkowego do naszego smartfona z Androidem. Chociaż mamy skonfigurowany tunel SSH, nie jest on jeszcze włączony i nadal wysyłamy wszystkie nasze żądania DNS i żądania danych na zewnątrz.

Otwórz tunel SSH i na samej górze sprawdź Przełącznik tunelu . Spowoduje to włączenie tunelu SSH - gdy to zrobisz po raz pierwszy, pojawi się monit z interfejsu root / SuperUser potwierdzający, że możesz przyznać uprawnienia superużytkownika tunelowi SSH. Wszystko w porządku, idź dalej i zaznacz pole Zapamiętaj (w przeciwnym razie będziesz musiał autoryzować go przy każdym połączeniu w przyszłości).

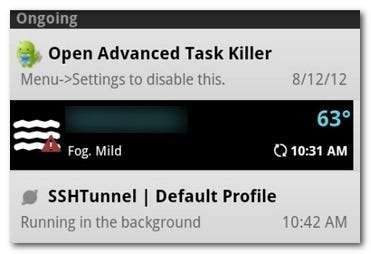

Daj mu chwilę na nawiązanie połączenia - powiadomi Cię, że połączenie powiodło się. Jeśli zostawisz powiadomienia włączone w menu ustawień, zobaczysz też powiadomienie w rozwijanej szufladzie powiadomień, takie jak:

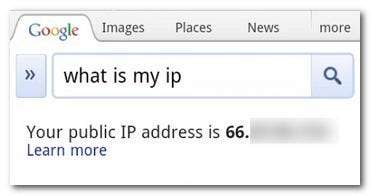

Pora sprawdzić, czy przeglądarka poprawnie przechodzi przez tunel SSH. Śmiało, przełącz się z powrotem na przeglądarkę internetową i odśwież zapytanie „jakie jest moje IP”. Powinieneś zobaczyć nowy adres IP, który odpowiada adresowi IP twojego serwera SSH, na przykład:

Sukces! Jednym dotknięciem przycisku przenieśliśmy cały ruch z naszej przeglądarki internetowej na zdalny serwer SSH. Teraz wszystko, co dzieje się między naszą przeglądarką mobilną (lub całym telefonem, jeśli skonfigurowałeś ją dla globalnego proxy), jest całkowicie zaszyfrowane dla każdego, kto może podsłuchiwać połączenie między telefonem a punktem wyjścia na serwerze SSH.

Otóż to! Przeglądasz teraz w biegu jak super-szpieg i nikt nie może wstać w Twojej firmie. Niezależnie od tego, czy próbujesz powstrzymać szperaczy pakietów w kawiarni przed zobaczeniem Twojego loginu i ruchu na Facebooku, czy też buta skorumpowanego rządu, jesteś w biznesie.