I programmi anti-exploit forniscono un ulteriore livello di sicurezza bloccando le tecniche utilizzate dagli aggressori. Queste soluzioni possono proteggerti dagli exploit di Flash e dalle vulnerabilità del browser, anche da quelli nuovi che non sono stati ancora visti o patchati.

Gli utenti Windows dovrebbero installare il programma gratuito Malwarebytes Anti-Exploit per proteggere i propri browser web. A differenza dell'utile EMET di Microsoft, Malwarebytes non richiede alcuna configurazione speciale, basta installarlo e il gioco è fatto.

Aggiornare : Su Windows 10, l'antivirus di Windows Defender integrato ora include la protezione dagli exploit . Questo sostituisce EMET di Microsoft ed è installato per impostazione predefinita per tutti. Malwarebytes Premium ora include anche funzionalità anti-exploit: non è più uno strumento separato.

Malwarebytes Anti-Exploit

Noi raccomandiamo Malwarebytes Anti-Exploit per questo. La versione gratuita protegge i browser web come Internet Explorer, Chrome, Firefox, Opera e i loro plug-in come Flash e Silverlight, oltre a Java. La versione a pagamento protegge più applicazioni, incluso il lettore Adobe PDF e le applicazioni di Microsoft Office. (Se stai usando la versione gratuita, questo è un buon motivo per usare semplicemente il visualizzatore PDF integrato nel tuo browser. Ma la versione gratuita protegge Adobe Reader fintanto che è caricato come plug-in del browser.)

I programmi anti-exploit possono aiutarti a proteggerti da attacchi gravi e Malwarebytes Anti-Exploit offre una buona versione gratuita, è facile da configurare - basta installarlo - e fornisce una solida protezione. Ogni utente Windows può ottenere una protezione aggiuntiva contro i principali attacchi online - browser e plug-in exploit - e dovrebbe installarla. È una buona forma di difesa contro tutto questo Flash 0 giorni .

Malwarebytes rileva che questa applicazione fermato con successo tre grandi zero giorni di Flash verso l'inizio del 2015. Notano "quattro livelli" di protezione abilitati da Malwarebytes Anti-Exploit. Oltre a garantire che DEP e ASLR siano abilitati per tale applicazione su un sistema operativo a 64 bit, lo strumento interrompe le tecniche utilizzate per aggirare le protezioni di sicurezza del sistema operativo e le chiamate API dannose. Controlla anche un'applicazione e la arresta se si comporta in un modo che non sembra appropriato al suo tipo di applicazione.

Ad esempio, se Internet Explorer decide di iniziare a utilizzare la funzione API CreateProcess in Windows, questo strumento può notare che sta facendo qualcosa di insolito e interromperlo. Se Chrome o il plug-in Flash tentano di iniziare a scrivere su file che non dovrebbero mai, è possibile interromperli immediatamente. Altre protezioni aiutano a fermare i buffer overflow e altre tecniche nocive, ma comuni, utilizzate dal malware. Questo non utilizza un database di firme come un programma antivirus: si collega a determinati programmi vulnerabili e protegge solo da comportamenti potenzialmente dannosi. Ciò gli consente di fermare nuovi attacchi prima che vengano create firme o patch.

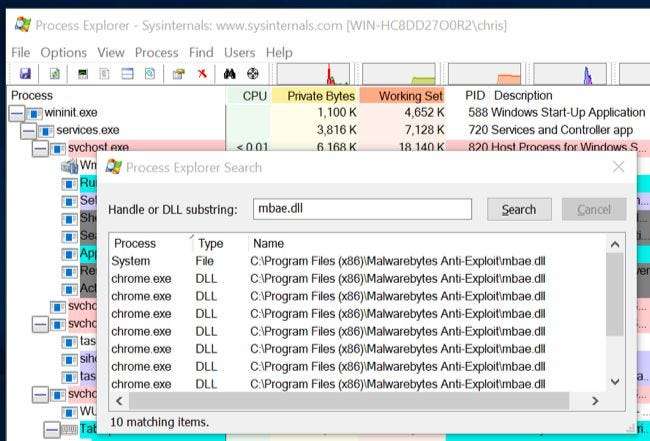

Tecnicamente, MBAE funziona inserendo la sua DLL in queste applicazioni protette, come puoi vedere con Process Explorer . Colpisce solo quelle applicazioni specifiche, quindi non rallenta o interferisce con nient'altro sul tuo sistema.

Microsoft EMET

RELAZIONATO: Proteggi rapidamente il tuo computer con Enhanced Mitigation Experience Toolkit (EMET) di Microsoft

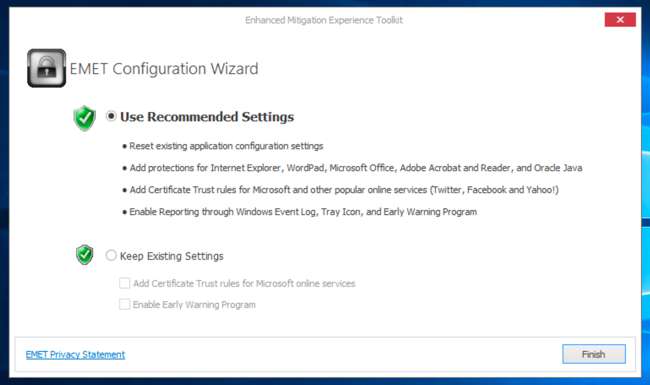

Microsoft ha fornito uno strumento gratuito noto come EMET o Toolkit per l'esperienza di mitigazione avanzata , da più tempo di Malwarebyes Anti-Exploit è disponibile. Microsoft si rivolge principalmente a questo strumento agli amministratori di sistema, che possono utilizzarlo per proteggere molti PC su reti più grandi. Sebbene ci siano buone possibilità che EMET sia stato configurato su un PC di lavoro a cui hai accesso, probabilmente non lo stai già utilizzando a casa.

Tuttavia, nulla ti impedisce di utilizzare EMET a casa. È gratuito e fornisce una procedura guidata che non rende troppo difficile la configurazione.

RELAZIONATO: 6 Suggerimenti avanzati per la protezione delle applicazioni sul PC con EMET

EMET funziona in modo simile a Malwarebytes Anti-Exploit, costringendo ad abilitare determinate protezioni per applicazioni potenzialmente vulnerabili come il browser Web e i plug-in e blocco delle comuni tecniche di exploit della memoria . Puoi usalo per bloccare altre applicazioni se sei disposto a sporcarti le mani. Nel complesso, tuttavia, non è neanche lontanamente facile da usare o da impostare e dimenticare come Malwarebytes Anti-Exploit. Malwarebytes Anti-Exploit sembra anche offrire più livelli di difesa, secondo questo confronto tra EMET e MBAE di Malwarebytes .

HitmanPro.Alert

HitmanPro.Alert offre protezioni anti-exploit simili a quelle trovate in Malwarebytes Anti-Exploit ed EMET. Questa è l'opzione più recente disponibile qui e, a differenza degli strumenti sopra, queste protezioni non sono disponibili nella versione gratuita. Avrai bisogno di una licenza a pagamento per beneficiare delle protezioni anti-exploit in HitmanPro.Alert. Non abbiamo la stessa esperienza con questa soluzione, poiché HitmanPro.Alert ha acquisito queste funzionalità di recente.

Includiamo questo qui solo per completezza: la maggior parte delle persone andrà bene con uno strumento anti-exploit gratuito per proteggere i propri browser. Sebbene HitmanPro.Alert possa promuovere alcune protezioni di memoria più specifiche rispetto ad altre soluzioni, non funzionerà necessariamente meglio di MBAE o EMET contro le minacce del mondo reale.

Anche se dovresti usare un antivirus (anche solo lo strumento Windows Defender integrato in Windows 10, 8.1 e 8) e un programma anti-exploit, non dovresti usare più programmi anti-exploit. Potrebbe essere possibile configurare Malwarebytes Anti-Exploit ed EMET in modo che collaborino, ma non si ottiene necessariamente il doppio della protezione: c'è molta sovrapposizione.

Questi tipi di strumenti potrebbero potenzialmente interferire tra loro in modi che causano l'arresto anomalo delle applicazioni o semplicemente non sono protette.