Remote Access Trojan (RAT) adalah jenis malware yang memungkinkan peretas untuk memantau dan mengontrol komputer atau jaringan Anda. Tapi bagaimana cara RAT bekerja, mengapa peretas menggunakannya, dan bagaimana Anda menghindarinya?

RATs Memberi Hacker Akses Jarak Jauh ke Komputer Anda

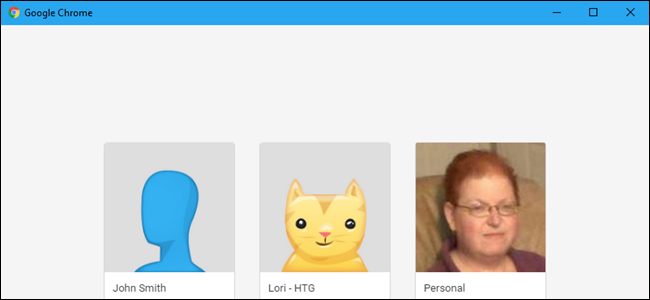

Jika Anda pernah menghubungi dukungan teknis untuk PC, Anda mungkin sudah terbiasa dengan keajaiban akses jarak jauh . Ketika akses jarak jauh diaktifkan, komputer dan server resmi dapat mengontrol semua yang terjadi di PC Anda. Mereka dapat membuka dokumen, mengunduh perangkat lunak, dan bahkan menggerakkan kursor di sekitar layar Anda secara real time.

RAT adalah jenis malware yang sangat mirip dengan program akses jarak jauh yang sah. Perbedaan utamanya, tentu saja, adalah bahwa RAT dipasang di komputer tanpa sepengetahuan pengguna. Sebagian besar program akses jarak jauh yang sah dibuat untuk dukungan teknis dan tujuan berbagi file, sementara RAT dibuat untuk memata-matai, membajak, atau menghancurkan komputer.

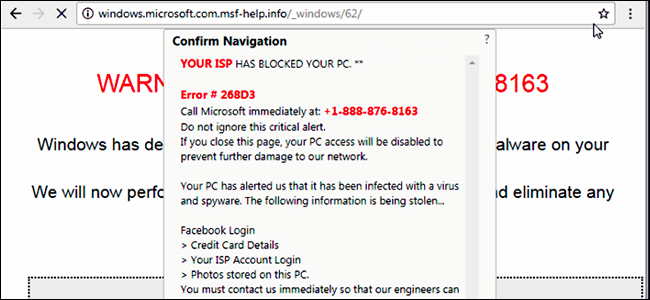

Seperti kebanyakan malware, RATs membonceng file yang tampak sah. Peretas dapat melampirkan RAT ke dokumen dalam email, atau dalam paket perangkat lunak besar, seperti video game. Iklan dan laman web jahat juga dapat berisi RAT, tetapi sebagian besar browser mencegah unduhan otomatis dari situs web atau memberi tahu Anda saat situs tidak aman.

Tidak seperti beberapa perangkat lunak jahat dan virus, terkadang sulit untuk membedakan saat Anda mengunduh RAT. Secara umum, RAT tidak akan memperlambat komputer Anda, dan peretas tidak akan selalu memberikan diri mereka sendiri dengan menghapus file Anda atau mengarahkan kursor ke sekitar layar. Dalam beberapa kasus, pengguna terinfeksi oleh RAT selama bertahun-tahun tanpa menyadari adanya kesalahan. Tapi kenapa RAT begitu tertutup? Dan bagaimana mereka berguna bagi peretas?

Tikus Berfungsi Terbaik Saat Tidak Disadari

Kebanyakan virus komputer dibuat untuk tujuan tunggal. Keylogger secara otomatis merekam semua yang Anda ketik, ransomware membatasi akses ke komputer Anda atau file-nya sampai Anda membayar biaya, dan adware membuang iklan yang meragukan ke komputer Anda untuk mendapatkan keuntungan.

Tapi RAT itu spesial. Mereka memberi peretas kendali anonim dan lengkap atas komputer yang terinfeksi. Seperti yang bisa Anda bayangkan, seorang hacker dengan RAT dapat melakukan apa saja — selama target mereka tidak mencium bau RAT.

Dalam kebanyakan kasus, RAT digunakan seperti spyware. Seorang peretas yang haus uang (atau benar-benar menyeramkan) dapat menggunakan RAT untuk mendapatkan penekanan tombol dan file dari komputer yang terinfeksi. Penekanan tombol dan file ini dapat berisi informasi bank, sandi, foto sensitif, atau percakapan pribadi. Selain itu, peretas dapat menggunakan RAT untuk mengaktifkan kamera web atau mikrofon komputer secara diam-diam. Gagasan untuk dimata-matai oleh beberapa kutu buku anonim cukup menjengkelkan, tapi itu pelanggaran ringan dibandingkan dengan apa yang dilakukan beberapa peretas dengan RAT.

Karena RAT memberikan akses administratif kepada peretas ke komputer yang terinfeksi, mereka bebas mengubah atau mengunduh file apa pun dengan cepat. Itu berarti peretas dengan RAT dapat menghapus hard drive Anda, mengunduh konten ilegal dari internet melalui komputer Anda, atau menempatkan malware tambahan ke komputer Anda. Peretas juga dapat mengontrol komputer Anda dari jarak jauh untuk melakukan tindakan yang memalukan atau ilegal secara online atas namamu atau gunakan jaringan rumah Anda sebagai server proxy untuk melakukan kejahatan secara anonim.

Seorang peretas juga dapat menggunakan RAT untuk mengendalikan jaringan rumah dan membuat file botnet . Pada dasarnya, botnet memungkinkan peretas untuk memanfaatkan sumber daya komputer Anda untuk tugas-tugas super kutu buku (dan seringkali ilegal), seperti serangan DDOS, Penambangan Bitcoin , hosting file, dan torrent. Terkadang, teknik ini digunakan oleh kelompok hacker untuk kepentingan kejahatan dunia maya dan perang dunia maya. Botnet yang terdiri dari ribuan komputer dapat menghasilkan banyak Bitcoin, atau menghancurkan jaringan yang besar ( atau bahkan seluruh negara ) melalui serangan DDOS.

Jangan Khawatir; TIKUS Mudah Dihindari

Jika Anda ingin menghindari RAT, jangan mendownload file dari sumber yang tidak dapat Anda percayai. Anda tidak boleh membuka lampiran email dari orang asing (atau calon pemberi kerja), Anda tidak boleh mengunduh game atau perangkat lunak dari situs web yang funky, dan Anda tidak boleh melakukan torrent file kecuali dari sumber yang dapat dipercaya. Selalu perbarui peramban dan sistem operasi Anda dengan tambalan keamanan.

Tentu saja, Anda juga harus mengaktifkan perangkat lunak anti-virus Anda. Windows Defender disertakan dengan PC Anda (dan itu benar-benar perangkat lunak anti-virus yang hebat ), tetapi jika Anda merasa perlu keamanan ekstra, Anda dapat mengunduh perangkat lunak anti-virus komersial seperti Kaspersky atau Malwarebytes .

Gunakan Anti-Virus untuk Menemukan dan Membasmi Tikus

Ada kemungkinan yang sangat bagus bahwa komputer Anda tidak terinfeksi RAT. Jika Anda tidak melihat aktivitas aneh di komputer atau identitas Anda dicuri baru-baru ini, Anda mungkin aman. Karena itu, tidak ada salahnya untuk memeriksa RATs di komputer Anda sesekali.

Karena sebagian besar peretas menggunakan RAT yang terkenal (alih-alih mengembangkannya sendiri), perangkat lunak anti-virus adalah cara terbaik (dan termudah) untuk menemukan dan menghapus RAT dari komputer Anda. Kaspersky atau Malwarebytes memiliki basis data RAT yang luas dan terus berkembang, jadi Anda tidak perlu khawatir perangkat lunak anti-virus Anda ketinggalan zaman atau setengah matang.

Jika Anda telah menjalankan anti-virus, tetapi Anda masih paranoid bahwa ada RAT di PC Anda, Anda selalu bisa format komputer Anda . Ini adalah ukuran yang drastis tapi memiliki tingkat keberhasilan 100% —Di luar malware eksotis dan sangat terspesialisasi yang dapat menyusup ke dalam firmware UEFI komputer Anda. RAT baru yang tidak dapat dideteksi oleh perangkat lunak anti-virus membutuhkan banyak waktu untuk dibuat, dan biasanya digunakan pada perusahaan besar, orang terkenal, pejabat pemerintah, dan jutawan. Jika perangkat lunak anti-virus tidak menemukan RAT, Anda mungkin tidak memiliki RAT apa pun.

TERKAIT: Geek Pemula: Cara Menginstal Ulang Windows di Komputer Anda

Sumber: Apa yang , Comparitech