A Remote Access Trojan (RAT) egy olyan rosszindulatú program, amely lehetővé teszi a hackerek számára, hogy figyelemmel kísérjék és irányítsák számítógépét vagy hálózatát. De hogyan működik a RAT, miért használják a hackerek őket, és hogyan kerülheti el őket?

A RAT-ok távoli hozzáférést biztosítanak a hackerek számára a számítógéphez

Ha valaha is technikai támogatást kellett hívnia egy számítógéphez, akkor valószínűleg ismeri a varázsát távoli hozzáférés . Ha a távoli hozzáférés engedélyezve van, az engedélyezett számítógépek és szerverek vezérelhetnek mindent, ami a számítógépen történik. Megnyithatják a dokumentumokat, szoftvereket tölthetnek le, sőt valós időben mozgathatják a kurzort a képernyőn.

A RAT egyfajta rosszindulatú program, amely nagyon hasonlít a törvényes távoli hozzáférési programokhoz. A fő különbség természetesen az, hogy a RAT-okat a felhasználó tudta nélkül telepítik a számítógépre. A legtöbb legális távoli hozzáférési program technikai támogatás és fájlmegosztás céljából készül, míg a RAT a számítógépek kémleléséhez, eltérítéséhez vagy megsemmisítéséhez készült.

A legtöbb rosszindulatú programhoz hasonlóan a RAT is visszaáll a legitim megjelenésű fájlokra. A hackerek RAT-ot csatolhatnak egy dokumentumhoz egy e-mailben vagy egy nagy szoftvercsomagban, például egy videojátékban. A hirdetések és az aljas weboldalak RAT-okat is tartalmazhatnak, de a legtöbb böngésző megakadályozza az automatikus letöltést a webhelyekről, vagy értesíti Önt, ha egy webhely nem biztonságos.

Egyes rosszindulatú programokkal és vírusokkal ellentétben nehéz megmondani, hogy mikor töltött le egy RAT-ot. Általánosságban elmondható, hogy a RAT nem lassítja a számítógépet, és a hackerek sem mindig adják át magukat azzal, hogy törlik a fájlokat vagy a kurzort a képernyőn mozgatják. Bizonyos esetekben a felhasználókat évekig megfertőzik egy RAT, anélkül, hogy bármi rosszat észlelnének. De miért olyan titkosak a RAT-ok? És mennyire hasznosak a hackerek számára?

A patkányok akkor működnek a legjobban, ha észrevétlenek maradnak

A legtöbb számítógépes vírus egyetlen célra készül. Billentyűzők automatikusan rögzít mindent, amit beír, ransomware korlátozza a számítógépéhez vagy annak fájljaihoz való hozzáférést, amíg díjat nem fizet, és az adware kétes hirdetéseket dob a számítógépére haszonszerzés céljából.

De az RAT-ok különlegesek. A hackereknek teljes, névtelen ellenőrzést biztosítanak a fertőzött számítógépek felett. Ahogy el lehet képzelni, egy RAT-os hacker bármit megtehet - mindaddig, amíg a célpontjuk nem érzi a RAT szagát.

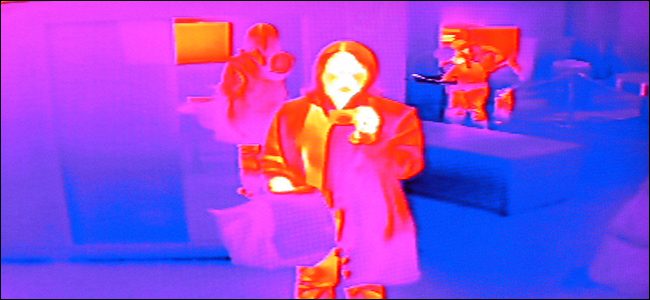

A legtöbb esetben a RAT-okat spyware-ként használják. A pénzéhes (vagy egyenesen hátborzongató) hacker RAT-ot használhat a billentyűleütések és fájlok megszerzéséhez egy fertőzött számítógépről. Ezek a billentyűleütések és fájlok tartalmazhatnak banki információkat, jelszavakat, érzékeny fotókat vagy privát beszélgetéseket. Ezenkívül a hackerek RAT-okat használhatnak a számítógép webkamerájának vagy mikrofonjának diszkrét aktiválásához. Az a gondolat, hogy valamely névtelen majom kémkedjen, eléggé felkavaró, de enyhe sértés ahhoz képest, amit egyes hackerek a RAT-okkal csinálnak.

Mivel a RAT-ok adminisztratív hozzáférést biztosítanak a hackereknek a fertőzött számítógépekhez, szabadon módosíthatják vagy letölthetik a fájlokat szeszélyből. Ez azt jelenti, hogy egy RAT-tal rendelkező hacker törölheti a merevlemezt, illegális tartalmat tölthet le az internetről a számítógépén keresztül, vagy további rosszindulatú programokat helyezhet a számítógépére. A hackerek távolról is irányíthatják a számítógépet, hogy kínos vagy illegális műveleteket hajtsanak végre online a nevedben vagy otthoni hálózatát használhatja proxy szerverként anonim bűncselekmények elkövetésére.

A hacker RAT-ot is használhat az otthoni hálózat irányításának átvétele és a botnet . Lényegében a botnet lehetővé teszi egy hacker számára, hogy számítógépes erőforrásait szuper ügyes (és gyakran illegális) feladatokhoz használja, például DDOS támadásokhoz, Bitcoin mining , fájlok tárolása és torrentezés. Néha ezt a technikát a hackercsoportok használják a számítógépes bűnözés és a számítógépes háborúk érdekében. A több ezer számítógépből álló botnet sok Bitcoin-t képes előállítani, vagy nagy hálózatokat bontani ( vagy akár egy egész országot ) a DDOS támadások révén.

Ne aggódj; A RAT-okat könnyű elkerülni

Ha el akarja kerülni az RAT-okat, akkor ne töltsön le fájlokat olyan forrásokból, amelyekben nem lehet megbízni. Ne nyissa meg az e-mail mellékleteket idegenektől (vagy a potenciális munkaadóktól), ne töltsön le játékokat vagy szoftvereket funky weboldalakról, és ne torrenteljen fájlokat, hacsak nem megbízható forrásból származnak. Tartsa naprakészen a böngészőt és az operációs rendszert a biztonsági javításokkal is.

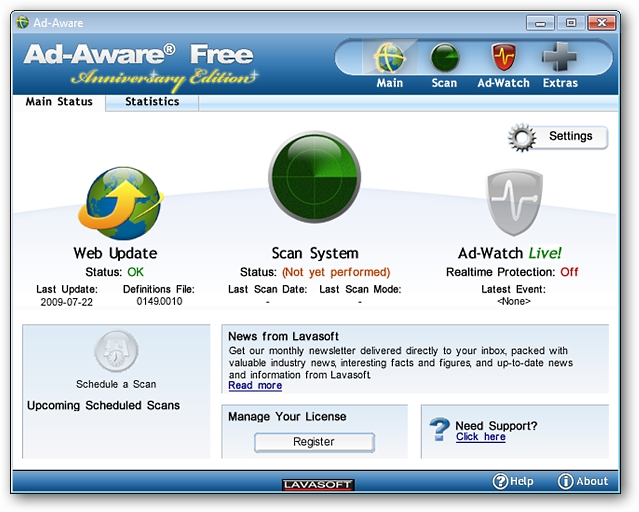

Természetesen engedélyeznie kell a vírusirtó szoftvert is. A Windows Defender a számítógéphez tartozik (és az is őszintén szólva egy nagyszerű vírusirtó szoftver ), de ha úgy érzi, hogy valamilyen extra biztonságra van szüksége, letölthet egy kereskedelmi víruskereső szoftvert, mint például Kaspersky vagy Malwarebytes .

Használja az Antivírust az RAT-ok megkereséséhez és megsemmisítéséhez

Rendkívül nagy az esély arra, hogy a számítógépét ne fertőzze meg a RAT. Ha nem vett észre furcsa tevékenységet a számítógépén, vagy a közelmúltban ellopták személyazonosságát, akkor valószínűleg biztonságban van. Ennek ellenére nem árt egyszer-egyszer ellenőrizni, hogy a számítógépen van-e RAT.

Mivel a legtöbb hacker jól ismert RAT-okat használ (a saját fejlesztése helyett), a vírusirtó szoftver a legjobb (és legegyszerűbb) módszer a RAT-ok megkeresésére és eltávolítására a számítógépről. Kaspersky vagy Malwarebytes rendelkezik kiterjedt, folyamatosan bővülő RAT adatbázisával, így nem kell aggódnia, hogy a vírusirtó szoftver elavult vagy félig sült.

Ha vírusirtót futtatott, de még mindig paranoid, hogy van RAT a számítógépén, akkor mindig formázza a számítógépet . Ez drasztikus intézkedés, de 100% -os sikeraránnyal rendelkezik - egzotikus, magasan specializált rosszindulatú programokon kívül, amelyek belefúródhatnak a számítógép UEFI firmware-be. Az új RAT-ok létrehozása, amelyeket vírusirtó szoftver nem képes felismerni, sok időt igényelnek, és általában nagyvállalatok, híres emberek, kormánytisztviselők és milliomosok számára vannak fenntartva. Ha a vírusirtó szoftver nem talál RAT-okat, akkor valószínűleg nincs RAT-ja.

ÖSSZEFÜGGŐ: Beginner Geek: A Windows újratelepítése a számítógépre

Források: Mi a , Comparitech